BTC/HKD+3.61%

BTC/HKD+3.61% ETH/HKD+5.19%

ETH/HKD+5.19% LTC/HKD+2.35%

LTC/HKD+2.35% ADA/HKD+6.77%

ADA/HKD+6.77% SOL/HKD+4.35%

SOL/HKD+4.35% XRP/HKD+5.06%

XRP/HKD+5.06%12月21日,鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示,UniswapV3流動性管理協議VisorFinance于北京時間12月21日晚上10點18分遭受攻擊,總損失約為820萬美元。關于本次攻擊,成都鏈安技術團隊第一時間進行了事件分析。

#1事件概覽

2021年12月21日晚VisorFinance官方Twiiter發布通告稱vVISR質押合約存在漏洞,發文前已有攻擊交易上鏈。

經過成都鏈安技術團隊分析,攻擊者通過惡意合約利用VisorFinance項目的漏洞,偽造了向VisorFinance的抵押挖礦合約(0xc9f27a50f82571c1c8423a42970613b8dbda14ef)存入2億代幣的交易,從而獲取了195,249,950vVISR抵押憑證代幣。然后再利用抵押憑證,從抵押挖礦合約中取出了8,812,958VISR。

DoraHacks.io用戶和Hacker檔案全面升級:5月10日消息,全球極客運動平臺DoraHacks.io全面升級Hacker Profile(Hacker檔案和ID系統)。新的Hacker檔案可以用來一鍵報名和參與平臺上的黑客馬拉松,并且向其他參與者展示自己的Hacker檔案。[2023/5/10 14:53:53]

#2事件具體分析

攻擊交易為:

https://etherscan.io/tx/0x69272d8c84d67d1da2f6425b339192fa472898dce936f24818fda415c1c1ff3f

Arbitrum上DEX Vest獲得Jane Street等公司的種子輪投資:金色財經報道,基于Arbitrum的DEX Vest宣布獲得Jane Street、QCP Capital和其他公司的種子輪融資,據悉,Vest是Arbitrum網絡上即將推出的去中心化的永續合約交易所。(theblock)[2023/1/30 11:35:33]

攻擊手法大致如下:

1.部署攻擊合約

0x10c509aa9ab291c76c45414e7cdbd375e1d5ace8;

CZ:未來對在行業中看到的問題將更加直言不諱:11月13日消息,Binance首席執行官CZ發文表示,其政策是不公開評論競爭對手(行業同行)。但在過去,只打破過幾次這個規則。CZ曾于今年7月提及FTX/Alameda與Voyager間的救助問題,但最終Voyager仍走向破產,也并未得到SBF針對事件的詳細回應。

對此,CZ表示,展望未來,我將打破這一政策,更多地表達我在行業中看到的問題。可能會引起更多的爭論或更多的表情包斗爭。但那不是我的本意。這是為了降低風險。即使那可能只是虛驚一場。[2022/11/13 12:57:01]

2.通過攻擊合約調用VisorFinance項目的抵押挖礦合約deposit函數,并指定存入代幣數量visrDeposit為1億枚,from為攻擊合約,to為攻擊者地址

加密研究機構 Messari 獲得 The Graph 基金會的 1250 萬美元開發人員贈款:6月3日消息,加密研究機構 Messari 獲得 The Graph 基金會的1250萬美元開發人員贈款,Messari 將利用這筆贈款來增加資源,并繼續推動其開放數據的使命。[2022/6/3 3:59:59]

0x8efab89b497b887cdaa2fb08ff71e4b3827774b2;

3.在第53行,計算出抵押憑證shares的數量為97,624,975vVISR.

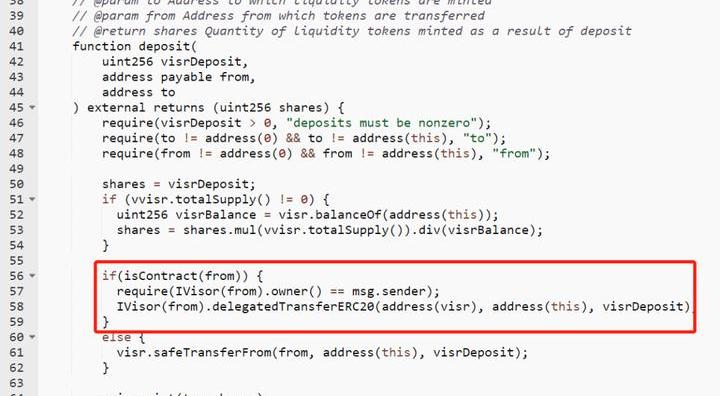

4.由于from是攻擊合約,deposit函數執行第56-59行的if分支,并調用攻擊合約的指定函數;

第57行,調用攻擊合約的owner函數,攻擊合約只要設置返回值為攻擊合約地址,就能夠通過第57行的檢查;

第58行,調用攻擊合約的delegatedTransferERC20函數,這里攻擊合約進行了重入,再次調用抵押挖礦合約的deposit函數,參數不變,因此抵押挖礦合約再次執行第3步的過程;

第二次執行到第58行時,攻擊合約直接不做任何操作;

5.由于重入,抵押挖礦合約向攻擊者發放了兩次數量為97,624,975vVISR的抵押憑證,總共的抵押憑據數量為195,249,950vVISR。

6.提現

攻擊者通過一筆withdraw交易

,將195,249,950vVISR兌換為8,812,958VISR,當時抵押挖礦合約中共有9,219,200VISR。

7.通過UniswapV2,攻擊者將5,200,000VISR兌換為了WETH,兌換操作將UniswapV2中ETH/VISR交易對的ETH流動性幾乎全部兌空,隨后攻擊者將獲得的133ETH發送到Tornado。

#3事件復盤

本次攻擊利用了VisorFinance項目抵押挖礦合約RewardsHypervisor的兩個漏洞:

1.call調用未對目標合約進行限制,攻擊者可以調用任意合約,并接管了抵押挖礦合約的執行流程;<-主要漏洞,造成本次攻擊的根本原因。

2.函數未做防重入攻擊;<-次要漏洞,導致了抵押憑證數量計算錯誤,不是本次攻擊的主要利用點,不過也可憑此漏洞單獨發起攻擊。

針對這兩個問題,成都鏈安在此建議開發者應做好下面兩方面防護措施:

1.進行外部合約調用時,建議增加白名單,禁止任意的合約調用,特別是能夠控制合約執行流程的關鍵合約調用;

2.函數做好防重入,推薦使用openzeppelin的ReentrancyGuard合約。

來源:金色財經

撰文:0x13 槍在手,跟我走! 張牧之抽刀出鞘,駕著白馬,一聲令下,破爛的樓宇中無數平民百姓,扛著步槍奔赴黃四郎的碉樓,一槍一槍打爛了黃四郎的鐵門。最終碉樓失守,黃四郎的萬貫家財被百姓瓜分.

1900/1/1 0:00:00自從今年8月入駐迪拜,并建立全球運營中心以來,虎符在國際上的聲量越發響亮。與此同時,虎符不斷地強調自己的核心邏輯:讓一部分人先看到投資機會.

1900/1/1 0:00:00近日,比特小鹿集團董事長、比特大陸和Matrixport聯合創始人吳忌寒接受了福布斯的采訪。自從與比特大陸另一位創始人詹克團經歷股權糾紛之后,吳忌寒已鮮少露面.

1900/1/1 0:00:00點擊上方“藍色字”可關注我們!暴走時評:在俄羅斯銀行行長ElviraNabiullina宣布銀行打算阻止當地金融系統使用加密貨幣后不久,央行的另一位高管澄清說,加密投資在俄羅斯仍將是合法的.

1900/1/1 0:00:00作者:BitMEXResearch 編譯:0x137 今天我們抱著懷舊的心態,回顧一下比特幣和加密貨幣歷史上一些最特別、最滑稽,以及最有趣的時刻.

1900/1/1 0:00:00作為一個初次聽說虛擬貨幣的“小白”,常常聽人提起區塊鏈和虛擬貨幣,常常似懂非懂。在接下來的一組文章中,我們將避開了一些技術細節,嘗試采用比較直觀的方式來解讀區塊鏈和虛擬貨幣,以及圍繞它形成的產業.

1900/1/1 0:00:00