BTC/HKD+0.08%

BTC/HKD+0.08% ETH/HKD-0.54%

ETH/HKD-0.54% LTC/HKD-0.41%

LTC/HKD-0.41% ADA/HKD-1.53%

ADA/HKD-1.53% SOL/HKD-0.49%

SOL/HKD-0.49% XRP/HKD-2.57%

XRP/HKD-2.57%在 DeFi 的世界里,借助于智能合約,個人創建金融產品的門檻被大幅降低。人們可以根據自己的需求,自由地設計自己的金融產品,并通過組合實現方便地交易。

目前,隨著 DeFi 協議的組合愈發豐富,涌現出大量“貨幣樂高”的協議,從以太坊生態中的初代去中心化交易所 Uniswap,到二代進化版的 Sushiswap,再到幣安智能鏈生態中的 PancakeSwap,但組合過程中的風險也逐漸凸顯出來。

5 月 2 日,DeFi 協議 Spartan Potocol 遭到黑客攻擊,PeckShield 「派盾」通過追蹤和分析發現,Spartan Potocol?遭到閃電貸攻擊,損失 3,000 萬美元。

DigiDaigaku超級碗活動期間出現釣魚鏈接,用戶需警惕資產被盜:2月13日消息,推特用戶Tedtheeast表示,DigiDaigaku上了超級碗,吸引了一批流量到NFT圈,同時也導致很多人被釣魚鏈接盜NFT。如果被盜可以采取下列措施:

1. 首先確保是因為簽名(signature)而不是授權(approval)導致的被盜,區別在于是否支付Gas費。可以在區塊鏈瀏覽器檢查。也可以在http://revoke.cash上取消任何看起來可疑的授權,同時http://revoke.cash也有針對瀏覽器的錢包插件,可以提示惡意網站。

2. 確保助記詞沒有泄露,如果是助記詞泄露,那除了換錢包沒有任何其他辦法。

3. 因簽名導致的NFT和ETH被盜,是一次性的。畢竟對于很多人來說,錢包不是隨便說換就換的,通常除了NFT以外還有其他的DeF代幣在stake或者還沒unlock,還有其他鏈上的資產。

4. 對于已經被盜的資產,it is what it is,最重要的還是提高自身的安全意識,點任何鏈接/授權/簽名之前,一定要仔細查看。

慢霧科技創始人余弦評論稱,“聽說DigiDaigaku超級碗活動這兩天很火,好些人因為其中夾帶的釣魚信息給盜走了不少資產。一定要冷靜,尤其是熱鬧的活動。簡單分析了下,這波和之前懷疑‘朝鮮黑客’的那波沒直接關系。但簽名釣魚手法上,各組織越來越卷,該有的手法都逐步會有,總有一款適合你……”

據此前報道,NFT項目DigiDaigaku母公司Limit Break稱,將鑄造限量Dragons NFT,并斥資650萬美元在2月12日超級碗LVII上播放30秒的互動廣告,屆時將向限量觀眾發放免費的NFT。[2023/2/13 12:03:53]

斯巴達協議 (Spartan Protocol)是一個資產流動性項目,旨在解決現有 AMM 協議以及合成資產所出現的各類問題。斯巴達協議的流動性池是此協議的核心,所有一切系統內的相關應用都離不開流動性池的支持。SpartanSwap 應用了 THORCHAIN 的 AMM 算法。此算法采用流動性敏感資費(Liquidity-sensitive fee)來解決流動性冷啟動以及滑點問題。

慢霧:Nomad事件中仍有超過9500萬美元被盜資金留在3個地址中:8月2日消息,慢霧監測顯示,Nomad攻擊事件中仍有超過9500萬美元的被盜資金留在3個地址中。其中0xB5C55f76f90Cc528B2609109Ca14d8d84593590E中仍有1084枚ETH、120萬枚DAI、103枚WBTC等約800萬美元的加密資產,該地址也負責將1萬枚WETH轉移到另一地址以及將其他USDC轉移;第二個地址0x56D8B635A7C88Fd1104D23d632AF40c1C3Aac4e3目前仍有1.28萬枚ETH、1.02萬枚WETH、80萬DAI等約4700萬美元的加密資產;第三個地址0xBF293D5138a2a1BA407B43672643434C43827179在收到3866.6萬USDC后兌換為了DAI,目前有約3970萬美元的加密資產。

目前慢霧經過梳理后,無法將地址3與其他兩個地址連接起來,但這些攻擊具有相同的模式。[2022/8/2 2:53:04]

以下是攻擊過程:首先攻擊者從 PancakeSwap 中借出閃電貸 10,000 WBNB;

動態 | 成都鏈安: 今日被盜巨鯨用戶可能遭到了持續性攻擊:金色財經消息,今日被曝被盜至少1500BTC和約6萬BCH的大戶可能早就被黑客選為攻擊目標,被盜地址1Edu4yBtfAKwGGsQSa45euTSAG6A2Zbone自2018年1月23日起共收到5423枚BTC,其中絕大數來自長期持有BTC占據大戶榜前50的地址1JsVdtXZHKnuzUihEjCPyRm5EEcxRjWGEh。2019年2月8日,用戶生成了一筆金額為1662.4的巨額utxo并在19年多次使用該筆資金拆出小額進行交易,我們猜測黑客可能通過該地址與1JsVdtXZHKnuzUihEjCPyRm5EEcxRjWGEh的資金聯系等確認了用戶的身份,黑客可能在19年就確定了目標并進行了持久化的社會工程學攻擊。攻擊者在攻擊得手后立刻開始了混幣和資金轉移,值得注意的是攻擊者用于拆分資金的兩個地址之一在19年頗為活躍,經成都鏈安AMl系統分析發現其中部分資金來自幣安等交易所,這些交易所可能有相關提幣記錄,成都鏈安正在跟蹤這一線索。[2020/2/22]

第二步,攻擊者在出現漏洞的 Spartan 兌換池中,分五次將 WBNB 兌換成 SPARTAN,用 1,913.172376149853767216 WBNB 分別兌換了 621,865.037751148871481851 SPARTA、555,430.671213257613862228 SPARTA, 499,085.759047974016386321 SPARTA, 450,888.746328171070956525 SPARTA, 和 409,342.991760515634291439 SPARTA。此時攻擊者手撰 2,536,613.206101067206978364 SPARTA 以及 11,853.332738790033677468 WBNB, 攻擊者將這些 Tokens 注入流動池中提供流動性,鑄造出 933,350.959891510782264802 代幣 (SPT1-WBNB);

聲音 | 鏈安:巨鯨賬戶被盜比特幣正在被小額拆分并混幣:北京鏈安Chainsmap監測系統對于今天媒體報道的巨鯨賬戶丟失1547枚比特幣一事進行了跟進,根據被盜用戶提供的信息,這筆比特幣分兩次以1500 BTC和47.4789 BTC額度被盜取,目前正在分別進行小額拆分,并已經與一些交易所轉出的小額比特幣進行混幣。[2020/2/22]

第三步,攻擊者運用同樣的手法,在出現漏洞的兌換池中分十次將 WBNB 兌換成 SPARTAN,用1,674.025829131122046314 WBNB 分別兌換了 336,553.226646584413691711 SPARTA, 316,580.407937459884368081 SPARTA, 298,333.47575083824346321 SPARTA, 281,619.23694472865873995 SPARTA, 266,270.782888292437349121 SPARTA, 252,143.313661963544185874 SPARTA, 239,110.715943602161587616 SPARTA, 227,062.743086833745362627 SPARTA, 215,902.679301559370989883 SPARTA, 和205,545.395265586231012643 SPARTA ,總計 2,639,121.977427448690750716 SPARTA。

動態 | GateHub部分被盜XRP流入Bitfinex、Digifine等交易所:本月初,錢包服務商GateHub近日被盜,共導致100個XRP分類帳錢包損失超過2300萬枚XRP。近日,據Whale alert監測,這些被盜的XRP被轉至不同的交易所。6月16日18:57,r4hyD開頭的地址(被標記為GateHub hack 2019)向r9o9M開頭地址轉入400,025枚XRP。該接收地址為Bitfinex交易所地址。此外,今日凌晨3:01和3:27,rfrnAC開頭的地址(被標記為Gatehub Hack 2019)向rnG2X(被標記為 Digifinex Exchange) 開頭的地址轉入2筆XRP,共計4萬枚XRP。此外,還有多筆XRP轉移至其他交易所。[2019/6/17]

第四步,攻擊者將 21,632.147355962694186481 WBNB 和所有的 SPARTA,即上面三步中所獲的? 2,639,121.977427448690750716 SPARTA 轉入流動池中,來抬高資產價格。

第五步,燒毀從第二步所獲得的 933,350.959891510782264802 代幣 (SPT1-WBNB),提回流動性,由于流動池處于通脹狀態,共計燒毀 2,538,199.153113548855179986 SPARTA 和 20,694.059368262615067224 WBNB,值得注意的是,在第二步中,攻擊者僅兌換了 11,853.332738790033677468 WBNB,此時攻擊者獲利 9,000 WBNB;

第六步,攻擊者在第四步中注入 1,414,010.159908048805295494 pool token 為流動池提供流動性,隨即啟動燒毀機制獲取2,643,882.074112804607308497 SPARTA 和21,555.69728926154636986 WBNB。

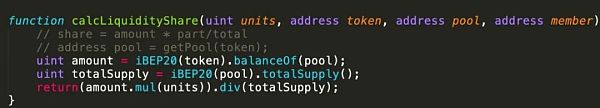

攻擊者調用了流動性份額函數 calcLiquidityShare() 查詢當前余額,進而操縱余額套利,正確的操作需使用 baseAmountPooled/tokenAmountPooled 狀態。

DeFi 系統的運行需要由智能合約進行保證,這就要求智能合約的代碼進行過縝密的審核。一旦智能合約中存在著任何漏洞,它就可能成為黑客攻擊的對象。

在傳統的條件下,黑客們攻擊金融系統時所憑借的主要是他們在計算機技術上的優勢,而在現有的 DeFi 生態下,由于各鏈、各應用之間的互通性還并不是那么好,因此跨鏈、跨應用之間的套利機率可能較大。這時,即使一個計算機本領不那么強的人,只要他有足夠的金融知識和足夠的市場嗅覺,就也可以成為黑客,對 DeFi 系統進行攻擊。

黑客通過區塊鏈上的閃電貸,以很小的成本借出大筆資金,然后用這筆資金去造成一些數字資產的價格波動,再從中漁利,最初興起于以太坊,隨著幣安智能鏈等 CeFi + DeFi 生態上的資產愈發豐富,黑客也在隨時伺機待發。

PeckShield 「派盾」相關負責人表示:“攻擊手法仍換湯不換藥,只是從一條鏈轉到了另一條鏈,DeFi 協議開發者應在攻擊發生后,自查代碼。如果對此不了解,應找專業的審計機構進行審計和研究,防患于未然。”

Tags:SPARTAPARPARTSPAsparta幣前景ParallelCoinParty Of The Living DeadAstroSpaces.io

頭條 ▌加密貨幣市場總市值突破2.5萬億美元金色財經報道,數據顯示,加密貨幣市場總市值已突破2.5萬億美元,再創歷史新高,目前約為2.523萬億美元.

1900/1/1 0:00:00近日,某銀行發布聲明,以保護社會公眾的財產權益,維護人民幣的法定貨幣地位,防范洗錢風險為由,禁止用戶將該行賬戶用于比特幣、萊特幣等虛擬貨幣的交易活動,否則將采取終止交易、注銷賬戶等措施.

1900/1/1 0:00:00最近這幾天,加密資產連續跳水,牛市搖搖欲墜。對于投資者來說,眼下最關心的問題是“牛還在嗎”。合約帝數據顯示,4月18日,比特幣暴跌超1萬美元,全網合約爆倉金額超69億美元,爆倉賬戶達50萬個之多.

1900/1/1 0:00:00▌以太坊24小時空頭頭寸清算量創歷史新高金色財經報道,5月4日,以太坊再創歷史新高,空頭清算也創下了新紀錄。根據Cryptoquant的數據,總計有超過5000萬美元的以太坊空頭頭寸立即被清算.

1900/1/1 0:00:00DeFi數據 1.DeFi總市值:1082.13億美元 市值前十幣種排名數據來源DeFiboxDeFi總市值數據來源:Coingecko2.過去24小時去中心化交易所的交易量:22.

1900/1/1 0:00:00比特幣作為區塊鏈技術的第一個成功應用,自2010年以來價格突飛猛進、屢創新高。伴隨著交易市場的活躍,比特幣暴露出諸多問題.

1900/1/1 0:00:00