BTC/HKD+4.51%

BTC/HKD+4.51% ETH/HKD+4.24%

ETH/HKD+4.24% LTC/HKD+7.35%

LTC/HKD+7.35% ADA/HKD+6.84%

ADA/HKD+6.84% SOL/HKD+7.36%

SOL/HKD+7.36% XRP/HKD+4.26%

XRP/HKD+4.26%注:今日,DeFi安全審計公司TrailofBits披露了Aave借貸協議此前存在的一個嚴重漏洞,在發現到該問題后,Aave迅速修復了該漏洞,從而避免了一場危機。

原文來自TrailofBits:

12月3日,知名DeFi借貸協議Aave部署了V2版本,盡管我們并沒有被雇傭來查看其代碼,但在次日,我們還是對其進行了簡單審查。很快,我們就發現了一個影響AaveV1和V2版本合約的漏洞,并報告了該問題。在將我們的分析發送給Aave的一小時內,他們的團隊修復了該漏洞,以減輕潛在影響。如果該漏洞被利用,這一問題將破壞Aave,并影響外部DeFi合約中的資金。

據悉,有5家不同的安全公司審查了Aave代碼庫,其中有一些使用了形式化驗證。然而,這個漏洞并沒有被這些公司注意到。這篇文章描述了這一問題,以及“該漏洞是如何逃過檢測”等其它的一些經驗教訓。此外,我們也在開發一種新的Slither檢測器,它可以識別這一漏洞,從而為以太坊社區提高安全性。

漏洞

Aave使用了delegatecall代理模式,這一點我們在過去的文章中已經詳細討論過了。簡單來看,每個組件被分成了兩個合約:包含實現的邏輯合約,包含數據并使用delegatecall與邏輯合約進行交互的代理。在邏輯合約上執行代碼時,用戶與代理合約進行交互。這是delegatecall代理模式的簡化表示:

MKR和COMP鯨魚地址將4210枚MKR轉入幣安,本輪投資獲利210萬美元:金色財經報道,據余燼監測數據,此前從幣安提取MKR和COMP的鯨魚地址,30分鐘前將4210枚MKR(483萬美元)轉入了幣安。這樣他本輪MKR+COMP投資實現獲利210萬美元:

25982枚COMP(成本價46美元),7月3日轉入幣安(價格64美元),收益率40%(獲利46萬美元);

4210枚MKR(成本價760美元),7月21日轉入幣安(價格1150美元),收益率51%(164萬美元)。[2023/7/21 15:51:06]

在Aave中,LendingPool是使用delegatecall代理的可升級組件。

而我們發現的漏洞依賴于這些合約中的兩個功能:

可以直接調用邏輯合約的函數,包括初始化函數;

借貸池具有其自己的delegatecall功能;

初始化可升級合約

這種可升級模式的一個限制是,代理不能依賴邏輯合約的構造函數進行初始化。因此,狀態變量和初始設置必須在公共初始化函數中執行。

Coinbase回應SEC:明確立法才是解決方案,Coinabse將照常經營業務:6月6日消息,Coinbase 首席法律官兼總法律顧問 Paul Grewal 針對 SEC 訴訟一事發布回應表示,在沒有明確的數字資產行業規則的情況下,美國證券交易委員會的執法行為損害了美國的經濟競爭力,也損害了像 Coinbase 這樣對合規性有明確承諾的公司。解決方案是立法,允許透明地制定公平的道路規則,而不是訴訟。與此同時,我們將繼續照常經營業務。[2023/6/6 21:20:11]

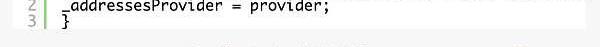

在LendingPool中,初始化函數設置提供者地址:

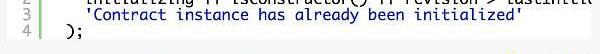

initializer調節器防止多次調用initialize,它要求滿足以下條件為true:

以下:

初始化允許在相同交易中多次調用調節器;

isConstructor是代理執行代碼所需的;

Circle開始將儲備金投入新的貝萊德基金:金色財經報道,支持Circle Internet Financial的USDC的資產將于明年初完成進入SEC監管的貨幣市場基金。Circle公司周四披露,Circle Internet Financial已開始將其USDC穩定幣的儲備轉移到由貝萊德設立并在美國證券交易委員會注冊的專用基金。[2022/11/4 12:15:43]

revision>lastInitializedRevision?允許在合約升級時再次調用初始化函數;

雖然它通過代理,預期可正常工作,但是也允許任何人直接在邏輯合約上調用initialize函數。一旦邏輯合約被部署:

revision將為0x2(LendingPool.sol#L56);

lastInitializedRevision將為0x0;

而漏洞是:任何人都可以在LendingPool邏輯合約中設置_addressesProvider。

任意delegatecall

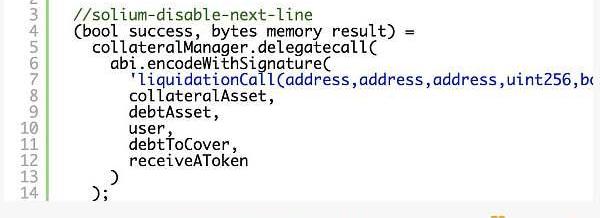

LendingPool.liquidationCall直接委托調用由_addressProvider返回的地址:

BurnBNB:目前已經銷毀112900枚BNB:金色財經消息,BurnBNB發推特表示,自BEP-95實時銷毀升級以來,已經銷毀了112,900枚BNB(價值45,624,700美元)。[2022/8/21 12:37:48]

這允許任何人啟動LendingPool邏輯合約,設置受控地址提供者,并執行任意代碼,包括selfdestruct。

利用漏洞的場景:任何人都可以破壞借貸池邏輯合約。下面是一個簡化的視覺表示:

缺乏存在檢查

就問題本身而言,已經是很嚴重了,因為任何人都可以破壞邏輯合約,并阻止代理執行借貸池代碼。

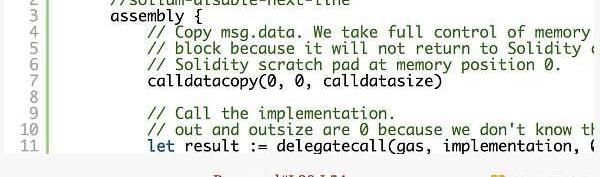

然而,在代理合約中使用OpenZeppelin會加劇這一問題的嚴重性。我們在2018年撰寫的一篇博客文章中強調,沒有代碼的合約委托調用能在不執行任何代碼的情況下返回成功。盡管我們最初發出警告,但OpenZeppelin并未在其代理合約中修復回退函數:

加密捐贈平臺QuestBook完成830萬美元 A 輪融資,Lemniscap領投:5月18日消息,加密捐贈平臺 QuestBook 完成 830 萬美元 A 輪融資,由 Lemniscap 領投,Coinbase Ventures、Alameda Research、Dragonfly、Hashed、Polygon、Balaji Srinivasan、Solana 的 Raj Gokal、Tribe Capital 的 Arjun Sethi 和 GitHub 的 Maneesh Sharma 等參投。

據悉,QuestBook 是一個連接項目方和開發者的捐贈平臺,允許項目方向開發人員提供贈款,并以高效和透明的方式投資。此外,QuestBook 還致力于幫助公司在全球范圍內創建小型基金,拓寬開發人員尋找工作機會的方式。(雅虎)[2022/5/18 3:26:04]

如果代理委托調用了一個已破壞的借貸池邏輯合約,則代理將返回成功,而不會執行任何代碼。

由于Aave可以更新代理以指向另一個邏輯合約,因此這種漏洞利用不會持久。但在可利用此漏洞的時間范圍內,任何調用該借貸池的第三方合約,都將表現為某些代碼已被執行,但實際卻并未執行。這將打破很多外部合約的基本邏輯。

受影響的合約

所有AToken:AToken.redeem調用pool.redeemUnderlying(AToken.sol#L255-L260)。由于調用什么也不做,用戶將燒掉他們的AToken,而不會收到他們的底層資產;

WETHGateway(WETHGateway.sol#L103-L111):存款會存儲在網關中,然后任何人都可以竊取存款資產;

任何基于Aave信用委托v2的代碼庫(MyV2CreditDelegation.sol);

如果我們發現的問題被利用,則Aave之外的很多合約都會受到各種方式的影響。確定一份完整的名單是困難的,我們沒有試圖這樣做。這一事件凸顯了DeFi可組合性的潛在風險,以下是我們找到的一些受影響的合約:

DefiSaverv1(AaveSaverProxy.sol)

DefiSaverv2(AaveSaverProxyV2.sol)

PieDao–pieoven(InterestingRecipe.sol#L66)

修復及建議

幸運的是,在我們報告這個漏洞之前,還沒有人利用它。Aave對其兩個版本的借貸池調用了initialize函數,從而保證了合約的安全:

LendingPoolV1:0x017788dded30fdd859d295b90d4e41a19393f423?修復時間:2020年12月4日07:34:26PM+UTC

LendingPoolV2:0x987115c38fd9fd2aa2c6f1718451d167c13a3186?修復時間:2020年12月4日07:53:00PM+UTC

長期而言,合約部署者應:

在所有邏輯合約中添加一個構造函數以使initialize函數無效;

檢查delegatecall代理fallback函數中是否存在合約;

仔細檢查delegatecall陷阱,并使用slither-check-upgradeability;

形式化驗證合約并不是防彈的

Aave的代碼庫經過了形式化驗證,區塊鏈領域的一個趨勢是,人們會認為安全特性是圣杯。用戶可能會嘗試根據這些特性的存在與否,對各種合約的安全性進行排序。我們認為這是危險的,它會導致錯誤的安全感。

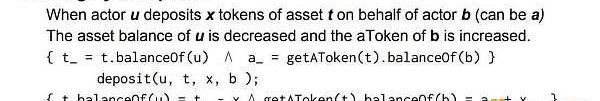

Aave形式化驗證報告列出了LendingPool視圖函數以及池操作的屬性。例如,已驗證的屬性之一是:

然而,如果邏輯合約遭到破壞,則該屬性可能會被破壞。那如何才能對此進行驗證?雖然我們無法訪問定理證明或所使用的設置,但很可能證明proof沒有考慮可升級性,或者prover不支持復雜的合約交互。

這在代碼驗證中是很常見的。你可以通過對整體行為的假設來證明目標組件中的行為,但是在多合約設置中證明屬性是具有挑戰性和耗時的,因此必須進行權衡。

形式化驗證技術很棒,但是用戶必須意識到它們覆蓋范圍很小,并且可能會錯過攻擊媒介。另一方面,自動化工具和人工審查可幫助開發人員以較少的資源來提升代碼庫的安全性。了解每種解決方案的優點和局限性,對開發人員和用戶而言都至關重要。當前的問題就是一個很好的例子,Slither可以在幾秒鐘內發現這個問題,受過訓練的專家可能會很快指出它,而要用安全特性來檢測,則需要付出很大的精力。

總結

Aave做出了積極反應,并在發現問題后迅速修復了該漏洞。危機避免了,但最近遭受黑客攻擊的其他受害者卻沒有那么幸運。在部署代碼并將其暴露于對抗性環境之前,我們建議開發者:

查看這里的檢查表和訓練;

將Slither添加到你的持續集成管道中并調查其所有報告;

給安全公司適當的時間來審查你的系統;

請注意可升級性,至少請審查合約升級反模式,合約遷移的工作方式,以及使用OpenZeppelin的可升級性;

我們希望通過分享此信息以及與此問題相關的Slither檢測器來防止類似的錯誤。

來源:金色財經

今日資訊: 12月18日消息,世界經濟論壇加密理事會周四發布了其首份審查報告,探討了數字資產“價格投機之外”的各種使用案例.

1900/1/1 0:00:00知足之人,雖臥地方,猶為安樂。不知足者,雖處天堂,亦不稱意。人性本身導致了跌市的恐慌和升市的貪婪.

1900/1/1 0:00:00Filecoin是區塊鏈難得一見的長跑項目,從開發到上線已經用了五六年時間。Filecoin主網上線以后,投資人的目光紛紛集中在了眼前的挖礦收益以及FIL幣價上,眾說紛紜.

1900/1/1 0:00:00經過緊鑼密鼓的開發與籌備,BSCC終于完成了上線前的一切準備工作,2020年12月18日,本周五上午10:00,BSCC將在幣耀平臺全球首發,星辰大海的航程就在腳下.

1900/1/1 0:00:00北京2020年12月16日/美通社/--12月11日,由國家發改委舉辦的全國信用體系建設工作觀摩會總決賽在北京落下帷幕.

1900/1/1 0:00:00讀萬卷書不如行萬里路,行萬里路不如閱人無數,閱人無數不如名師指路,大家好,每天不定時的推薦出個人觀點和操作策略供大家參考??行情分析:經過周中連番上漲后,短期出現嚴重超買,有休整的需要.

1900/1/1 0:00:00