BTC/HKD+1.08%

BTC/HKD+1.08% ETH/HKD+0.69%

ETH/HKD+0.69% LTC/HKD+1.82%

LTC/HKD+1.82% ADA/HKD+3.35%

ADA/HKD+3.35% SOL/HKD+1.37%

SOL/HKD+1.37% XRP/HKD+2.51%

XRP/HKD+2.51%本文由Certik原創,授權“金色財經”首發,轉載請注明出處。

“黑客拿著房主證明找物業拿鑰匙,證明是假的,卻從物業那里拿到了真的鑰匙”

事件回顧

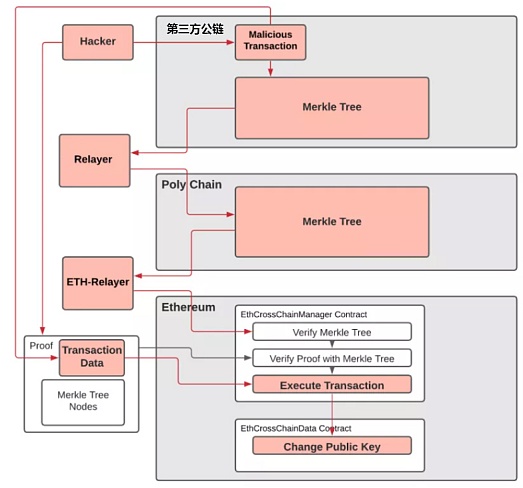

2021年8月10日,PolyNetwork遭受了跨鏈攻擊,被轉移了6億美金的加密資產(之后攻擊者開始陸續歸還被盜資產)。攻擊者在多條公鏈上進行了惡意交易,并通過中繼器(Poly-Relayer)組件完成了攻擊。

用上面物業的例子來解釋的話,黑客用假房主證明(第三方公鏈上的invalid transaction),從物業(中繼器 Poly-Relayer)那里拿到了真的鑰匙 (Poly-chain上經過簽名的Merkle證明)。

一、黑客在第三方公鏈上初始化了一個本應是無效的惡意交易。

百度Apollo首發 “Apollo 001”系列紀念數字藏品:金色財經報道,據百度Apollo智能駕駛官方公眾號,百度Apollo全網首發首款 “Apollo 001”系列紀念數字藏品,以百度汽車機器人為主體形象,每款對應一個百度Apollo自動駕駛重要里程碑事件。據悉,該數字藏品將于2022年7月8日 09:55發布汽車機器人家族全家福空投款。[2022/7/7 1:58:19]

二、中繼器Poly-Relayer在沒有充分檢查的情況下將此交易納入了Poly Chain的Merkle tree并簽字,然后發布到Poly Chain區塊中。

三、黑客在以太坊上用步驟二的有效Merkle證明,調用Poly Network的ECCM合約,將keepers改成黑客控制的公鑰。

這里值得注意的是,Poly Network在有些鏈上的中繼器沒有通過此交易,所以其鏈上資產未受影響。

LBank藍貝殼于5月3日20:00首發 CSPR(Casper),開放USDT交易:據官方公告,5月3日20:00,LBank藍貝殼上線 CSPR(Casper),開放USDT交易,同時并開放充值,資料顯示,Casper網絡是基于CasperCBC規范構建的第一個實時權益證明區塊鏈。Casper旨在加速當今企業和開發人員對區塊鏈技術的采用,同時確保隨著網絡參與者需求的發展,其在未來仍能保持高性能。[2021/5/3 21:19:51]

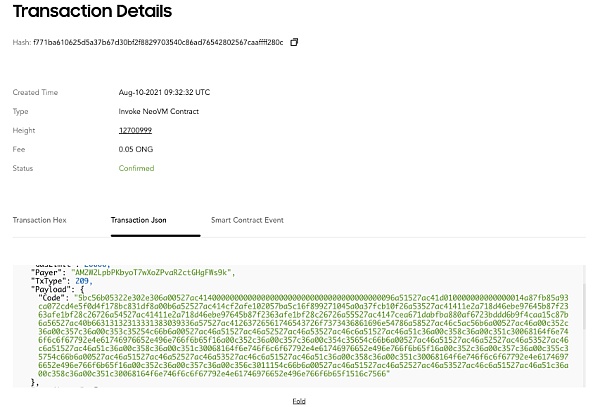

一、黑客于北京時間2021年8月10日17:32:32對第三方公鏈發起了一筆惡意交易。

https://explorer.ont.io/tx/F771BA610625D5A37B67D30BF2F8829703540C86AD76542802567CAAFFFF280C#

首發 | 歐科云鏈推出“天眼方案”推動鏈上安全系統再升級:8月28日,區塊鏈產業集團歐科云鏈宣布推出區塊鏈“天眼方案”,主要通過鏈上數據追蹤系統研發、對外技術支持、凝聚企業眾力等途徑,全面助力區塊鏈安全提升和產業平穩健康發展。

據了解,在“天眼方案”下,歐科云鏈集團將打造鏈上數據追蹤系統,通過溯源數字資產、監控非法交易等手段,全力遏制洗錢等非法行為;協助執法機關辦案,并為打造法務等區塊鏈系統提供技術支持;為聯盟鏈和基于各類業務的鏈上數據提供區塊鏈+大數據的解決方案。[2020/8/28]

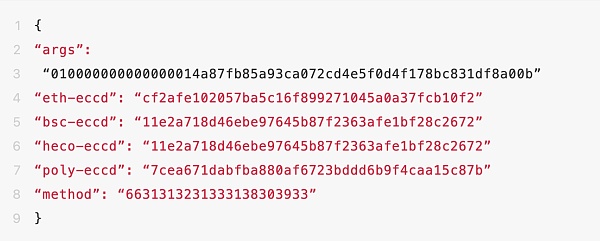

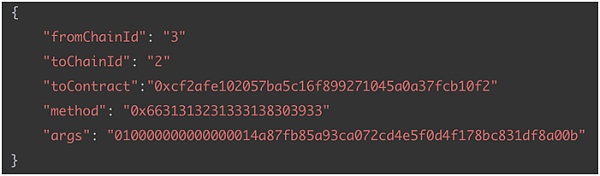

我們對交易進行了解碼,得到了以下參數映射。

首發 | 螞蟻礦機S17性能曝光 采用全新散熱技術及全局優化定制方案:金色財經訊,日前,比特大陸即將發布的螞蟻礦機S17性能曝光。據螞蟻礦機S17產品經理朋友圈稱,新品將采用新一代散熱技術及全局優化定制方案。據了解,該散熱技術可能是指芯片的封裝技術,也有可能是機器的散熱結構設計。至于S17產品“全局優化定制”方案未有細節透露。有聲音評價,這或許是為決戰豐水期做出的準備。[2019/3/22]

二、此惡意交易調用了一個method "66313231333138303933",其對應的簽名等于0x41973cd9(與之后調到的putCurEpochConPubKeyBytes函數簽名相同)。

三、這筆交易應該是無效調用, 可是中繼器Poly-Relayer卻在未充分檢查的情況下將此交易納入了Poly Chain的Merkle tree并簽字,然后發布到Poly Chain區塊中。Merkle tree是用來證明交易是否真實存在的。其產生的跨鏈交易如下:https://explorer.poly.network/tx/1a72a0cf65e4c08bb8aab2c20da0085d7aee3dc69369651e2e08eb798497cc80

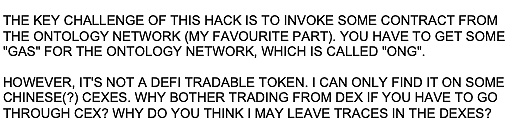

此惡意交易利用了中繼器Poly-Relayer的漏洞,這可能就是為什么黑客不得不冒險通過中心化交易所購買第三方公鏈代幣的原因。

黑客部分聲明的截圖如下:

四、跨鏈交易在以太坊上調用了Poly Network合約的EthCrossChainManager.verifyHeaderAndExecuteTx(),第一個參數包含了Merkle證明,解析如下:

五、這個函數解析了Merkle證明,發現證明是有效的,此惡意交易確實存在于已被簽名的Merkle tree中。

之后調用了EthCrossChainManager._executeCrossChainTx()函數去執行此交易,即調用toContract指向合約 (0xcf2afe102057ba5c16f899271045a0a37fcb10f2)中的method (0x6631313231333138303933),傳入參數args (010000000000000014a87fb85a93ca072cd4e5f0d4f178bc831df8a00b)。而這個method指向putCurEpochConPubKeyBytes(bytes),因為其函數簽名與步驟二中提到的method簽名相同 (均為0x41973cd9,此處為哈希碰撞),所以被順利執行,將keepers的公鑰改成了黑客的公鑰。以太坊上的交易如下:https://etherscan.io/tx/0xb1f70464bd95b774c6ce60fc706eb5f9e35cb5f06e6cfe7c17dcda46ffd59581

六、黑客改變公鑰后,即可隨意解鎖資產。

此次攻擊是由一連串交易構成的,其攻擊根源分析如下:

1. 中繼器Poly-Relayer會接收任意含有"makeFromOntProof" 事件的交易。

2. 中繼器Poly-Relayer在未充分檢查的情況下,將惡意交易發布到Poly Chain上。

3. 在步驟二中,此惡意交易被納入到Poly Chain的Merkle tree上,產生了有效的Merkle證明。

4. 以太坊上的ECCM合約只對步驟二產生的Merkle證明和原始數據進行了輕量級驗證。不過值得注意的是,Merkle證明的全面驗證應該在協議層面完成,而不是在智能合約層面。

玩游戲是為了休閑還是為了賺錢?小孩子才做選擇題,我們當然是全都要!過去,提起 “游戲”,與之綁定最多概念的可能是休閑娛樂、浪費時間、甚至玩物喪志;但是如今,玩游戲可能已經不僅僅只是玩游戲.

1900/1/1 0:00:00自我們上次更新已經過去了幾周時間。這段時間來,我們付諸了極大的努力,只為讓Arbitrum One如期而至。我們目前已經為400多個項目提供了主網訪問權限,其中有數十個項目成功完成了部署.

1900/1/1 0:00:002021年,全球區塊鏈投融資市場火熱,其中NFT以絕對的熱度出圈。截止8月19日,Coingecko數據顯示,目前市值排名前100的NFT代幣總市值突破250億美元,約為250.3億美元.

1900/1/1 0:00:00臺球游戲中有一個玩法叫「三顆星」,母球擊球后必須碰撞臺邊(Cushion)三次后擊中下一顆球。在我看來區塊鏈的用戶行為也是有「三顆星」,當我們想好如何將三顆星連貫起來,這樣才有機會擊中用戶想要的.

1900/1/1 0:00:00一張虛擬頭像售價上千萬美元,你可能會覺得不可思議,但高價拍賣及成交的鏈上頭像圖片在加密藝術圈已經很常見,其中朋克風像素頭像CryptoPunks #3100.

1900/1/1 0:00:00近幾周,美國加密行業的紅色警報驟然拉響。從加強對DeFi市場的監管,到推出面向整個加密行業的稅收政策,美國加密行業遭到了監管部門的強力狙擊,一場加密行業保衛戰由此打響.

1900/1/1 0:00:00