BTC/HKD-1.15%

BTC/HKD-1.15% ETH/HKD-1.28%

ETH/HKD-1.28% LTC/HKD-0.37%

LTC/HKD-0.37% ADA/HKD-0.11%

ADA/HKD-0.11% SOL/HKD-1.08%

SOL/HKD-1.08% XRP/HKD-1.59%

XRP/HKD-1.59%

在眾多欺詐類別中,釣魚攻擊是欺詐者們最常使用的方式之一。然而,在Web3.0領域,不止有著釣魚攻擊,還有一種會對社區產生重大威脅的「IcePhishing」攻擊。2022年早些時候,微軟首次于blog中闡述了該類攻擊的具體形式——騙子無需騙取用戶的私鑰以及助記詞,而是直接誘使用戶批準將資產轉移到騙子錢包的操作。截至目前,IcePhishing已經造成了Web3.0領域數百萬美元的資產損失。什么是IcePhishing?

IcePhishing是一種Web3.0世界獨有的攻擊類型,用戶被誘騙簽署權限,允許欺詐者直接消費用戶賬戶內的資產。這與傳統的網絡釣魚攻擊不同,后者作為一種社會工程攻擊手段,通常用于竊取用戶數據,包括登錄憑證和錢包或資產信息,如私人鑰匙或密碼。IcePhishing相較于此,對Web3.0用戶具備更大的威脅——與DeFi協議的互動需要用戶授予權限,欺詐者只需要讓用戶相信他們所批準的惡意地址是合法的。一旦用戶批準欺詐者花費其資產,那么賬戶就有可能被盜。鏈上IcePhishing

彭博社:比特幣將是美債違約情況下投資者前三大首選資產之一:5月15日消息,據彭博社最新的Markets Live Pulse調查,如果美國觸及債務上限,黃金、美國國債和比特幣將是投資者的前三大首選資產,比美元、日元、瑞士法郎和其他資產更受歡迎。51.7%的專業投資者和45.7%的散戶投資者更愿意購買黃金,14%的專業投資者和15.1%的散戶投資者更愿意購買國債,7.8%的專業投資者和11.3%的散戶投資者更愿意購買比特幣。該調查時間范圍為5月8日至5月12日,調查對象是全球637名受訪者。[2023/5/15 15:03:14]

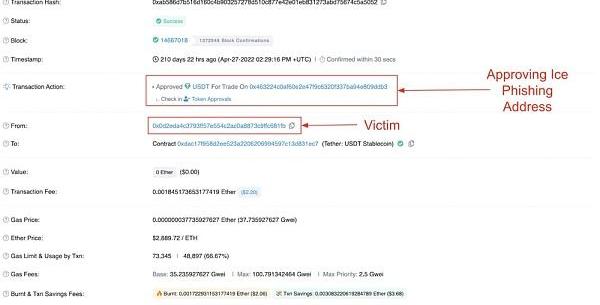

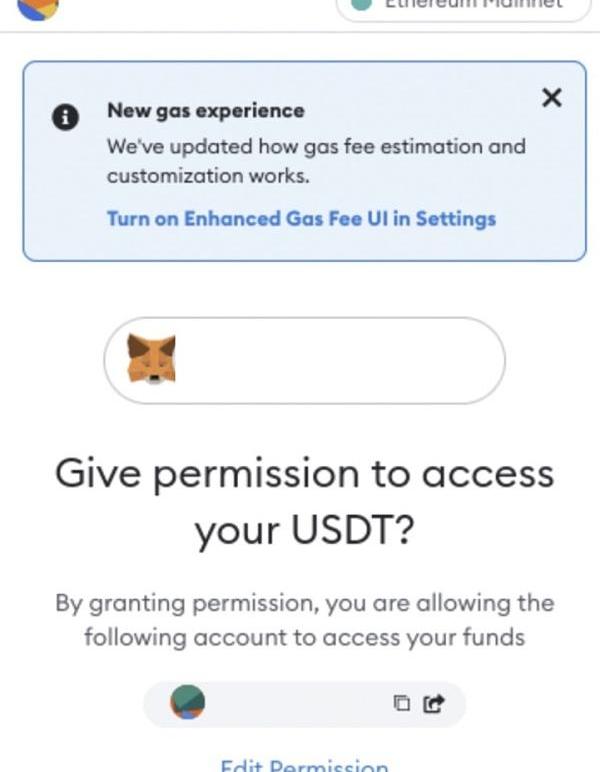

IcePhishing攻擊的第一階段往往是:受害者被騙,批準EOA或惡意合約來花費受害者錢包中的資產。下圖中的交易可作為示例:

美眾議員就加密公司的銀行服務問題向FDIC發出詢問:金色財經報道,美國眾議員Emmer表示,就加密貨幣公司的銀行服務向美國聯邦存款保險公司(FDIC)發出詢問。(金十)[2023/3/16 13:06:40]

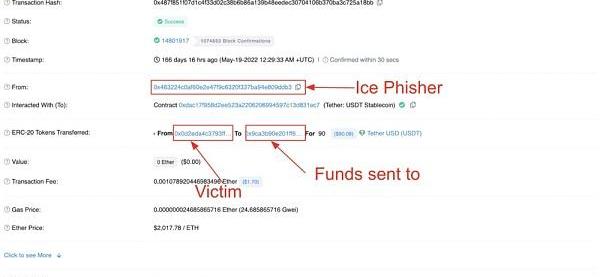

來源:Etherescan下一階段則是釣魚地址發起TransferFrom交易,該交易將資產從受害者轉移到欺詐者選擇的地址。在下圖的例子中,USDT被轉移到0x9ca3b...

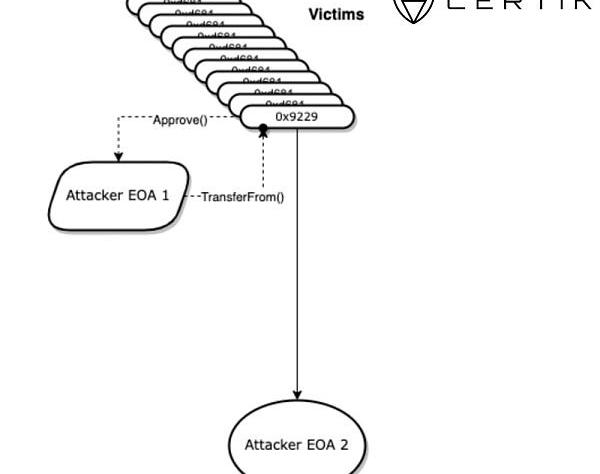

來源:Etherescan我們可以看到,欺詐者啟動了受害者和接收者之間的交易。這里需要強調的是,收款人地址不一定是對你進行詐騙的錢包,而是發起交易的錢包。欺詐者往往將用戶的資金發送到他們控制的第二個EOA。從下圖的交易流程中可以看出:

Jim Cramer:比特幣被操縱走高,不會碰它:金色財經報道,CNBC節目主持人Jim Cramer稱比特幣被操縱走高,不會碰它。[2023/1/28 11:33:10]

來源:CertiK如果你在錢包里看到可疑的交易,就需要檢查一下發起的EOA是否被授予了花費你資產的權限。你可以在Etherscan或Debank等掃描系統上自行檢查。

來源:Etherescan如果你看到一個你不認識的地址,或者一個未經你批準就啟動交易的地址,那么請立即撤銷權限。如何通過掃描網站撤銷權限?1.訪問https://etherscan.io/tokenapprovalchecker并搜索錢包2.連接錢包3.點擊ERC-20、ERC-721或ERC-1155標簽,找到你想撤銷的地址。4.點擊撤銷按鈕如何辨認IcePhishing?

阿根廷國家稅務機關發現另一非法加密礦場:10月26日消息,阿根廷國家稅務機關(AFIP)發布公告稱,發現另一個未正確申報其業務活動的加密礦場,該站點擁有足夠的設備,每年可賺取10萬美元。

此前報道,10月21日,阿根廷國家稅務機關(AFIP)在一項“大型行動”中搗毀了一個未申報的加密貨幣礦場,逮捕了40人。[2022/10/26 16:39:28]

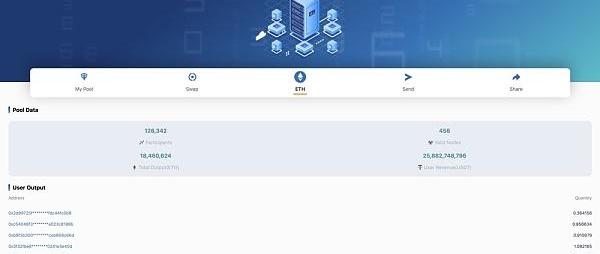

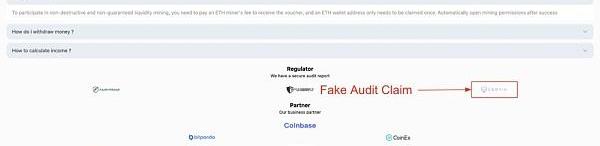

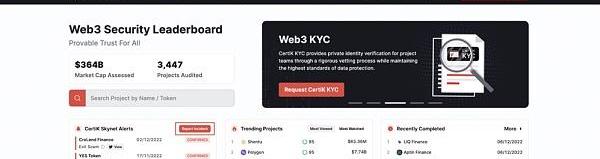

用戶判定自己是否落入IcePhishing陷阱的第一個辨認信號就是查看他們正在使用的URL或DApp。惡意網站會山寨合法項目的頁面,或者假冒合法機構的合作方。比如我們經常會看到一些詐騙網站掛著與CertiK的合作關系或是上傳山寨的CertiK審計報告。下方是眾多假冒礦池事件的其中一例,它違法使用了CertiK的logo與其它正規機構的相關標志。

TokenPocket官網遭受異常流量攻擊,正緊急維護:10月11日,據官方公告,TokenPocket 官網遭受異常流量攻擊,技術團隊正在進行緊急維護。技術維護期間,TokenPocket 網站將不能正常訪問,用戶資產安全不會受到影響。官方提醒用戶提高警惕,注意識別欺詐風險。[2022/10/11 10:31:06]

來源:CertiK調查團隊如果在這個網站上簽署批準,就會允許一個惡意的EOA從你的錢包中無限制花費USDT——這基本上意味著你擁有的所有USDT都處于風險之中。

來源:MetaMask通過登錄certik.com來查驗,你會發現本例中的上述網站并非CertiK的合作伙伴。如果你有相關需求,可以通過點擊CertiK官網上的“ReportanIncident”與CertiK的事件響應團隊聯系。

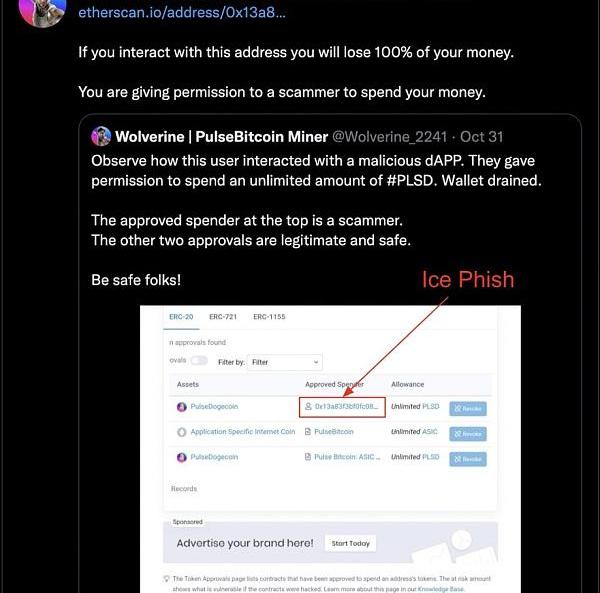

用戶可以在certik.com上提交惡意合約的報告一些鏈上檢查是用戶可以通過自己DYOR來進行的,比如將的DApp或URL上呈現的地址通過掃描網站來查看其是否有可疑活動。在下方的例子中,我們在EOA0x13a...5dE49上檢測到疑似IcePhishing的活動,并發現它是由Tornado.Cash提款資助的。

來源:Etherescan在進一步調查后,我們發現0x13a…5dE49將Pulse社區作為目標,其主要社區成員已警告了用戶IcePhishing的危險性。

來源:推特通過調查一些受害者的錢包和社交媒體上的投訴發文,我們發現了一個假的MaximusDAO推特頁面,這很可能與IcePhishing錢包有關。如何保護自己?

防止自己成為IcePhishing受害者的最簡單方法就是訪問可信的網站以驗證信息真實性,如Coinmarketcap.com、coingecko.com和certik.com。許多IcePhishing的騙局可以在社交媒體上找到,比如一些欺詐項目會偽造成合法項目并宣傳空投之類的虛假活動。在下圖示例中,我們可以看到一個假的Optimism推特賬戶在宣傳一個釣魚網站。

來源:@CertiKAlert請花點時間來驗證你正在互動的URL或DApp是否合法。如果不確定,可以通過訪問可信的來源進行雙重檢查。寫在最后

釣魚網站是我們在Web3.0領域看到最常見的詐騙類型之一,用戶有時甚至無法意識到他們已經落入陷阱,因為他們沒有給出任何敏感信息。因此除了你靠自己進行一番鏈上檢查以外,也需要花費更多的時間來仔細檢查互動的URL是否經過可信來源的驗證——這些花費的時間總有一天給你回報。

以太坊域名服務的域名封裝功能被視為ENS大規模采用和變革Web3的關鍵改進,有希望在兩周后在主網上線.

1900/1/1 0:00:00原文標題:《TheCreatorEconomyInGaming——Funandprofitfromconstrainedrandomness》原文作者:JoelJohnandSiddharth原.

1900/1/1 0:00:00本月NFT圈發生最引人注目的兩件事一件是Blur慷慨空投,另一件是昔日大哥「鐵公雞」OpenSea宣布0手續費活動.

1900/1/1 0:00:00上周末,Solana再次宕機了,Solana基金會表示,團隊正積極調查宕機原因,很快就會公布。Odaily星球日報也會持續跟蹤報道.

1900/1/1 0:00:00為了替子公司Genesis還債,加密貨幣集團DigitalCurrencyGroup已開始以「骨折價」出售其多個加密基金的股票,重點是灰度以太坊信托基金.

1900/1/1 0:00:001月18日,美國司法部宣布聯合財政部、聯邦調查局針對某國際加密公司進行重大執法行動時,加密市場如臨大敵.

1900/1/1 0:00:00