BTC/HKD+0.38%

BTC/HKD+0.38% ETH/HKD+0.61%

ETH/HKD+0.61% LTC/HKD+1.52%

LTC/HKD+1.52% ADA/HKD-0.83%

ADA/HKD-0.83% SOL/HKD+2.64%

SOL/HKD+2.64% XRP/HKD-0.62%

XRP/HKD-0.62%事件背景

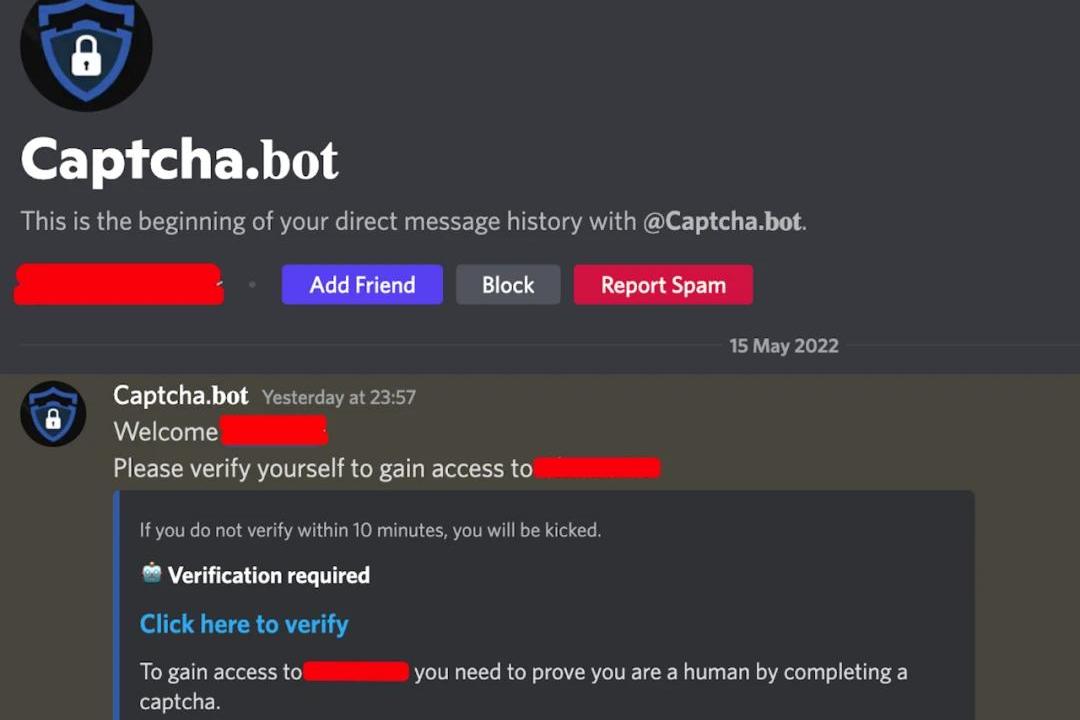

5月16日凌晨,當我在尋找家人的時候,從項目官網的邀請鏈接加入了官方的Discord服務器。在我加入服務器后立刻就有一個"機器人"(Captcha.bot)發來私信要我進行人機驗證。這一切看起來相當的合理。我也點擊了這個驗證鏈接進行查看。

釣魚手法分析

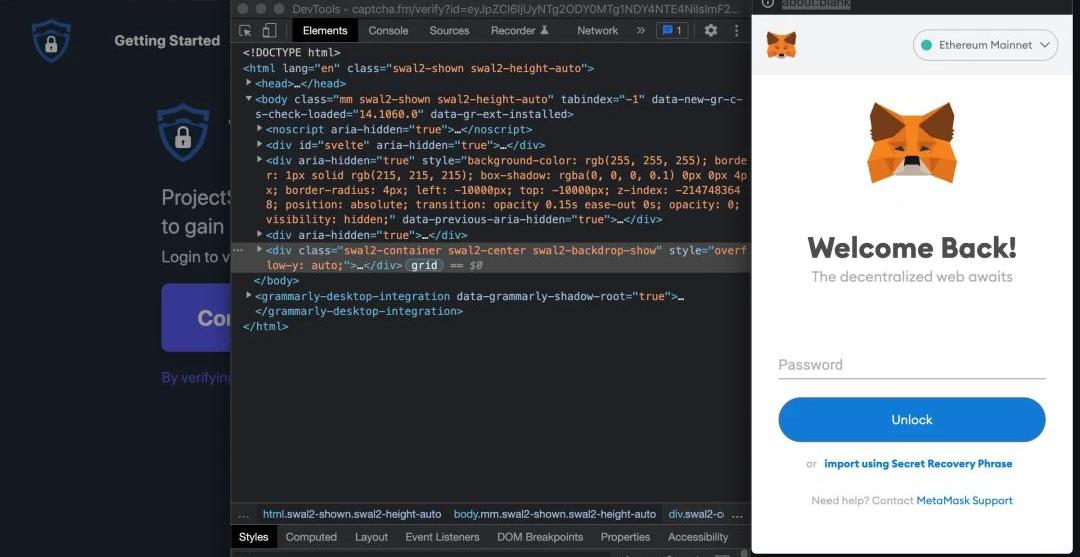

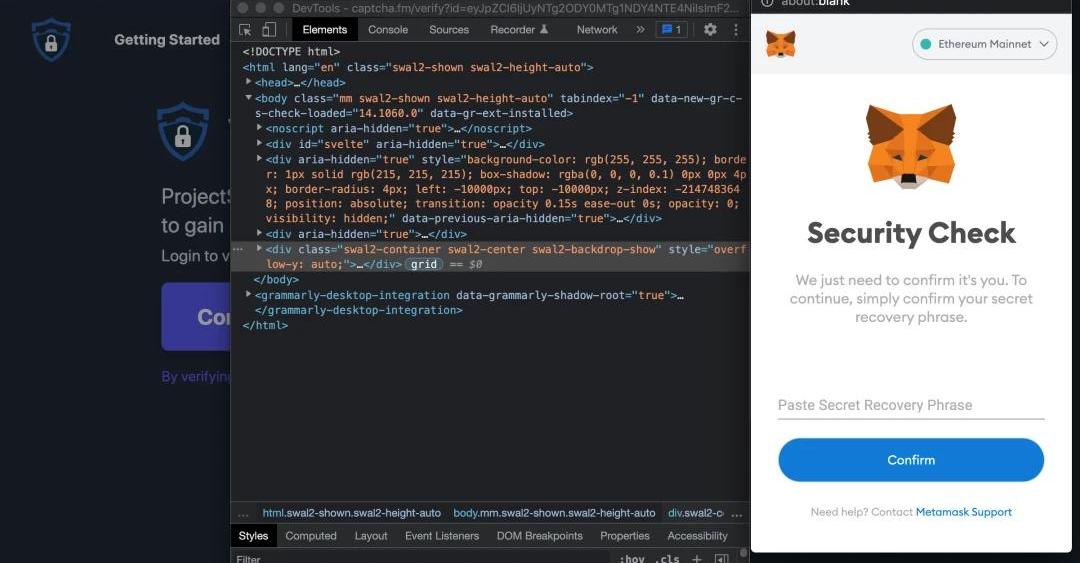

我訪問"機器人"(Captcha.bot)發來的鏈接后,是有讓我進行人機驗證的,但是當我驗證通過后,發現它要求喚起我的小狐貍(MetaMask)錢包,喚起的錢包界面挺真實的,如下圖所示,但是我看到了錢包的地址欄顯示"about:blank"這引起了我的警惕,如果是插件喚起的就不會有這個"about:blank"的地址欄了。接下來我隨意輸入了密碼,并且通過審查元素查看,確定這個小狐貍(MetaMask)界面是由虛假網站"https://captcha.fm/"彈出的,并不是真實的錢包界面,于是我開始調試這個錢包。

慢霧:Spartan Protocol被黑簡析:據慢霧區情報,幣安智能鏈項目 Spartan Protocol 被黑,損失金額約 3000 萬美元,慢霧安全團隊第一時間介入分析,并以簡訊的形式分享給大家參考:

1. 攻擊者通過閃電貸先從 PancakeSwap 中借出 WBNB;

2. 在 WBNB-SPT1 的池子中,先使用借來的一部分 WBNB 不斷的通過 swap 兌換成 SPT1,導致兌換池中產生巨大滑點;

3. 攻擊者將持有的 WBNB 與 SPT1 向 WBNB-SPT1 池子添加流動性獲得 LP 憑證,但是在添加流動性的時候存在一個滑點修正機制,在添加流動性時將對池的滑點進行修正,但沒有限制最高可修正的滑點大小,此時添加流動性,由于滑點修正機制,獲得的 LP 數量并不是一個正常的值;

4. 隨后繼續進行 swap 操作將 WBNB 兌換成 SPT1,此時池子中的 WBNB 增多 SPT1 減少;

5. swap 之后攻擊者將持有的 WBNB 和 SPT1 都轉移給 WBNB-SPT1 池子,然后進行移除流動性操作;

6. 在移除流動性時會通過池子中實時的代幣數量來計算用戶的 LP 可獲得多少對應的代幣,由于步驟 5,此時會獲得比添加流動性時更多的代幣;

7. 在移除流動性之后會更新池子中的 baseAmount 與 tokenAmount,由于移除流動性時沒有和添加流動性一樣存在滑點修正機制,移除流動性后兩種代幣的數量和合約記錄的代幣數量會存在一定的差值;

8. 因此在與實際有差值的情況下還能再次添加流動性獲得 LP,此后攻擊者只要再次移除流動性就能再次獲得對應的兩種代幣;

9. 之后攻擊者只需再將 SPT1 代幣兌換成 WBNB,最后即可獲得更多的 WBNB。詳情見原文鏈接。[2021/5/2 21:17:59]

慢霧:PAID Network攻擊者直接調用mint函數鑄幣:慢霧科技發文對于PAID Network遭攻擊事件進行分析。文章中指出,在對未開源合約進行在反編譯后發現合約的 mint 函數是存在鑒權的,而這個地址,正是攻擊者地址(0x187...65be)。由于合約未開源,無法查看更具體的邏輯,只能基于現有的情況分析。慢霧科技分析可能是地址(0x187...65be)私鑰被盜,或者是其他原因,導致攻擊者直接調用 mint 函數進行任意鑄幣。

此前報道,PAID Network今天0點左右遭到攻擊,增發將近6000萬枚PAID代幣,按照當時的價格約為1.6億美元,黑客從中獲利2000ETH。[2021/3/6 18:21:08]

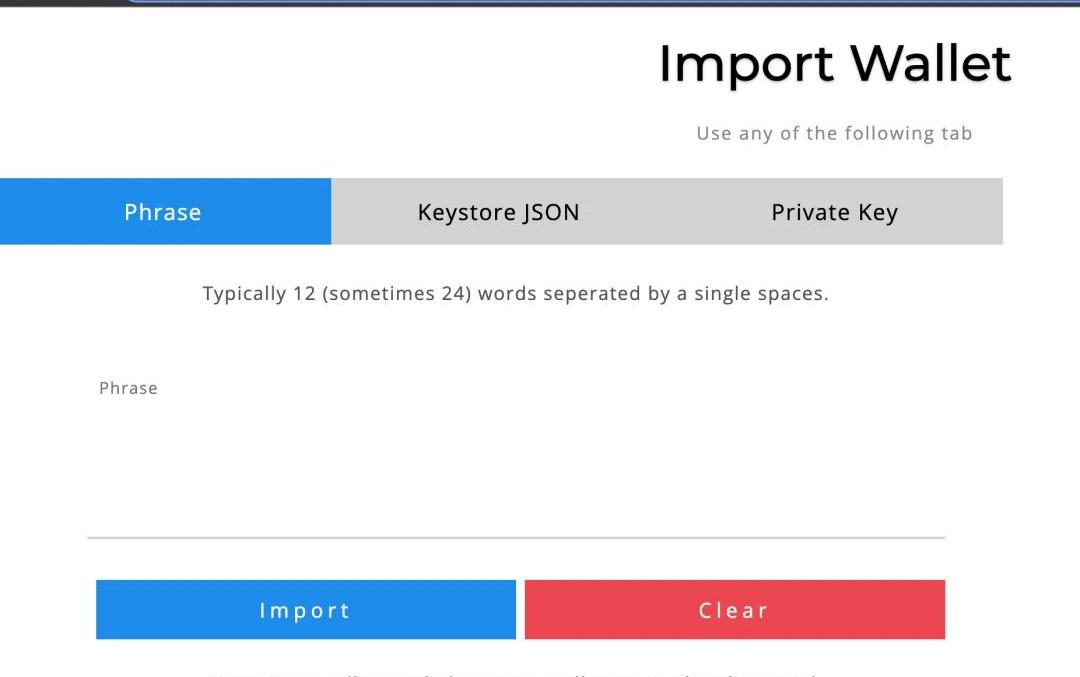

在隨意輸入密碼后,這個虛假的錢包界面進入到"SecurityCheck"界面,要求我輸入助記詞進行驗證。注意,輸入的密碼和和助記詞會被加密發送到惡意站點的服務端。

慢霧:警惕ETH新型假充值,已發現在野ETH假充值攻擊:經慢霧安全團隊監測,已發現存在ETH假充值對交易所攻擊的在野利用,慢霧安全團隊決定公開修復方案,請交易所或錢包及時排查ETH入賬邏輯,必要時聯系慢霧安全團隊進行檢測,防止資金丟失。建議如沒有把握成功修復可先臨時暫停來自合約地址的充值請求。再進行如下修復操作:1、針對合約ETH充值時,需要判斷內聯交易中是否有revert的交易,如果存在revert的交易,則拒絕入賬。2、采用人工入賬的方式處理合約入賬,確認充值地址到賬后才進行人工入賬。同時需要注意,類以太坊的公鏈幣種也可能存在類似的風險。[2020/5/23]

動態 | 慢霧:10 月發生多起針對交易所的提幣地址劫持替換攻擊:據慢霧區塊鏈威脅情報(BTI)系統監測及慢霧 AML 數據顯示,過去的 10 月里發生了多起針對數字貨幣交易所的提幣地址劫持替換攻擊,手法包括但不限于:第三方 JS 惡意代碼植入、第三方 NPM 模塊污染、Docker 容器污染。慢霧安全團隊建議數字貨幣交易所加強風控措施,例如:1. 密切注意第三方 JS 鏈接風險;2. 提幣地址應為白名單地址,添加時設置雙因素校驗,用戶提幣時從白名單地址中選擇,后臺嚴格做好校驗。此外,也要多加注意內部后臺的權限控制,防止內部作案。[2019/11/1]

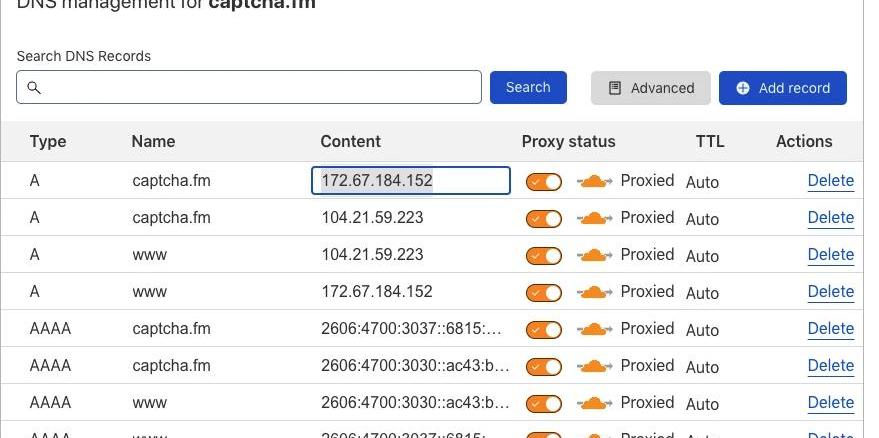

通過分析域名可以發現,這惡意域名captcha.fm解析到了172.67.184.152和104.21.59.223,但是都是托管在cloudflare上,只能是反手一個舉報了。

分析惡意賬號

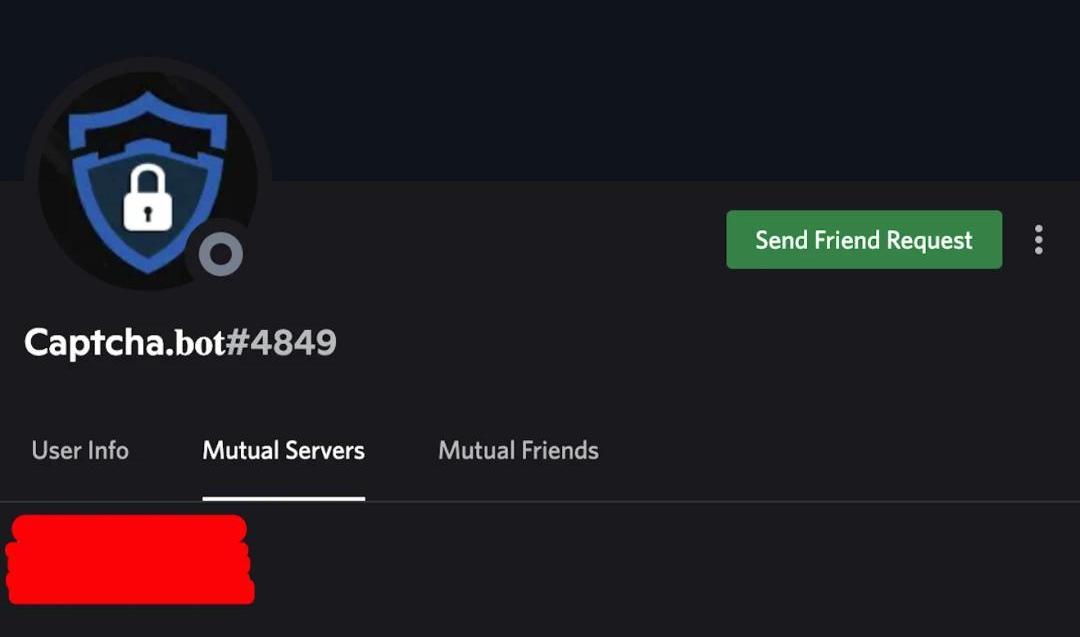

下載保存好惡意站點的源碼后,我將情報發給了項目方團隊,并開始分析這次釣魚攻擊的賬號。由于我剛加入家人群,就收到了下面的這個地址發來的驗證消息。經過分析,這個賬號是一個偽裝成Captcha.bot機器人的普通賬號,當我加入到官方服務器后,這個假Captcha.bot機器人立刻從官方服務器私發我假的人機驗證鏈接,從而引導我輸入錢包密碼和助記詞。

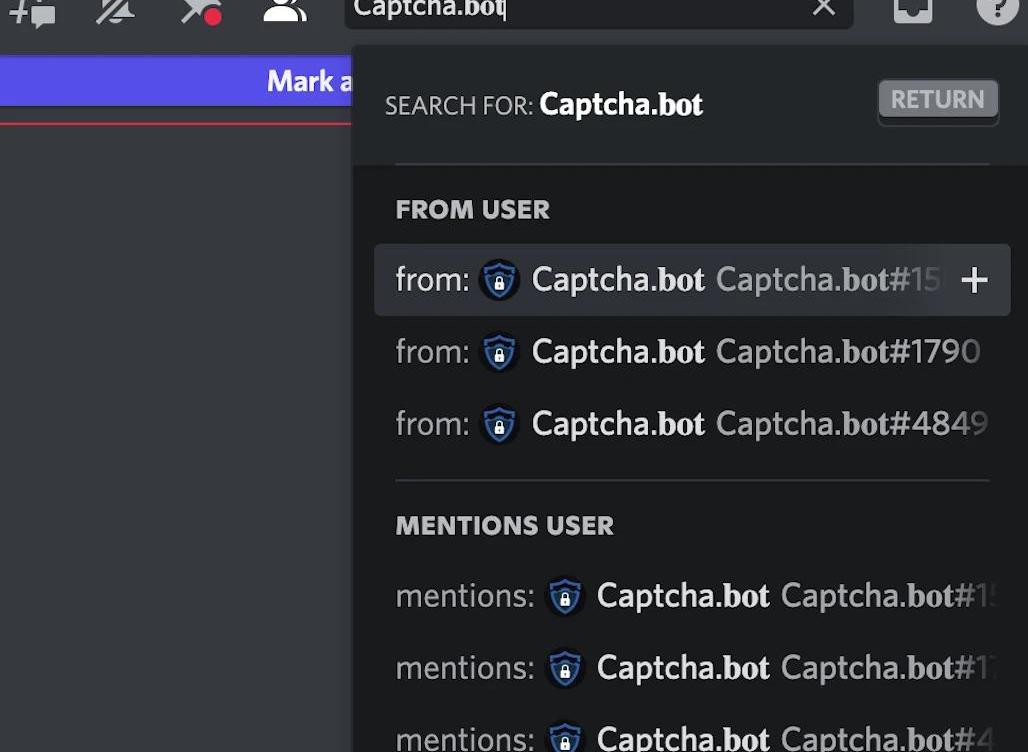

我在相關頻道里面搜索了Captcha.bot,發現有好幾個假Captcha.bot,于是將這幾個賬號也一并同步給了項目方團隊,項目方團隊很給力,也很及時地進行了處理,把這幾個假Captcha.bot刪除了,并一起討論了可能的防范方式。

再次收到釣魚鏈接

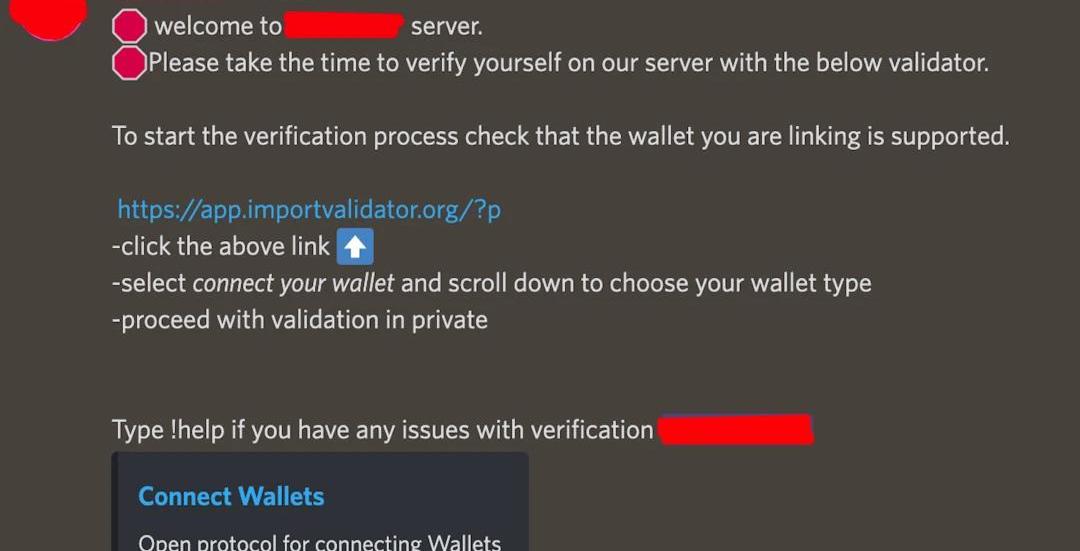

事情還沒結束,第二天早上又一位慢霧的小伙伴加入到官方Discord服務器中,再次收到惡意賬戶發來的私信,里面包含著一個釣魚鏈接,不同的是,這次的釣魚者直接偽裝成官方的賬戶發送私信。

這次釣魚者講的故事是在鏈接中導入助記詞進行身份驗證,然而不是采用假小狐貍(MetaMask)的界面來欺騙用戶,而是直接在頁面上引導用戶輸入助記詞了,這個釣魚手法就沒這么真。釣魚網站的域名和IP是app.importvalidator.org47.250.129.219,用的是阿里云的服務,同樣反手一個舉報。

釣魚防范方式

各種釣魚手法和事件層出不窮,用戶要學會自己識別各種釣魚手法避免被騙,項目方也要加強對用戶安全意識的教育。用戶在加入Discord后要在隱私功能中禁止服務器中的用戶進行私聊。同時用戶也需要提高自己的安全意識,學會識別偽裝MetaMask的攻擊手法,網頁喚起MetaMask請求進行簽名的時候要識別簽名的內容,如果不能識別簽名是否是惡意的就拒絕網頁的請求。在參與Web3項目的時候無論何時何地都不要在網頁上導入私鑰/助記詞。盡可能地使用硬件錢包,由于硬件錢包一般不能直接導出助記詞或私鑰,所以可以提高助記詞私鑰被盜門檻。項目方團隊也要時刻關注社區用戶的反饋,及時在社區Discord服務器中刪除惡意賬戶,并在用戶剛加入Discord服務器時進行防釣魚的安全教育。Discord隱私設置和安全配置參考鏈接:https://discord.com/safety/360043857751-Four-steps-to-a-super-safe-accounthttps://support.discord.com/hc/en-us/articles/217916488-Blocking-Privacy-Settings-

Tags:QUOWBNBBNBCAPQuontralwbnb和bnb區別和聯系tokenpocket怎么充值bnbCAPO價格

Terra將根據通過的提案1623向其社區空投其新的原生代幣LUNA。在2022年5月27日創世之日,符合條件的LUNC、USTC和aUST持有者將在新鏈上獲得LUNA空投.

1900/1/1 0:00:00五月初,Messari在自己的報告里對Optimism做了深度分析,并給出了90億美元的估值。經歷多輪巨額融資后,Optimism已是a16z、Paradigm等頂級VC之間的共識.

1900/1/1 0:00:00本文來自BusinessWireOdaily星球日報譯者|念銀思唐 風投機構WorldInnovationLab今天宣布完成超10億美元融資.

1900/1/1 0:00:00Odaily星球日報譯者|念銀思唐 摘要: -本賽季,加密行業公司在NBA贊助協議上總共花費了1.3億美元,而上個賽季僅為175萬美元.

1900/1/1 0:00:00熊市中,市場狀況低迷。人們很容易失去信心,被恐懼所驅使,只做短期投資。這些沖動的決定,會讓你付出代價。因此,我們必須首先確定目標是什么,遵循哪些投資原則,投資組合管理策略是什么.

1900/1/1 0:00:00本文來自IOSGVentures,Odaily星球日報經授權獨家發布。TLDR經過五年的快速發展,各個賽道的贏家正逐漸顯現,DeFi市場獲得了長足發展.

1900/1/1 0:00:00