BTC/HKD+0.1%

BTC/HKD+0.1% ETH/HKD-0.05%

ETH/HKD-0.05% LTC/HKD+0.37%

LTC/HKD+0.37% ADA/HKD-2.24%

ADA/HKD-2.24% SOL/HKD+1.47%

SOL/HKD+1.47% XRP/HKD-1.3%

XRP/HKD-1.3%0x01:前言

援引官方消息,北京時間12月19日,Fantom鏈上復合收益平臺GrimFinance遭遇了閃電貸攻擊。知道創宇區塊鏈安全實驗室第一時間對本次事件深入跟蹤并進行分析。0x02:事件詳情

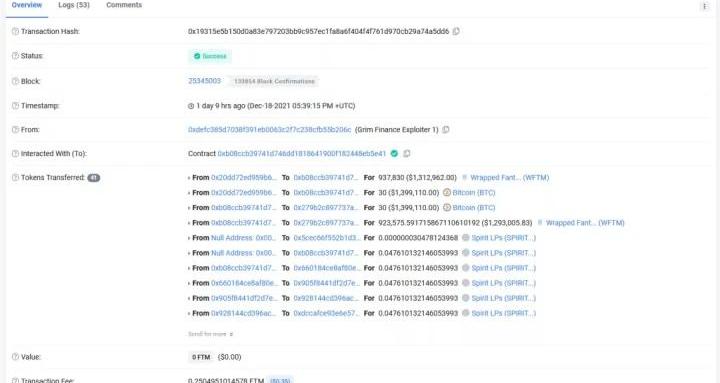

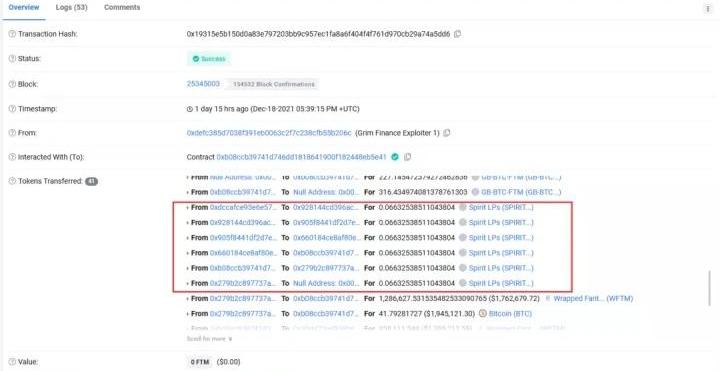

交易細節如下圖所示:

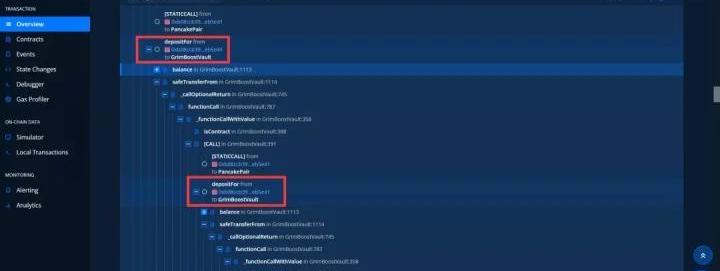

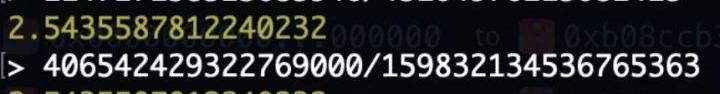

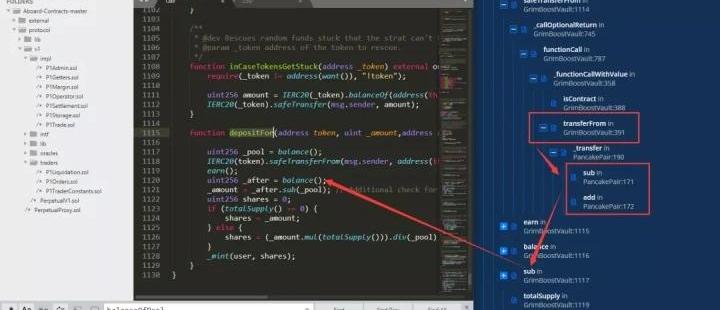

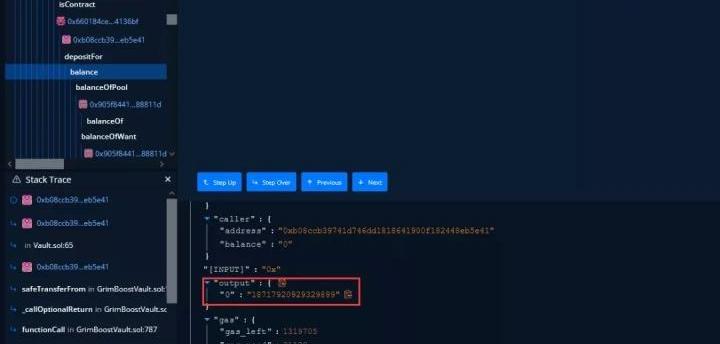

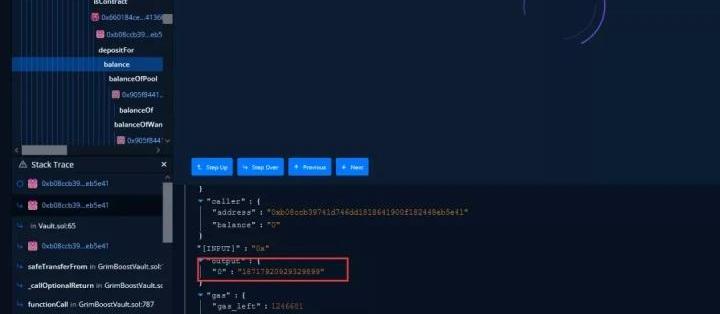

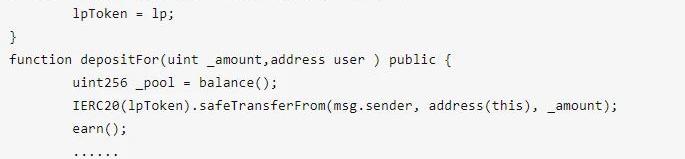

瀏覽上圖的交易過程可知,攻擊合約利用閃電貸借取代幣,將借取的代幣質押到SpiritSwap里增加流動性獲取lp代幣,而問題就出現在depositFor()函數中。通過Tenderly(https://dashboard.tenderly.co/tx/fantom/0x19315e5b150d0a83e797203bb9c957ec1fa8a6f404f4f761d970cb29a74a5dd6/debugger調試該筆交易,攻擊者多次遞歸調用depositFor函數,利用該函數獲取大量代幣:

風投機構Griffin Gaming Partners為其游戲基金募資7.5億美元:3月7日消息,風險投資機構Griffin Gaming Partners宣布推出其超額認購的第二只基金,獲得至少7.5億美元的出資承諾。雖然該基金關注更廣泛的游戲行業,但Griffin Gaming Partners聯合創始人Phil Sanderson和Nick Tuosto表示,迄今為止已經有16筆與Web 3相關的投資,占已部署資本的一半以上。

據悉,Griffin的Fund II出資方包括主要機構、大學捐贈基金、家族辦公室、主權財富基金和游戲行業的戰略合作伙伴。

Griffin投資游戲內容、軟件基礎設施和社交平臺以及與游戲相關的Web 3公司,參與從種子輪到增長輪的投資。其投資組合公司包括區塊鏈游戲平臺Forte和消息應用程序Discord。(CoinDesk)[2022/3/7 13:43:06]

Integritee完成200萬美元種子輪融資:區塊鏈隱私公司 Integritee 在Kusama平行鏈卡槽拍賣前籌集了 200 萬美元的種子資金。Integritee是一家為區塊鏈空間量身定制的機密計算提供商,該種子輪由投資公司 LD Capital 領投,包括 AU21、DFG、FBG 和 OKEx Blockdream Ventures。(CoinDesk)[2021/6/17 23:44:23]

0x03:漏洞分析

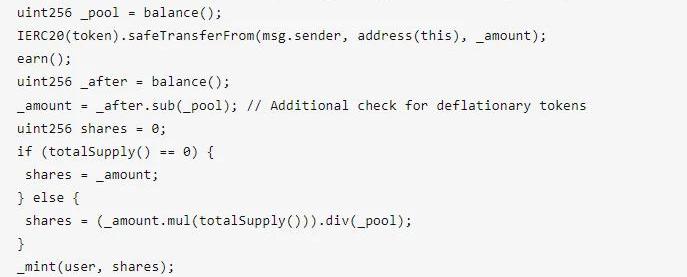

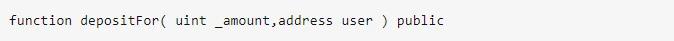

depositFor()函數位于https://ftmscan.com/address/0x660184ce8af80e0b1e5a1172a16168b15f4136bf#code的第1115行:

以太坊開發者Virgil Griffith聲稱其并不知道被指控的具體罪名:12月11日消息,以太坊開發者Virgil Griffith的律師已于過去的一周提交了文件,聲稱他們仍然不知道Virgil Griffith到底是因為什么而被指控。根據該文件,關于Virgil Griffith被指控的具體內容仍然無法獲得。文件指出,Virgil Griffith要求提供“詳細資料”,說明他所提供的服務,具有有誰參與其中,以及這些服務到底如何違反了美國法律。此前消息,2019年11月29日,紐約南區美國檢察官辦公室和聯邦調查局宣布,已逮捕并指控以太坊開發者Virgil Griffith違反美國制裁法。罪名是聯邦政府指控他于4月非法前往朝鮮,并在“平壤區塊鏈和加密貨幣會議”上作了陳述。(CoinDesk)[2020/12/11 14:57:39]

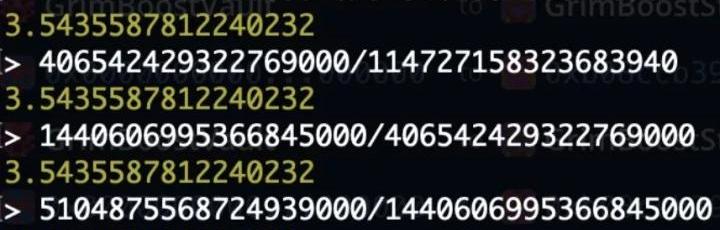

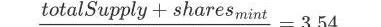

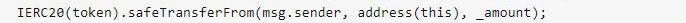

該函數的safeTransferFrom()方法從IERC20(token)調用,最后一次調用,也就是逆序第一次執行后,余額balance也會隨之變動。當前鑄造憑證數量/前一筆鑄造憑證數量固定為3.54:

Grin網絡遭受51%攻擊,官方提醒用戶等待交易的額外確認:據報道,Grin網絡最近遭受51%攻擊。一個未知實體在周六控制了超過57%的網絡算力。根據Grin網站的說法,該團隊建議人們等待“關于支付最終性(Finality)的額外確認”。

根據Grin網站11月9日發布的提醒公告,“重要通知:Grin網絡算力在短時間內大幅提高。值得注意的是,這與Nicehash速率翻倍的時間相吻合,目前超過50%的網絡算力在已知池之外。考慮到這些情況,明智的做法是等待對交易的額外確認,以確保支付的最終性。”

據此前報道,11月8日,2Miners發推表示,Grin Network正受到51%攻擊,付款已停止。請自行承擔風險,因為新的區塊可能會被拒絕。(Bitcoin.com)[2020/11/10 12:10:25]

公告 | gate.io將于1月28日12:00上線GRIN:據gate.io官方公告,其將于1月28日12:00開放GRIN/USDT、GRIN/ETH及GRIN/BTC交易對。目前,GRIN的充值已開放,提現功能將在一周后開放。此外,gate.io為GRIN提供錢包和交易服務,用戶可隨時充值GRIN。[2019/1/27]

我們推導其公式為:

將該公式分子拆分,得到shares/totalSupply的固定比為2.54:

最后將Debug交易里的shares/totalSupply進行計算,其值與shares/totalSupply的固定比相同,因此可以確定套利值只與totalSupply()有關:

其中函數safeTransferFrom()傳入的變量token可控,導致攻擊者可以自己實現safeTransferFrom()方法,將該方法重入到depositFor(),拉升totalSupply()總量,最后通過_mint()方法向用戶添加質押憑證實現套利。以實施了5次重入攻擊為例,開始pool的值為0,在重入depositFor方法的前四次里,攻擊者一直傳入自己鑄造的代幣,pool的值會一直保持為0,但在第五次,也就是最后一次傳入100個受認可的代幣時,after的值會變成100,而afer-pool的差值amount也就是100,最后由于重入了5次,導致合約會向攻擊者鑄造100*5的質押憑證代幣。

其后果就是攻擊者只質押一次代幣,仍能多次增加質押總量實現套利。0x04:修復方案

1.由于depositFor()方法里的token可控才是導致這次攻擊事件的原因,因此只需要在傳遞參數的時候讓token不可控就行:

2.由于套利的原因是depositFor()方法里存在修改代幣數量的函數,因此還可以將修改代幣的方法單獨實現,這樣即使token變量可控,也無法成功套利:

3.鎖定交易token:

0x05:總結

經過完整分析,知道創宇區塊鏈安全實驗室明確了該次攻擊事件的源頭并非網傳的閃電貸攻擊,攻擊者利用GrimBoostVault合約的depositFor方法參數可控,實施了重入攻擊,將自己的鑄造的無價值代幣兌換成了質押憑證,最后通過withdrawAll方法實現套利,而閃電貸?攻擊者只是利用閃電貸擴大了套利值。對于合約代碼而言安全性是十分重要的,每一個未經驗證的傳入參數都可能導致巨大的經濟損失,開發者在編寫重要操作方法時,須記住零信任原則,謹慎對待每一個傳入參數。

當前的GameFi處于過熱的階段,整個市場由不理性的資金與新用戶支撐項目價值與幣價。一旦市場進入調整,幣價與游戲內資產價值下滑,整體游戲內經濟會受到極大的考驗,用戶與資金高機率會轉往其他板塊,當.

1900/1/1 0:00:00圖片來源:網絡作者:ChenZou富達、瑞銀和道富全球顧問公司均已確認,這些曾經的傳統金融行業巨頭正在研究向其客戶提供比特幣等加密貨幣風險敞口的可能性,并計劃更加深入的探索該領域.

1900/1/1 0:00:00我們在互聯網上構建的金融創新是變革性的,我們正在釋放一種無需許可的超級金融化,它與有許可的過度金融化和政府對貨幣的壟斷是相沖突的,而這種超級金融化是社會經濟革命的基礎.

1900/1/1 0:00:0012月16日,NFT虛擬配飾公司Jadu宣布完成700萬美元融資,本輪融資由GeneralCatalyst領投.

1900/1/1 0:00:00本文來自Medium,Odaily星球日報譯者|Moni 本周四,美國眾議院金融服務委員會舉辦了一場名為「UnderstandingtheChallengesandBenefitsofFinan.

1900/1/1 0:00:00撰文:Karen上周,一份關于UniswapV3無常損失的報告顯示,UniswapV3中80%的資金池無常損失要多于交易費收入,高達一半的LP用戶的凈收益還不如HODLer.

1900/1/1 0:00:00