BTC/HKD+0.21%

BTC/HKD+0.21% ETH/HKD-0.05%

ETH/HKD-0.05% LTC/HKD+1.2%

LTC/HKD+1.2% ADA/HKD-0.48%

ADA/HKD-0.48% SOL/HKD+0.59%

SOL/HKD+0.59% XRP/HKD-0.43%

XRP/HKD-0.43%北京時間2021年8月4日早上6點,PopsicleFinance項目下的多個機槍池被攻擊,損失金額超過兩千萬美元,是迄今為止DeFi領域發生的損失數額最大的單筆攻擊之一。通過分析攻擊交易及項目代碼我們發現,此次攻擊是一個利用項目的記賬漏洞進行多次提取的攻擊。下面我們通過代碼和攻擊流程分析此次攻擊。代碼分析

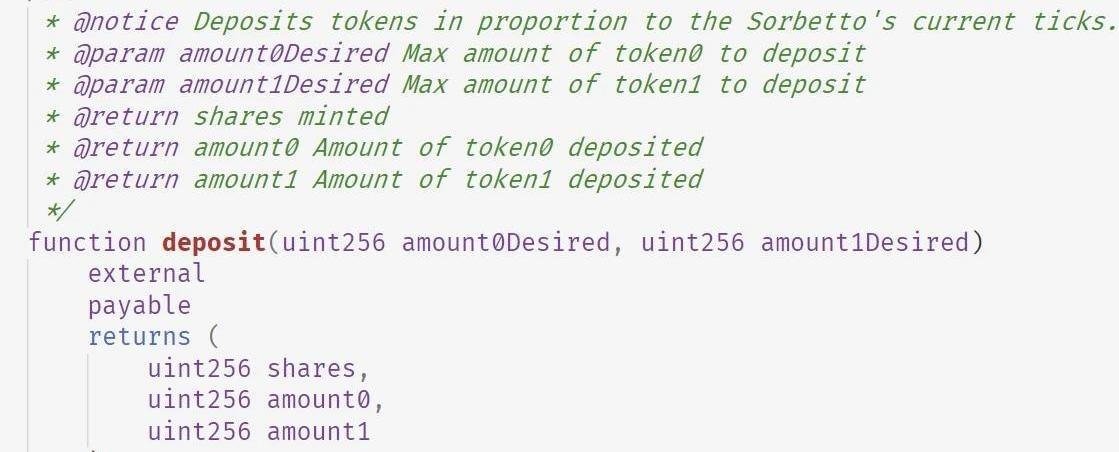

PopsicleFinance是一個涉及多個鏈的機槍池。用戶首先調用deposit函數向機槍池存入一定的流動性,并獲得PopsicleLPToken作為存款的份額證明。PopsicleFinance會將用戶提供的流動性存入Uniswap等底層池子并獲得收益。

用戶還可以調用withdraw函數,根據用戶持有的PLPToken所代表的流動性份額,從機槍池取回流動性。PopsicleFinance會將PLPToken對應的流動性從Uniswap等底層池子中取回給用戶。

前SEC官員:SEC主席Gary Gensler可能會辭職:金色財經報道,前SEC官員John Reed Stark認為,SEC主席Gary Gensler可能會辭職,具體取決于 2024 年可能發生的情況。John Reed Stark表示,美國證券監管機構可能會徹底改變其加密貨幣執法方式,具體取決于2024年美國的關鍵選舉。在8月13日的一條推文中,前SEC互聯網執法辦公室負責人預測,共和黨總統可能會徹底改變加密貨幣監管潮流,包括SEC主席Gary Gensler可能辭職。[2023/8/14 16:24:49]

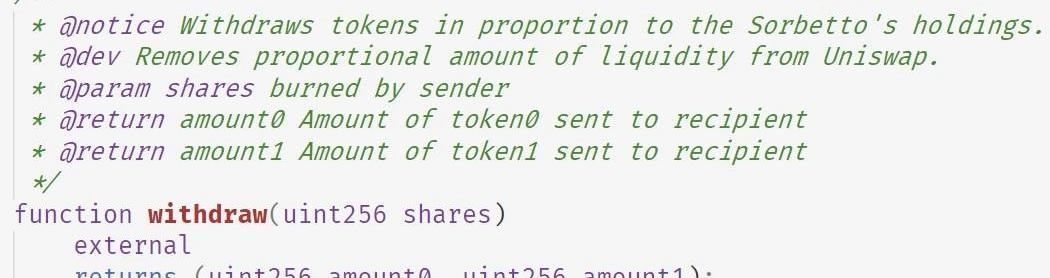

最后,用戶在機槍池中存的流動性會隨著時間產生一定的收益,會累計在合約的用戶狀態中。用戶可以調用collectFees函數取回部分存款獎勵。

數據:TheBeacon單一玩家數累計17952,為Treasure生態吸引新用戶15816:12月5日消息,據Dune Analytics數據,Treasure生態鏈游The Beacon單一玩家數為17,952,Founders鑄造數達31,041。此外,Treasure生態鏈游總玩家數量為36,415,通過The Beacon新增的用戶數為15,816。此外,TheBeacon道具在Treasure Marketplace上總交易額達47.1萬枚MAGIC(約合27.5萬美元)。[2022/12/5 21:23:28]

本次攻擊的核心函數正是collectFees函數。下面我們逐步分析其代碼。首先獲得存儲在userInfo中的用戶狀態。其中用戶狀態中的token0Rewards和token1Rewards是由于用戶存款而累積的獎勵。接下來計算該合約中,對應機槍池的Token對的Balance。如果在合約中有足夠的Balance,就按金額將Reward支付給用戶;否則會調用pool.burnExactLiquidity從底層pool取回流動性返回給用戶。最后,會將記錄在userInfo中的Rewards狀態進行更新。看到這里,機槍池的代碼實現還是比較符合邏輯的。但是在函數開頭我們發現了updateVaultmodifier,這個函數會在collectFees的函數體之前運行,漏洞也許在updateVault相關的函數中。

Kraken與美財政部達成和解,同意為違反伊朗制裁的行為支付超36萬美元:金色財經報道,美國財政部外國資產控制辦公室周一在一份聲明中表示,OFAC已與加密貨幣交易所Kraken就為伊朗客戶提供服務達成和解。

Kraken同意支付362,159美元,以了結其因明顯違反對伊朗制裁而可能承擔的民事責任。Kraken還同意投資10萬美元用于實施額外的制裁合規控制措施。[2022/11/29 21:08:20]

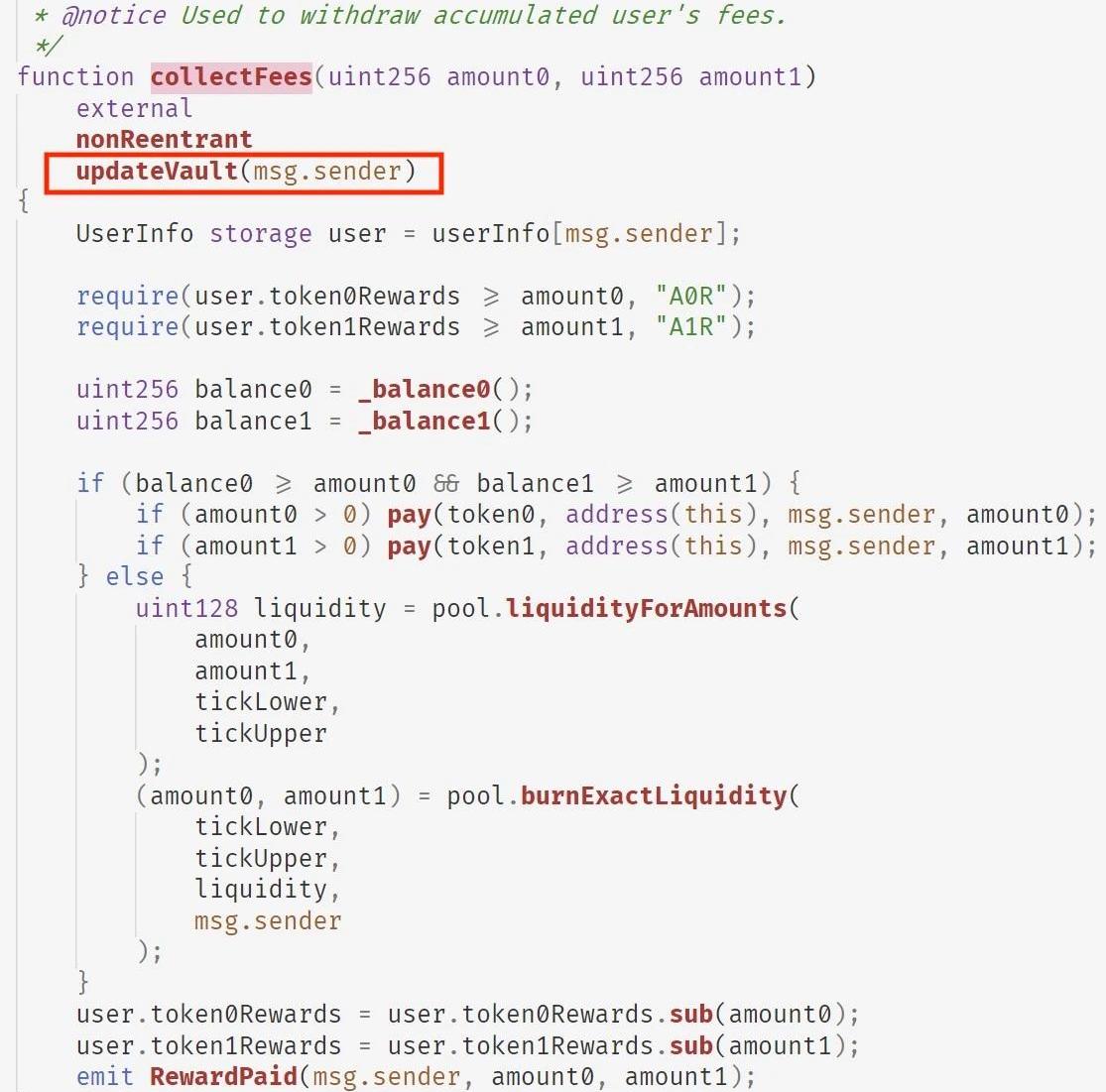

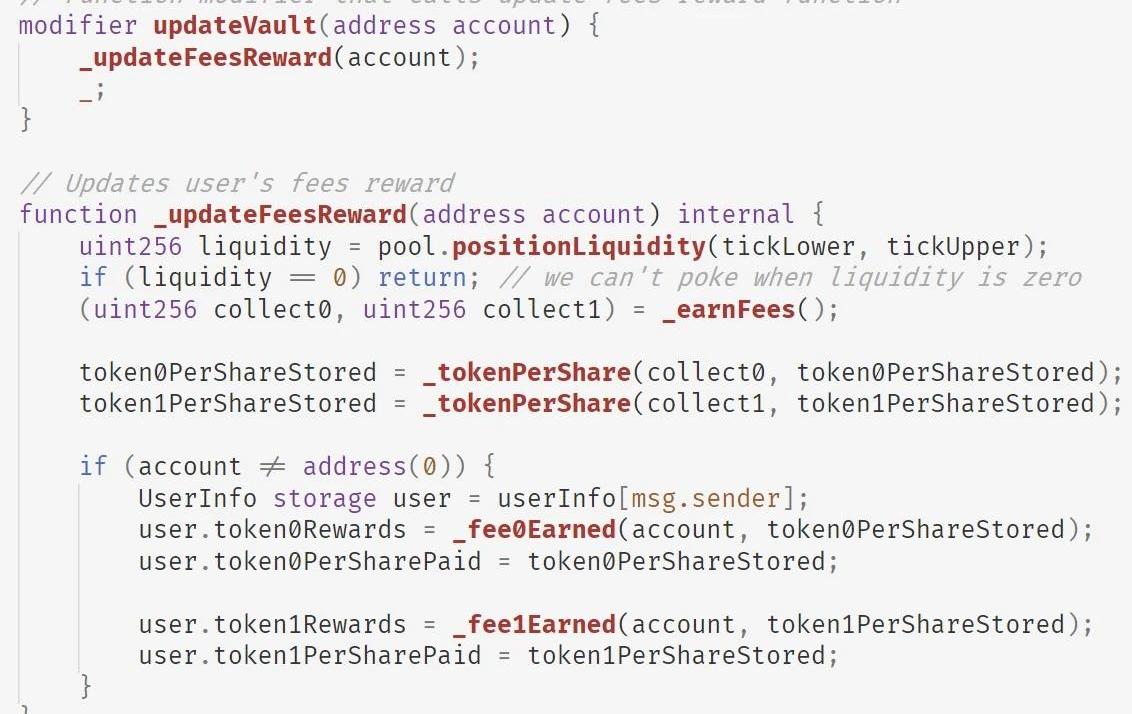

以上是updateVault相關函數的實現。過程如下:首先調用_earnFees向底層pool獲取積累的Fee;隨后調用_tokenPerShare更新token0PerShareStored和token1PerShareStored參數,這兩個參數代表了池子中每個share代表的token0和token1的數量,即機槍池的每個份額計代表的Token對數量;最后調用fee0Earned和fee1Earned更新對應到這個用戶的存款Rewards。

數據:以太坊橋TVL達到115.3億美元:金色財經報道,DuneAnalytics數據顯示,以太坊橋當前TVL達到115.3億美元。其中鎖倉量最高的5個橋分別是Polygon Bridges(41.4億美元)、Arbitrum Bridges(24.7億美元)、Avalanche Bridge(20.8億美元)、Near Raibow(11.6億美元)、Fantom Anyswap Bridge(10.2億美元)。[2022/6/5 4:02:44]

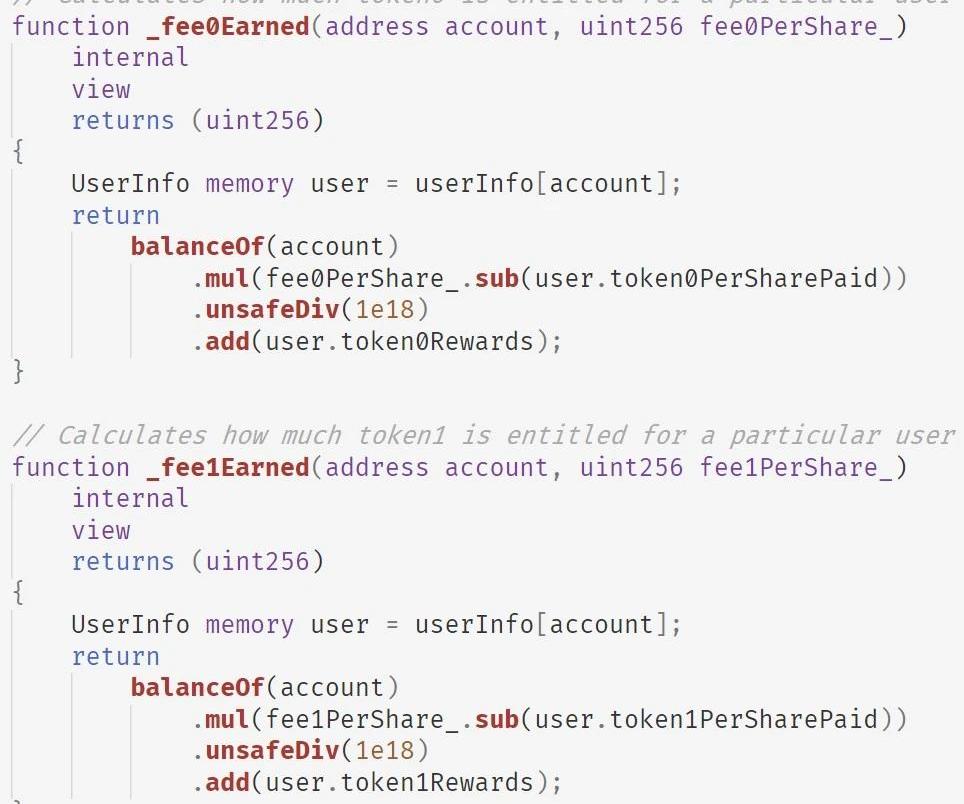

以上是fee0Earned和fee1Earned函數的實現,兩個函數實現相同,都實現了這樣一個公式:user.token0Rewards+=PLP.balanceOf(account)*(fee0PerShare-user.token0PerSharePaid)/1e18也就是說,該函數會在原有的user.token0Rewards基礎上,根據用戶擁有的PLPToken數量計算應給用戶發放的Fee的份額。但我們注意到這個函數是增量的,也就是說即使用戶并沒有持有PLPToken,該函數仍會返回保存在user.token0Rewards中記賬的存款獎勵。因此對于整個合約,我們發現兩個重要的邏輯缺陷:用戶的存款獎勵是記錄在user.token0Rewards和user.token1Rewards中的,并不與任何PLPToken或其他東西有任何形式的綁定。用于取回存款收益的collectFees函數僅僅依賴于記賬的user.token0Rewards和user.token1Rewards狀態,即使用戶并未持有PLPToken,仍可以取出對應的存款獎勵。我們假想一個攻擊流程:攻擊者向機槍池中存入一定的流動性,獲得一部分PLPToken。攻擊者調用collectFees(0,0),后者會更新攻擊者的存款獎勵,即狀態變量user.token0Rewards的值,但并沒有真正取回存款獎勵。攻擊者將PLPToken轉給自己控制的其他合約,再調用collectFees(0,0)更新狀態變量user.token0Rewards。也就是說通過不斷地流轉PLPToken并調用collectFees(0,0),攻擊者復制了這些PLPToken對應的存款獎勵。最后,攻擊者從以上各個地址調用collectFees函數,取回真正的獎勵。此時雖然這些賬戶中并沒有PLPToken,但由于記賬在user.token0Rewards沒有更新,攻擊者因此得以取出多份獎勵。用現實生活中的例子來描述這個攻擊,相當于我向銀行存錢,銀行給了我一張存款憑證,但這張憑證沒有防偽措施也沒有和我綁定,我把憑證復印了幾份發給不同的人,他們每個人都憑借這個憑證向銀行取回了利息。攻擊流程分析

貴州茅臺將發布“節氣里的茅臺”系列數字藏品:5月20日消息,貴州茅臺官推宣布,將于5月21日發布“節氣里的茅臺”系列數字藏品,共包含數字藏品53款,與茅臺經典度數53°相契合,分為二十四節氣系列和傳統節日系列兩個類別,共計9605份,該系列數字藏品僅免費提供給預約抽簽中簽用戶,每個用戶限購1份。“節氣里的茅臺”系列數字藏品的全球首發將采用盲盒的形式。本次整體發售將分兩批次進行。[2022/5/20 3:30:18]

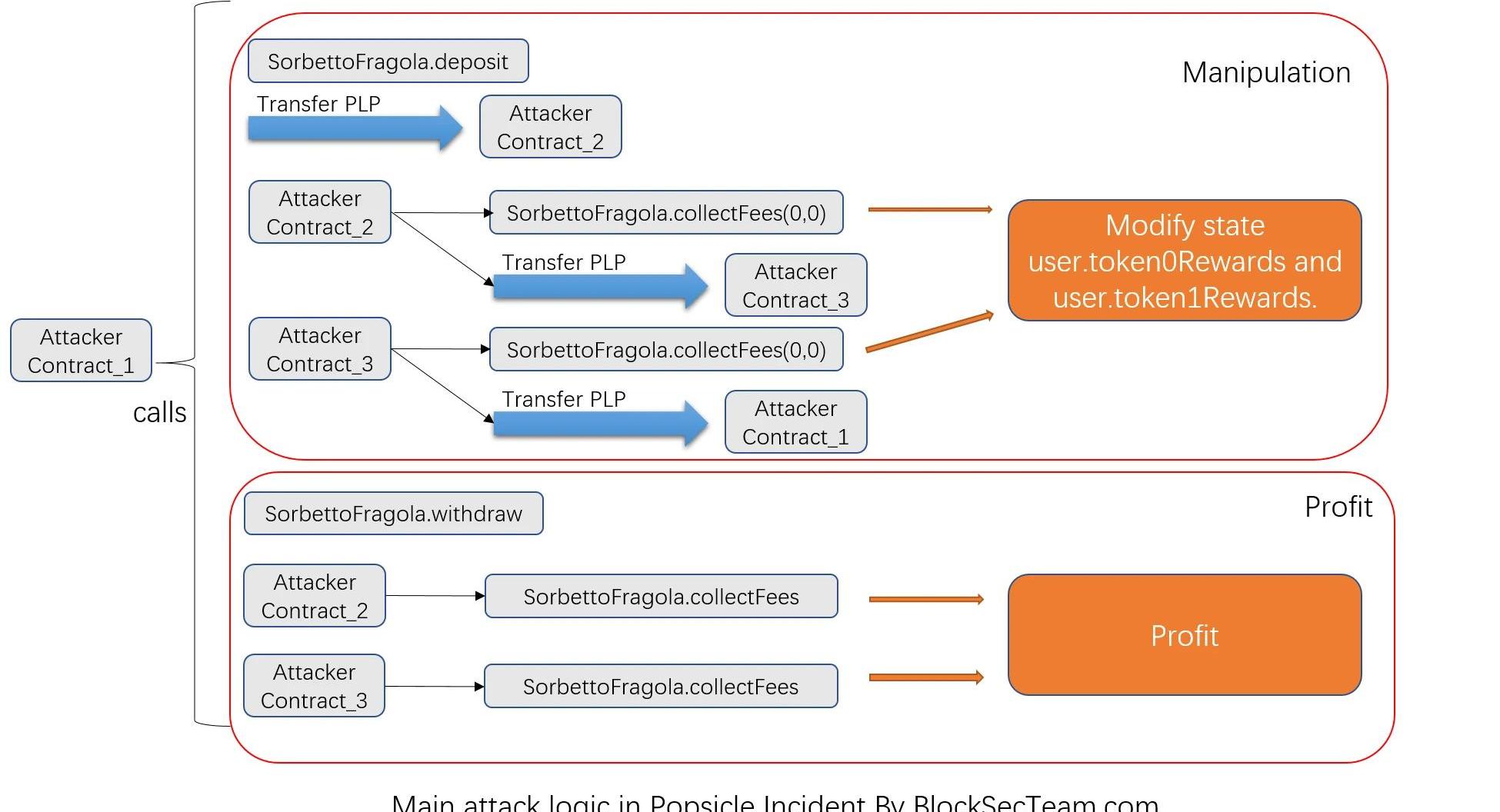

通過以上的代碼分析,我們發現了PopsicleFinance在機槍池實現上的漏洞。下面我們對攻擊交易進行深入分析,看攻擊者是怎樣利用這個漏洞的。攻擊者的總體流程如下:攻擊者創建了三個交易合約。其中一個用于發起攻擊交易,另外兩個用于接收PLPToken并調用PopsicleFinance機槍池的collectFees函數取回存款獎勵。通過閃電貸從AAVE借出大量流動性。攻擊者選擇了PopsicleFinance項目下的多個機槍池,向AAVE借出了對應這些機槍池的六種流動性。進行Deposit-Withdraw-CollectFees循環。攻擊者一共進行了8次循環,分別攻擊了PopsicleFinance項目下的多個機槍池,取出了大量流動性。向AAVE歸還閃電貸,并將獲利通過TornadoCash洗錢。

本次攻擊交易主要由數個Deposit-Withdraw-CollectFees循環構成,每一個循環的示意圖如上圖所示。根據我們的分析,邏輯如下:攻擊者首先將閃電貸借來的流動性存入機槍池中,獲得一定量的PLPToken。攻擊者將PLPToken轉給攻擊合約2。攻擊合約2調用機槍池的collectFees(0,0)函數,設置合約2對應的user.token0Rewards和user.token1Rewards狀態。攻擊合約2將PLPToken轉給攻擊合約3。和攻擊合約2的操作類似,攻擊合約3調用機槍池的collectFees(0,0)函數,設置合約2對應的user.token0Rewards和user.token1Rewards狀態。攻擊合約2將PLPToken轉回攻擊合約,后者調用機槍池的withdraw函數Burn掉PLPToken,取回流動性。攻擊合約2和攻擊合約3調用collectFees函數,用虛假的tokenRewards狀態取回了存款獎勵。根據我們的以太坊交易追蹤可視化系統給出的交易調用圖如下,其中部分重要交易用紅字進行標注:利潤分析

本次攻擊一共獲利:2.56kWETH,96.2WBTC,160kDAI,5.39mUSDC,4.98mUSDT,10.5kUNI,獲利共計超過20,000,000美元。在此次攻擊之后攻擊者通過首先通過Uniswap和WETH將攻擊獲得的其他token全部換成ETH,然后通過多次使用Tornado.Cash將ETH洗白。BlockSec團隊以核心安全技術驅動,長期關注DeFi安全、數字貨幣反洗錢和基于隱私計算的數字資產存管,為DApp項目方提供合約安全和數字資產安全服務。團隊發表20多篇頂級安全學術論文(CCS,USENIXSecurity,S&P),合伙人獲得AMiner全球最具影響力的安全和隱私學者稱號(2011-2020排名全球第六).研究成果獲得中央電視臺、新華社和海外媒體的報道。獨立發現數十個DeFi安全漏洞和威脅,獲得2019年美國美國國立衛生研究院隱私計算比賽(SGX賽道)全球第一名。團隊以技術驅動,秉持開放共贏理念,與社區伙伴攜手共建安全DeFi生態。掃描二維碼,關注更多精彩https://www.blocksecteam.com/contact@blocksecteam.com

Tags:KENTOKETOKTOKENimtoken數字錢包HLand TokenEXRT TokenMunch Token

我們的世界正在變得虛擬 互聯網技術推動了虛擬世界的發展,人類社會正在建立持久的虛擬關系,比如擁有和裝飾虛擬空間、在不同的虛擬生態系統中爭奪稀缺的虛擬資源.

1900/1/1 0:00:00最近一段時間,波卡/KSM平行鏈插槽拍賣的熱度越來越高,有人說,平行鏈插槽拍賣蘊含著巨大的財富機會,也有人的說這不過是當年EOS超級節點競選的“翻版”,雷聲大雨點小.

1900/1/1 0:00:00文|Nancy編輯|Tong出品|PANews盡管熱度與銷售額有所回落,但NFT正以現實與虛擬交錯的敘事方式展現出強勁的發展潛能.

1900/1/1 0:00:00這篇文章將討論三個主要話題,雖然三者尚未被充分討論,卻越來越相關且重要:1.EIP-1559之后、以太坊合并之前的MEV;2.2層Rollup的MEV;3.基于MEV的多鏈環境.

1900/1/1 0:00:00萬眾矚目的Arbitrum終于來了。北京時間9月1日凌晨6:00左右,Arbitrum官方正式宣布上線主網測試版本ArbitrumOne.

1900/1/1 0:00:00文|蔣海波編輯|Tong出品|PANewsDeFi作為下一代金融基礎設施,經過數年時間的發展,已完成底層交易、借貸的方向的創新與應用.

1900/1/1 0:00:00