BTC/HKD+0.25%

BTC/HKD+0.25% ETH/HKD-0.39%

ETH/HKD-0.39% LTC/HKD+0.64%

LTC/HKD+0.64% ADA/HKD+0.46%

ADA/HKD+0.46% SOL/HKD-0.42%

SOL/HKD-0.42% XRP/HKD+0.04%

XRP/HKD+0.04%事件簡述

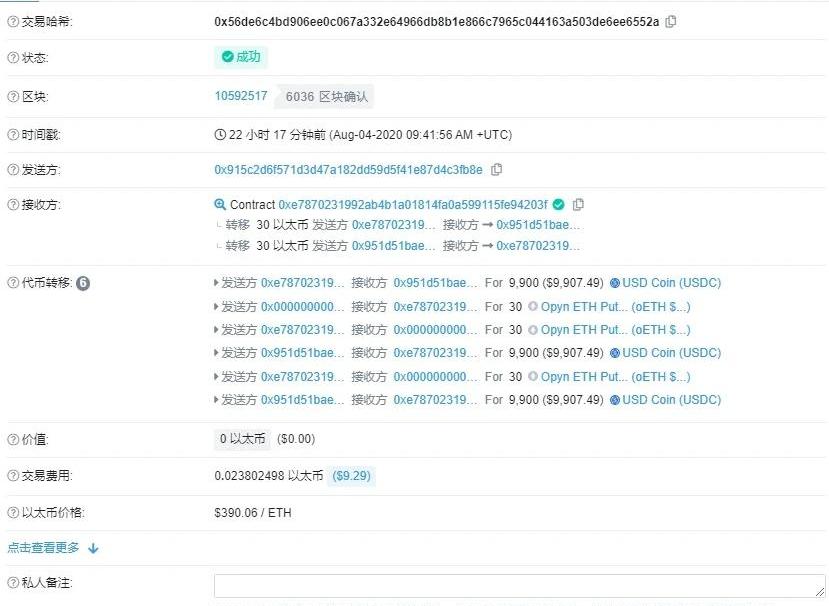

8月5日凌晨四點,有用戶在opyn論壇反饋自己的賬戶余額無故消失,并有用戶發現可疑的交易信息,如下圖所示:

Opyn項目方再對情況初步分析后做出回應表示:已經轉移了資金,并正在尋找問題原因

截至發稿前,官方發文回應此次事件:遭到黑客攻擊,并已對可能遭受攻擊的資產進行轉移,但此次漏洞只涉及ETH合約,并不影響其他合約。如下圖所示:

成都鏈安:Wuliangye NFT項目疑似Rug Pull,共獲利70.5個ETH:8月11日,成都鏈安鷹眼監測顯示,Wuliangye NFT項目疑似Rug Pull,官網和社群已關閉。成都鏈安安全團隊通過鏈必追-虛擬貨幣智能研判平臺追蹤發現,有595個地址購買了705個WLY NFT,項目方共獲利70.5個ETH,接著將ETH交換為111316.22個USDT,最終轉入0x28C6c06298d514Db089934071355E5743bf21d60地址(標記為Binance 14)。[2022/8/11 12:18:18]

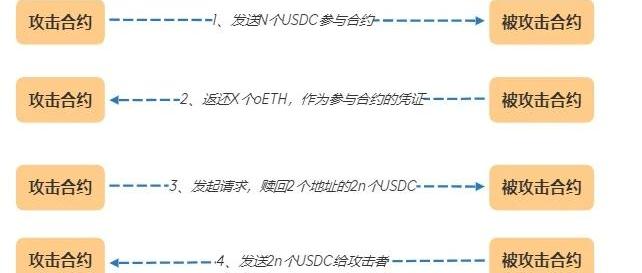

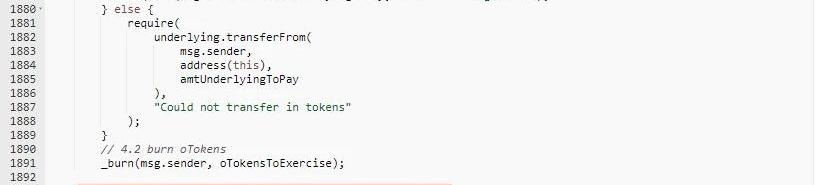

成都鏈安-安全實驗室第一時間對本次事件進行跟蹤分析,以下是態勢感知系統檢測盜的攻擊者合約地址:0xe7870231992ab4b1a01814fa0a599115fe94203f0xb837531bf4eb8ebfa3e20948bd14be067c18cbd30xb72e60ea1d0c04605f406c158dce9ac6ae6d224c攻擊者攻擊方式還原:1、攻擊者調用合約向合約發送n個USDC增加抵押,并得到合約幣oETH2、攻擊者調用合約發送ETH進行抵押,并銷毀oETH以贖回自己的USDC3、攻擊者贖回自己抵押的ETH。如下圖所示:

成都鏈安CEO楊霞:DeFi項目方應重視合約安全問題:據官方消息,在由OKEx主辦的“后疫情時代:DeFi的機遇與挑戰”社群活動上,成都鏈安創始人兼CEO楊霞談到最近dForce攻擊事件,她表示,DeFi項目正在快速發展壯大,據我們統計截止2020年,鎖定在以太坊DeFi應用中資產已達到10億美元。DeFi項目火爆主要來源它的高收益。DeFi又被稱為“去中心化金融”,開放式金融基礎,則是高達8%-10%收益率必然會伴隨巨大風險。各方DeFi團隊開發自己合約產品也是自由發揮;但并沒有一個統一的、標準的安全方案去遵守,或者說是必須通過嚴格安全審計,這就導致各種合約漏洞與相關安全問題層出不窮,此次事件項目方就應該進行重入防護:比如使用OpenZeppelin的ReentrancyGuard,另一方面先修改本合約狀態變量,再進行外部調用。任何Defi項目方在開發合約時應重視合約安全問題,以應對各種突發情況和各種非正常使用合約情況,從而避免造成損失;同時建議做好相關安全審計工作,借助專業的區塊鏈安全公司的力量,避免潛在的安全隱患。[2020/4/30]

分析 | 成都鏈安:錢包Safuwallet服務器是否存儲了用戶的私鑰是關鍵:針對“網頁加密貨幣錢包Safuwallet被黑與幣安服務器出現問題是否存在關聯”一事,成都鏈安在接受金色財經采訪時指出:“safuwallet是第三方extension插件錢包,用戶資產被盜,主要原因還是私鑰被盜,發生了這樣的問題,對于錢包服務器而言只要不存儲用戶的私鑰,只做相關交易數據的處理的話,兩者之間就沒有關系,如果服務器存儲了用戶的私鑰,那黑客就有可能通過攻擊服務器獲取到用戶的私鑰。推特消息稱是safuwallet被注入了惡意代碼,黑客可能先將惡意代碼注入到safuwallet中,然后引誘受害者安裝錢包,再獲取到受害者的私鑰后,進行相關代幣的轉移。事實上,對于非官方錢包,安全性確實不太好保障。對于此類錢包,私鑰被盜的時間時有發生。對于這個事件,后續的影響主要是用戶的損失、錢包和交易所的聲譽。”[2019/10/12]

在步驟二中,攻擊者調用exercise函數,并向其傳遞了兩個地址A、B和兩倍自己應得的USDC,程序正常執行,這導致地址B的資金受損。技術分析

比原鏈牽手成都鏈安科技,共建區塊鏈安全新生態:近日,比原鏈基金會與成都鏈安科技簽署戰略合作協議。雙方將在區塊鏈安全技術領域達成初步合作意向,未來成都鏈安科技將會為比原鏈提供底層平臺的形式化安全驗證,智能合約的開發、審計、安全驗證等服務,保證比原鏈平臺和智能合約的安全性、功能正確性。[2018/5/10]

以交易0x56de6c4bd906ee0c067a332e64966db8b1e866c7965c044163a503de6ee6552a為例,攻擊者通過合約0xe7870231992ab4b1a01814fa0a599115fe94203f對合約0x951D51bAeFb72319d9FBE941E1615938d89ABfe2發動攻擊,此筆交易中共獲利$9907。如下圖所示:

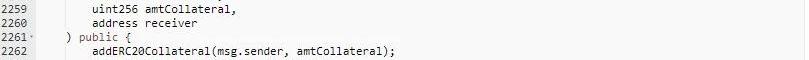

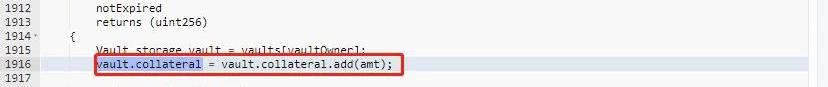

攻擊者首先調用了addERC20CollateralOption函數,向合約中發送了9900個USDC,如下圖所示:

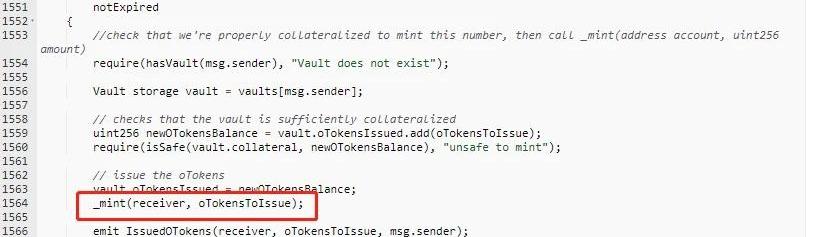

此函數中的addERC20Collateral(msg.sender,amtCollateral);負責代理轉賬USDC;函數中的issueOTokens(amtToCreate,receiver);負責鑄幣oETH,此筆交易鑄幣30個oETH并發送給了攻擊者,如下圖所示:

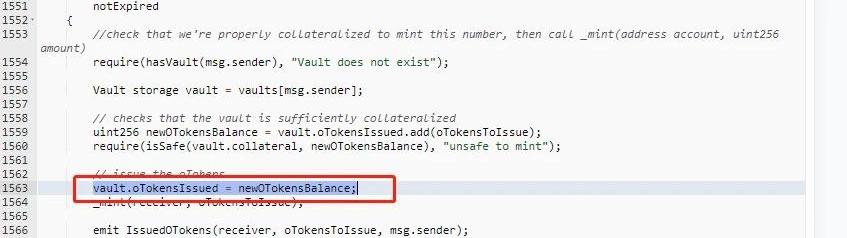

在此完成后,攻擊者的vault參數進行了變化。vault.oTokensIssued和vault.collateral分別更新300000000和9900000000為如下圖所示:

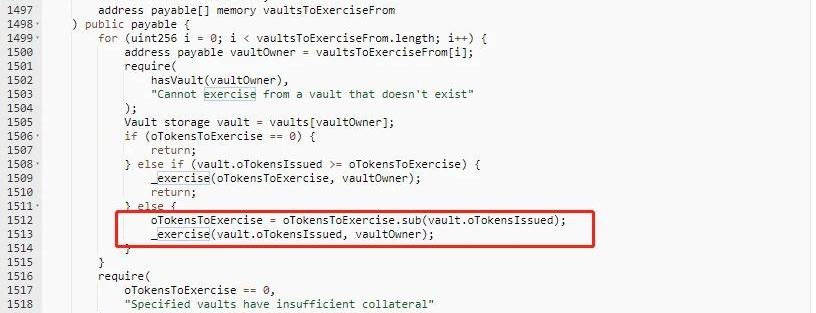

然后攻擊者開始將oETH兌換出來。調用exercise,構造參數oTokensToExercise為60,vaultsToExerciseFrom為兩個地址,其中一個是也滿足條件的他人地址。如下圖所示:

Exercise函數運行_exercise(vault.oTokensIssued,vaultOwner);分支,將30oETH相應比例的USDC發送給調用者,如下圖所示:

我們可以注意到,在最終轉賬時,_exercise是將USDC轉給了msg.sender,也就是攻擊者。我們回頭看exercise中存在者for循環,攻擊者輸入的oTokensToExercise為60,所以合約再驗證了第二個地址符合條件的情況下,依舊會將余額轉給msg.sender,也就是攻擊者。這就使得攻擊者可以獲得兩次USDC,從而獲得利潤。總結建議

此次事件攻擊者利用了exercise函數的邏輯缺陷。此函數在進行最后轉賬前并未驗證調用者是否有權限贖回此地址的USDC,只是簡單的驗證了地址是否可以贖回。屬于代碼層的邏輯漏洞,并且根據官方回復,此合約是經過安全審計的。成都鏈安在此提醒各項目方:1、項目上線前應當進行足夠有效的安全審計,最好是多方審計2、對于合約的應當設置暫停合約交易等功能,在發生安全事件時,可以以保證資金安全3、安全是一個持續的過程,絕非一次審計就能保平安,與第三方安全公司建立長期的合作至關重要

編者按:本文來自風火輪社區,作者:佩佩,Odaily星球日報經授權轉載。大家好,我是佩佩,2020年7月30日是以太坊誕生五周年(當然如果更精準的話,應該按海外時間來算),在此風火輪社區特別祝咱.

1900/1/1 0:00:00區塊鏈應用平臺,這是以前的官網對以太坊表述。改版后的官網更注重開放的哲學,不再重點強調一些大而泛的標語,諸如世界計算機,區塊鏈應用平臺等,而多了一些務實.

1900/1/1 0:00:00編者按:本文來自Cointelegraph中文,作者:JOSEPHYOUNG,Odaily星球日報經授權轉載.

1900/1/1 0:00:00最近一段時間,關于NFT的討論此起彼伏,NFT帶有金融屬性,有投機的空間人們的熱情就會調動起來.

1900/1/1 0:00:002020年第29周區塊鏈二級市場報告2020年7月12日-2020年7月20日本期報告重點內容:本周大盤走勢:橫盤縮量震蕩.

1900/1/1 0:00:00編者按:本文來自區塊方舟Pro,Odaily星球日報經授權發布。uniswap有一個很精妙的機制叫滑點。就是說,在構建這個池子流動性的時候。導致池子小的時候,大資金是投不進去的.

1900/1/1 0:00:00