BTC/HKD+0.34%

BTC/HKD+0.34% ETH/HKD+0.37%

ETH/HKD+0.37% LTC/HKD+0.26%

LTC/HKD+0.26% ADA/HKD+1.06%

ADA/HKD+1.06% SOL/HKD+1.13%

SOL/HKD+1.13% XRP/HKD+0.47%

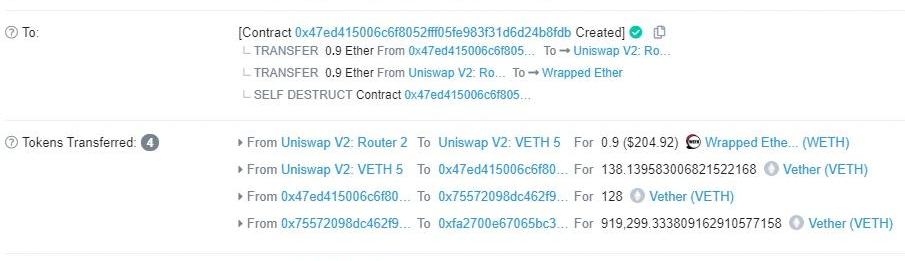

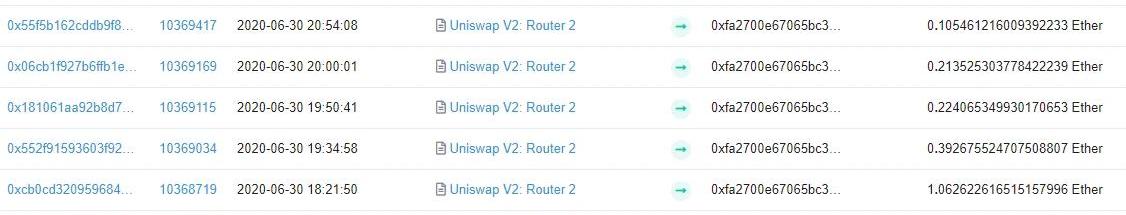

XRP/HKD+0.47%2020年6月30日下午5:46,Beosin-OSINT威脅情報系統發現VETH智能合約遭受攻擊,被盜919299個VETH。成都鏈安-安全研究團隊第一時間對本次事件進行跟蹤分析。根據鏈上交易顯示:攻擊者利用自建合約通過Uniswap將0.9ETH兌換為138VETH,之后對VETH智能合約發起攻擊,在攻擊完成后自建合約進行自我銷毀。本次攻擊成本僅0.9ETH,約合200美元。交易詳情如下:

成都鏈安:Wuliangye NFT項目疑似Rug Pull,共獲利70.5個ETH:8月11日,成都鏈安鷹眼監測顯示,Wuliangye NFT項目疑似Rug Pull,官網和社群已關閉。成都鏈安安全團隊通過鏈必追-虛擬貨幣智能研判平臺追蹤發現,有595個地址購買了705個WLY NFT,項目方共獲利70.5個ETH,接著將ETH交換為111316.22個USDT,最終轉入0x28C6c06298d514Db089934071355E5743bf21d60地址(標記為Binance 14)。[2022/8/11 12:18:18]

圖1在盜幣成功之后,攻擊者將盜取的VETH通過Uniswap換成了16ETH。如下圖所示:

成都鏈安:Visor Finance遭受攻擊事件分析:據成都鏈安監測顯示,Visor Finance于北京時間2021年12月21日晚上10點18分遭受攻擊。經成都鏈安技術團隊分析,本次攻擊利用了Visor Finance項目抵押挖礦合約RewardsHypervisor的兩個漏洞:

1.call調用未對目標合約進行限制,攻擊者可以調用任意合約,并接管了抵押挖礦合約的執行流程;<- 主要漏洞,造成本次攻擊的根本原因。2.函數未做防重入攻擊;<- 次要漏洞,導致了抵押憑證數量計算錯誤,不是本次攻擊的主要利用點,不過也可憑此漏洞單獨發起攻擊。針對這兩個問題,成都鏈安在此建議項目方應做好下面兩方面:1.進行外部合約調用時,建議增加白名單,禁止任意的合約調用,特別是能夠控制合約執行流程的關鍵合約調用;2.函數做好防重入,推薦使用openzeppelin的ReentrancyGuard合約。[2021/12/22 7:55:18]

成都鏈安CEO楊霞:DeFi項目方應重視合約安全問題:據官方消息,在由OKEx主辦的“后疫情時代:DeFi的機遇與挑戰”社群活動上,成都鏈安創始人兼CEO楊霞談到最近dForce攻擊事件,她表示,DeFi項目正在快速發展壯大,據我們統計截止2020年,鎖定在以太坊DeFi應用中資產已達到10億美元。DeFi項目火爆主要來源它的高收益。DeFi又被稱為“去中心化金融”,開放式金融基礎,則是高達8%-10%收益率必然會伴隨巨大風險。各方DeFi團隊開發自己合約產品也是自由發揮;但并沒有一個統一的、標準的安全方案去遵守,或者說是必須通過嚴格安全審計,這就導致各種合約漏洞與相關安全問題層出不窮,此次事件項目方就應該進行重入防護:比如使用OpenZeppelin的ReentrancyGuard,另一方面先修改本合約狀態變量,再進行外部調用。任何Defi項目方在開發合約時應重視合約安全問題,以應對各種突發情況和各種非正常使用合約情況,從而避免造成損失;同時建議做好相關安全審計工作,借助專業的區塊鏈安全公司的力量,避免潛在的安全隱患。[2020/4/30]

圖2具體攻擊流程如下:攻擊者創建攻擊合約,通過Uniswap將0.9ETH兌換成138VETH;調用VETH合約changeExcluded函數,支付128VETH手續費,使mapAddress_Excluded的值為true;調用transferFrom函數,因mapAddress_Excluded的值為true,可以直接進行轉賬;攻擊完成后,攻擊者通過Uniswap將盜取的VETH兌換成16ETH。漏洞原理分析

動態 | 成都鏈安面向聯盟鏈推出“一站式”安全平臺:據官方消息,成都鏈安面向聯盟鏈安全需求推出“一站式”安全解決方案,為聯盟鏈生態提供從安全設計、開發、安全檢測到運行時安全監控和管理等全方位的安全服務與支持。

?

“一站式”安全平臺主要包括:支持FISCO-BCOS、Fabric、以太坊、EOS等多個平臺的“一鍵式”智能合約自動形式化驗證工具Beosin-VaaS;Beosin-IDE智能合約開發工具;Beosin-Eagle Eye安全態勢感知系統;Beosin-Firewall防火墻;Beosin-OSINT 威脅情報系統;安全審計與檢測;安全顧問等服務。

?

成都鏈安作為最早專門從事區塊鏈安全的公司之一,核心團隊在安全領域深耕18年,申請區塊鏈安全相關軟件發明專利和著作權15項。平臺推出以來,已為微眾銀行區塊鏈、布比、云象、益鏈等多個聯盟鏈平臺提供了全套的“一站式”安全解決方案和安全防護。[2019/11/28]

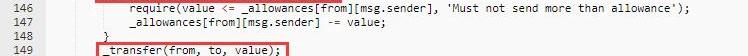

此漏洞產生的主要原因是changeExcluded函數修飾符為external,使得任何人都可以調用該函數來繞過transferFrom函數內部的授權轉賬額度檢查,將合約的VETH代幣盜走。首先分析transferFrom函數,在函數內部先進行!mapAddress_Excluded的判斷,按照正常邏輯,該結果為true后,將進行授權轉賬額度的檢查。但是轉賬函數_transfer的調用放在if語句體外,這就導致攻擊者可以通過將mapAddress_Excluded的值設置為true而繞過授權轉賬額度的檢查,直接進行VETH代幣轉移。transferFrom函數源碼如下圖所示:

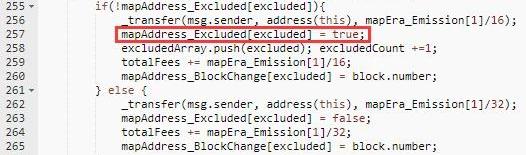

圖3通過分析修改mapAddress_Excluded值的代碼發現,在changeExcluded函數內實現了對其值的修改,且該函數修飾符為external,可供外部調用。changeExcluded函數源碼如下圖所示:

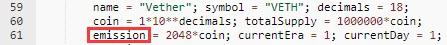

圖4在未對該值進行設置時,mapAddress_Excluded的初始值為false,最后if判斷結果為true,進入if語句體,調用_transfer進行轉賬,要求支付轉賬金額為:mapEra_Emission/16即128VETH,然后mapAddress_Excluded的值被設置為true。emission的值如下如所示:

圖5至此,再配合上面的transferFrom函數,攻擊者便可實現僅花費128VETH而將被攻擊合約的VETH代幣全部轉移出去。總結

此次VETH被盜事件,漏洞出自VETH合約而非Uniswap,VETH合約代碼的函數訪問修飾符的錯誤使用導致任何人都能繞過授權轉賬額度的檢查,以極低的成本發起攻擊。成都鏈安-安全研究團隊在此提醒各大智能合約運營商,在合約正式部署上線前應做好充分的代碼審計工作,即使是一些簡單的代碼錯誤也會財產損失。

編者按:本文來自鏈聞ChainNews,撰文:小毛哥,星球日報經授權發布。據DeBank數據顯示,去中心化交易協議Uniswap昨日總交易量增長超過14倍,至1.03億美元.

1900/1/1 0:00:00編者按:本文來自以太坊愛好者,作者:StarkWare,翻譯&校對:閔敏&阿劍,Odaily星球日報經授權轉載。太長不看數據可用性并非只有鏈上/鏈下之分,而是一段頻譜.

1900/1/1 0:00:00自稱“放下屠刀”、不讓任何人出丑的詹皇怒了。21日晚間,吳忌寒方面召開全員大會,邀請律師進行法律專業解釋。詹方面則呼吁員工不要參與會議,并針對吳忌寒方面此前發布的聲明,發出一份感情激昂的繳文.

1900/1/1 0:00:00以太坊的手續費似乎再也回不去了。六月以來,以太坊鏈上交易產生了89710.76ETH的手續費,折合當日幣價,約合2141.65萬美元.

1900/1/1 0:00:00文|小哪吒編輯|畢彤彤出品|PANews“人生本是癡,不悟不成佛,不瘋不成魔”。看《霸王別姬》時,對“不瘋魔不成活”這句話記憶深刻,張國榮飾演的陳蝶衣的形象在心中活靈活現.

1900/1/1 0:00:00近來以太坊生態內的DeFi類應用不斷升溫,相關的代幣也成為熱門投資對象,有不少代幣的價格已經創出了新高。近日的熱門項目Compound代幣的價格已經超過了以太坊.

1900/1/1 0:00:00