BTC/HKD-4.75%

BTC/HKD-4.75% ETH/HKD-5.62%

ETH/HKD-5.62% LTC/HKD-4.43%

LTC/HKD-4.43% ADA/HKD-7.82%

ADA/HKD-7.82% SOL/HKD-11.76%

SOL/HKD-11.76% XRP/HKD-7.43%

XRP/HKD-7.43%一、基本信息

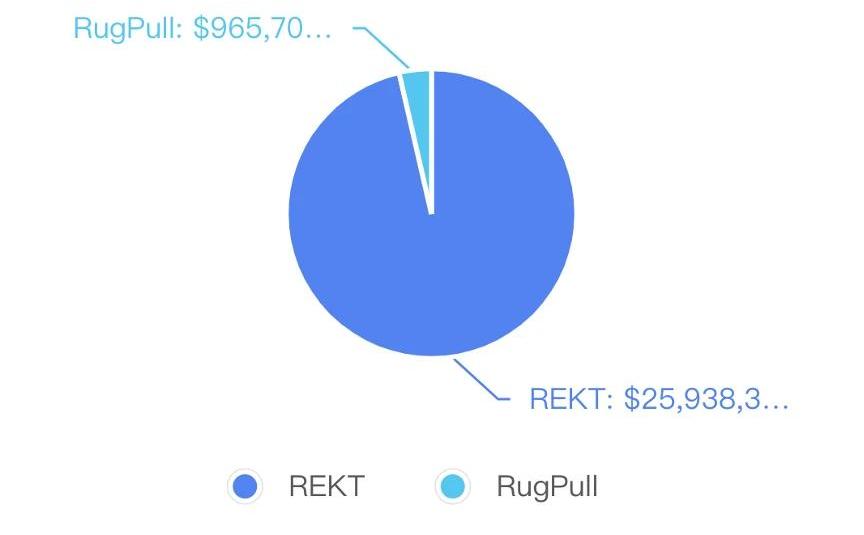

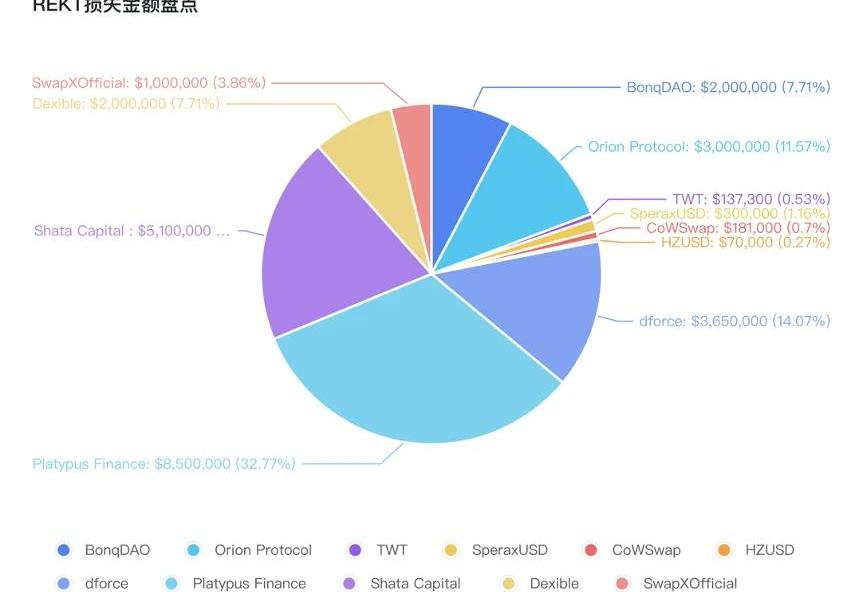

2023年2月安全事件共造成約3796萬美元損失,相較于上個月,安全事件數量與損失金額都有顯著上升,其中PlatypusFinance閃電貸攻擊為單次利用損失之最高達850萬美元。本月RugPull數量基本與上月持平,損失金額占比顯著降低,但社媒詐騙等事件依然高發,Twitter項目方賬戶偽造與官方Discord被攻擊發布釣魚鏈接層出不窮。

1.1REKT盤點

No.1

2月2日,非托管借貸平臺BonqDAO和加密基礎設施平臺AllianceBlock因BonqDAO的智能合約漏洞而被黑客攻擊,損失價值約1.2億美元的代幣,攻擊者在拋售部分攻擊得到的代幣后實際獲利約200萬美元。黑客在抵押10個TRB代幣后擁有了調用Bonq智能合約中預言機“updatePrice”功能的權限,接著更新了WALBT抵押品Tellor的喂價。攻擊者將WALBT的價格設置為一個極高的值,這使得他可以在更新價格后在同一筆交易中借入幾乎不需要抵押品的資產。然后攻擊者幾乎零抵押從Bonq鑄造資產,并將其兌換成其他資產。

攻擊交易:https://www.oklink.com/zh-cn/polygon/tx/0x31957ecc43774d19f54d9968e95c69c882468b46860f921668f2c55fadd51b19

BonqDAO合約地址:https://www.oklink.com/zh-cn/polygon/address/0x4248fd3e2c055a02117eb13de4276170003ca295

攻擊合約:https://www.oklink.com/zh-cn/polygon/address/0xed596991ac5f1aa1858da66c67f7cfa76e54b5f1攻擊者地址:https://www.oklink.com/zh-cn/polygon/address/0xcacf2d28b2a5309e099f0c6e8c60ec3ddf656642

No.2

2月3日,OrionProtocol遭受重入攻擊,在ETH和BSC鏈上損失超300萬美元。此次漏洞原因主要是swapThroughOrionPool函數允許用戶提供交換token的路徑,而黑客通過構造包含鉤子的惡意token,劫持了交換路徑,將調用邏輯轉移到depositAsset函數,從而0成本增加余額。

BSC攻擊交易:https://www.oklink.com/zh-cn/bsc/tx/0xfb153c572e304093023b4f9694ef39135b6ed5b2515453173e81ec02df2e2104

ETH攻擊交易:https://www.oklink.com/zh-cn/eth/tx/0xa6f63fcb6bec8818864d96a5b1bb19e8bd85ee37b2cc916412e720988440b2aa

BSC攻擊者地址:https://www.oklink.com/zh-cn/bsc/address/0x837962b686fd5a407fb4e5f92e8be86a230484bd

ETH攻擊者地址https://www.oklink.com/zh-cn/eth/address/0x837962b686fd5a407fb4e5f92e8be86a230484bd

歐科云鏈鏈上大師:身份管理或成下一個千億市場:近日,歐科云鏈鏈上大師發布研報《Web 3.0不可或缺的核心組件——身份管理,下一個千億市場?(一)》,從傳統互聯網與Web 3.0 世界的數據安全和身份遺失等問題出發,深度剖析了去中心化身份體系(Decentralized Identifier)的分層結構與場景探索等課題。

報告指出,DID架構通常可以分為標識符標準、基礎設施、憑證、應用程序四大部分。中心化導致的數據濫用、平臺割裂和用戶對數據主權的喪失是孕育出DID的現實土壤。目前來看,與DeFi、NFT、DAO等相比,DID仍是一個被忽視的領域,但鏈游等場景卻又因身份缺失面臨各方面的發展限制。作為Web 3.0不可或缺的組件,DID扮演著基礎設施的角色,未來也將衍生出更豐富的玩法。[2022/2/24 10:12:21]

BSC攻擊合約地址:https://www.oklink.com/zh-cn/bsc/address/0x84452042cb7be650be4eb641025ac3c8a0079b67

ETH攻擊合約地址:https://www.oklink.com/zh-cn/eth/address/0x5061f7e6dfc1a867d945d0ec39ea2a33f772380a

No.3

2月4日,Arbitrum上的收益自動化協議SperaxUSD遭受攻擊,損失約30萬美元。造成黑客攻擊的根本原因在合約存在將帳戶從rebasing-based遷移到non-rebasing時,過早的修改賬戶類型導致提前使用non-rebasing機制計算余額。

攻擊交易:

https://www.oklink.com/zh-cn/arbitrum/tx/0xe74641b4b7e9c9eb7ab46082f322efbc510b8d39af609d934f41c41d7057fe49

https://www.oklink.com/zh-cn/arbitrum/tx/0xfaf84cabc3e1b0cf1ff1738dace1b2810f42d98baeea17b146ae032f0bdf82d5

攻擊者:

https://www.oklink.com/zh-cn/arbitrum/address/0x5c978dF5F8AF72298fe1c2C8C2C05476a10F2539

https://www.oklink.com/zh-cn/arbitrum/address/0x4AfcD19bB978Eaf4F993814298504eD285df1181

No.4

2月7日,BSC鏈上的TWT項目遭受攻擊,黑客獲利13.73萬美元。導致本次攻擊的原因是claimReward()函數存在缺陷,黑客轉移代幣到獎勵合約就能獲得超額獎勵。

合約地址:

https://www.oklink.com/zh-cn/eth/address/0xd4df22556e07148e591b4c7b4f555a17188cf5cf

No.5

2月7日,ETH鏈上的CoWSwap項目遭受攻擊,黑客獲利18.1萬美元。導致本次攻擊的起因是CoWDAO引入了一種白名單機制來降低solver競爭帶來的CoW結算合約資金風險,而白名單中的BarterSolver對一個存在任意調用的合約進行了授權,所用人都可以通過這個授權來進行代幣轉移。

合約地址:

https://www.oklink.com/zh-cn/eth/address/0x9008d19f58aabd9ed0d60971565aa8510560ab41

港股收盤:歐科云鏈收漲7.46%,火幣科技收漲14.91%:今日港股收盤,恒生指數收盤報28414.56,收跌1.07%;歐科集團旗下歐科云鏈(01499.HK)報0.720港元,收漲7.46%;火幣科技(01611.HK)報25.050港元,收漲14.91%。[2021/4/12 20:10:36]

攻擊交易:

https://www.oklink.com/zh-cn/eth/tx/0x61a5196468b276bcedc3aab2f2fe255c2d54ca1c655523f4b25c99b1a224e715

No.6

2月8日,BSC鏈HZUSD項目遭受攻擊,損失約7萬美元。漏洞核心為提款函數缺乏權限限制。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0xcb9d192f6b846d9adcefa56382f6cf60b2e2b0fb

No.7

2月10日,去中心化金融協議dforce遭受只讀重入攻擊,損失約365萬美元。漏洞原因在于獲取價格函數get_virtual_price獲取的是代幣比值,而remove_liquidity函數中的raw_call函數可以實現對get_virtual_price的外部調用,導致攻擊者通過flashloan操縱價格。

optimistic攻擊交易:

https://www.oklink.com/zh-cn/optimism/tx/0x6c19762186c9f32c81eb2a79420fc7ad4485aa916cab37ec278b216757bfba0d

arbitrum攻擊交易:

https://www.oklink.com/zh-cn/arbitrum/tx/0x5db5c2400ab56db697b3cc9aa02a05deab658e1438ce2f8692ca009cc45171dd

黑客地址:

ETH:https://www.oklink.com/zh-cn/eth/address/0xe0d551017c0111ac11108641771897aa33b2817c

Optimistic:https://www.oklink.com/zh-cn/optimism/address/0xe0d551017c0111ac11108641771897aa33b2817c

Arbitrum:https://www.oklink.com/zh-cn/arbitrum/address/0xe0d551017c0111ac11108641771897aa33b2817c

Arbitrum被攻擊合約:

https://www.oklink.com/zh-cn/arbitrum/address/0x6eb2dc694eb516b16dc9fbc678c60052bbdd7d80

Optimistic被攻擊合約:

https://www.oklink.com/zh-cn/optimism/address/0xb90b9b1f91a01ea22a182cd84c1e22222e39b415

No.8

2月16日,Avalanche鏈上的PlatypusFinance在其穩定幣USP上遭受閃電貸攻擊,損失了850萬美元。漏洞核心是提取抵押品的檢查機制不完善,emergencyWithdraw()函數只檢查用戶的頭寸目前是否有償付能力,但忽略應該首先檢查任何借入資金的影響。這使得黑客可以提取所提供的抵押品的同時保留借來的USP。

港股收盤:歐科云鏈收漲4.76%,火幣科技收跌0.63%:今日港股收盤,恒生指數收盤報26415.090點,收漲0.13%;歐科集團旗下歐科云鏈(01499.HK)報0.132港元,收漲4.76%;火幣科技(01611.HK)報3.180港元,收跌0.63%。[2020/11/17 21:04:21]

No.9

2月17日,去中心化交易聚合器Dexible遭受攻擊,在以太坊和Arbitrum上總共損失了200萬美元。漏洞核心在于Dexiblev2合約允許用戶通過selfSwap功能定義自己的交易路由。然而,該功能并沒有通過使用鏈上許可列表來檢查路由器地址是否真的是一個DEX合約。路由器地址沒有以任何方式在鏈上得到驗證,意味著黑客可以直接調用代幣合約,轉移任何在Dexible合約上有過授權的賬戶的代幣。

攻擊者地址:

ETH:https://www.oklink.com/zh-cn/eth/address/0x684083f312ac50f538cc4b634d85a2feafaab77a

BSC:https://www.oklink.com/zh-cn/bsc/address/0x684083f312ac50f538cc4b634d85a2feafaab77a

Arbitrum:https://www.oklink.com/zh-cn/arbitrum/address/0x684083f312ac50f538cc4b634d85a2feafaab77a

攻擊交易示例:

https://www.oklink.com/zh-cn/eth/tx/0x138daa4cbeaa3db42eefcec26e234fc2c89a4aa17d6b1870fc460b2856fd11a6

No.10

2月24日,ShataCapital的EFVault被攻擊,損失約510萬美元,問題原因在于升級出現錯誤。

攻擊交易:

https://www.oklink.com/zh-cn/eth/tx/0x1fe5a53405d00ce2f3e15b214c7486c69cbc5bf165cf9596e86f797f62e81914

https://www.oklink.com/zh-cn/eth/tx/0x31565843d565ecab7ab65965d180e45a99d4718fa192c2f2221410f65ea03743

攻擊合約:

https://www.oklink.com/zh-cn/eth/address/0x8b5a8333ec272c9bca1e43f4d009e9b2fad5efc9

No.11

2月27日,BSC鏈上的SwapXOfficial項目遭受攻擊損失100萬美元,黑客獲利約31.3萬美元。漏洞核心在于購買函數存在權限控制缺陷,黑客在購買代幣后,"強制"代幣其它授權此合約的用戶進行夠購買拉升價格,最后拋售。

攻擊交易:

https://www.oklink.com/zh-cn/bsc/tx/0xb05164989d3ccefd68e81791841c20723e6cfcaf980e9bcbd506d8551173eedb

攻擊者地址:

https://www.oklink.com/zh-cn/bsc/address/0x2c1f05e120710de792061031cfb05847ce53fc56

攻擊合約:

https://www.oklink.com/zh-cn/bsc/address/0xc4bea60f5644b20ebb4576e34d84854f9588a7e2

港股收盤:火幣科技收漲1.56% 歐科云鏈收跌1.44%:今日港股收盤,恒生指數報25727.410點,收跌1.84%;歐科集團旗下歐科云鏈(01499.HK)報0.205點,收跌1.44%;火幣科技(01611.HK)報3.260點,收漲1.56%,雄岸科技(01647.HK)報0.227點,收跌0.87%。[2020/7/10]

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x0ccee62efec983f3ec4bad3247153009fb483551

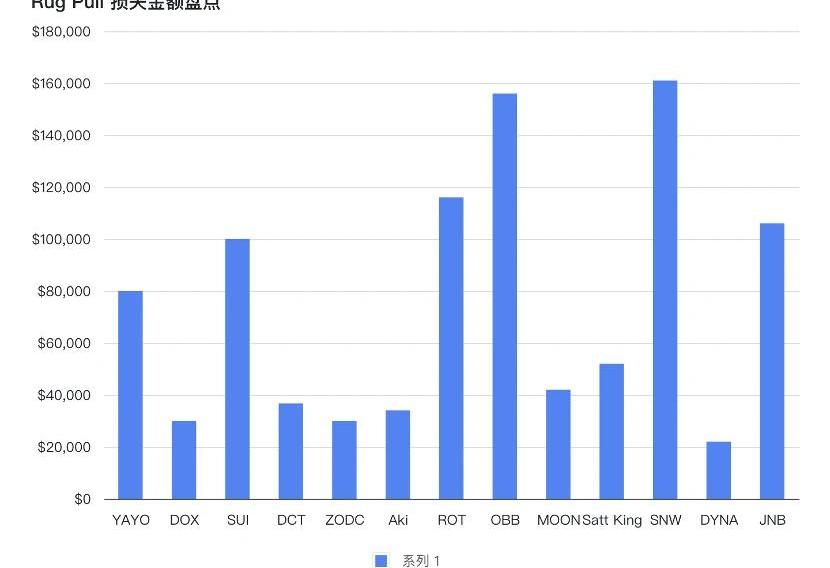

1.2RugPull盤點

No.1

2月5日,polygon鏈YAYO項目疑似RugPull,攻擊者移除了8萬美元的流動性,YAYO幣價下跌超過81%。

合約地址:

https://www.oklink.com/zh-cn/polygon/token/0x078f358208685046a11c85e8ad32895ded33a249

No.2

2月5日,BSC鏈DOXED(DOX)疑似RugPull,攻擊者移除了3萬美元的流動性,YAYO幣價下跌超過99%。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0xeda3eb7a5494443beb800cd4cc70388228cee84e

No.3

2月6日,BSC鏈SUI項目疑似RugPull,涉及金額超過10萬美元。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x29bb058cc9f11ec778a6691a4ea4c54186837112

No.4

2月6日,BSC鏈DCT項目發生RugPull,攻擊者移除了2.7萬美元的流動性,并將手中的DCT兌換為了9700USDT。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x48a0b5f2d0f36598f470334f4fe21900bf2bf71b

No.5

2月6日,BSC鏈ZODC項目發生RugPull,部署者移除流動性,獲利3萬美元。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x436f510a72f7972996b07dc2edeafa26308539e7

No.6

2月9日,BSC鏈Aki項目疑似發生RugPull,流動性被部署者移除,金額約3.4萬美元。合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x4b6cb2bf1f0b594d0211c4df2b0dd1aa4c7a1892

No.7

2月9日,BSC鏈ROT項目疑似發生Rugpull,移除流動性金額為11.6萬美元。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0xc631a358c9ef5da18144a185b7122735d4c04be9

港股開盤:歐科云鏈平盤,火幣科技下跌2.25%:金色財經報道,港股開盤,香港恒生指數開盤下跌52.20點,跌幅0.20%,報26077.73點;歐科集團旗下歐科云鏈(01499.HK)報0.235點,開盤平盤;火幣科技(01611.HK)報3.91點,下跌2.25%。[2020/3/2]

No.8

2月9日,BSC鏈OBB項目發生RugPull,OBB幣價下跌超過98%,攻擊者獲利15.6萬美元。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0xd23b64dbd334d12c38f09cc9eb23350aa1034c30

No.9

2月10日,BSC鏈MOON項目發生RugPull,MOON幣價下跌超過99%,攻擊者活力4.2萬美元。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x5a6b8dad072bb9257dcd6b3125126c0637aa2f0a

No.10

2月11日,BSC鏈MHT項目發生RugPull,幣價下跌超過50%。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x5cb2c3ed882e37da610f9ef5b0fa25514d7bc85b

No.11

2月11日,BSC鏈BAT項目發生RugPull,幣價下跌超過88%。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x8d9b0d8cbb313969059a029322a3911059087899

No.12

2月13日,BSC鏈SwtAi項目發生RugPull,幣價下跌超過88%。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x8741021bd9f7124e5fcb638c1b3c181260a99022

No.13

2月19日,BSC鏈SATTKING(SattKing)項目發生RugPull,以約5.2萬美元的價格出售,幣價下跌超過99%。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x26822d43f34224707e267e6496a3f22cf8478bdd

No.14

2月19日,BSC鏈TG項目發生RugPull,幣價下跌超過95%。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x73d4f19933ad86cc004bf5de696b1f1e64ec6377

No.15

2月22日,BSC鏈SNW項目發生RugPull,攻擊者獲利16.1萬美元,幣價下跌97%。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x8aa19e10d52817cacba5ee066eff38330c900223

No.16

2月22日,BSC鏈DYNA項目發生RugPull,攻擊者獲利2.2萬美元,幣價下跌93%。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x5c0d0111ffc638802c9efccf55934d5c63ab3f79

No.17

2月28日,BSC鏈JNB項目發生RugPull,攻擊者獲10.6萬美元,幣價下跌98%。

合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x9119e3f30c18b9e6b16ab6589534391e5e4a5653

1.3社媒詐騙與釣魚盤點

No.1

2月1日,Rektdogs項目Discord服務器遭攻擊,攻擊者發布釣魚消息。

No.2

2月1日,Squishiverse項目Discord遭攻擊,攻擊者發布釣魚消息。

No.3

2月1日,realmhunterio項目Discord服務器遭攻擊,攻擊者發布虛假消息。

No.4

2月1日,oogyNFT項目Discord服務器遭受攻擊,攻擊者發布虛假消息。

No.5

2月1日,SoDeadNFT項目Discord服務器遭受攻擊,攻擊者發布虛假消息。

No.6

2月1日,Candies_NFT項目Discord服務器遭受攻擊,攻擊者發布虛假消息。

No.7

2月2日,TheSquaresNFTs項目Discord服務器遭受攻擊,攻擊者發布虛假消息。

No.8

2月2日,SuperordinaryF項目的Twitter遭受盜用,攻擊者發布虛假消息。

No.9

2月3日,OogaVerse項目的Twitter和Discord服務器遭受盜用,攻擊者發布虛假消息。

No.10

2月4日,gemxyz項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.11

2月5日,loudpunxnft項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.12

2月6日,3mojiHQ項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.13

2月7日,ChimpersNFT項目的Twitter遭受盜用,攻擊者發布虛假消息。

No.14

2月7日,假冒推特賬戶subberxyz發布虛假消息。

No.15

2月7日,EXONIKS_NFTs項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.16

2月7日,ScarecrowwNft項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.17

2月8日,DrunkenApeSC項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.18

2月8日,TheWanderverse_項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.19

2月10日,weaboveofficial項目的Twitter賬戶遭受盜用,攻擊者發布虛假消息。

No.20

2月11日,FusionXnft項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.21

2月14日,Yosei_NFT項目的Discord服務器發布虛假消息。

No.22

2月14日,虛假賬戶LidoFinance發布釣魚消息。

No.23

2月15日,PRJTzumi項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.24

2月15日,ssv_network項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.25

2月15日,Undeadscom項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.26

2月16日,arts_dao項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.27

2月18日,OkCat_NFT項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.28

2月18日,虛假賬戶RealFlokiInu發布釣魚消息。

No.29

2月19日,虛假賬戶compusophy發布釣魚消息。

No.30

2月20日,虛假賬戶API3DAO發布釣魚消息。

No.31

2月20日,gitcoin項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.32

2月21日,虛假賬戶garbagefriends發布釣魚消息。

No.33

2月21日,虛假賬戶CyberBotsNFT發布釣魚消息。

No.34

2月21日,fwenclub項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.35

2月22日,fRiENDSiES_Ai項目被確認為騙局。

No.36

2月22日,DaosaurNFT項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.37

2月22日,虛假賬戶STFX_IO發布釣魚消息。

No.38

2月22日,虛假賬戶blur_io發布釣魚消息。

No.39

2月23日,Level__Finance項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.40

2月24日,CryptoRubic項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.41

2月24日,虛假賬戶arbitrum發布釣魚消息。

No.42

2月25日,MurAll_art項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.43

2月25日,虛假賬戶lBlur_io發布釣魚消息。

No.44

2月25日,EldritchOrdr項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

No.45

2月28日,虛假賬戶BuildOn_Base發布釣魚消息。

No.46

2月28日,gangstaguysnft項目的Discord服務器遭受盜用,攻擊者發布虛假消息。

1.4其他

No.1

2月7日,BSC鏈LianGoProtocol項目私鑰泄漏,幣價下跌超過97%,金額損失超過160萬美元。合約地址:

https://www.oklink.com/zh-cn/bsc/address/0x62e8e3036964e9cfa21e970e8257b27f487175d8

No.2

2月12日,BSC鏈MMT項目私鑰泄漏,幣價下跌超過79%,金額損失超過6.2萬美元。合約地址:

https://www.oklink.com/zh-cn/bsc/address/0xc91f7096ff24b8caee44f7c0c94b00b70cec682a

No.3

2月21日,hope_fin項目內部員工利用權限修改合約內容,騙取用戶約200萬資產。

No.4

2月28日,Myalgo錢包攻擊事件或導致ALgorand上逾920萬美元資產被盜。

二、安全總結

2023年2月多次出現達到甚至超過百萬美元的黑客攻擊提醒著項目方,項目安全不容疏忽,不止在項目上線前需要進項目審計,在項目正式運行后還需要漏洞賞金或者持續審計。特別是本月兩次出現重入漏洞攻擊,這在審計活動中發現概率較高,如果進行審計或存在漏洞賞金,有望在被攻擊前發現問題。本月社媒詐騙釣魚項目多發,數個項目官方discord被攻擊發布釣魚鏈接,用戶參與相關項目時,需要時刻保持警惕,請不要隨意點擊可疑鏈接,以防止資產損失。

作者:YilanLiu,JinzeJiang,DrakeZhang,LDCapitalResearch 引言 傳統金融市場近幾年來以ETF為代表的指數型產品發展迅速.

1900/1/1 0:00:00各位朋友,歡迎來到SignalPlus每日晨報。SignalPlus晨報每天為各位更新宏觀市場信息,并分享我們對宏觀趨勢的觀察和看法。歡迎追蹤訂閱,與我們一起關注最新的市場動態.

1900/1/1 0:00:00編者按:本文來自微信公眾號DappReview,作者:Vincent星球日報經授權轉發先講講認知門檻上面兩張圖解釋一下:第一張是13年初在一個微信群里我對比特幣的判斷第二張是14年底我在回國前夕.

1900/1/1 0:00:00高科技領域對投資資金的爭奪出現了有趣的轉折。Crypto爭取主流采用的同時,人工智能吸引了尋求下一個大機會的風險投資家。讓我們深入研究推動這種轉變的因素以及對Crypto和人工智能的影響.

1900/1/1 0:00:00據官方消息,iMeApp現已支持波場網絡,Android及iOS用戶均可通過該App在Telegram聊天中交易包括TRX、USDT、ETH、USDC、TUSD、HT在內的TRC20代幣.

1900/1/1 0:00:00總覽 本文從源代碼層面對Solidity編譯器(0.5.8<=version<0.8.16)在ABIReencoding過程中.

1900/1/1 0:00:00