BTC/HKD-0.16%

BTC/HKD-0.16% ETH/HKD+0.54%

ETH/HKD+0.54% LTC/HKD-0.29%

LTC/HKD-0.29% ADA/HKD-1.3%

ADA/HKD-1.3% SOL/HKD-0.62%

SOL/HKD-0.62% XRP/HKD-0.96%

XRP/HKD-0.96%烏克蘭當地時間2月26日下午,政府官方Twitter賬號發布消息:“與烏克蘭人民站在一起。現在接受加密貨幣捐贈,包括比特幣、以太坊和USDT。”在俄烏沖突當天12小時內,有將近四十萬美元的比特幣被捐贈給烏克蘭。

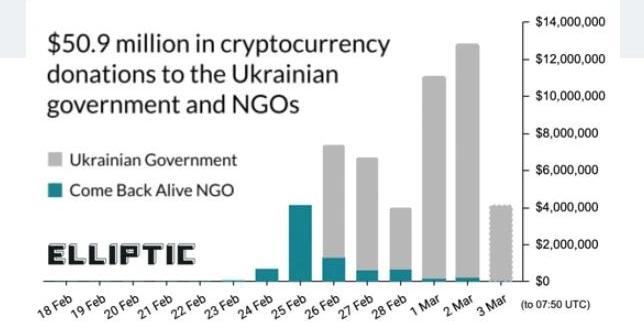

迄今為止,烏克蘭政府和一個為軍方提供支持的非政府組織“ComeBackAliveNGO“已經通過比特幣、以太坊、TRON和Polkadot、Dogecoin和Solana地址收到118,000多筆加密資產,籌款約5920萬美元。

其中包括Polkadot創始人GavinWood捐贈的580萬美元,UkraineDAO拍賣的價值650萬美元ETH的烏克蘭國旗NFT。

DeFiBox安全提示:警惕CORN項目安全風險:DeFi門戶網站DeFiBox.com項目監測發現,Heco鏈上一個名為CORN的項目存在極高安全風險。用戶在參與該項目挖礦過程中一旦退出質押,本金將會被扣除99%。據項目白皮書顯示,該部分資金中94%將被默認捐贈給社區,5%的流動性資金將繼續挖礦,但該情況未在挖礦頁顯著位置告知用戶。另外需要注意的是,該項目未開源且未經任何安全機構審計通過。DeFiBox.com提醒廣大用戶警惕安全風險,遠離此類未開源未審計的高危項目。[2021/4/15 20:21:31]

DAO Maker提醒用戶警惕冒充官方的騙局:DAO Maker發推提醒用戶,需警惕冒充DAO Maker的騙局,官方絕不會要求您將DAO代幣轉移到任何地方。[2021/2/21 17:37:19]

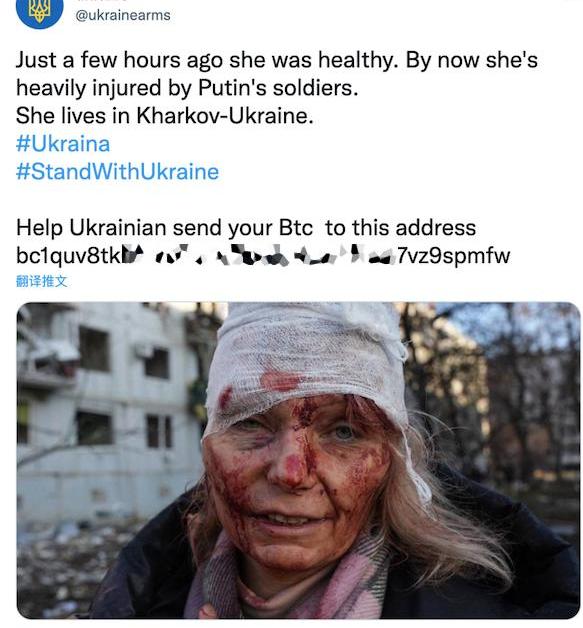

Elliptic研究人員表示,目前烏克蘭政府、非政府組織和志愿者團體正通過在線宣傳他們的比特幣錢包地址來籌集資金。但值得注意的是在各方進行人道主義捐贈的時候,不乏有別有用心之人,乘機利用烏克蘭當前的局勢欺騙毫無戒備的人們。

警惕DeFi項目上的ERC777代幣風險:近日頻發黑客利用某些DeFi項目與ERC777兼容性問題實施攻擊的事件,據慢霧區情報,慢霧安全團隊分析發現知名Pooltogether也是采用ERC777標準實現,請各大項目方和DeFi用戶提高警惕,做好相應的防護措施,及時排查代碼中是否存在相應的重入風險,在需要時可聯系慢霧安全團隊協助。[2020/4/20]

此前“烏克蘭政府共享的地址是一個只接受USDT和ETH的中心化交易所,但隨著募捐范圍的不斷擴大,募捐方式也開始多種多樣。目前烏方政府以及非政府組織已經使用比特幣、以太坊、TRON和Polkadot、Dogecoin和Solana地址等多種方式進行募捐集資。除官方的渠道外,網絡上還混雜著不少假冒官網組織的賬號惡意散播虛假錢包地址呼吁人們捐款。疑似惡意地址如下

動態 | 慢霧預警:警惕新型“交易排擠攻擊”:根據慢霧威脅情報分析系統分析,今日凌晨,EOS.WIN 遭遇黑客攻擊。EOS.WIN 的攻擊者 loveforlover 采用的是新型攻擊手法,為“交易排擠攻擊”,這種攻擊手法與之前攻擊 bocai.game 的攻擊手法為同一種攻擊手法。攻擊者首先是使用 loveforlover 發起正常的轉賬交易,然后使用另一個合約帳號檢測中獎行為。如果不中獎,則發起大量的 defer 交易,將項目方的開獎交易“擠”到下一個區塊中,此次攻擊源于項目方的隨機數算法使用了時間種子,使攻擊者提升了中獎幾率,導致攻擊成功。截止發文前,EOS.WIN 項目方仍未進行合約升級。慢霧安全團隊在此建議所有的項目方和開發者不要在隨機數算法內加入時間種子,防止被惡意攻擊。[2019/1/11]

針對發布惡意地址行為,知道創宇區塊鏈安全實驗室惡意地址庫免費開放數以億計惡意地址實時查詢,提供多幣種查詢、多類型識別、智能引擎自動標記技術保障。

多幣種實時查詢,可免費查詢BTC、ETH、USDT等地址;數億地址標簽主動識別風險,包含釣魚地址、暗網地址、混幣地址以及勒索地址等;采用圖數據庫分析引擎,進行地址染色,主動發現新的地址目標并自動進行標記。

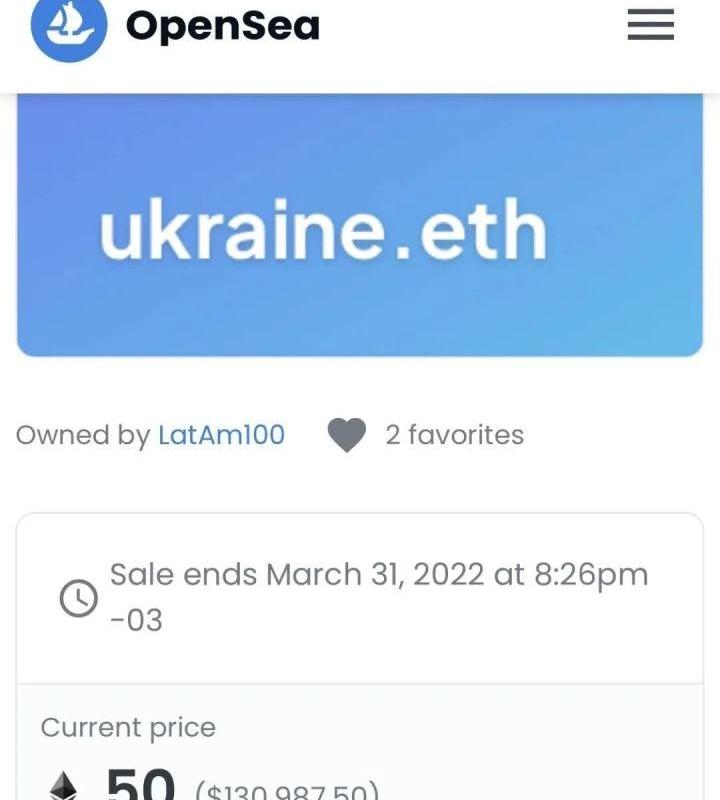

詐騙者經常通過危機來利用人們的慷慨和同情心。除了捐贈地址外,利用NFT、ENS、AirDrop進行炒作和詐騙的方式也屢見不鮮。一個聲稱代表烏克蘭政府的未知團體就在Uniswap平臺上建立一種名為PeacefulWorld的加密貨幣,進行售賣并募集捐款。即使現在該加密貨幣被揭露為騙局,但其市值仍在不停上漲,目前市值已超5080萬美元。

此外還有部分未知平臺以捐款名義高價售賣NFT,但最終所籌得資金究竟是捐給了烏克蘭的政府,還是落入了不明分子的口袋,這問題值得深思。實驗室在此提醒大家,理性認知,切勿上當受騙。

除對烏捐款事件的部分惡意地址外,近期Solana上也出現多起授權釣魚事件。攻擊者批量給用戶空投NFT,用戶通過空投NFT描述內容里的鏈接進入目標網站,連接錢包,點擊批準后該錢包里的所有原生資產都會被轉走。

廣大網友可使用知道創宇區塊鏈威脅情報中心——鏈探進行風險規避。創宇鏈探主要聚焦區塊鏈數據分析,識別高風險地址以及揭露鏈上安全威脅,其覆蓋BTC、ETH、TRON等多條主流公鏈及以太坊同構鏈數據,進行全網行為分析、跟蹤地址活動軌跡及時獲得最新動向和風險預警。

通過可視化圖譜工具,逐層跟蹤流入和流出交易鏈路,對資產進行追蹤溯源,并可發現路徑中可疑的地址;通過AI模型智能判斷地址風險,輔助分析決策,做到對區塊鏈地址風險進行高效識別和準確規避。

區塊鏈技術提供了多種可以增強安全性的設計配置和應用程序。然而,盡管區塊鏈市場具有所有所謂的安全優勢,但區塊鏈市場仍充斥著安全問題.

1900/1/1 0:00:00北京時間2022年4月13日凌晨0點49分,CertiK審計團隊監測到ElephantMoney被攻擊,導致27,416.46枚BNB遭受損失.

1900/1/1 0:00:00北京時間2022年3月9日21:50,CertiK安全專家團隊檢測到FantasmFinance抵押池被惡意利用。攻擊者鑄造了大量的XFTM代幣,并將其交易為ETH,總損失約為1000ETH.

1900/1/1 0:00:00Cardano生態的兩個早期項目SundaeSwap和WorldMobileToken均被官方授予支持,其中WMTCardano官方占股10%,熱度一直居高不下.

1900/1/1 0:00:00拓展閱讀: 詳解Arweave系列一:什么是Arweave?詳解Arweave系列二:Arweave初學者的關鍵術語詳解Arweave系列三:Arweave初學者必不可少的工具我們經常看到Arw.

1900/1/1 0:00:00Polkadot生態研究院出品,必屬精品波卡一周觀察,是我們針對波卡整個生態在上一周所發生的事情的一個梳理,同時也會以白話的形式分享一些我們對這些事件的觀察.

1900/1/1 0:00:00