BTC/HKD-0.13%

BTC/HKD-0.13% ETH/HKD+0.57%

ETH/HKD+0.57% LTC/HKD-0.4%

LTC/HKD-0.4% ADA/HKD-1.28%

ADA/HKD-1.28% SOL/HKD-0.59%

SOL/HKD-0.59% XRP/HKD-0.94%

XRP/HKD-0.94%

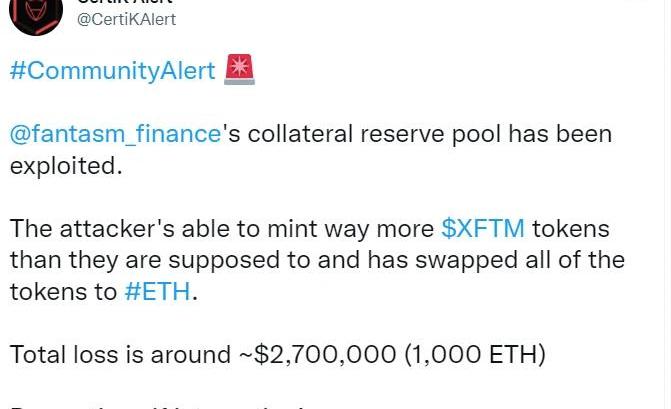

北京時間2022年3月9日21:50,CertiK安全專家團隊檢測到FantasmFinance抵押池被惡意利用。

攻擊者鑄造了大量的XFTM代幣,并將其交易為ETH,總損失約為1000ETH。

下文CertiK安全團隊將從合約地址及攻擊操作等方面為大家進行詳細的解讀并分析。

交易哈希

https://ftmscan.com/tx/0x64da8b8043b14fe93f7ab55cc56ccca2d190a59836a3f45dbb4b0a832e329cac

BTC鯨魚過去一個月已累積約9萬枚BTC:金色財經報道,Twitter用戶Ali發文稱,BTC鯨魚過去一個月已累積約90,000枚BTC,價值約25.2億美元。[2023/7/12 10:49:43]

https://ftmscan.com/tx/0xa84d216a1915e154d868e66080c00a665b12dab1dae2862289f5236b70ec2ad9

攻擊步驟

①攻擊者在地址0x944b58c9b3b49487005cead0ac5d71c857749e3e部署了一個未經驗證的合約。

SBF:基于區塊鏈的社交媒體可能是一個巨大的機會:11月9日消息,在里斯本舉辦的Breakpoint會議上,FTX首席執行官Sam Bankman-Fried (SBF)認為將區塊鏈技術應用于社交媒體可能是一個巨大的機會,他表示:“我認為區塊鏈上的社交媒體——我仍然認為機會絕對是巨大的。我認為它解決了許多現有的痛點,這些痛點現在真正走到了社會的最前沿”。SBF補充道,目前需要一種以安全和私密的方式交換消息的方式,一種可以被多個用戶界面訪問的方式,基于該功能的協議需要是可組合且跨平臺的,SBF提到Solana能夠處理這樣的任務,因為它可以處理大量交易(目前每秒處理大約2,300筆交易)。[2021/11/9 6:40:39]

②在第一個tx中,攻擊者將Fantom代幣(FTM)換成FSM代幣,并在合約0x880672ab1d46d987e5d663fc7476cd8df3c9f937中調用mint()函數。

動態 | Morgan Creek創始人總結進入下一個牛市的注意事項:金色財經報道,Morgan Creek創始人Anthony Pompliano發推總結了進入下一個牛市的注意事項:1. BTC很不穩定;2. 你可能會失去所有的錢;3. 只投資自己可以承受損失的錢;4. 推特不是投資建議;5. 不要使用信用卡購買BTC;6. 保持較低的時間偏好;7. 自己做調查。[2020/1/14]

③攻擊者調用collect()函數,以此鑄造了超出權限更多的XFTM代幣。

④攻擊者多次重復步驟②和③,造成FantasmFinance巨額損失。

漏洞分析

聲音 | BM:當你是一個受監管的個體時,你要遵守得不僅僅只是合規,你需要承擔更多:據MEET.ONE 報道,BM在電報群里發表了他對合規的看法:在BM看來,合規確實保護了人們,人們利用合規的法律效力預防競爭和管控公司。但是當你是一個受管制的個體時,你不僅僅要遵守合規,你還必須遵守一般政策或承擔許可證被撤銷和關閉的風險。簡而言之,你基本上不是真正地擁有自己的業務。[2019/6/15]

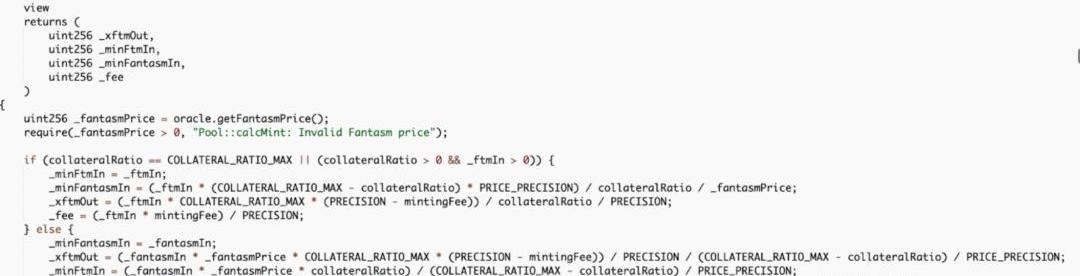

在函數calcMint中,合約使用以下公式來計算鑄幣量:

_xftmOut=(_fantasmIn*_fantasmPrice*COLLATERAL_RATIO_MAX*(PRECISION-mintingFee))/PRECISION/(COLLATERAL_RATIO_MAX-collateralRatio)/PRICE_PRECISION。

由于小數點錯誤,導致_xftmOut最終的值遠遠大于代碼的設計初衷。

資金去向

攻擊者可因此獲取大約1000個ETH,所有的資金均被轉移至Etherscan并被發送到tornadoproxy。

寫在最后

本次事件主要是由合約公式計算錯誤引起的。

只需通過適當的同行評審、單元測試和安全審計,這一類型的風險往往極易避免。

在加密世界里大家一提到漏洞,往往會認為漏洞必然是很復雜的,其實并非總是如此。有時一個小小的計算錯誤,就可以導致數百上千萬美元的資產一朝蒸發。

本次事件的預警已于第一時間在CertiK項目預警推特進行了播報。

除此之外,CertiK官網https://www.certik.com/也已添加社群預警功能。大家可以隨時訪問查看與漏洞、黑客襲擊以及RugPull相關的各種社群預警信息。

近期攻擊事件高發,加密項目方及用戶們應提高相關警惕并及時對合約代碼進行完善和審計。

除此之外,技術團隊應及時關注已發生的安全事件,并且檢查自己的項目中是否存在類似問題。

參考鏈接:

1.https://blocksecteam.medium.com/the-analysis-of-the-array-finance-security-incident-bcab555326c1

2.https://peckshield.medium.com/xwin-finance-incident-root-cause-analysis-71d0820e6bc1

3.https://peckshield.medium.com/pancakebunny-incident-root-cause-analysis-7099f413cc9b

4.https://www.certik.io/blog/technology/copycat-attack-balancer-why-defi-needs-change#home

5.https://www.certik.org/blog/uranium-finance-exploit-technical-analysis

6.https://www.certik.io/blog/technology/little-pains-great-gains-balancer-defi-contract-was-drained#home

7.https://www.certik.io/blog/technology/yam-finance-smart-contract-bug-analysis-future-prevention#home

MA是什么? MA英文全稱為MovingAverage,中文譯作移動平均線,也簡稱均線,是由美國投資專家JosephE.Granville于20世紀中期創建的技術分析指標.

1900/1/1 0:00:00區塊鏈技術提供了多種可以增強安全性的設計配置和應用程序。然而,盡管區塊鏈市場具有所有所謂的安全優勢,但區塊鏈市場仍充斥著安全問題.

1900/1/1 0:00:00北京時間2022年4月13日凌晨0點49分,CertiK審計團隊監測到ElephantMoney被攻擊,導致27,416.46枚BNB遭受損失.

1900/1/1 0:00:00烏克蘭當地時間2月26日下午,政府官方Twitter賬號發布消息:“與烏克蘭人民站在一起。現在接受加密貨幣捐贈,包括比特幣、以太坊和USDT.

1900/1/1 0:00:00Cardano生態的兩個早期項目SundaeSwap和WorldMobileToken均被官方授予支持,其中WMTCardano官方占股10%,熱度一直居高不下.

1900/1/1 0:00:00拓展閱讀: 詳解Arweave系列一:什么是Arweave?詳解Arweave系列二:Arweave初學者的關鍵術語詳解Arweave系列三:Arweave初學者必不可少的工具我們經常看到Arw.

1900/1/1 0:00:00