BTC/HKD+0.68%

BTC/HKD+0.68% ETH/HKD+1.37%

ETH/HKD+1.37% LTC/HKD+0.91%

LTC/HKD+0.91% ADA/HKD+1.18%

ADA/HKD+1.18% SOL/HKD+0.5%

SOL/HKD+0.5% XRP/HKD+0.58%

XRP/HKD+0.58%2022年3月27日,以太坊上的stakingDeFi項目RevestFinance遭到黑客攻擊,損失約200萬美元。BlockSecTeam團隊第一時間介入分析,并在tweeter上向社區分享了我們的分析成果。事實上,就在我們通過tweeter向社區分享我們的分析成果時,我們發現了RevestFinance的TokenVault合約中還存在著一個criticalzero-dayvulnerability。利用該漏洞,攻擊者可以用更加簡單的方式盜取協議中的資產。于是我們立刻聯系了RevestFinance項目方。在確定該漏洞已經被修復后,我們決定向社區分享這篇blog。

0.What'stheRevestFinanceFNFT

RevestFinance是針對DeFi領域中staking的解決方案,用戶通過RevestFinance參與的任何DeFi的staking,都可以直接生成一個NFT,即FNFT(FinanceNon-FungibleToken),該NFT代表了這個staking倉位的當前以及未來價值。用戶可以通過RevestFinance提供的3個接口和項目進行交互。質押自己的數字資產,mint出相應的FNFT。

?mintTimeLock:用戶質押的數字資產在一段時間之后才能被解鎖。

?mintValueLock:用戶質押的數字資產只有在升值或者貶值到預設數值才能被解鎖。

?mintAddressLock:用戶質押的數字資產只能被預設的賬戶解鎖。

RevestFinance通過以下3個智能合約完成對用戶存入的數字資產的鎖定和解鎖。

?FNFTHandler:繼承自ERC-1155token(openzepplin實現)。每次執行lock操作時,fnftId會進行自增(fnftId類似于ERC721中的tokenId)。FNFT在被創建時,用戶需要指定它的totalSupply。當用戶想要提走FNFT背后的underlyingasset,需要burn掉相應比例的FNTF。

Tether目前持有的美國國債數量超過了澳大利亞、阿聯酋和西班牙:金色財經報道,加密貨幣分析師Miles Deutscher發推稱,Tether目前持有的美國國債數量超過了澳大利亞、阿聯酋和西班牙。他們本季度的營業利潤也超過10億美元。全球最大的資產管理公司貝萊德(BlackRock)本季度的營業利潤也在16億美元左右。[2023/8/3 16:15:42]

?LockManage:記錄FNFT被解鎖(unlock)的條件。

?TokenVault:接收和發送用戶存入的underlyingasset,并記錄每一種FNFT的metadata。例如fnftId=1的FNFT背后質押的資產類型。

因為此次攻擊,黑客攻擊的入口是mintAddressLock函數,那么我們以該函數為例,講述FNFT的生命周期。

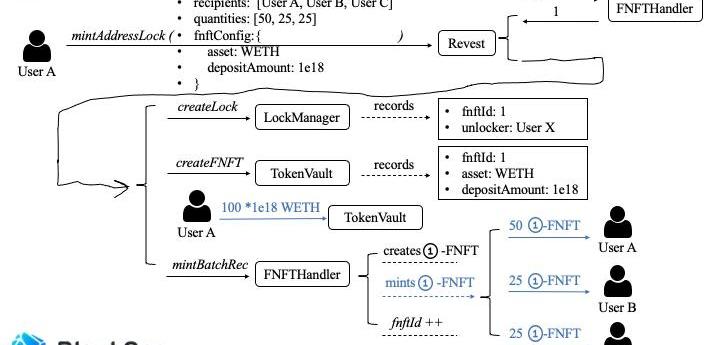

UserA調用Revest的mintAddressLock函數

?unlocker:UserX->只有UserX可以解鎖這筆資產?recipients:?quantities:->mint數量為100(sum(quantities)),UserA,UserB,UserC各擁有50,25,25枚。?asset:WETH->mint出的FNFT以WETH為抵押品。?depositAmount:1e18->每一枚FNFT背后的抵押品數量為1枚WETH(WETHdecimal為18)

假設當前系統中沒有其他FNFT,UserA通過mintAddressLock與系統進行交互,FNFTHandler返回的fnftId=1

LockManger為其添加相應的記錄

?fnftId:1?unlocker:UserX

STEPN旗下NFT市場MOOAR宣布推出Launchpad:11月2日消息,STEPN旗下NFT市場MOOAR宣布推出用于NFT項目的MOOAR Launchpad。[2022/11/3 12:11:27]

TokenVault為其添加相應的記錄

?fnftId:1?asset:WETH?depoistAmount:1e18

接著TokenValut要從UserA這里轉走100*1e18數量的WETH。

最后系統分別給UserA,UserB,UserCmint50,25,25枚01-FNFT。

通過mintAddressLock函數鑄造FNFT就完成了。

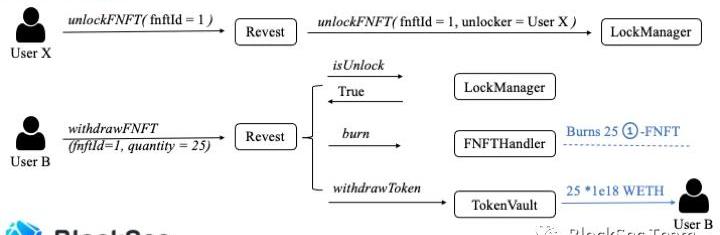

當UserX解鎖01-FNFT后,用戶B便可以通過withdrawFNFT提走underlyingasset。如圖二所示,UserB想要提取自己手中持有的25個01-FNFT質押的數字資產。

協議首先檢查01-FNTF是否已經unlock,如果已經unlock,那么協議會burn掉UserB的25個01-FNFT,并給他轉25*1e18數量的WETH。此時01-FNFT的totalSupply為75。

Revest合約還提供了另外一個接口,叫做depositAdditionalToFNFT,以便讓用戶為一個已經存在的FNFT添加更多的underlyingasset。下面我們用2張圖描述它的“正常”用法。

這里有三種情況

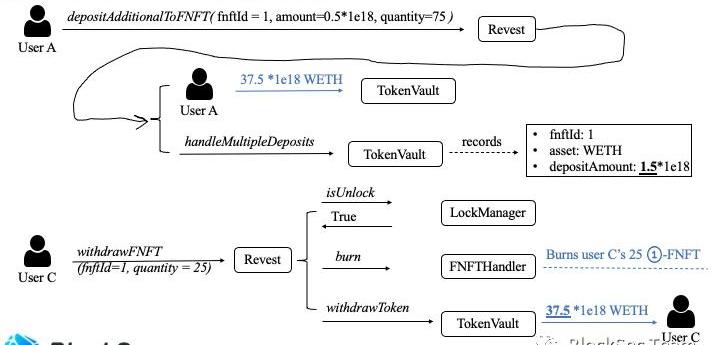

一.quantity==01-FNFT.totalSupply()如圖三所示

KiKi Finance 上新資產以太坊 2.0:據官方消息,去中心化Staking平臺KiKi Finance今日上線新資產ETH2.0。ETH2.0是ETH從PoW機制過渡到PoS機制的重要階段,PoS階段可為用戶提供質押收益。在KiKi平臺,節點由平臺維護用戶無需擔心節點掉線等問題造成的懲罰。用戶可以質押任意數量的ETH,無需擔心32個ETH才能激活一個節點的限制。[2022/9/16 7:00:39]

以圖二中的場景為上下文,UserA要為01-FNFT添加更多的抵押物。

?quantity=75->為75個01-FNFT追加質押。

?amount=0.5*1e18->每一枚01-FNFT追加0.5*1e18數量的WETH。

于是UserA需要向TokenVault轉入37.5*1e18WETHTokenVault修改系統記賬,將depositAmount修改為1.5*1e18。現在每一枚01-FNFT承載的資產為1.5*1e18WETH。

此時UserC調用withdrawFNFT,burn掉他持有的25枚01-FNFT,他可以拿走25*(1.5*1e18)=37.5*1e18WETH。

于是,此時01-FNFT的totalSupply為50。

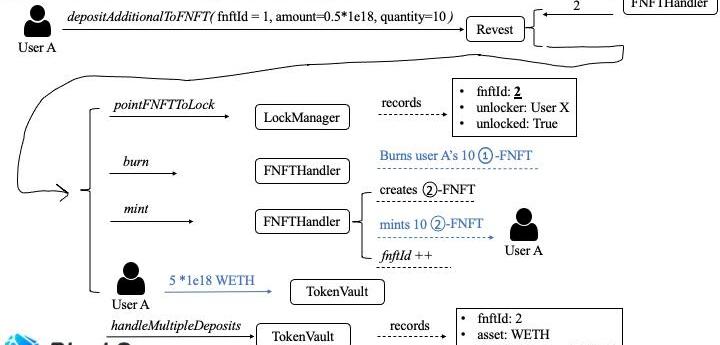

二.quantity<01-FNFT.totalSupply()如圖四所示

以圖三中的場景為上下文,UserA繼續為01-FNFT添加更多的抵押物。

?quantity=10->為10枚01-FNFT追加質押。?amount=0.5*1e18->為10枚01-FNFT每一枚追加0.5*1e18WETH

基于StarkNet的瀏覽器插件錢包Argent X下載量突破19萬次:7月4日消息,基于StarkNet的瀏覽器插件錢包Argent X下載量突破19萬次。此前Argent X已支持發送和接收NFT,同時支持Firefox瀏覽器。

4月28日,Argent宣布完成4000萬美元B輪融資,本輪融資由Fabric Ventures和Metaplanet領投,Paradigm、Index Ventures、Creandum、Starkware、Jump Trading、Animoca Brands等參投。本輪資金將用于開發產品,和在拉丁美洲擴大其業務。[2022/7/4 1:49:51]

由于quantity<01-FNFT.totalSupply()于是,UserA向協議支付5*1e18WETH系統將會burn掉10枚01-FNFT,mint出10枚02-FNFT,并將burn掉的10枚01-FNFT承載的資產和UserA新轉入的資產,注入到02-FNFT中。于是就有

?fnftId:2?asset:WETH?depositAmount:2.0*1e18(1.5*1e18+0.5*1e18)

此時

?01-FNFT.totalSupply:4001-FNFT.depositAmount:1.5*1e18?02-FNFT.totalSupply:1002-FNFT.depositAmount:2.0*1e18

三.quantity>01-FNFT.totalSupply()

這種情況,交易會revert。

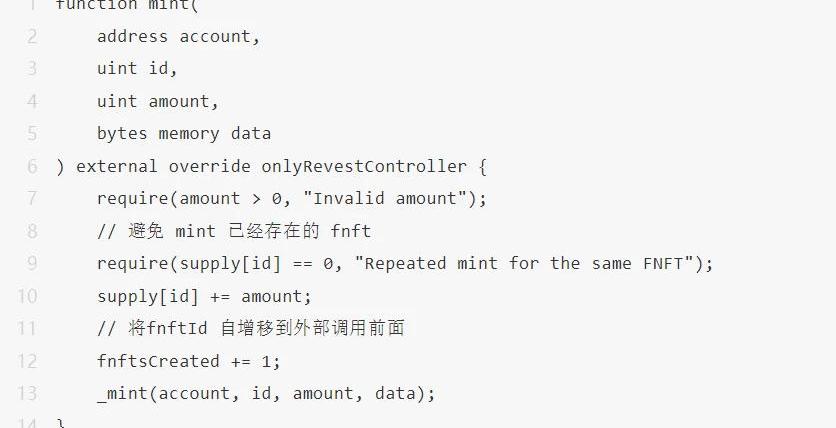

1.What'ttheRe-entrancyvulnerability

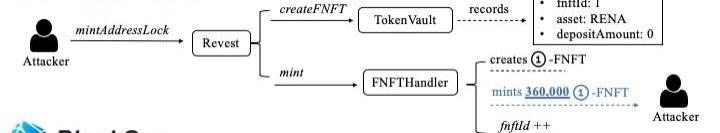

在理解了mintAddressLock函數和depositAdditionalToFNFT函數的基本工作流程后,來看一下攻擊者使用的重入手法。假定thelastestfnftId=1

Elrond網絡遭黑客攻擊,被盜EGLD價值超165萬美元:6月7日消息,Elrond網絡近日遭黑客攻擊,超165萬美元EGLD被盜,部分并已通過去中心化交易平臺Maiar出售,引發Maiar停機維護,部分發送至Binance。截至目前,無法確定漏洞利用原因,或與交易平臺或網絡端有關。竊取資金后,黑客曾進行地址轉移,暫未采用混幣方案。(U.today)[2022/6/7 4:08:47]

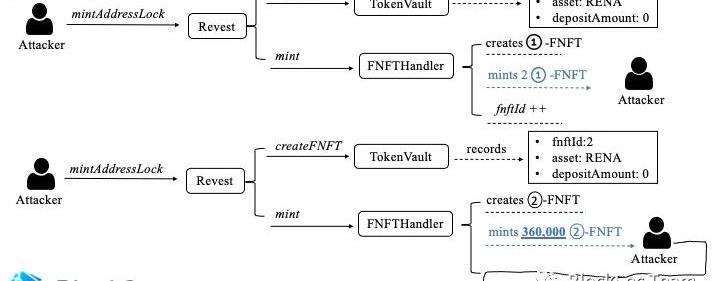

如圖五所示第一步:攻擊者調用mintAddressLock函數

?depositAmount=0

?quantities=

mint出了2枚01-FNFT,由于攻擊者將depositAmount設置為0,因此他沒有轉入任何數字資產。相當于01-FNFT背后承載的underlyingasset為0。

第二步:攻擊者再次調用mintAddressLock函數

?depositAmount=0

?quantities=準備mint36w枚02-FNFTdepositAmount為0。

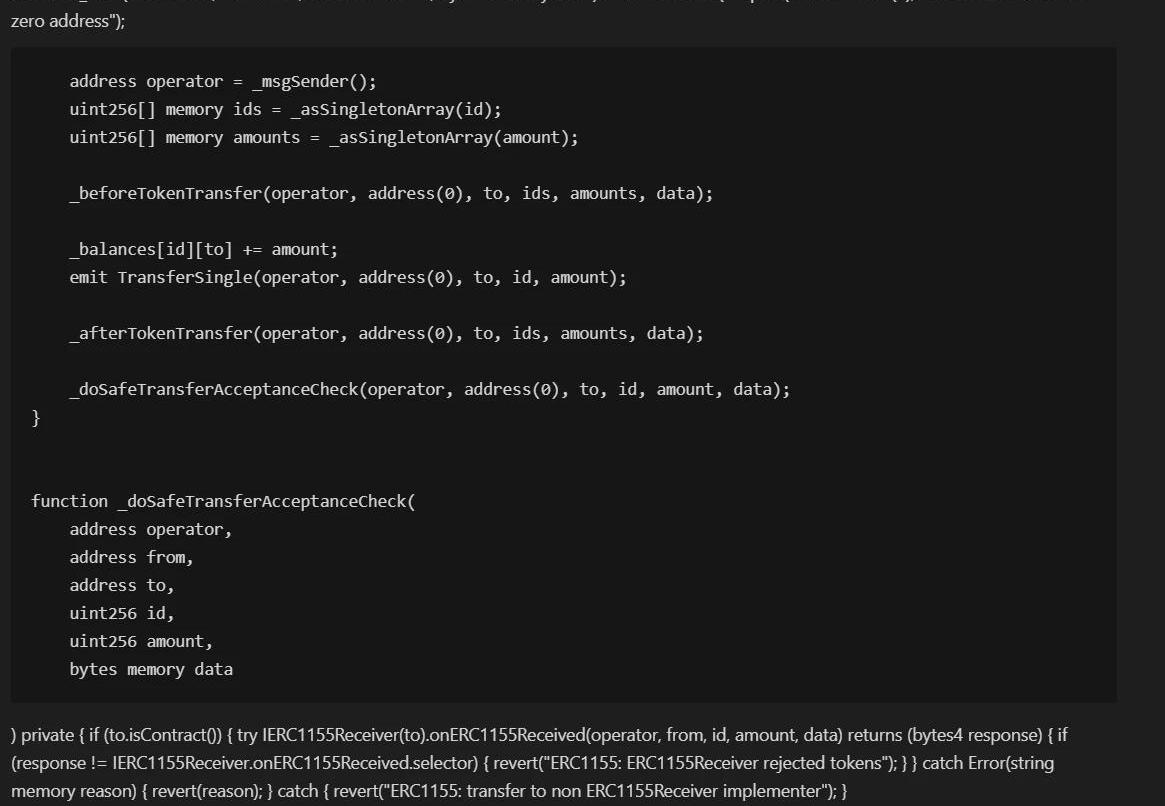

在mint的最后一步,攻擊者利用ERC-1155的call-back機制重入了depositAdditionalToFNFT函數。

在depositAdditionalToFNFT中,攻擊者傳入

?quantity=1

?amount=1*1e18

?fnftId=1

因為quantity<fntfId.totalSupply(),因此協議會burn掉攻擊者1枚01-FNFT,鑄造1枚02-FNFT。(02-FNFT在協議中已經存在,但是fnftId更新延遲)然后修改fnftId=2的depositAmount為amount。相信你已經發現,這一步,攻擊者通過重入將fnftId=2的depositAmount從0修改為1.0*1e18,僅僅花費1*1e18RENA就獲得了(360000+1)*1*1e18RENA的系統記賬。

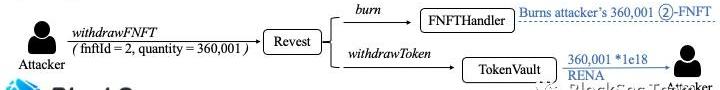

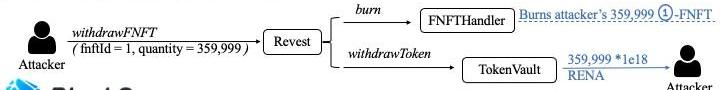

最后攻擊者調用withdrawNFNFT函數,burn掉360,001枚02-FNFT,取走了360,001*1e18RENA。

建議修復方法

2.theNewZero-dayVulnerability

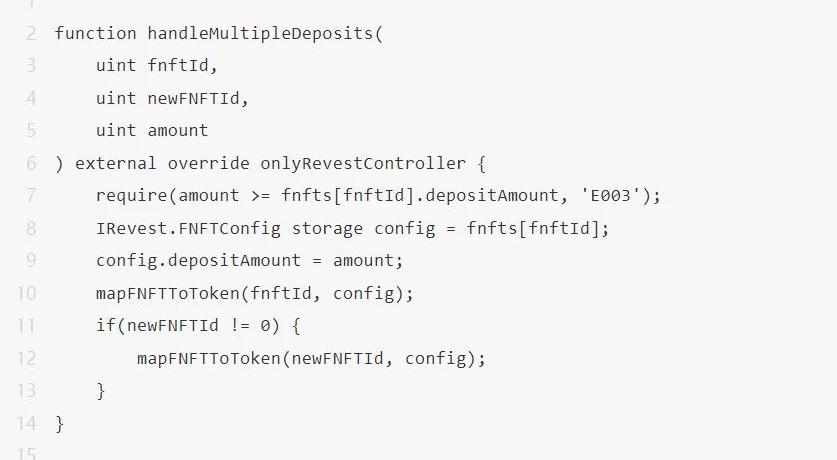

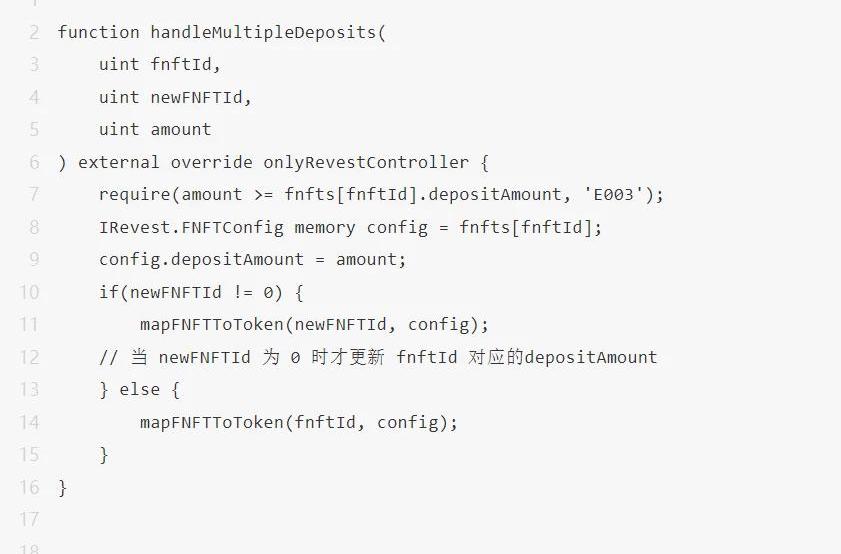

在blockSecTeam團隊分析RevestFinance的代碼時,handleMultipleDeposits函數引起了我們的注意。

當用戶調用depositAdditionToNFT函數追加抵押物時,該函數會改變FNFT的depositAmount。從代碼中我們可以發現,當newFNFTId!=0時,該函數既改變了fnftId對應的FNFT的depositAmount也改變了newFNFTId對應的depositAmount。

按照常理,當newFNFTId!=0時,系統應該只記錄newNFTId對應的depositAmount。不應該改變fnftId對應的depositAmount。

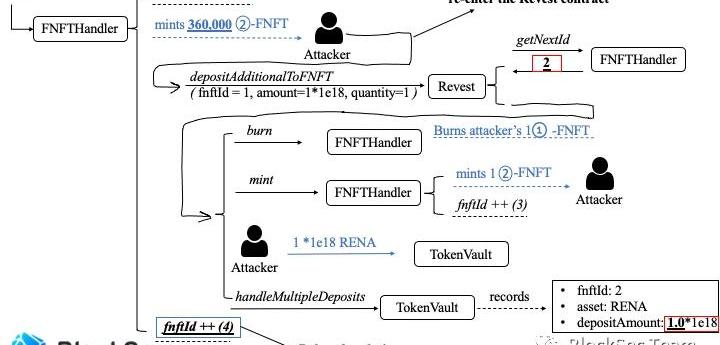

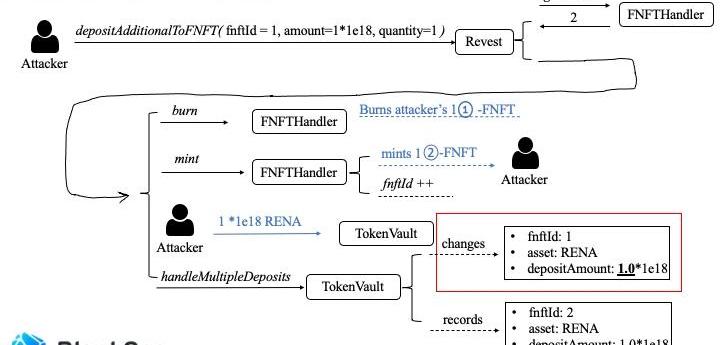

我們認為這是一個非常嚴重的邏輯bug,利用該漏洞,攻擊者可以很輕松提走系統中的數字資產。下面用3張圖描述模擬攻擊的原理。假定thelatestfnftId=1

首先攻擊者調用mintAddressLock函數,mint出360000個01-FNFT。攻擊者將amount設置為0因此他不必轉入任何資產到RevestFinance協議中。mint結束后,攻擊者擁有360000枚depositAmount=0的01-FNFT。

然后攻擊者調用depositAdditionalToFNFT函數,參數如下

?fnftId=1

?amount=1*1e18

?quantity=1

協議轉走攻擊者amount*quantity數量的代幣,即1*1e18RENA協議會burn掉攻擊者1枚01-FNFT,并為其鑄造一枚02-FNFT按照handleMultipleDeposits函數中的邏輯,fnftId=2的資產,其depositAmount會被設置為1.0*1e18。但是fnftId=1的資產,其depositAmount也會被設置為1.0*1e18,而這個值本應該為0!

第三步,攻擊者直接提款,將手中所有的01-FNFT提現。不考慮gas費,他將凈賺359,999*1e18數量的REAN代幣。

很顯然,使用這種方式進行攻擊,比真實的重入攻擊更加簡單直接。

建議修復方法

針對該漏洞,blockSecTeam團隊給出了相應的patch方法。

3.項目方的修復方式

由于TokenVaultandFNFTHandler兩個漏洞合約存儲了許多關鍵的狀態,無法在短時間內重新部署它們,為了快速恢復使用,RevestFinance官方重新部署了Revest合約(https://etherscan.io/address/0x36c2732f1b2ed69cf17133ab01f2876b614a2f27#code)的精簡版本。該版本關閉了大部分復雜的功能,以避免被進一步攻擊。項目方將在未來遷移狀態并重新部署修復過的合約。

4.總結

提升DeFi項目的安全性不是一件容易的事情。除了代碼審計,我們認為社區應該采取更加主動的方式,例如項目監控預警、甚至是攻擊阻斷使得DeFi社區更加安全。(https://mp.weixin.qq.com/s/o41Da2PJtu7LEcam9eyCeQ).

參考文獻

*:https://blocksecteam.medium.com/revest-finance-vulnerabilities-more-than-re-entrancy-1609957b742f

Tags:NFTFNFPOSDEPGalactic Arena: The NFTverseFNF幣cpos幣在哪個交易所DEP幣

Polkadot生態研究院出品,必屬精品 背景 時間又來到了新年的伊始,過去的2021給我們留下了深刻的印象,新冠疫情依舊在全球范圍內蔓延.

1900/1/1 0:00:00近日,艾貝鏈動與邊界智能建立戰略級合作伙伴關系。通過發揮各自在區塊鏈領域的產品技術能力與生態優勢,共同為全球范圍內持牌合規數字金融機構提供更安全可信的數字金融基礎設施;同時,在元宇宙發展的大趨勢.

1900/1/1 0:00:00波卡一周觀察,是我們針對波卡整個生態在上一周所發生的事情的一個梳理,同時也會以白話的形式分享一些我們對這些事件的觀察。本文旨在提供信息和觀點,不為任何項目作背書.

1900/1/1 0:00:00穩定幣發行商Terra目標購入100億美元比特幣作為其儲備資產。在此過程中涉及數次的收購,一旦完成,這將使Terra成為比特幣最大的單一持有者——僅次于中本聰.

1900/1/1 0:00:00區塊鏈和加密如何徹底顛覆游戲經濟無可否認,視頻游戲行業是當今科技和娛樂行業中規模最大、利潤最高的行業之一。據估計,世界上超過三分之一的人口玩某種類型的電子游戲.

1900/1/1 0:00:00●AAX與專業的預言機解決方案PythNetwork達成合作●PythNetwork合作伙伴關系至關重要.

1900/1/1 0:00:00