BTC/HKD+0.19%

BTC/HKD+0.19% ETH/HKD+0.42%

ETH/HKD+0.42% LTC/HKD+0.92%

LTC/HKD+0.92% ADA/HKD-1.34%

ADA/HKD-1.34% SOL/HKD+1.87%

SOL/HKD+1.87% XRP/HKD-1.1%

XRP/HKD-1.1%一、前言

北京時間2022年3月21日,知道創宇區塊鏈安全實驗室監測到BSC鏈和以太坊上的UmbNetwork獎勵池遭到黑客攻擊,損失約70萬美元。實驗室第一時間對本次事件進行跟蹤并分析。

二、基礎信息

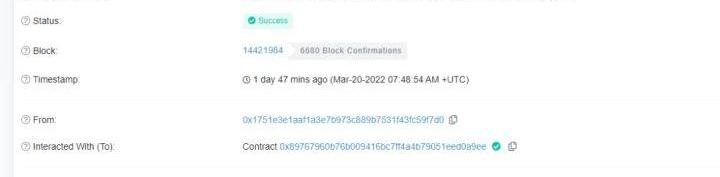

攻擊者地址:0x1751e3e1aaf1a3e7b973c889b7531f43fc59f7d0

動態 | Bithumb Global宣布將支持幣安鏈:韓國加密交易所Bithumb Global宣布將支持幣安鏈, 即支持在幣安鏈上運行的項目。對此,趙長鵬回應稱,現在韓國的加密貨幣社區也可以直接參與到幣安鏈項目和BNB。[2019/8/28]

攻擊合約:0x89767960b76b009416bc7ff4a4b79051eed0a9ee

StakingRewards合約:0xB3FB1D01B07A706736Ca175f827e4F56021b85dE

韓國Bithumb交易所開展“分享善意,捐贈物品活動”:13日,韓國Bithumb交易所表示開展一項“分享善意,捐贈物品活動”,現在該活動向殘疾康復設施“Goodwill Store”捐贈了220張辦公椅。[2018/2/13]

以太坊交易哈希:0x33479bcfbc792aa0f8103ab0d7a3784788b5b0e1467c81ffbed1b7682660b4fa

BSC交易哈希:0x784b68dc7d06ee181f3127d5eb5331850b5e690cc63dd099cd7b8dc863204bf6

bithumb: 改變韓幣充值方式公告:為了響應政府的引入實名制賬戶和防止洗錢的方針,bithumb交易所提供的虛擬賬戶服務將于這個月內中止。 bithumb用韓幣充值將會引入新的方式,到時必須重新注冊合同的銀行賬戶。[2018/1/15]

三、漏洞分析

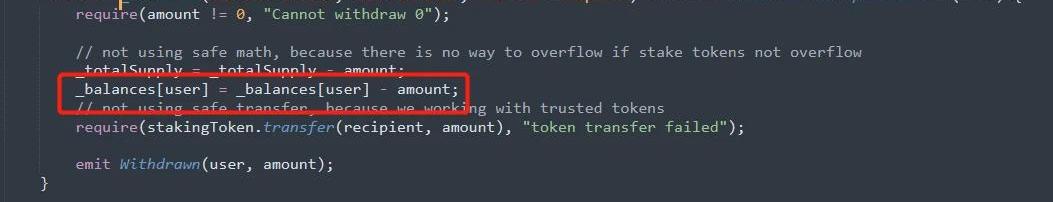

此次事件,漏洞關鍵在于UmbNetwork獎勵池的StakingRewards合約中的_balance函數出現溢出漏洞,合約未校驗檢查balance的值,攻擊者通過amount發起下溢攻擊,抽空了池子中的代幣。

從合約代碼我們可以看出,合約未正確使用SafeMath安全庫且未作溢出檢查,導致此次攻擊發生。

四、攻擊流程

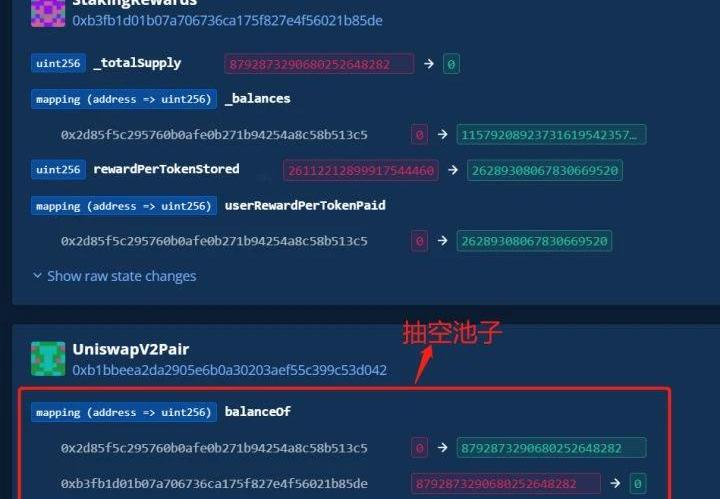

攻擊者從BSC鏈發起攻擊獲取156枚pancake-LP代幣:

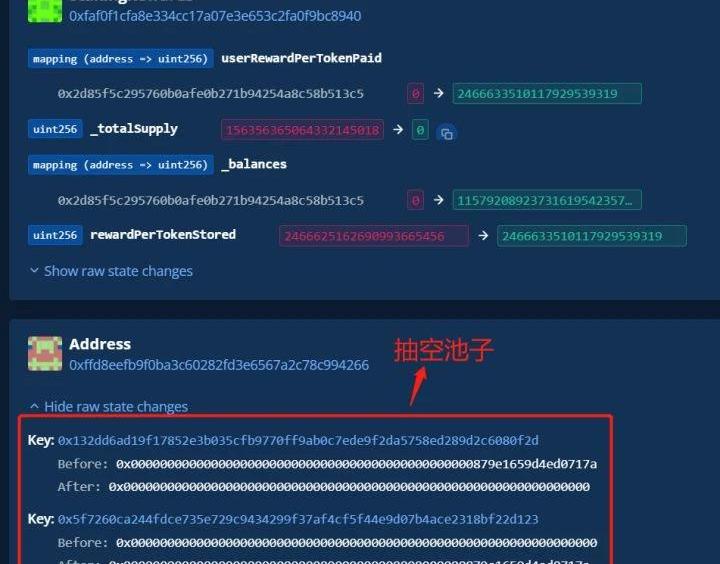

攻擊者在以太坊上發起攻擊獲取8792枚UNI-V2代幣:

隨后攻擊者分別將代幣轉分別換成ETH、UMB和BNB,獲利約70萬美元。

五、分析

本次攻擊事件核心是由于合約未正確使用SafeMath庫并且未對合約進行溢出檢查導致合約出現溢出漏洞,而導致了此次事件的發生,建議項目方多加注意檢查合約是否正確使用各類安全庫。

近期,各類合約漏洞安全事件頻發,合約審計、風控措施、應急計劃等都有必要切實落實。

Jan.2022,Grace@footprint.networkDataSource:FootprintAnalytics“山中方一日,世上已千年”大概可以形容區塊鏈世界的變化之快.

1900/1/1 0:00:00倫敦,2022年2月2日——Qredo與Clearpool合作,使機構能夠安全地訪問數字資產和DeFi.

1900/1/1 0:00:00TetherCTO:Tether沒有上市計劃5月5日消息,Tether的CTOPaoloArdoino在采訪時表示,計劃做的是繼續做我們正在做的事情,也就是說,真正成為人民的工具.

1900/1/1 0:00:00缺口是指資產價格在快速變動過程中,由于一段價格區間內沒有產生任何交易而產生的一種價格跳空現象,顯示在K線圖上,就是一個真空區域,這片真空區域就被稱為“缺口”,或者“跳空”.

1900/1/1 0:00:00Polkadot生態研究院出品,必屬精品 背景 2021年11月11日,波卡迎來了上線后的重要里程碑,波卡網絡平行鏈插槽Auction正式啟動,在經歷了一個多月的激烈角逐后.

1900/1/1 0:00:00北京時間2022年3月13日上午9:04,CertiK安全技術團隊監測到Paraluni'sMasterChef合約遭到攻擊,大約170萬美元的資金通過多筆交易從該項目中被盜.

1900/1/1 0:00:00