BTC/HKD+1.46%

BTC/HKD+1.46% ETH/HKD+1.22%

ETH/HKD+1.22% LTC/HKD-0.02%

LTC/HKD-0.02% ADA/HKD+0.71%

ADA/HKD+0.71% SOL/HKD+3.9%

SOL/HKD+3.9% XRP/HKD+0.74%

XRP/HKD+0.74%北京時間2022年3月13日上午9:04,CertiK安全技術團隊監測到Paraluni's MasterChef 合約遭到攻擊,大約170萬美元的資金通過多筆交易從該項目中被盜。

下文CertiK安全團隊將從該項目的操作及合約等方面為大家詳細解讀并分析。

漏洞交易

攻擊者地址: https://bscscan.com/address/0x94bc1d555e63eea23fe7fdbf937ef3f9ac5fcf8f

交易實例: https://bscscan.com/tx/0x70f367b9420ac2654a5223cc311c7f9c361736a39fd4e7dff9ed1b85bab7ad54

首發 | 歐科云鏈推出“天眼方案”推動鏈上安全系統再升級:8月28日,區塊鏈產業集團歐科云鏈宣布推出區塊鏈“天眼方案”,主要通過鏈上數據追蹤系統研發、對外技術支持、凝聚企業眾力等途徑,全面助力區塊鏈安全提升和產業平穩健康發展。

據了解,在“天眼方案”下,歐科云鏈集團將打造鏈上數據追蹤系統,通過溯源數字資產、監控非法交易等手段,全力遏制洗錢等非法行為;協助執法機關辦案,并為打造法務等區塊鏈系統提供技術支持;為聯盟鏈和基于各類業務的鏈上數據提供區塊鏈+大數據的解決方案。[2020/8/28]

合約地址

Masterchef合約: https://bscscan.com/address/0xa386f30853a7eb7e6a25ec8389337a5c6973421d#code

《精靈達人3D》正式首發 Cocos-BCX 主網:據官方消息,近日,由生態合伙人 DAPPX 參與開發的《精靈達人3D》正式首發于游戲公鏈 Cocos-BCX 主網。《精靈達人3D》是一款以精靈寶可夢為題材的抓寵游戲,游戲美術采用全3D 制作。用戶可通過 CocosWallet , DAPPX 或 IMCOCOS 登錄 COCOS 主網賬號即可體驗。截至目前,Cocos-BCX 主網已上線《加密騎士團》《惡龍必須死》《XPEX怪獸世界》《Go Block》《可可奪幣》《熊貓運動會》等多款玩法多樣的趣味性鏈游,游戲公鏈生態在逐步壯大和完善。[2020/8/20]

攻擊流程

注意,這個攻擊流程是以下面這個交易為基礎的:https://bscscan.com/tx/0x70f367b9420ac2654a5223cc311c7f9c361736a39fd4e7dff9ed1b85bab7ad54

首發 | 螞蟻礦機S17真機圖首次曝光 采用雙筒風扇及一體機設計 ?:繼正式宣布在4月9日現貨銷售后,比特大陸即將發布的新品螞蟻礦機S17又有了新動態。據悉,螞蟻礦機S17真機圖今天在網上首次曝光。

從曝光的圖片來看,螞蟻礦機S17延續上一代產品S15的雙筒風扇設計,且采用一體機的機身設計。有業內人士認為,采用雙筒設計可有效縮短風程,礦機出入風口的溫差變小,機器性能將得到很大改善。

此前比特大陸產品負責人在接受媒體采訪時表示,新品S17較上一代產品相比,無論是在能效比還是單位體積的算力等方面,均有較大提升。[2019/4/3]

準備階段:

攻擊者部署了兩個惡意的代幣合約UGT和UBT。

在UBT代幣合約中,有兩個惡意的函數實現:

1. 在 "transferFrom() "函數中,攻擊者實現了對MasterChef的 "deposit() "函數的調用,以存入LP代幣。

首發 | 百度推動246家博物館線上藏品上鏈:金色財經訊,近日,百度超級鏈聯合百度百科,基于區塊鏈技術創建 “文博藝術鏈”,推動百科博物館計劃中的246家博物館線上藏品上鏈。基于“文博藝術鏈”,百度將與博物館共同推動線上藏品版權的確權與維護,同時探索線上藏品版權數字化交易方式,為合作的博物館提供更全面的服務和更多的權益。據介紹,此項目將分階段進行,一期將完成線上藏品的入鏈確權,為每一件藏品生產專屬的版權存證證書。讓每一名用戶可以在百度百科博物館計劃的PC端和WAP端的藏品頁查看證書。后續,百度還將推動AI與區塊鏈技術在文博領域的結合應用,用來保障上鏈數據與藏品相匹配,為后續進行藏品圖像版權數字化交易奠定基礎。[2019/1/30]

2. 一個 "withdrawAsset() "函數,將調用Masterchef的 "withdraw() "來提取存入的LP代幣。

攻擊階段:

攻擊者利用閃電貸獲得了156,984 BSC-USD和157,210 BUSD。

攻擊者向ParaPair發送通過閃電貸獲得的BSC-USD和BUSD代幣,并收到155,935枚LP代幣作為回報。

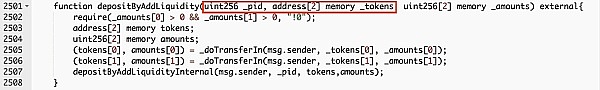

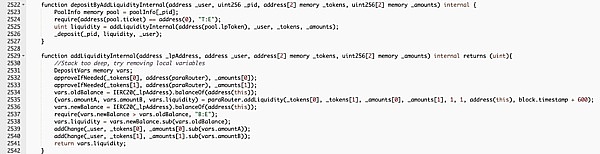

然后,攻擊者調用 "depositByAddLiquidity() "函數,將LP代幣存入資金池。

1. 在調用此函數時:輸入參數“_pid ”為18,“_tokens ”為[UGT,UBT]。

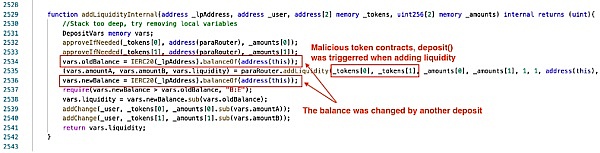

2. 因為 depositByAddLiquidity() 會調用 “UBT.transferFrom()” 函數, 因此MasterChef.deposit() 函數會被觸發并且向合約存入 155,935 LP 代幣。

3. 因此, 155,935 LP 代幣被存入了兩次并且攻擊者獲得了兩份“userInfo” 的記錄 (一次是從 UBT, 另一次是從攻擊者的合約)。

最后,攻擊者提取了兩次:

1. 第一次是通過函數“UBT.withdrawAsset()”。

2. 另一個是來自攻擊者對 “Masterchef.withdraw() ”函數的調用。最后,攻擊者刪除了流動資金并返還了閃電貸。

合約漏洞分析

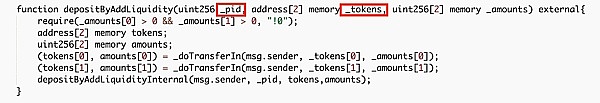

在函數`MasterChef.depositByAddLiquidity()`中,作為參數傳入的`_tokens`可以與池中的編號為`_pid`的tokens不匹配。

`depositByAddLiquidity()`函數通過調用`addLiquidityInternal()`函數,觸發了傳入惡意代幣(UBT)的“transferFrom”函數,進而導致了重入的問題。因此,同一份LP代幣被存入兩次。

資產去向

截至3月13日,總共有價值約170萬美元的資產被盜。3000個BNB仍然在攻擊者在BSC的地址中,235個ETHs則通過Birdge轉移到以太坊,并通過Tornado進行洗白。

寫在最后

該次事件可通過安全審計發現相關風險:審計可以發現重入問題和外部依賴問題。

同時,CertiK的安全專家建議:

時刻關注函數的外部輸入,盡量避免傳入合約地址作為參數。

關注外部調用,為所有可能出現重入危險的外部調用函數加上“nonReentrant”修飾函數。

本次事件的預警已于第一時間在CertiK項目預警推特

除此之外,CertiK官網已添加社群預警功能。在官網上,大家可以隨時看到與漏洞、黑客襲擊以及Rug Pull相關的各種社群預警信息。

Tags:QUOTERCHEADDQuoll FinanceTerra ClassicCheeleealaddingalaxy

深層研究以太坊擴容方案優劣性。 前沿 無論你是不是區塊鏈技術方面的專家,只要你待在Crypto的世界里夠久。以太坊擴容,layer2,Rollup這些詞語對于你來說都不會陌生.

1900/1/1 0:00:00先說我這篇博客的結論:如果你計劃推出了一個擁有代幣的游戲,并且打算從一開始就讓代幣與外部加密交易所掛鉤,那么事實上,你可能從一開始就已經失敗了.

1900/1/1 0:00:00原文標題:《Stablecoins: Growth Potential and Impact on Banking》3 月 9 日.

1900/1/1 0:00:00隨著 DeFi 的升溫,NFT 和 GameFi 也大火,以太坊上的 Gas 費水漲船高,其他公鏈針對其痛點爭相上線.

1900/1/1 0:00:00如此熱門的NFT,讓誰賺到錢了?第一個答案肯定是騙子!因NFT行業缺乏監管,虛假網站、盜版游戲角色、盜版圖片......讓騙子在該領域大發橫財.

1900/1/1 0:00:00美國總統在2022年3月9日出了一個行政法令。網絡上已經有一些非常好的解讀。我們這里補充一些我們對行政法令上文字分析.

1900/1/1 0:00:00