BTC/HKD+0.24%

BTC/HKD+0.24% ETH/HKD-0.14%

ETH/HKD-0.14% LTC/HKD-2.21%

LTC/HKD-2.21% ADA/HKD-2.59%

ADA/HKD-2.59% SOL/HKD-1.21%

SOL/HKD-1.21% XRP/HKD-2.35%

XRP/HKD-2.35%這次攻擊其實是自動停止的,橋接資金沒有受到任何損失,反倒是攻擊者損失了一些錢。

5月1日晚間,Near彩虹橋因為異常活動暫停使用,官方已啟動調查,Near生態EVM鏈Aurora Labs首席執行Alex Shevchenko在推特上發文詳細解釋了攻擊的情況,PANews將相關內容翻譯如下:

關于彩虹橋(Rainbow Bridge)的攻擊,我想在此做一個簡短的解釋。這次攻擊其實是自動停止的,橋接資金沒有受到任何損失,反倒是攻擊者損失了一些錢。NEAR彩虹橋的橋接架構就是為了抵抗這種類型的攻擊,我們還需要采取額外措施,讓攻擊成本變得更高,這樣就能更好地確保彩虹橋安全。

數據復盤:火幣主力短多獲利出局,當前或有新動作:AlCoin PRO版K線主力大單統計顯示:7月7日凌晨左右,火而BTC當季合約累計成交15筆,共計3856.77萬美元大額委托買單,這一過程Al-PD-持倉差值為較高綠柱,即持倉增加明顯,可判斷或為主力開多。

7月9日晚間,該合約累計成交8筆,1883.35萬元大額委托賣單,這一過程Al-PD-持倉差值為較高紅柱,即持倉減少明顯,可判斷或為主力平多。

可見,火幣主力短多獲利出局。剛剛該合約主力大單成交頻繁,或有新動作。[2020/7/10]

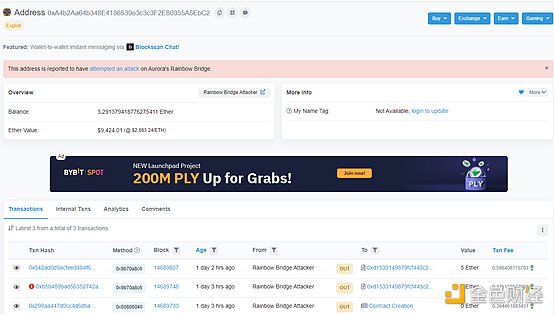

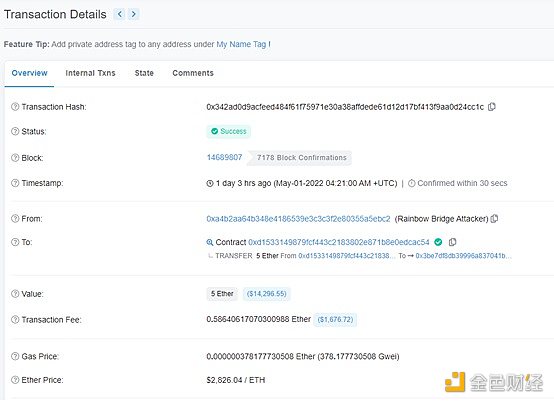

彩虹橋攻擊者地址信息如下截圖:

主力數據復盤:Bitfinex買入推高價格,其他平臺跟隨確認突破:AICoin PRO版主力數據及秒級周期K線顯示:在今天7點的這輪上漲中,07:00:11,Bitfinex BTC/USDT主動買入183.62BTC,買入價格9749.3,被賣價格9777美元,滑點高達42.7美元,把價格推至9791美元。 隨后的07:00:12,BitMEX開始出現大額主動買入,41秒內主動買入7筆,共計1442萬美元。 差不多相同時間,火幣BTC季度合約上亦出現大量主動買入單子。72秒內,有16筆,共計2560萬美元成交。 此位置為三角形上沿及日線級別下降趨勢線附近,可見大量的買入確認了突破。三分鐘后市場開啟大幅度拉升。[2020/6/2]

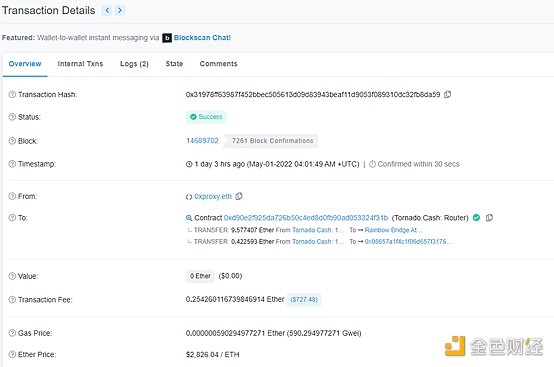

該攻擊者于5月1日從Tornado獲得了一些ETH之后,開始啟動攻擊,他獲取ETH的信息截圖如下:

主力數據復盤:主力高位做空獲利近20%:AICoin昨日曾報道,OKEx BTC季度合約、火幣BTC季度合約和BitMEX XBT等在9900美元附近均有較大額委托賣單成交,并伴隨持倉增長,可判斷為主力開空。

主力開空后不久,市場經歷了兩輪下跌。第一輪下跌在9日15:20前后,由幣安BTC現貨主力主動賣出1251BTC,滑點高達109美元,測試到市場深度不足,主力做空信念增強。

第二輪下跌在今晨8時,BitMEX XBT永續合約主力主動賣出1.19億張,輕松完成一輪一千多美元收益的掠殺。 可見,此輪主力做空獲利超過20%。[2020/5/10]

復盤:主力開空均價6823美元:AICoin PRO版K線主力大單統計顯示,4月11-12日,OKEx BTC季度合約上有14筆,總成交5148.58萬美元的委托大賣單成交,結合AI-PD-持倉差值,這一過程持倉量增加明顯,可判斷為主力開空,開空均價6823.56美元。火幣BTC季度合約在這個位置附近同樣有2500多萬美元的主力開空單。[2020/4/13]

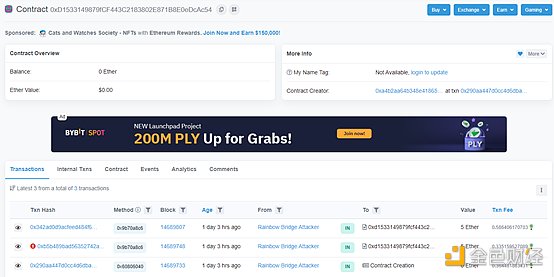

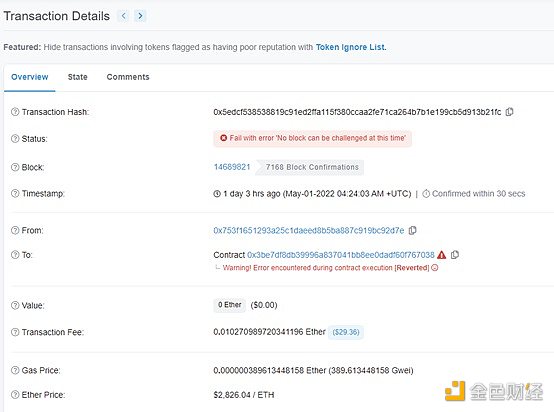

利用這些資金,該攻擊者部署了一份合約,如果向這個合約中存入一些資金,那么它就能變成一個有效的彩虹橋中繼器并且能夠發送一些虛假的輕客戶端區塊,合約信息如下圖所示:

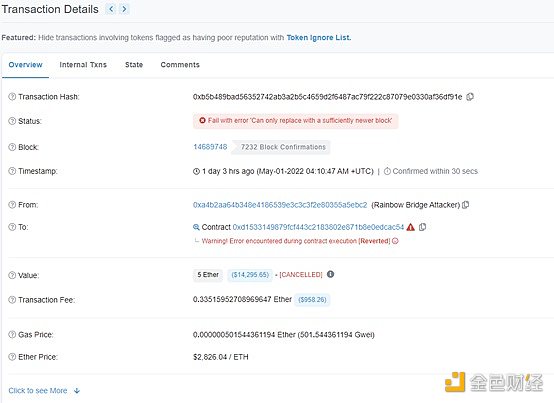

這位攻擊者試圖抓住時機“跑到”我們的中繼器前面,但他沒能做到,如下圖所示:

之后,這位攻擊者決定在五個小時之后發送類似的攻擊交易(這些交易帶有區塊時間錯),該交易成功替換了之前提交的區塊,如下圖所示:

然而很快,彩虹橋的橋接“看門狗”(bridge watchdog)發現該攻擊者提交的區塊不再NEAR區塊鏈中,于是就創建了一個挑戰交易(challenge transaction)并將其發送到以太坊,如下截圖:

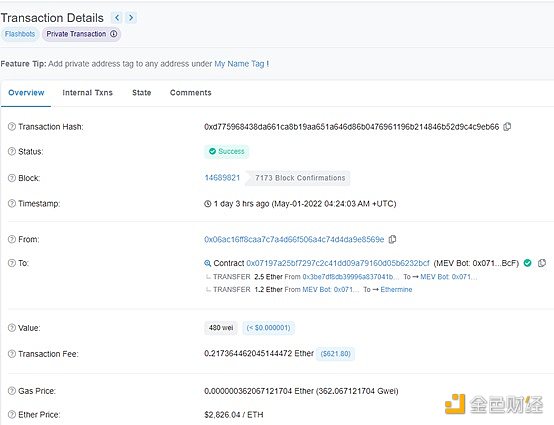

馬上,MEV機器人監測到了這筆交易,同時發現如果提前執行這筆交易可以產生2.5 ETH的收益,于是MEV機器人就執行了這筆交易,截圖如下:

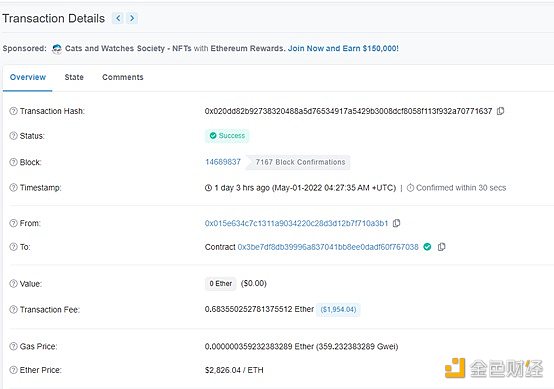

結果就是,NEAR彩虹橋看門狗的交易失敗了,而MEV機器人的交易成功,攻擊者捏造的區塊被回滾。然后在幾分鐘之后,彩虹橋的中繼器又提交了一個新區塊,截圖如下:

然后,我們發現了網絡上出現的這種奇怪行為并啟動調查,同時還暫停了所有的連接器。當所有情況水落石出之后,我們又恢復了連接器。

在此,我們向大家報告本次事件的四個結論:

結論一:NEAR彩虹橋完全是自動應對了這次攻擊事件,用戶甚至沒有察覺到任何事情發生,而且雙向交易也沒有受到任何影響;

結論三:我們將對挑戰支付機制進行小幅度地重新設計,因此大部分中繼者權益保留在合約中(所以,在這點上,攻擊者贏了),并且我們也向看門狗(或 MEV 機器人)支付了一些固定金額;

結論四:與此同時,我們將為中繼器增加更多倍的質押要求,因此之后如果再發起類似攻擊,攻擊者可能需要耗費更多成本,攻擊者損失的資金將用于漏洞賞金、以及支付額外的審計費用。

最后還有一些信息供大家參考:據我所知,NEAR彩虹橋目前大約有 5 個 24*7 全天候運行的“看門狗”,相信應該沒有多少人知道這個情況(這也是一種對內部人員保護的手段),所以用戶只需過簡單地運行“看門狗”腳本就能進一步提高交易安全性。

對于每一筆因搶先交易而失敗的“看門狗”交易,都將通過手動過程獲得一部分攻擊者權益的獎勵。如果的確發生這種情況,請給我發消息。我希望每個在區塊鏈領域進行創新的人都能夠通過所有可用的方式充分關注產品的安全性和穩健性,包括:自動系統、通知、漏洞獎勵、內部和外部審計。

為了確保生態系統核心工作穩定進行,Aurora Labs也將盡最大努力繼續開發最安全的技術。

以下是關于NFT游戲的對話記錄,對話者包括Sky Mavis/Axie Infinity聯合創始人兼首席運營官Aleksander Larsen、Yield Guild Games聯合創始人兼首.

1900/1/1 0:00:00用一系列工具,使創建和鑄造NFT變得輕而易舉。從CRM系統到電子商務平臺和移動應用程序,各行各業的企業都前所未有地依賴于數字技術.

1900/1/1 0:00:00鐵子們,下面的內容是我在過去 4 年的幣圈大周期中摸爬滾打悟出來的想法:1. 95% 的幣圈參與者從來沒有閱讀過項目的白皮書.

1900/1/1 0:00:00Web3正燃,無論是web2的互聯網還是Crypto,都在尋找不同的web3實現路徑,而嘗試者在目標上也實現了明顯一致性:歸還用戶數據所有權及相關權益.

1900/1/1 0:00:00本文僅做行業學習交流之用,不構成任何投資建議。之前行業里有很多對Web3整體的定義,為了能夠把自己的框架做的細化,我嘗試著對web3產品相較于web2產品而言應有的特征進行歸納: 去中心化的網絡.

1900/1/1 0:00:004.23世界讀書日 書太長了,不想讀…… 咱們這個圈里,充斥著專業名詞和中英混雜的文章實在難讀,金色財經抽絲剝繭,用簡潔易懂的語言,帶來這期「懶人讀本」.

1900/1/1 0:00:00