BTC/HKD+0.52%

BTC/HKD+0.52% ETH/HKD+0.88%

ETH/HKD+0.88% LTC/HKD+2.53%

LTC/HKD+2.53% ADA/HKD+1.69%

ADA/HKD+1.69% SOL/HKD+1.12%

SOL/HKD+1.12% XRP/HKD+1.12%

XRP/HKD+1.12%作者:Lisa

原文:《慢霧:警惕相同尾號空投騙局》

本文主要介紹了騙子利用用戶復制交易記錄中過往地址的這個習慣,生成相同尾號的地址作為偽裝地址,并利用偽裝地址向用戶不斷空投小額的 Token,使得騙子的地址出現在用戶的交易記錄中,用戶稍不注意就復制錯誤地址,導致資產損失。

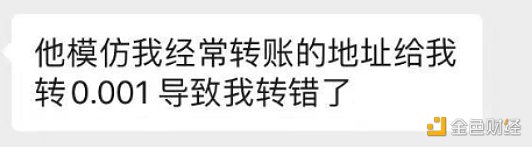

近期,有多個用戶向我們反映資產被盜。

根據多名中招用戶的反饋,似乎是攻擊者針對交易規模較大頻率較高的用戶不斷空投小額數量的 Token(例如 0.01 USDT 或0.001 USDT 等),攻擊者地址尾數和用戶地址尾數幾乎一樣,通常為后幾位,用戶去復制歷史轉賬記錄中的地址時一不小心就復制錯,導致資產損失。

SPACE ID與ENS合作實現.bnb.eth和.eth.bnb的相互解析:金色財經報道,Web3域名和身份平臺SPACE ID與以太坊域名服務ENS達成合作,通過ERC-3668(CCIP讀取)將.bnb域名引入以太坊網絡,實現.bnb.eth和.eth.bnb的相互解析。在MetaMask上輸入xxx.bnb.eth,會在以太坊上解析為用戶的BNB Chain地址。[2023/5/5 14:44:15]

攻擊者地址 1:TX...dWfKz

用戶地址 1:TW...dWfKz

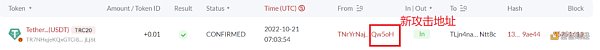

攻擊者地址 2:TK...Qw5oH

用戶地址 2:TW...Qw5oH

Beosin解析Reaper Farm遭攻擊事件:_withdraw中owner地址可控且未作任何訪問控制:8月2日消息,據 Beosin EagleEye 安全輿情監控數據顯示,Reaper Farm 項目遭到黑客攻擊,Beosin 安全團隊發現由于_withdraw 中 owner 地址可控且未作任何訪問控制,導致調用 withdraw 或 redeem 函數可提取任意用戶資產。攻擊者(0x5636 開頭)利用攻擊合約(0x8162 開頭)通過漏洞合約(0xcda5 開頭)提取用戶資金,累計獲利 62 ETH 和 160 萬 DAI,約價值 170 萬美元,目前攻擊者(0x2c17 開頭)已通過跨鏈將所有獲利資金轉入 Tornado.Cash。[2022/8/2 2:54:18]

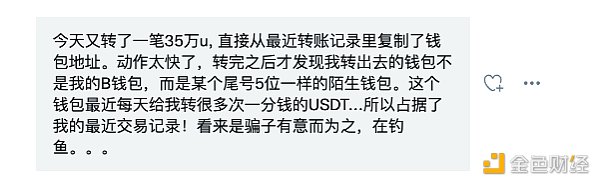

先看看兩個攻擊者地址大致的交易情況。

Cobo區塊鏈安全團隊公開0xDAO潛在盜幣漏洞發現過程及技術細節解析:4月2日消息,0xDAO v2原計劃上線前的幾個小時,Cobo區塊鏈安全團隊啟動對該項目的DaaS投前例行安全評估工作,隨后在github開源的項目代碼中發現了一個嚴重的安全漏洞。經評估,如果 0xDAO v2此時繼續上線,該漏洞預計會造成數億美金的資產損失。Cobo區塊鏈安全團隊立即啟動應急預案,快速通過多個渠道聯系到0xDAO項目方,提交該漏洞的完整攻擊流程,緊急叫停了項目上線,隨后協助0xDAO項目方對該漏洞進行了修復。

日前,0xDAO官方發布推文向Cobo區塊鏈安全團隊表示了感謝,并且表示會按照嚴重漏洞級別給予Cobo區塊鏈安全團隊漏洞賞金獎勵。[2022/4/2 14:00:31]

可以看到,攻擊者地址 1(TX...dWfKz)與用戶地址(TW...dWfKz)尾數都是 dWfKz,在用戶損失了 115,193 USDT 后,攻擊者又先后使用兩個新的地址分別對用戶地址空投 0.01 USDT 和 0.001 USDT,尾數同樣是 dWfKz。

直播|YOYO >普通人的財富密碼全球經紀人解析:金色財經 · 直播主辦的《 幣圈 “后浪” 仙女直播周》第10期,本期由58COIN TOP天團組成,20:00正在直播中,本期“后浪”仙女58TOP女團超模擔當 YOYO將在直播間分享“普通人的財富密碼全球經紀人解析”,請掃碼移步收聽![2020/7/29]

同樣,攻擊者地址 2(TK...Qw5oH)與用戶地址(TW...Qw5oH)尾數都是 Qw5oH,在用戶損失了 345,940 USDT 后,攻擊者又使用新的地址(尾數為 Qw5oH)對用戶地址空投 0.01 USDT。

接下來,我們使用 MistTrack 來分析攻擊者地址 1(TX...dWfKz)。如下圖,攻擊者地址 1 將 0.01 USDT、0.02 USDT 不斷空投到各目標地址,而這些目標地址都曾與尾號為 dWfKz 的地址有過交互。

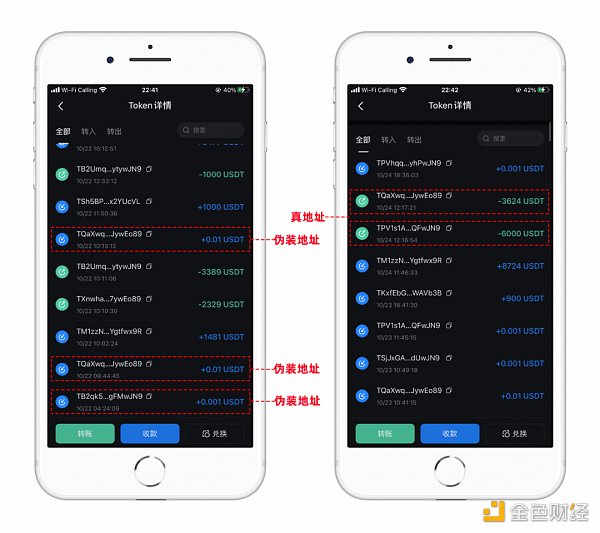

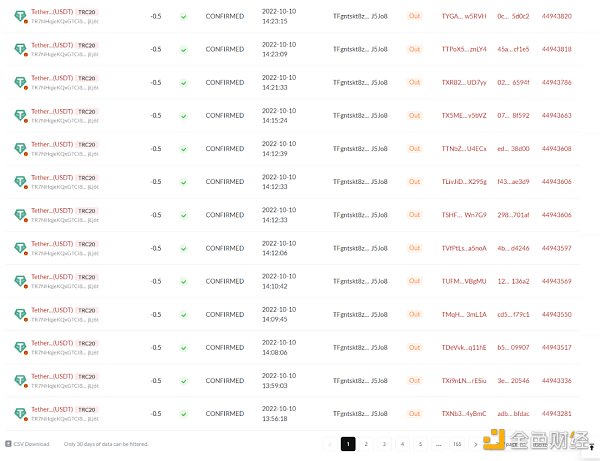

往上追溯看看該地址的資金來源。最早一筆來自地址 TF...J5Jo8 于 10 月 10 日轉入的 0.5 USDT。

初步分析下地址 TF...J5Jo8:

該地址對將近 3300 個地址分別轉入 0.5 USDT,也就是說,這些接收地址都有可能是攻擊者用來空投的地址,我們隨機選擇一個地址驗證。

使用 MistTrack 對上圖最后一個地址 TX...4yBmC 進行分析。如下圖顯示,該地址 TX...4yBmC 就是攻擊者用來空投的地址,對多個曾與尾號為 4yBmC 地址有過交互的地址空投 0.01 USDT。

我們再來看看攻擊者地址 2(TK...Qw5oH)的情況:空投 0.01 USDT 到多個地址,且初始資金來自地址 TD...psxmk 轉入的 0.6 USDT。

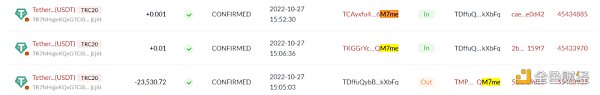

這次往下追蹤,攻擊者地址 2 將 0.06 USDT 轉到地址 TD...kXbFq,而地址 TD...kXbFq 也曾與尾號為 Qw5oH 的 FTX 用戶充幣地址有過交互。

那我們反向猜想下,其他與 TD...kXbFq 交互過的地址,是否也有相同尾號的地址對它們進行空投?隨機選擇兩個地址驗證一下(例如上圖的 Kraken 充幣地址 TU...hhcWoT 和 Binance 充幣地址 TM...QM7me)。

不出所料,攻擊者布了一個巨大的網,只釣粗心人。

其他地址情況這里不再贅述。

本文主要介紹了騙子利用用戶復制交易記錄中過往地址的這個習慣,生成相同尾號的地址作為偽裝地址,并利用偽裝地址向用戶不斷空投小額的 Token,使得騙子的地址出現在用戶的交易記錄中,用戶稍不注意就復制錯誤地址,導致資產損失。慢霧在此提醒,由于區塊鏈技術是不可篡改的,鏈上操作是不可逆的,所以在進行任何操作前,請務必仔細核對地址,同時建議使用錢包的地址簿轉賬功能,可直接通過選擇地址轉賬。

慢霧科技

個人專欄

閱讀更多

比推 Bitpush News

蜂巢Tech

Block unicorn

Chainlink

金色早8點

PANews

DeFi之道

藍狐筆記

半月談

白話區塊鏈

PingWest品玩

Tags:USDSDTUSDT區塊鏈musd幣是什么時候發行的trustwallet沒有usdtAave USDT區塊鏈的未來發展前景視頻

注意:為避免風險!所有鏈接用沒有資產的測試錢包鏈接!用沒有資產的錢包領鏈接!用沒有資產的錢包領鏈接!ZetaChain是一個基于Cosmos SDK構建的權益證明(PoS)區塊鏈.

1900/1/1 0:00:00本文轉自公號:老雅痞 信息來源自substack,略有修改,作者Aylo Chris Whinfrey是Hop Protocol的創始人,他正在解決該領域最復雜的挑戰之一:橋接.

1900/1/1 0:00:00文/Bitwise Research Team, 譯/金色財經xiaozou2022年第三季度就這么安靜地過去了,是加密貨幣一個非常不錯的季度.

1900/1/1 0:00:00原文:The Crypto Winter of 2022撰文:Megan Dyamond編譯:0x11,Foresight News? 圖片來源:由無界版圖 AI 工具生成.

1900/1/1 0:00:00金色周刊是金色財經推出的一檔每周區塊鏈行業總結欄目,內容涵蓋一周重點新聞、礦業信息、項目動態、技術進展等行業動態。本文是其中的新聞周刊,帶您一覽本周區塊鏈行業大事.

1900/1/1 0:00:00原文:Bankless 編譯:DeFi 之道 圖片來源:由無界版圖 AI? 工具生成。加密世界“狂野西部”的日子似乎快要結束了。2021 年的牛市讓加密貨幣發展到了讓監管機構無法忽視的地步.

1900/1/1 0:00:00