BTC/HKD+0.02%

BTC/HKD+0.02% ETH/HKD-0.04%

ETH/HKD-0.04% LTC/HKD+1.46%

LTC/HKD+1.46% ADA/HKD+0.64%

ADA/HKD+0.64% SOL/HKD-0.28%

SOL/HKD-0.28% XRP/HKD-0.05%

XRP/HKD-0.05%WalletConnect 釣魚風險介紹

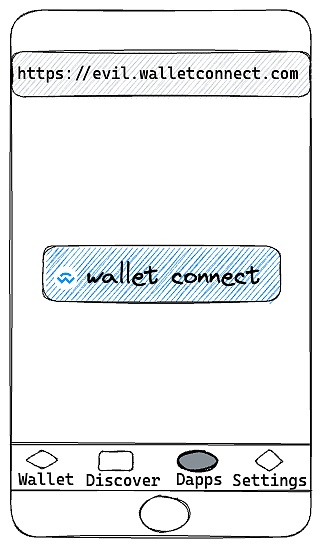

2023 年 1 月 30 日,慢霧安全團隊發現 Web3 錢包上關于 WalletConnect 使用不當可能存在被釣魚的安全風險問題。這個問題存在于使用移動端錢包 App 內置的 DApp Browser + WalletConnect 的場景下。

我們發現,部分 Web3 錢包在提供 WalletConnect 支持的時候,沒有對 WalletConnect 的交易彈窗要在哪個區域彈出進行限制,因此會在錢包的任意界面彈出簽名請求。

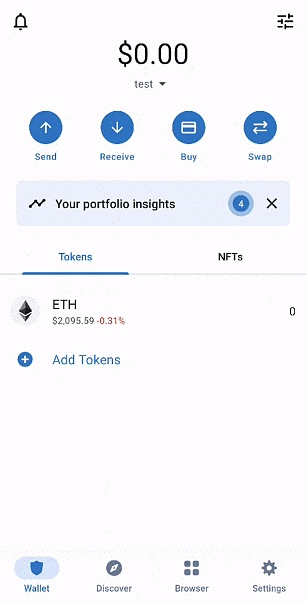

當用戶離開 DApp Browser 界面切換到錢包其他界面如示例中的 Wallet、Discover 等界面,由于錢包為了不影響用戶體驗和避免重復授權,此時 Wallet Connect 的連接是沒有斷開的,但是此時用戶卻可能因為惡意 DApp 突然發起的簽名請求彈窗而誤操作導致被釣魚轉移走資產。

慢霧:疑似Gemini相關地址在過去5小時內共轉出逾20萬枚ETH:金色財經消息,慢霧監測顯示,疑似加密交易所Gemini相關地址(0xea3ec2a08fee18ff4798c2d4725ded433d94151d)已在過去5小時內歸集并轉出逾20萬枚ETH(超3億美元)。[2022/7/19 2:22:08]

動態演示 GIF 如下圖:

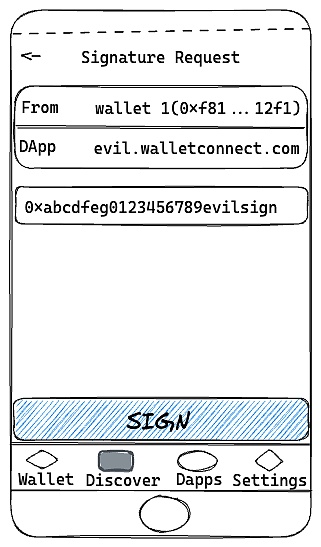

攻擊者利用惡意 DApp 釣魚網站引導用戶使用 WalletConnect 與釣魚頁面連接后,然后定時不間斷發送惡意的簽名請求(如 eth_sign 這種盲簽、授權簽名、針對特殊智能合約協議的交易簽名等,后面以 eth_sign 作為舉例)。用戶識別到 eth_sign 可能不安全拒絕簽名后,由于 WalletConnect 采用 wss 的方式進行連接,如果用戶沒有及時關閉連接,釣魚頁面會不斷的發起構造惡意的 eth_sign 簽名彈窗請求,用戶在使用錢包的時候有很大的可能會錯誤的點擊簽署按鈕,導致用戶的資產被盜。

慢霧:Titano Finance被黑因池子被設置成惡意PrizeStrategy合約造成后續利用:據慢霧區情報消息,2月14日,BSC鏈上的Titano Finance項目遭受攻擊,損失約190萬美元,最初獲利地址為0xad9217e427ed9df8a89e582601a8614fd4f74563,目前被黑資金已被攻擊者轉移到其他23個錢包。該攻擊主要由于owner角色可以任意設置setPrizeStrategy函數,導致了池子被設置成惡意的PrizeStrategy合約造成后續利用。[2022/2/14 9:51:14]

這個安全問題的核心是用戶切換 DApp Browser 界面到其他界面后,是否應繼續自動彈窗響應來自 DApp Browser 界面的請求,尤其是敏感操作請求。因為跨界面后盲目彈窗響應很容易導致用戶的誤操作。

這里面涉及到一個安全原則:WalletConnect 連接后,錢包在檢測到用戶切換 DApp Browser 界面到其他界面后,應該對來自 DApp Browser 的彈窗請求不進行處理。

另外需要注意的是,雖然移動端錢包 App + PC 瀏覽器的 WalletConnect 連接場景也存在同樣的問題,但是用戶在這種場景下或許不那么容易誤操作。

慢霧:Polkatrain 薅羊毛事故簡析:據慢霧區消息,波卡生態IDO平臺Polkatrain于今早發生事故,慢霧安全團隊第一時間介入分析,并定位到了具體問題。本次出現問題的合約為Polkatrain項目的POLT_LBP合約,該合約有一個swap函數,并存在一個返傭機制,當用戶通過swap函數購買PLOT代幣的時候獲得一定量的返傭,該筆返傭會通過合約里的_update函數調用transferFrom的形式轉發送給用戶。由于_update函數沒有設置一個池子的最多的返傭數量,也未在返傭的時候判斷總返傭金是否用完了,導致惡意的套利者可通過不斷調用swap函數進行代幣兌換來薅取合約的返傭獎勵。慢霧安全團隊提醒DApp項目方在設計AMM兌換機制的時候需充分考慮項目的業務場景及其經濟模型,防止意外情況發生。[2021/4/5 19:46:39]

WalletConnect 連接后界面切換的處理情況

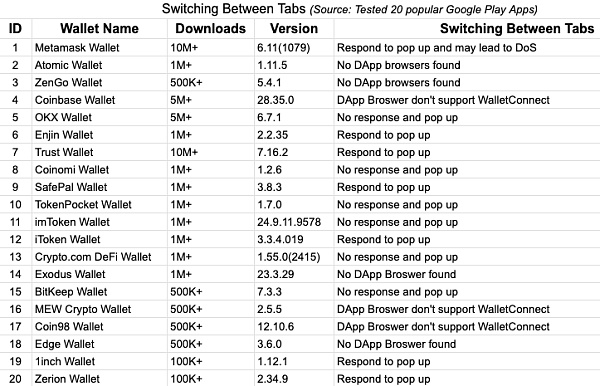

慢霧安全團隊抽取市面熱門搜索和下載量比較大的 20 個 Crypto Wallet App 進行測試:

慢霧:Lendf.Me攻擊者剛歸還了126,014枚PAX:慢霧安全團隊從鏈上數據監測到,Lendf.Me攻擊者(0xa9bf70a420d364e923c74448d9d817d3f2a77822)剛向Lendf.Me平臺admin賬戶(0xa6a6783828ab3e4a9db54302bc01c4ca73f17efb)轉賬126,014枚PAX,并附言\"Better future\"。隨后Lendf.Me平臺admin賬戶通過memo回復攻擊者并帶上聯系郵箱。此外,Lendf.Me攻擊者錢包地址收到一些受害用戶通過memo求助。[2020/4/20]

根據上表測試結果,我們發現:

1. 部分熱門錢包 App 如 MetaMask、Enjin Wallet、Trust Wallet、SafePal Wallet 及 iToken Wallet 等,在 WalletConnect 連接后切換到其他界面時,會自動響應 DApp 的請求,并彈出簽名窗口。

2. 大部分測試的錢包 App 在切換界面后,對 DApp 的請求不會做出響應,也不會彈出提示窗口。

動態 | 慢霧:2020年加密貨幣勒索蠕蟲已勒索到 8 筆比特幣:慢霧科技反洗錢(AML)系統監測:世界最早的知名加密貨幣勒索蠕蟲 WannaCry 還在網絡空間中茍延殘喘,通過對其三個傳播版本的行為分析,其中兩個最后一次勒索收到的比特幣分別是 2019-04-22 0.0584 枚,2019-09-01 0.03011781 枚,且 2019 年僅發生一次,另外一個 2020 還在活躍,2020 開始已經勒索收到 8 筆比特幣支付,但額度都很低 0.0001-0.0002 枚之間。這三個傳播版本第一次發生的比特幣收益都是在 2017-05-12,總收益比特幣 54.43334953 枚。雖然收益很少,但 WannaCry 可以被認為是加密貨幣歷史上勒索作惡的鼻主蠕蟲,其傳播核心是 2017-04-13 NSA 方程式組織被 ShdowBrokers(影子經紀人) 泄露第三批網絡軍火里的“永恒之藍”(EternalBlue)漏洞,其成功的全球影響力且匿名性為之后的一系列勒索蠕蟲(如 GandCrab)帶來了巨大促進。[2020/2/23]

3. 少數錢包 App 在測試環境下無法使用 WalletConnect 與 DApp 連接,如 Coinbase Wallet 和 MEW Crypto Wallet 等。錢包的 DApp 中不是很適配 WalletConnect 接口。

4. 部分錢包 App 如 Exodus Wallet 和 Edge Wallet 在連接測試環境下未找到相關的 DApp 進行測試,無法判斷其切換界面后的響應情況。

慢霧安全團隊最初在 Trust Wallet 上發現這個問題,并通過 Bugcrowd 漏洞提交平臺向他們提交了這個問題,我們獲得了 Trust Wallet 的感謝,他們表示將在下一個版本修復這個安全風險。

特別的是,如果錢包對 eth_sign 這種低級簽名函數(盲簽)沒有任何風險提醒,eth_sign 這是一種非常危險的低級簽名,大大加劇了 WalletConnect 這個問題釣魚的風險。

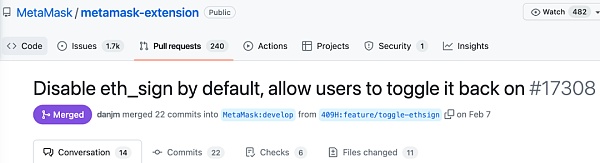

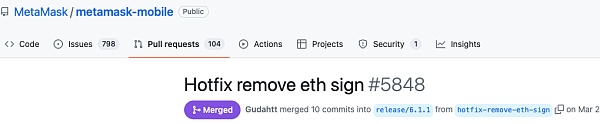

不過如果只是禁用了 eth_sign 也不是完全沒有風險(本文僅是拿 eth_sign 舉例說明),我們還是呼吁更多的錢包開始禁用它。以用戶數量最多的 MetaMask 錢包為例,其插件端已經在 2023 年 2 月 10 號發布的 V10.25.0 版本默認禁用 eth_sign,而移動端也在 2023 年 3 月 1 號發布的版本號為 6.11 開始默認不支持 eth_sign,用戶需要到設置里手動打開才能使用它。

(Refer: https://github.com/MetaMask/metamask-extension/pull/17308)

(Refer: https://github.com/MetaMask/metamask-mobile/pull/5848)

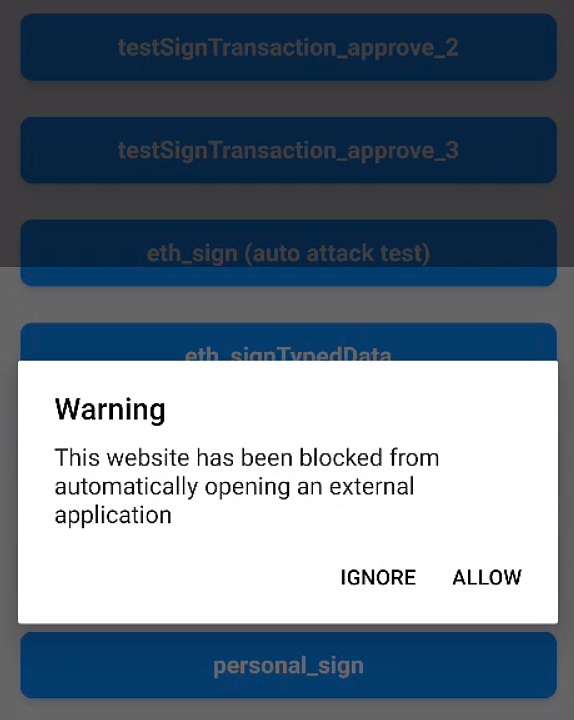

不過值得一提的是,MetaMask 6.11 版本之后添加了對 DApp 進行 URI 請求的校驗,但是這個校驗在 DApp 使用 WalletConnect 進行交互的時候,同樣會進行彈窗警告,不過這個警告存在被無限制彈窗導致 DoS 的風險。

總結與建議

對個人用戶來說,風險主要在 “域名、簽名” 兩個核心點,WalletConnect 這種釣魚方式早已被很多惡意網站用于釣魚攻擊,使用時務必保持高度警惕。

對錢包項目方來說,首先是需要進行全面的安全審計,重點提升用戶交互安全部分,加強所見即所簽機制,減少用戶被釣魚風險,如:

釣魚網站提醒:通過生態或者社區的力量匯聚各類釣魚網站,并在用戶與這些釣魚網站交互的時候對風險進行醒目地提醒和告警。

簽名的識別和提醒:識別并提醒 eth_sign、personal_sign、signTypedData 這類簽名的請求,并重點提醒 eth_sign 盲簽的風險。

所見即所簽:錢包中可以對合約調用進行詳盡解析機制,避免 Approve 釣魚,讓用戶知道 DApp 交易構造時的詳細內容。

預執行機制:通過交易預執行機制可以幫助用戶了解到交易廣播執行后的效果,有助于用戶對交易執行進行預判。

尾號相同的詐騙提醒:在展示地址的時候醒目的提醒用戶檢查完整的目標地址,避免尾號相同的詐騙問題。設置白名單地址機制,用戶可以將常用的地址加入到白名單中,避免類似尾號相同的攻擊。

在交易顯示上,可以增加對小額或者無價值代幣交易的隱藏功能,避免尾號釣魚。

AML 合規提醒:在轉賬的時候通過 AML 機制提醒用戶轉賬的目標地址是否會觸發 AML 的規則。

請持續關注慢霧安全團隊,更多的釣魚安全風險分析與告警正在路上。

慢霧科技作為一家行業領先的區塊鏈安全公司,在安全審計方面深耕多年,安全審計不僅讓用戶安心,更是降低攻擊發生的手段之一。其次,各家機構由于數據孤島,難以關聯識別出跨機構的洗錢團伙,給反洗錢工作帶來巨大挑戰。而作為項目方,及時拉黑阻斷惡意地址的資金轉移也是重中之重。MistTrack 反洗錢追蹤系統積累了 2 億多個地址標簽,能夠識別全球主流交易平臺的各類錢包地址,包含 1 千多個地址實體、超 10 萬個威脅情報數據和超 9 千萬個風險地址,如有需要可聯系我們接入 API。最后希望各方共同努力,一起讓區塊鏈生態更美好。

慢霧科技

個人專欄

閱讀更多

金色財經 善歐巴

Chainlink預言機

白話區塊鏈

金色早8點

Odaily星球日報

Arcane Labs

深潮TechFlow

歐科云鏈

BTCStudy

MarsBit

Tags:LETWALLWALLETALLtrustwallet怎么提現人民幣itokenwallet錢包itokenwallet詐騙MurAll

Overview 通過這篇文章你可以了解:什么是 on-chain AI?為什么還沒有鏈上 AI? AI 上鏈的動力; 技術路徑; 我理解的 on-chain AI 價值;on-chain AI.

1900/1/1 0:00:00頭條 ▌Coinbase已與加拿大監管機構簽署預注冊承諾金色財經報道,Coinbase在最新發布的博客文章中表示,已于3月24日與加拿大監管機構簽署了一份加強版預注冊承諾.

1900/1/1 0:00:00原文來源:Galaxy Digital 原文編譯:白澤研究院 注:本報告使用 Pitchbook 的數據,VC 交易數據的報告可能會滯后.

1900/1/1 0:00:00原文標題:《A comparison of zkEVMs》原文作者:Daniel Lubarov 原文編譯:Kxp,BlockBeats隨著「zkEVM 戰爭」的升溫.

1900/1/1 0:00:00藍籌 NFT 進入調整期,NFT 交易市場卻熱鬧非凡。NFT 賽道的機會在哪?這應該是近幾個月 NFT 玩家苦思冥想的事情.

1900/1/1 0:00:00原文標題:《空投卷王的期待:Layer2 之夏》原文來源:Huobi Research1.Arbitrum 空投下的狂歡2. 以太坊二層的空投機會2.1 zkSync era.2.1.

1900/1/1 0:00:00