BTC/HKD-0.01%

BTC/HKD-0.01% ETH/HKD-0.56%

ETH/HKD-0.56% LTC/HKD-0.22%

LTC/HKD-0.22% ADA/HKD-0.39%

ADA/HKD-0.39% SOL/HKD-0.75%

SOL/HKD-0.75% XRP/HKD-0.18%

XRP/HKD-0.18%12月21日,鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示,UniswapV3流動性管理協議VisorFinance于北京時間12月21日晚上10點18分遭受攻擊,總損失約為820萬美元。關于本次攻擊,成都鏈安技術團隊第一時間進行了事件分析。

#1事件概覽

2021年12月21日晚VisorFinance官方Twiiter發布通告稱vVISR質押合約存在漏洞,發文前已有攻擊交易上鏈。

ben.eth引用DJ Steve Aoki帳號被攻擊后發布的推文后,粉絲因釣魚鏈接損失約17萬美元:5月26日消息,ZachXBT發推稱,在美國DJ Steve Aoki的推特帳號短時被攻擊并發布PSYOP相關推文和釣魚鏈接后,ben.eth引用了該推文,之后,關注ben.eth的粉絲因該釣魚鏈接損失了約17萬美元。[2023/5/26 10:41:17]

經過成都鏈安技術團隊分析,攻擊者通過惡意合約利用VisorFinance項目的漏洞,偽造了向VisorFinance的抵押挖礦合約(0xc9f27a50f82571c1c8423a42970613b8dbda14ef)存入2億代幣的交易,從而獲取了195,249,950vVISR抵押憑證代幣。然后再利用抵押憑證,從抵押挖礦合約中取出了8,812,958VISR。

安全團隊:SushiSwap項目疑似被攻擊,損失約334萬美元:金色財經報道,據區塊鏈安全審計公司Beosin旗下Beosin EagleEye安全風險監控、預警與阻斷平臺監測顯示,SushiSwap項目疑似被攻擊,損失約1800ETH,約334萬美元,Beosin安全團隊正在對本次事件進行分析,建議有對0x044b75f554b886A065b9567891e45c79542d7357合約授權的用戶盡快取消授權防止資金被盜。[2023/4/9 13:52:53]

#2事件具體分析

攻擊交易為:

https://etherscan.io/tx/0x69272d8c84d67d1da2f6425b339192fa472898dce936f24818fda415c1c1ff3f

NFT收藏者sevenseason 14枚BAYC NFT被盜,損失約1000 ETH:12月17日消息,12月17日消息,NFT收藏者sevenseason在社交媒體上發文表示,其個人收藏的共計14枚BAYCNFT收藏已全部被盜,事發時他以為自己在和NFT社交IP平臺Unemployed簽署許可協議。據Etherscan數據顯示,sevenseason地址(0xd82開頭)持有的14枚BAYC于大約2小時前全部轉入黑客地址(0x933開頭),此后黑客陸續以約69ETH均價(當前BAYC系列地板價為64.8ETH)與若干新買家達成交易,共計獲利約968.95ETH。[2022/12/17 21:51:02]

一個MEV機器人因閃電貸回調損失約15萬美元:10月19日消息,PeckShield發推稱,合約地址開頭為0xf6d7的MEV機器人因閃電貸回調損失約15萬美元,攻擊者地址為smithbot.eth。該機器人的開發者通過鏈上信息表示可以向攻擊者提供損失的一半作為賞金。[2022/10/20 16:30:39]

攻擊手法大致如下:

1.部署攻擊合約

0x10c509aa9ab291c76c45414e7cdbd375e1d5ace8;

2.通過攻擊合約調用VisorFinance項目的抵押挖礦合約deposit函數,并指定存入代幣數量visrDeposit為1億枚,from為攻擊合約,to為攻擊者地址

0x8efab89b497b887cdaa2fb08ff71e4b3827774b2;

3.在第53行,計算出抵押憑證shares的數量為97,624,975vVISR.

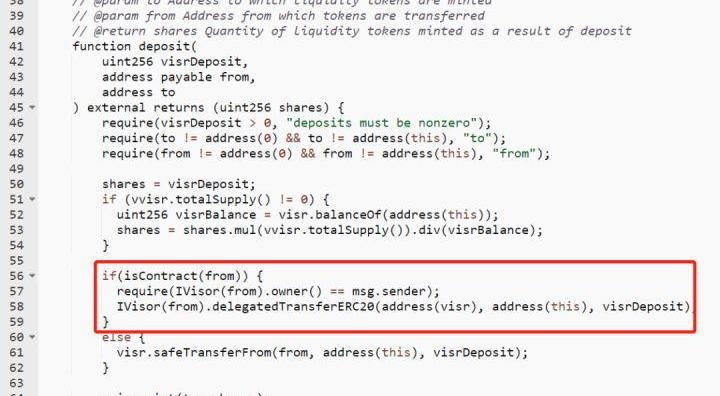

4.由于from是攻擊合約,deposit函數執行第56-59行的if分支,并調用攻擊合約的指定函數;

第57行,調用攻擊合約的owner函數,攻擊合約只要設置返回值為攻擊合約地址,就能夠通過第57行的檢查;

第58行,調用攻擊合約的delegatedTransferERC20函數,這里攻擊合約進行了重入,再次調用抵押挖礦合約的deposit函數,參數不變,因此抵押挖礦合約再次執行第3步的過程;

第二次執行到第58行時,攻擊合約直接不做任何操作;

5.由于重入,抵押挖礦合約向攻擊者發放了兩次數量為97,624,975vVISR的抵押憑證,總共的抵押憑據數量為195,249,950vVISR。

6.提現

攻擊者通過一筆withdraw交易

,將195,249,950vVISR兌換為8,812,958VISR,當時抵押挖礦合約中共有9,219,200VISR。

7.通過UniswapV2,攻擊者將5,200,000VISR兌換為了WETH,兌換操作將UniswapV2中ETH/VISR交易對的ETH流動性幾乎全部兌空,隨后攻擊者將獲得的133ETH發送到Tornado。

#3事件復盤

本次攻擊利用了VisorFinance項目抵押挖礦合約RewardsHypervisor的兩個漏洞:

1.call調用未對目標合約進行限制,攻擊者可以調用任意合約,并接管了抵押挖礦合約的執行流程;<-主要漏洞,造成本次攻擊的根本原因。

2.函數未做防重入攻擊;<-次要漏洞,導致了抵押憑證數量計算錯誤,不是本次攻擊的主要利用點,不過也可憑此漏洞單獨發起攻擊。

針對這兩個問題,成都鏈安在此建議開發者應做好下面兩方面防護措施:

1.進行外部合約調用時,建議增加白名單,禁止任意的合約調用,特別是能夠控制合約執行流程的關鍵合約調用;

2.函數做好防重入,推薦使用openzeppelin的ReentrancyGuard合約。

?鏈集市?·讓區塊鏈落地更簡單 《區塊鏈行業觀察》專欄·第67?篇作者丨DeepakGupta 圖片丨來源于網絡 盡管AI為改善人類生活做出了巨大貢獻,但它也存在可信度和可靠性的問題.

1900/1/1 0:00:00據Decrypt1月11日報道,美國游戲開發商和發行商Take-TwoInteractive周一宣布以“現金+股票”的形式收購社交游戲開發商Zynga,整體交易的估值達到127億美元.

1900/1/1 0:00:00據JP.Cointelegraph消息,1月11日,太平洋島國帕勞共和國與區塊鏈開發公司CrypticLabs宣布啟動RootNameSystem數字居住計劃.

1900/1/1 0:00:00區塊鏈、人工智能、數字孿生、人機交互、物聯網等面向數據的新一代信息技術的演進并非偶然,而是從Web2.0向Web3.0演進的技術準備.

1900/1/1 0:00:00原標題:《元宇宙煉金術|基礎平臺?場景搭建?國內互聯網巨頭如何布局》 來源:澎湃新聞 澎湃新聞記者吳雨欣范佳來“一個令人興奮的機會正在到來,移動互聯網十年發展,即將迎來下一波升級.

1900/1/1 0:00:00注:原文來自StarkWare博客。 長話短說: 遞歸證明開辟了令人驚訝和新穎的設計選項;引入L3,在L2的基礎上遞歸構建;L3滿足應用的定制需求,例如超可擴展性,更好地控制技術堆棧以及隱私;目.

1900/1/1 0:00:00