BTC/HKD+0.99%

BTC/HKD+0.99% ETH/HKD+0.91%

ETH/HKD+0.91% LTC/HKD+1.29%

LTC/HKD+1.29% ADA/HKD+4.09%

ADA/HKD+4.09% SOL/HKD+1.75%

SOL/HKD+1.75% XRP/HKD+4.49%

XRP/HKD+4.49%0x1事件背景

GrimFinance是一個智能收益優化平臺,允許用戶將AMMs發行的LP-Tokens押在GrimVaults中,這些LP-Tokens會自動收獲并將其獎勵重新押在LP-Tokens上,以獲得復合效應,幫助用戶收獲更多的獎勵。

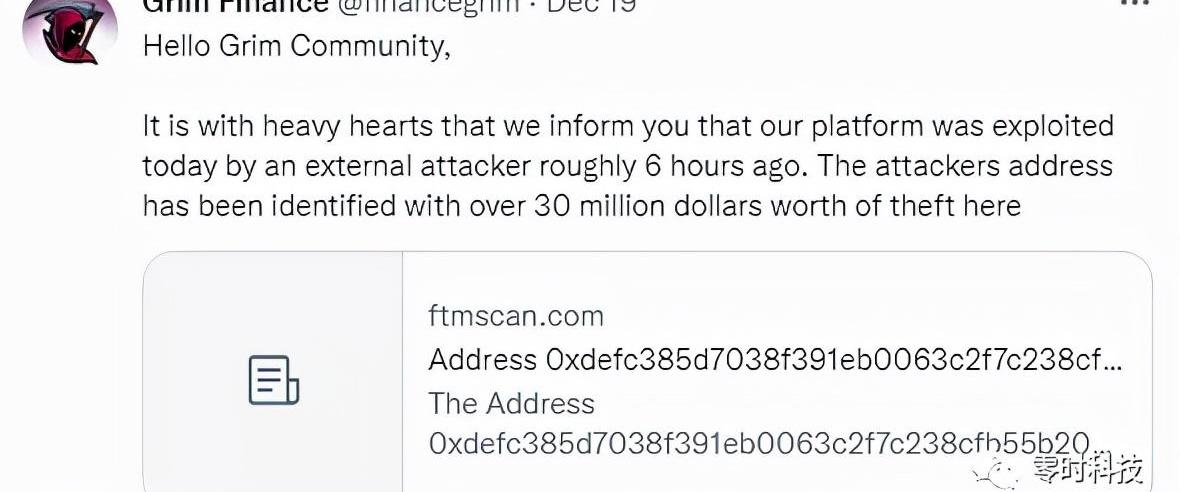

零時科技區塊鏈安全情報平臺監控到消息,北京時間2021年12月19日,GrimFinance官方發推文稱平臺被外部攻擊者利用,攻擊者盜幣價值超過3000萬美元,零時科技安全團隊及時對該安全事件進行復盤分析。

0x2攻擊者信息

零時科技安全團隊通過初步追蹤分析,此次攻擊發生在Fantom鏈,主要攻擊信息如下:

DeFi協議Solidly總鎖倉量持續下降至13.7億美元:3 月 4 日,據 Defi Llama 數據顯示,Andre Cronje 主導開發的 DeFi 協議 Solidly 總鎖倉量持續下降至 13.7 億美元,較此前總鎖倉量峰值 23 億美元已下降 40.4%。

此前報道,Andre Cronje 領英頁面顯示,其已從 Fantom 基金會和 yearn.finance 離職。[2022/3/5 13:38:31]

攻擊者錢包地址https://ftmscan.com/address/0xdefc385d7038f391eb0063c2f7c238cfb55b206c

攻擊者合約地址https://ftmscan.com/address/0xb08ccb39741d746dd1818641900f182448eb5e41#code

CYPHERIUM Jason:2021年DeFi發展需要解決公鏈性能和安全性問題:金色財經現場報道,與時共創2020金色財經頒獎盛典12月26日在三亞舉行。在圓桌論壇“為什么‘Ta們’是2020年度關鍵詞?”環節,CYPHERIUM Jason表示,2020年的關鍵詞是DCEP。他還表示,2021年DeFi要進一步發展還需要解決公鏈性能發展問題,另外要注意安全性問題。[2020/12/26 16:33:52]

攻擊交易https://ftmscan.com/tx/0x19315e5b150d0a83e797203bb9c957ec1fa8a6f404f4f761d970cb29a74a5dd6

GrimBoostVault合約https://ftmscan.com/address/0x660184ce8af80e0b1e5a1172a16168b15f4136bf#code

聚幣Jubi DeFi將于11月16日20:00上線一鍵挖礦AGS:據官方消息,聚幣Jubi DeFi 將于2020年11月16日20:00(UTC+8)上線一鍵挖礦AGS。AGS挖礦為無損挖礦,聚幣平臺承擔由于交易及鏈上費用帶來的磨損。聚幣Jubi將于2020年11月17日15:00(UTC+8)開放AGS/USDT交易。

Aegis是一個可擴展的DeFi平臺,可讓用戶根據其個人信用評分訪問借貸和無抵押借款服務。宙斯盾在資本橋中起著關鍵作用,使用戶能夠充分利用并無縫轉移菲亞特貨幣和加密生態系統之間的流動性。[2020/11/16 20:57:29]

0x3攻擊分析

以下將拆解攻擊者交易,方便讀者更清晰地了解攻擊過程。

DeFi平臺Synthetix(SNX)鎖定的總價值超過10億美元:在Compound和Aave等其他DeFi協議之后,Synthetix的鎖定價值已達到10億美元。 Synthetix(SNX)是許多DeFi代幣之一,在8月15日創下了歷史新高7.32美元,今年迄今為止累計上漲了400%以上。[2020/8/31]

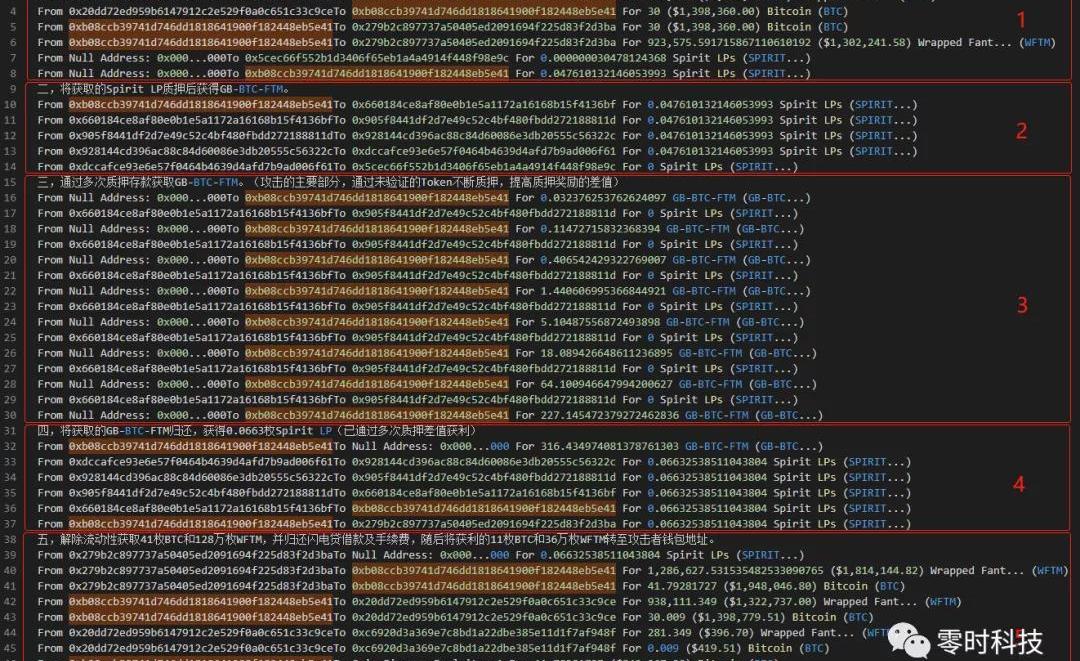

第一步:攻擊者閃電貸借款30枚BTC和92萬枚WFTM,并通過PancakePair將借款添加流動性獲取0.0476枚SpiritLP。

第二步:將獲取的SpiritLP質押后獲得GB-BTC-FTM。

第三步:通過多次質押存款獲取GB-BTC-FTM。

第四步:將獲取的GB-BTC-FTM歸還,獲得0.0663枚SpiritLP。

Mythos Capital創始人:DeFi的增長不會對ETH的價格產生積極影響:Mythos Capital創始人、以太坊支持者Ryan Sean Adams剛剛發推稱,經過6天的DeFi代幣注入和ETH停滯不前,人們完全相信DeFi的增長不會對ETH的價格產生積極影響。[2020/6/22]

第五步:解除流動性獲取41枚BTC和128萬枚WFTM,并歸還閃電貸借款及手續費,隨后將獲利的11枚BTC和36萬枚WFTM轉至攻擊者錢包地址。

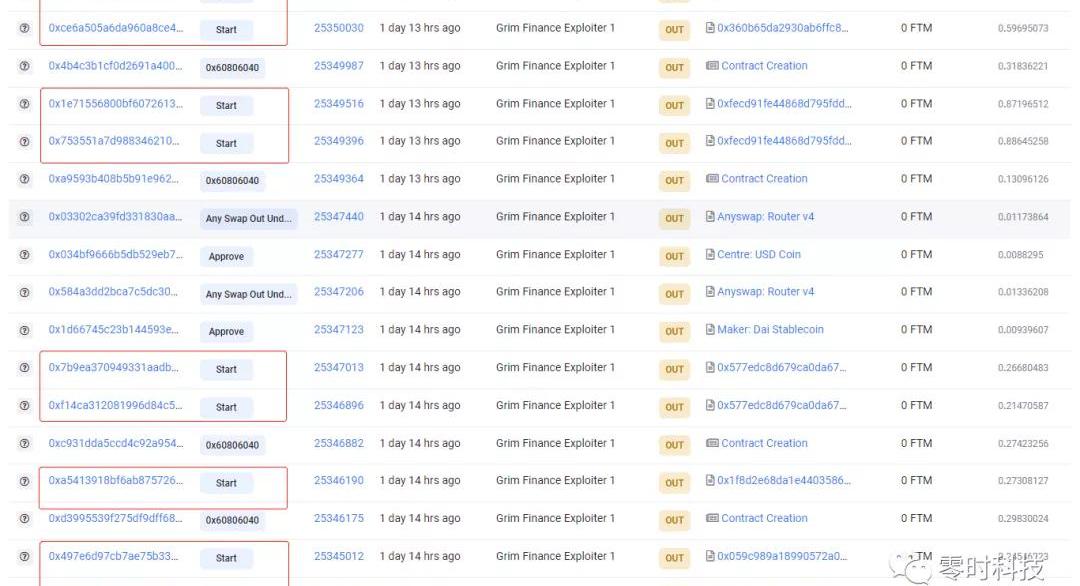

攻擊者通過同樣的攻擊手法繼續進行了8次攻擊,如下圖

至此

攻擊者通過9筆攻擊交易共獲取累計獲取26萬枚BTC,1865萬枚,75萬枚DAI,75萬枚USDC,13萬枚BOO,價值約3000萬美元。

下來通過合約代碼了解漏洞發生的原因。

0x4漏洞細節

通過查詢交易詳情可以找出本次攻擊中使用的合約方法主要有兩個:

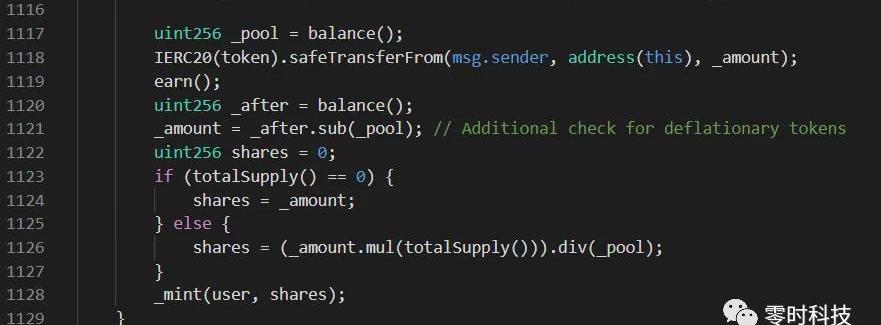

GrimBoostVault.depositFor方法,用戶質押資金并返回相應的證明代幣。

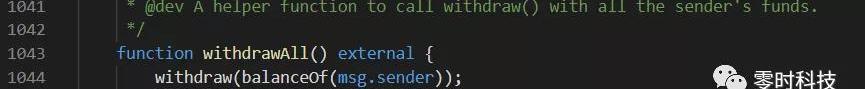

GrimBoostVault.withdrawAll方法,用戶歸還證明代幣獲取對應的質押資金。

通過交易分析我們可以得知,攻擊者成功的第三步主要是由于多次運轉depositFor方法造成,首先來分析該方法,通讀depositFor方法流程,主要是判斷用戶將資金質押轉入合約后,計算合約余額差值,隨后將差值進行計算后發送給用戶相應的質押證明代幣。乍一看貌似沒有安全問題,但細心的同學會發現,這里的token地址并沒有做固定限制,該token地址是由用戶傳入,由于depositFor方法中會用到token合約地址中的safeTransferFrom方法,token合約地址為用戶可控后,safeTransferFrom方法隨之可控。

現在可明確攻擊者的攻擊路徑,首先創建Token合約,并在合約中的safeTransferFrom方法中寫入重新調用GrimBoostVault.depositFor方法的邏輯,在進行多次重入后最后傳入一筆正常的Token代幣質押,之后雖然會進入到正常流程,但是由于之前的多次重入,導致獲取合約余額的前后差值過大,最終鑄造了大量的證明代幣。

例如:攻擊者進行了6次重入,最后一次傳入資金為100,那么最終得到的差值就是100*6,鑄幣時的計算值也是600。

重入成功后,攻擊者調用withdrawAll方法歸還重入獲取的大量證明代幣獲取對應的質押資金,完成獲利。

目前,GrimFinance官方已暫停所有金庫,并提醒用戶盡快提取自身所有資金,暫未聲明合約修改方案和補償方案。

0x5總結

通過此次攻擊事件來看,攻擊者主要利用GrimBoostVault合約depositFor方法未進行Token地址檢查,通過多次重入造成巨大的合約余額差值,鑄造大量資金,隨后通過withdrawAll方法取走獲利的資金,DeFi項目中類似的攻擊事件居多,為何還會頻頻發生,對于DeFi項目而言,合約代碼的安全,代幣價格的相對穩定,方法傳參的可控性,舊版本的及時更新都是保證項目安全極其重要的部分,任何細節的馬虎都可能導致項目及用戶資金受到損失。對于此類閃電貸攻擊事件,零時科技安全團隊給出以下建議。

0x6安全建議

對于合約代碼安全,可找多家安全審計公司進行審計。對于涉及資金轉賬的方法,應進行嚴格的權限控制。對敏感性較強的代碼,要做到及時更新完善。

一個新技術時代即將來臨,印度當然不想錯過這一機會,尤其是當印度能夠利用它來啟動經濟的時候。這一點在美國印度戰略伙伴關系論壇(USISPF)和CrossTower聯合發布的報告中有所體現.

1900/1/1 0:00:00出品|白澤研究院 如果說加密資產是引擎的話,那么穩定幣就像它的活塞。在過去的七年里,穩定幣已經發展成為整個加密生態系統的主要支柱.

1900/1/1 0:00:00來源&作者:MetaMatrix2021年是元宇宙元年,海外的Roblox、Decentraland、Sandbox、CV等元宇宙開始被越來越多的人關注.

1900/1/1 0:00:00作者|?ChenglinPua?編審?|于百程?排版?|?王紀瓏琰2021年被稱為元宇宙元年。隨著新冠疫情爆發以來,人們越來越多活動轉移到線上,這也讓人們對于元宇宙的關注空前絕后.

1900/1/1 0:00:00巴比特訊,11月29日,StarkWare宣布推出的以太坊Rollup擴容方案StarkNetAlpha已上線以太坊主網。開發者可以在StarkNet上部署他們的合約.

1900/1/1 0:00:00作者:光速創投合伙人AmyWu 最近去了北歐之后,一直在思考web3游戲的未來,那里是一些世界上最偉大的游戲公司的所在地。Web3已經進入每個人的腦海中。直到最近發生的育碧事件.

1900/1/1 0:00:00