BTC/HKD-0.56%

BTC/HKD-0.56% ETH/HKD-0.99%

ETH/HKD-0.99% LTC/HKD-0.91%

LTC/HKD-0.91% ADA/HKD-1.16%

ADA/HKD-1.16% SOL/HKD-0.12%

SOL/HKD-0.12% XRP/HKD-1.15%

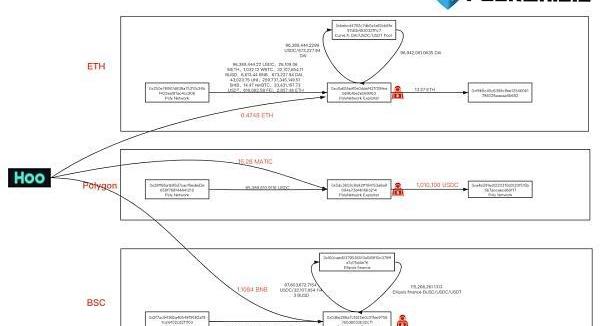

XRP/HKD-1.15%8月10日,異構跨鏈協議PolyNetwork遭到攻擊,損失達到6.1億美元,包含2,857ETH、9,630萬USDC、26,000WETH、1,000WBTC、3,340萬USDT、2,590億SHIB、14renBTC、673,000DAI和43,000UNI轉至以太坊,6,600BNB、8,760萬USDC、26,600ETH、1,000BTCb、3,210萬BUSD轉至BSC,8,500萬USDC轉至Polygon。

PeckShield「派盾」第一時間定位并分析發現,此次攻擊源于合約漏洞。

MistTrack:比特瀏覽器黑客在zkSync Era上總共向0x9713...039a轉移6.5個以太坊:金色財經據報道,MistTrack發布比特瀏覽器黑客更新,其中:

1.黑客在zkSyncEra上總共向0x9713...039a轉移了6.5個以太坊;

2.黑客通過Socket橋接到Arbitrum,并在Arbitrum上向TornadoCash轉移了1個ETH;

3.黑客通過Socket將5.3ETH橋接到Optimism上的地址0x9c00...8143;

4.Optimism上的地址0x9c00...8143將5.2枚ETH轉到Binance地址0x506f...8845;

5.83枚AVAX被凍結;

6.目前共有80.97枚ETH被轉移到Arbitrum上的Railgun。[2023/8/30 13:05:45]

據了解,PolyNetwork是由小蟻Neo、本體Ontology、Switcheo基金會共同作為創始成員,分布科技作為技術提供方共同發起的跨鏈組織。

黑客在多個Worldcoin Orb運營商的設備上安裝了竊取密碼的惡意軟件:金色財經報道,黑客在多個Worldcoin Orb運營商的設備上安裝了竊取密碼的惡意軟件,使他們能夠完全訪問Worldcoin運營商的儀表板。Worldcoin發言人Jannick Preiwisch表示,“一項內部調查得出結論,沒有敏感或個人用戶數據被訪問或泄露。Orb操作員永遠無法訪問任何敏感數據,并且任何生物識別數據捕獲在靜態和傳輸中都是加密的。”

Preiwisch補充說,“我們認真對待有關我們系統安全性和完整性的任何和所有索賠,并在收到對此類問題的詢問后立即進行調查,出于“高度謹慎”,該公司已重置Worldcoin運營商的所有登錄信息,并加快了Worldcoin運營商應用程序2FA的推出。”[2023/5/13 15:00:27]

黑客如何狂攬6.1億美元?

黑客在Uniswap上盜取以太坊項目WLEO 4.2萬美元資金:以太坊項目WLEO合約昨天晚些時候遭到黑客攻擊,導致價值4.2萬美元的資金被盜。黑客通過將向自己鑄造WLEO,并將其換成以太坊,從去中心化交易所Uniswap的池中竊取了以太坊。這并不是Uniswap第一次遭遇類似的黑客攻擊。發生黑客攻擊后,WLEO價格下降99%。(Decrypt)[2020/10/12]

PeckShield「派盾」簡述攻擊過程:

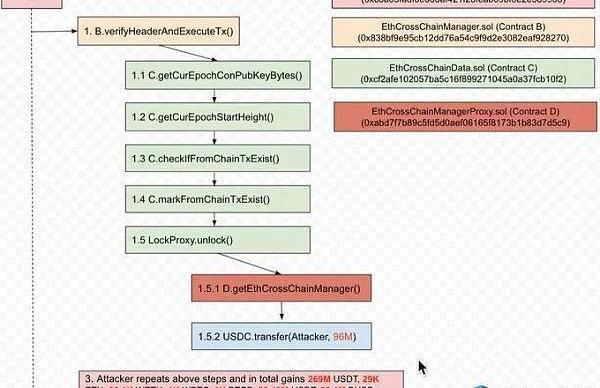

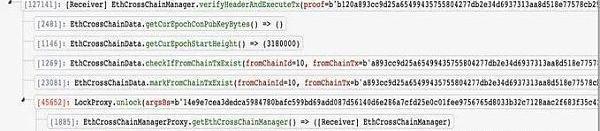

PolyNetwork中有一特權合約EthCrossChainManager,此合約主要用于觸發來自其他鏈的信息。

動態 | 黑客在WAV音頻文件中使用惡意代碼來開采加密貨幣:據CoinTelegraph消息,反病程序的軟件公司BlackBerry Cylance報道,有黑客在WAV音頻文件中使用惡意代碼來開采加密貨幣,這會竊取處理資源并每月從挖礦中收益數千美元。[2019/10/18]

在跨鏈交易中,任何人都可調用verifyHeaderAndExecuteTx來執行跨鏈交易,這個函數主要有三個作用:一是通過檢驗簽名來驗證區塊頭是否正確,二是利用默克爾樹來驗證交易是否包含在該區塊中,三是調用函數_executeCrossChainTx,即目標合約。

此次攻擊事件源于PolyNetwork允許調用目標合約,但在此過程中沒有限制用戶調用EthCrossChainData合約,該合約可追蹤來自其他鏈上數據的公鑰列表,即便在沒有盜取公鑰的情況下,如果你已經獲取了修改公鑰列表的權限,那么只需要設置公鑰來匹配自己的私鑰,基本上就可以暢通無阻了。

黑客在Word文檔中插入腳本挖XMR:以色列網絡安全公司Votiro的安全研究人員表示,近日,黑客在微軟Word文檔中插入腳本,來劫持用戶的計算機利用其秘密進行XMR(門羅幣)的挖礦。這起攻擊濫用了微軟Word的在線視頻功能,該功能允許用戶直接將遠程視頻插入到文檔中。由于沒有充分的安全措施,黑客一直在使用這項功能插入挖礦劫持腳本,這些腳本耗盡了受害者的CPU,并在視頻播放過程中將Monero(XMR)存入后臺。[2018/2/23]

由于用戶可通過發送跨鏈請求欺騙EthCrossChainManager合約調用EthCrossChainData合約,來蒙混onlyOwner的檢驗,此時,用戶只需要杜撰一個正確的數據就能觸發修改公鑰的函數。

接下來,攻擊者離得手只有一步之遙,PolyNetwork的合約允許調用任意合約,但是,它只調用與簽名哈希對應的合約函數,如上圖合約C所示。

黑客在線演繹花式DeFi出金

8月10日晚20:38PM,PolyNetwork官方在推特上公布攻擊事件,并表示,為追回被盜資產,PolyNetwork將采取法律行動,敦促黑客盡快還款,希望相關鏈上的礦工及各大交易所伸手援助,共同阻止黑客地址所發起的交易。

中心化機構、安全機構多方聯動,試圖阻止黑客洗錢。其中,穩定幣USDT的發行方Tether響應極為快速,直接凍結攻擊黑客以太坊地址中3,300萬USDT。

雖然已有多方積極參與對黑客的圍堵,但黑客仍通過各種花式DeFi玩法快速混幣,從這一點也可以看出,攻擊者是個DeFi高階玩家。

據PeckShield追蹤顯示,他先是在以太坊上利用Curve添加9,600萬USDC/673,000DAI流動性,又在BSC上利用Curve分叉項目EllipsisFinance添加8,700萬USDC/3,200萬BUSD流動性;很快,攻擊者移除在Curve的流動性,全部兌換為DAI,以防被凍。

年度大戲:吃瓜群眾頻支招黑客欲還所盜資產

一方面,PolyNetwork在積極與黑客喊話,試圖挽回所盜資產;另一方面,“看熱鬧不嫌事大”的吃瓜群眾給黑客支起了招:“不要動用你的USDT,你已經被列入黑名單了。”并收到了黑客饋贈的13.5ETH;眼看著有利可圖,吃瓜群眾越發積極為黑客出謀劃策,更有甚者,留言黑客一些可行的混幣措施,試圖換取看起來極為可觀的回報。

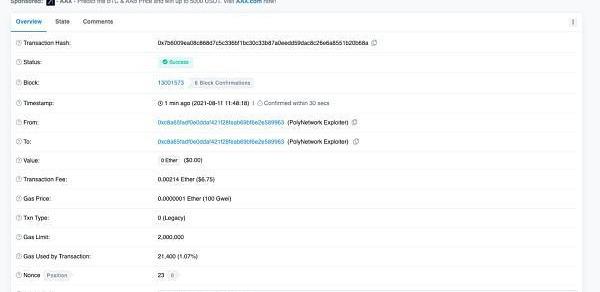

就在各關聯方進退無門之時,黑客在區塊高度13001578和區塊高度13001573中留言表示,準備歸還部分資產。在PolyNetwork提供多簽錢包幾個小時后,PeckShield追蹤到黑客開始在Polygon上歸還部分USDC,PeckShield將持續關注和追蹤相關資產流轉情況。

據PeckShield統計,截至目前,2021年第三季度發生的跨鏈橋安全事件,已造成損失合計逾6.4億美元,占總損失44.5%。

為何跨鏈橋頻遭攻擊?

PeckShield觀察發現,跨鏈協議這個新興領域,打破了鏈與鏈之間的信息孤島的壁壘,仍需要經受時間的考驗。隨著近期跨鏈橋的生態愈發多樣化、豐富化,在它上面進行的交易、資金量大幅增長,例如,遭到攻擊的PolyNetwork,跨鏈資產轉移的規模已經超過100億美元,超過22萬地址使用該跨鏈服務,這也就吸引了黑客對于跨鏈協議的關注,再加上跨鏈橋本身是黑客資金出逃的重要環節,因此,也會成為黑客攻擊的目標。

PeckShield建議設計一定的風控熔斷機制,引入第三方安全公司的威脅感知情報和數據態勢情報服務,在DeFi安全事件發生時,能夠做到第一時間響應安全風險,及時排查封堵安全攻擊,避免造成更多的損失;并且應聯動行業各方力量,搭建一套完善的資產追蹤機制,實時監控相關虛擬貨幣的流轉情況;還要提升運維安全的重視度。

Rahakott:加密貨幣錢包的成功故事Rahakott是致力于整合山寨幣,如比特幣現金,萊特幣,門羅幣,達世幣到錢包。Android和iOS移動應用程序也正在積極開發中.

1900/1/1 0:00:00加密電子貨幣和傳統資產交易的區別貨幣市場發生了一場革命。新來者正在加強他們金融市場中的地位:加密電子貨幣正在經紀商公司產品中,投資者投資組合以及投機者中占有一席之地.

1900/1/1 0:00:005月5日,比特幣價格從周日的每周收盤調整中恢復了很大一部分損失,CointelegraphMarkets和CoinMarketCap的數據顯示,在最后一小時內.

1900/1/1 0:00:00隨著更廣泛的加密貨幣市值跌至1萬億美元以下,加密貨幣市場再次出現拋售壓力。今天早些時候,比特幣觸及一周低點,目前交易價格接近21000美元.

1900/1/1 0:00:00一個有責任、有態度、有價值的幣市觀察者。最近幣圈出奇的安靜,沒有一點風吹草動,今天就給大家分享一下,老壇最近逛知乎看到一個很有趣的問題:合約跟杠桿的區別在哪里?合約已經自帶杠桿,那杠桿交易這個工.

1900/1/1 0:00:00加密社區期待已久的以太坊Shapella升級終于完成。 比推終端數據顯示,截至北京時間4月13日6:30AM,以太坊的交易價格為1,917美元,過去24小時波動率1.25%,在1,863.37美.

1900/1/1 0:00:00