BTC/HKD-0.06%

BTC/HKD-0.06% ETH/HKD-1.85%

ETH/HKD-1.85% LTC/HKD-0.82%

LTC/HKD-0.82% ADA/HKD-1.96%

ADA/HKD-1.96% SOL/HKD-0.84%

SOL/HKD-0.84% XRP/HKD-1.82%

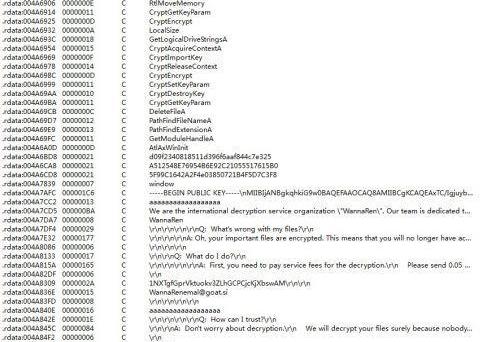

XRP/HKD-1.82%最近,一種名為“WannaRen”的新型比特幣勒索病正大規模傳播,在各類貼吧、社區報告中招求助人數更是急劇上升,真可謂鬧得滿城風雨!不幸感染“WannaRen”勒索病的用戶,重要文件會被加密并被黑客索要0.05BTC贖金。

在檢測異常的第一時間,360安全大腦率先出擊,首家發現“WannaRen”勒索病來源并且關聯到幕后黑客團伙,并首家分析出真正的勒索攻擊代碼。經360安全大腦分析確認,“WannaRen”勒索病的作者正是此前借“永恒之藍”漏洞禍亂網絡的“匿影”組織。

此次“匿影”組織一改借挖礦木馬牟利的方式,變換思路通過全網投遞“WannaRen”勒索病,索要贖金獲利。不過,廣大用戶不必太過擔心,360安全大腦極智賦能下的360安全衛士已第一時間發現并支持對“WannaRen”新型勒索病的攔截查殺。

杰克·多西旗下比特幣公司TBD為“Web5”尋求商標保護:11月30日消息,推特公司前首席執行官杰克·多西(Jack Dorsey)旗下專注于比特幣的子公司TBD正在尋求為Web5名稱注冊商標,TBD發推稱:“我們最近注意到Web5一詞被應用于與我們提出的Web5宗旨截然相反的產品和服務,因此,決定為Web5尋求保護,Web5原意指的是一個真正開放的、去中心化的新互聯網層。最終,我們希望建立一個由公司、個人和其他利益相關者組成的聯盟來維護這些標準,以便使得Web5能夠真正成為一種公共產品。”(CoinDesk)[2022/11/30 21:11:07]

誰是“匿影”組織?“加密幣挖掘機”變身“勒索病投遞者”

從360安全大腦追蹤數據來看,“匿影”家族在加密貨幣非法占有方面早有前科。早在以往攻擊活動中,“匿影”家族主要通過“永恒之藍”漏洞,攻擊目標計算機,并在其中植入挖礦木馬,借“肉雞”挖取PASC幣、門羅幣等加密數字貨幣,以此牟利發家。

“WETH FUD”最早傳播者:WETH永遠不會脫錨:11月28日消息,近期,一則關于Wrapped Ethereum(WETH)脫錨的玩笑在推特上廣泛傳播。最早發布和傳播相關消息的是區塊鏈開發商、ERC-721A代幣標準的貢獻者@cygaar,此后,他在帖子中回應“WETH脫錨”實際上是一個“狗屎貼”,“看看誰在閱讀我的內容”。在此之前,@cygaar曾發布一條相關推文表示,WETH永遠不會脫錨。WETH將始終與ETH1:1互換。代碼和邏輯非常簡單。事實上,它只需要60行代碼就可以實現。[2022/11/28 21:07:15]

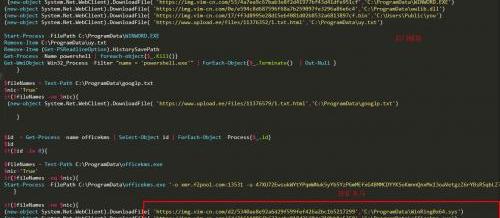

在攻擊特征上,“匿影”黑客團伙主要利用BT下載器、激活工具等傳播,也曾出現過借“永恒之藍”漏洞在局域網中橫向移動擴散的情況。“匿影”黑客團伙在成功入侵目標計算機后,通常會執行一個PowerShell下載器,利用該加載器下載下一階段的后門模塊與挖礦木馬。

“Web3 X to Earn”公司FUTURE STAR完成1.4億美元融資,Metaverse Tech等參投:金色財經報道,“Web3 X to Earn” 公司 FUTURE STAR宣布完成 1.4 億美元融資,Metaverse Tech、LNK、SkyG和MW9等參投。該公司現在擁有100多項媒體領域核心專利,而且持有迪拜核心數字貨幣交易所牌照和美國MSB數字貨幣交易牌照,他們將利用這筆資金拓展Web3元宇宙廣告生態,同時為用戶提供更多“X to Earn”選擇,讓每一位用戶成為移動媒體公司并成為可以自獲利潤的“流量池”,通過貢獻“關注”和流量獲得基于數字資產的經濟激勵。(digitaljournal)[2022/10/1 18:36:54]

Waves的“Waves DeFi復興計劃”獲得通過,將結束Vires Finance的流動性危機:8月2日消息,公鏈項目Waves周二宣布,Waves區塊鏈社區已以四分之三的投票支持率通過“WavesDeFi復興計劃”治理提案,以解決當前基于Waves的DeFi借貸協議ViresFinance面臨的流動性問題。作為計劃的一部分,這些鯨魚用戶現在有兩種選擇。第一種選擇是將他們的頭寸完全清算為USDN,并增加一年的歸屬期和5%的清算獎金。否則,他們可以繼續使用ViresFinance,但不會從超過250,000美元門檻的所有USDT或USDC基金中獲得收益。

此前5月底,公鏈Waves推出“WavesDeFi復興計劃”,旨在使所有Waves協議用戶避免損失,并恢復其生態系統中DeFi協議的全部功能。[2022/8/2 2:54:17]

而此次新型比特幣勒索病“WannaRen”的擴散活動中,從表面看與此前的“WannaCry”病類似,都是病入侵電腦后,彈出勒索對話框,告知已加密文件并向用戶索要比特幣。但從實際攻擊過程來看,“WannaRen”勒索病正是通過“匿影”黑客團伙常用PowerShell下載器,釋放的后門模塊執行病。

舊瓶裝新:“匿影”家族后門模塊下發“WannaRen”勒索病

正如上文所述,“匿影”組織轉行勒索病,但其攻擊方式是其早起投放挖礦木馬的變種。唯一不同,也是此次“WannaRen”擴散的關鍵,就在于PowerShell下載器釋放的后門模塊。

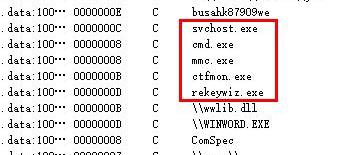

從360安全大腦追蹤數據來看,該后門模塊使用了DLL側加載技術,會在“C:\ProgramData”釋放一個合法的exe文件WINWORD.EXE和一個惡意dll文件wwlib.dll,啟動WINWORD.EXE加載wwlib.dll就會執行dll中的惡意代碼。

后門模塊會將自身注冊為服務,程序會讀取C:\users\public\you的內容,啟動如下圖所示的五個進程之一并將“WannaRen”勒索病代碼注入進程中執行。

在注入的代碼中,可以看到是此次勒索病的加密程序部分:

完整的攻擊流程如下面兩圖所示:

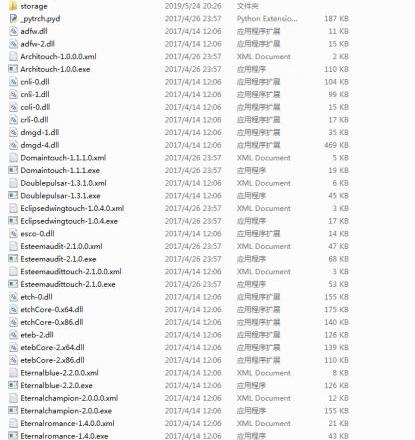

追蹤過程中,360安全大腦還發現“匿影”組織下發的PowerShell下載器中,包含了一個“永恒之藍”傳播模塊。該模塊會掃描內網中的其他機器,一旦有機器未修復漏洞就會慘遭感染,成為又一個“WannaRen”勒索病受害者。

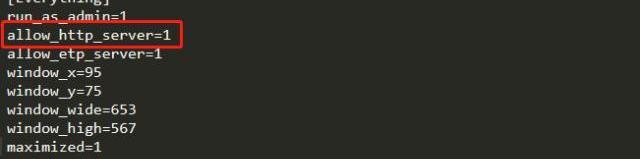

除此之外,PowerShell下載器還會在中招機器上安裝一個名叫做的everything后門,利用everything的“HTTP服務器”功能安全漏洞,將受害機器變為一臺文件服務器,從而在橫向移動時將木馬傳染至新的機器中。

不難看出,企業用戶一旦不幸中招,“WannaRen”勒索病則可能在內網擴散。不過廣大用戶無需過分擔心,360安全衛士可有效攔截此勒索病。面對突襲而來的“WannaRen”勒索病,360安全大腦再次提醒廣大用戶提高警惕,并可通過以下措施,有效防御勒索病:

1、及時前往weishi.360.cn,下載安裝360安全衛士,查殺“匿影”后門,避免機器被投遞勒索病;

2、對于安全軟件提示病的工具,切勿輕信軟件提示添加信任或退出安全軟件運行;

3、定期檢測系統和軟件中的安全漏洞,及時打上補丁。

Tags:比特幣WINWOR比特幣中國官網聯系方式40億比特幣能提現嗎比特幣最新價格行情走勢WIN價格WIN幣WOR價格WOR幣

來源:東方金誠評級 作者|研究發展部叢曉莉 市場動態追蹤 1.發行市場顯著升溫 2020年3月熊貓債發行總額為73億元,市場累計發行規模已接近3900億元.

1900/1/1 0:00:002月的末幾日,加密貨幣市場中的大盤-比特幣回落至8,500美元附近,其余主流幣則跟隨普跌。《Bitcoinist》報道,在比特幣正式進入市場的10年間,所有加密貨幣網絡上的總交易量高達31億筆,

1900/1/1 0:00:00最近,蘋果又攤事了! 因為蘋果系統內置的幾款軟件,一家名叫“VirnetX”的20余人小公司將蘋果告上了法院.

1900/1/1 0:00:00作者:VV一笑ヽ 如果有一個p2p的demo,我們要怎么才能應用到區塊鏈當中?今天就來一起嘗試一下吧!首先,我們需要模擬網絡中的多個節點相互通訊.

1900/1/1 0:00:00今天在知乎上閑逛,看到一個知友問題,是關于最近熱門的N號房事件的,不說大家也應該能猜到,比特幣又背了一次鍋。這位知友的問題是這樣的,“N號房事件,加密貨幣能夠成為破案的關鍵嗎”.

1900/1/1 0:00:00Billions項目組近日網上陸續曝光了幾張來自中行、農行的數字錢包內測圖,圖中一張與現行人民幣完全不同的圖樣,占據了大半個版面,下方是幾個常用功能:充值、提現、轉帳、支付.

1900/1/1 0:00:00