BTC/HKD-0.11%

BTC/HKD-0.11% ETH/HKD-0.64%

ETH/HKD-0.64% LTC/HKD+0.12%

LTC/HKD+0.12% ADA/HKD-0.33%

ADA/HKD-0.33% SOL/HKD-1.26%

SOL/HKD-1.26% XRP/HKD-0.49%

XRP/HKD-0.49%8月10日,去中心化年金協議?PunkProtocol遭到攻擊,損失890萬美元,后來團隊又找回了495萬美元。

SharkTeam第一時間對此事件進行了攻擊分析和技術分析,攻擊原因在于投資策略中找到了一個關鍵漏洞:CompoundModel代碼中缺少初始化函數的修飾符的問題,可以被重復初始化。希望后續的區塊鏈項目可以引以為戒,共筑區塊鏈行業的安全防線。

一、事件分析

黑客1的兩筆攻擊交易:

0x7604c7dd6e9bcdba8bac277f1f8e7c1e4c6bb57afd4ddf6a16f629e8495a0281

報告:偽裝成桌面端谷歌翻譯等惡意應用程序已感染全球超10萬臺電腦:9月1日消息,美國-以色列網絡安全提供商的研究團隊 Check Point Research (CPR) 發布的一份報告稱,自2019年以來,與一家以土耳其語為基地的軟件開發商Nitrokod有關的加密挖礦惡意軟件一直在偷偷入侵11個國家的11.2萬臺計算機,該開發商聲稱提供“免費和安全的軟件”,該惡意軟件程序通過假冒YouTube音樂、谷歌翻譯和微軟翻譯等流行應用程序的桌面版本入侵個人電腦。旦一個計劃任務機制觸發了惡意軟件安裝過程,它就會在幾天內穩步地完成幾個步驟,最后建立一個隱形門羅幣 (XMR)加密挖礦操作。(Cointelegraph)[2022/9/1 13:02:16]

0xa76cd31bcd48869621e7f2698ac8754699026acd0655a6d33280224dabed4cfa

動態 | Shitcoin wallet在線錢包暗藏惡意腳本,肆意竊取加密錢包私鑰:據降維安全實驗室(johnwick.io)了解,一款基于Chrome的擴展程序(Shitcoin Wallet)被嵌入惡意JavaScript代碼,不僅將該擴展內管理的錢包私鑰發送至第三方惡意網站,而且當用戶訪問5個主流加密貨幣管理平臺(MyEtherWallet.com、Idex.Market、Binance.org、NeoTracker.io和Switcheo.exchange)時,該程序會竊取用戶的登錄憑證及私鑰并將其發送至同樣的惡意網站erc20wallet.tk。降維安全實驗室在此建議用戶立即停止使用Shitcoin Wallet在線錢包,避免資產遭受損失。[2020/1/2]

動態 | 名為“ Masad Clipper and Stealer”的惡意軟件正在攻擊加密貨幣錢包:目前一款名為“ Masad Clipper and Stealer”的惡意軟件正在攻擊加密貨幣錢包。它通過Web瀏覽器查找信用卡、密碼等敏感信息,并尋找與特定加密貨幣錢包的配置匹配的數據,如果檢測到匹配項,該惡意軟件則會將該錢包替換為攻擊者的錢包。(Forbes)[2019/9/28]

黑客2的兩筆攻擊交易

0x597d11c05563611cb4ad4ed4c57ca53bbe3b7d3fefc37d1ef0724ad58904742b

0x4c8072a57869a908688795356777270a77f56ae47d8f1d869be0d25e807e03b1

被植入挖掘門羅幣的惡意挖礦軟件 將開采的數字貨幣發送至朝鮮大學服務器:據路透社報道,一家網絡安全公司發現一種軟件被植入了挖掘數字貨幣XMR(門羅幣)的代碼,該軟件會將開采的數字貨幣發送到金日成大學的服務器,這可能是朝鮮增加經濟收入的新方法。XMR現價2906元,24小時漲幅21.02%。[2018/1/9]

黑客2的攻擊合約地址:

0x00000000b2ff98680adaf8a3e382176bbfc34c8f

黑客2的地址:

0x3aa27ab297a3a753f79c5497569ba2dacc2bc35a

0xe36cc0432619247ab12f1cdd19bb3e7a24a7f47c

黑客2退回的兩筆交易地址:

0xc977ea434d083ac52f9cad00417bcffb866b894a5cbabf1cc7af9c00e78b8198

0xa85ce7d9d0882b858bf3dbc8f64b72ff05f5399ec3d78d32cea82e6795ccc7ce

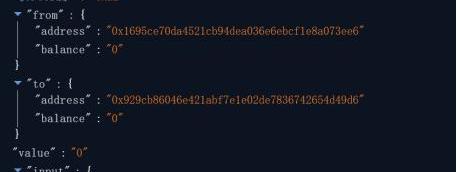

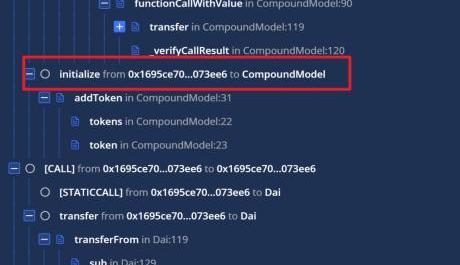

下面以黑客1正式攻擊交易為例

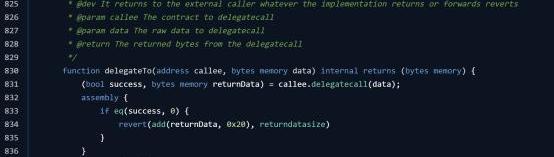

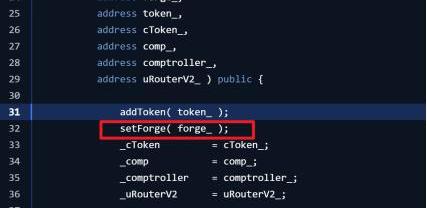

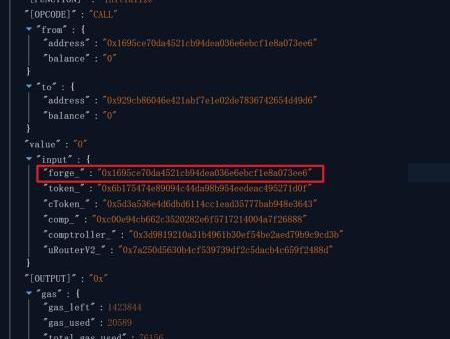

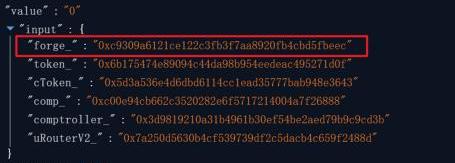

黑客的攻擊執行了delegateCall,將攻擊者的合約地址寫入到compoundModel中initialize函的forge_參數。setForge(address)函數在初始化函數中執行。這是一個修改Forge地址的功能。

然后,它執行withdrawToForge函數并將所有資金發送到攻擊者的合約。

隨后在調用initialize函數發現forge_參數已經被替換成攻擊者合約的地址。

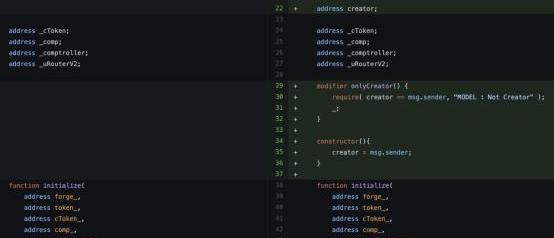

鏈接到forge_的所有CompoundModel都使用相同的代碼,因此所有資產都轉移到攻擊者的合約中。目前,導致黑客入侵的代碼已被項目方修補。添加了兩個Modifiers,這樣只有ContractCreator可以調用Initialize函數并控制它只被調用一次。

二、安全建議

本次攻擊的根本原因在于CompoundModel合約中缺少對初始化函數的安全控制,可以被重復初始化。初始化函數應只能調用一次,而且需要進行調用者權限鑒別;如果合約是使用初始化函數,而不是在構造函數中進行初始化,則應使用安全合約庫中的初始化器來進行初始化。避免合約被惡意操縱,造成合約關鍵參數和邏輯的錯誤。

SharkTeam提醒您,在涉足區塊鏈項目時請提高警惕,選擇更穩定、更安全,且經過完備多輪審計的公鏈和項目,切不可將您的資產置于風險之中,淪為黑客的提款機。而作為項目方,智能合約安全關系用戶的財產安全,至關重要!區塊鏈項目開發者應與專業的安全審計公司合作,進行多輪審計,避免合約中的狀態和計算錯誤,為用戶的數字資產安全和項目本身安全提供保障。

來源:財聯社 作者:阿樂 全球最大對沖基金——橋水基金創始人達利歐周三接受媒體采訪時表示,如果比特幣真的成功了,監管機構最終會控制該加密貨幣。“如果最終它成功了,他們將立即殺死它,或盡力殺死它.

1900/1/1 0:00:00來源:數字法幣研究社 移動支付網訊:近日,江蘇省人民政府辦公廳關于印發江蘇省“十四五”金融發展規劃的通知,《江蘇省“十四五”金融發展規劃》則詳細介紹了當地的金融目標和布局.

1900/1/1 0:00:00巴比特訊,9月20日,嘉楠科技宣布,其董事會已授權股份回購計劃,根據該計劃,公司可以回購價值高達2000萬美元的已發行(i)美國存托股(“ADS”),每股代表15股A類普通股.

1900/1/1 0:00:00巴比特訊,據DappRadar最新數據顯示,過去24小時成交量排名前十的NFT項目及其成交量漲跌幅如下:AxieInfinity、ArtBlocks、InertialMoment、MutantA.

1900/1/1 0:00:00在電影《盜夢空間》中,建造夢境的人被稱作建筑師,建筑師可以憑借自己的想象力,在夢境中自由地構建場景、設計空間,甚至可以擺脫物理規律的束縛.

1900/1/1 0:00:00據金融時報9月23日消息,此前對沖基金經理RayDalio認為,如果比特幣變得過于成功,監管機構就會扼殺它.

1900/1/1 0:00:00