BTC/HKD+2.1%

BTC/HKD+2.1% ETH/HKD+3.82%

ETH/HKD+3.82% LTC/HKD+1.89%

LTC/HKD+1.89% ADA/HKD+3.52%

ADA/HKD+3.52% SOL/HKD+1.83%

SOL/HKD+1.83% XRP/HKD+2.07%

XRP/HKD+2.07%8月5日凌晨四點,有用戶在opyn論壇反饋自己的賬戶余額無故消失,并有用戶發現可疑的交易信息,如下圖所示:

Opyn項目方再對情況初步分析后做出回應表示:已經轉移了資金,并正在尋找問題原因

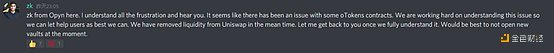

截至發稿前,官方發文回應此次事件:遭到黑客攻擊,并已對可能遭受攻擊的資產進行轉移,但此次漏洞只涉及ETH合約,并不影響其他合約。如下圖所示:

LBANK藍貝殼于3月22日18:00首發 DORA,開放USDT交易:據官方公告,3月22日18:00,LBANK藍貝殼首發DORA(Dora Factory),開放USDT交易,現已開放充值。

資料顯示,Dora Factory 是基于波卡的 DAO 即服務基礎設施,基于 Substrate 的開放、可編程的鏈上治理協議平臺,為新一代去中心化組織和開發者提供二次方投票、曲線拍賣、Bounty 激勵、跨鏈資產管理等可插拔的治理功能。同時,開發者可以向這個 DAO 即服務平臺提交新的治理模塊,并獲得持續的激勵。[2021/3/22 19:07:06]

成都鏈安-安全實驗室第一時間對本次事件進行跟蹤分析,以下是態勢感知系統檢測盜的攻擊者合約地址:

0xe7870231992ab4b1a01814fa0a599115fe94203f

首發 | 區塊鏈技術及軟件安全實戰基地正式成立:金色財經報道,今日,中軟協區塊鏈分會、人民大學、菏澤市局相關部門聯合共建的區塊鏈技術及軟件安全實戰基地正式成立。同時聘任中軟協區塊鏈分會副秘書長宋愛陸為區塊鏈技術及軟件安全實戰基地特別專家。

區塊鏈技術及軟件安全實戰基地主要涉及領域為:非法數字貨幣交易與洗錢、區塊鏈傳銷與電信詐騙、網絡賭博、四方支付、冒用商標注冊等,聯合社會治理、城市安全、前沿技術領域的行業專家,進行警協合作。

據公開報道,近期菏澤市下屬機關剛破獲一起特大電信網絡詐騙案,打掉多個涉嫌以網貸和投資“比特幣”為名的詐騙團伙,抓獲犯罪嫌疑人83名,扣押凍結涉案資金2700萬元。[2020/7/21]

0xb837531bf4eb8ebfa3e20948bd14be067c18cbd3

0xb72e60ea1d0c04605f406c158dce9ac6ae6d224c

首發 | 劉堯:百度區塊鏈推出天鏈平臺賦能鏈上業務:12月20日,由CSDN主辦的“2019中國區塊鏈開發者大會”12月20日在北京舉行。百度智能云區塊鏈產品負責人劉堯以《企業區塊鏈賦能產業創新落地》為主題進行了演講,他指出:2020年將是區塊鏈企業落地的元年,為了支持中國區塊鏈的產業落地,百度將區塊鏈進行平臺化戰略升級,依托百度智能云推出天鏈平臺,就是要賦能360行的鏈上業務創新落地。[2019/12/20]

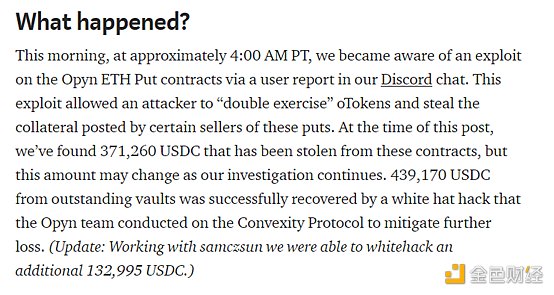

攻擊者攻擊方式還原:

1、 攻擊者調用合約向合約發送n個USDC增加抵押,并得到合約幣oETH

2、 攻擊者調用合約發送ETH進行抵押,并銷毀oETH以贖回自己的USDC

3、 攻擊者贖回自己抵押的ETH。

首發 | 百度推動246家博物館線上藏品上鏈:金色財經訊,近日,百度超級鏈聯合百度百科,基于區塊鏈技術創建 “文博藝術鏈”,推動百科博物館計劃中的246家博物館線上藏品上鏈。基于“文博藝術鏈”,百度將與博物館共同推動線上藏品版權的確權與維護,同時探索線上藏品版權數字化交易方式,為合作的博物館提供更全面的服務和更多的權益。據介紹,此項目將分階段進行,一期將完成線上藏品的入鏈確權,為每一件藏品生產專屬的版權存證證書。讓每一名用戶可以在百度百科博物館計劃的PC端和WAP端的藏品頁查看證書。后續,百度還將推動AI與區塊鏈技術在文博領域的結合應用,用來保障上鏈數據與藏品相匹配,為后續進行藏品圖像版權數字化交易奠定基礎。[2019/1/30]

在步驟二中,攻擊者調用exercise函數,并向其傳遞了兩個地址A(攻擊者自己地址)、B(他人未贖回USDC的地址)和兩倍自己應得的USDC,程序正常執行,這導致地址B的資金受損。

以交易

0x56de6c4bd906ee0c067a332e64966db8b1e866c7965c044163a503de6ee6552a

為例,攻擊者通過合約

0xe7870231992ab4b1a01814fa0a599115fe94203f對合約0x951D51bAeFb72319d9FBE941E1615938d89ABfe2

發動攻擊,此筆交易中共獲利$9907。如下圖所示:

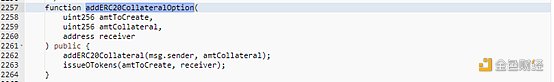

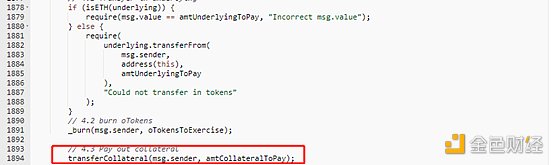

攻擊者首先調用了addERC20CollateralOption函數,向合約中發送了9900個USDC,如下圖所示:

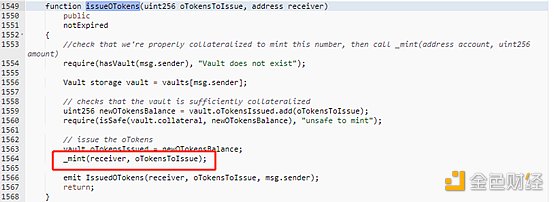

此函數中的addERC20Collateral(msg.sender, amtCollateral);負責代理轉賬USDC;函數中的issueOTokens(amtToCreate, receiver);負責鑄幣oETH,此筆交易鑄幣30個oETH并發送給了攻擊者,如下圖所示:

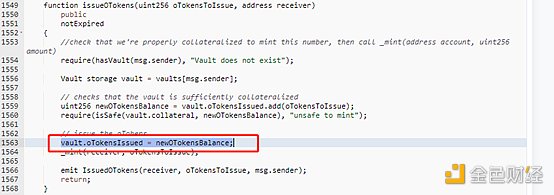

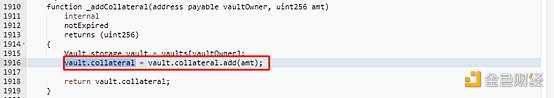

在此完成后,攻擊者的vault參數進行了變化。vault.oTokensIssued和vault.collateral分別更新300000000和9900000000為如下圖所示:

然后攻擊者開始將oETH兌換出來。

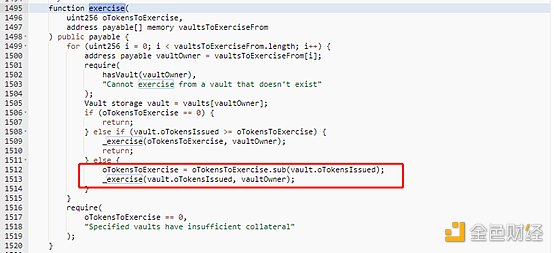

調用exercise,構造參數oTokensToExercise為60,vaultsToExerciseFrom為兩個地址,其中一個是也滿足條件的他人地址。如下圖所示:

Exercise函數運行_exercise(vault.oTokensIssued, vaultOwner);分支,將30oETH相應比例的USDC發送給調用者,如下圖所示:

我們可以注意到,在最終轉賬時,_exercise是將USDC轉給了msg.sender,也就是攻擊者。

我們回頭看exercise中存在者for循環,攻擊者輸入的oTokensToExercise為60,所以合約再驗證了第二個地址符合條件的情況下,依舊會將余額轉給msg.sender,也就是攻擊者。這就使得攻擊者可以獲得兩次USDC,從而獲得利潤。

此次事件攻擊者利用了exercise函數的邏輯缺陷。此函數在進行最后轉賬前并未驗證調用者是否有權限贖回此地址的USDC,只是簡單的驗證了地址是否可以贖回。屬于代碼層的邏輯漏洞,并且根據官方回復,此合約是經過安全審計的。成都鏈安在此提醒各項目方:

1、 項目上線前應當進行足夠有效的安全審計,最好是多方審計

2、 對于合約的應當設置暫停合約交易等功能,在發生安全事件時,可以以保證資金安全

3、 安全是一個持續的過程,絕非一次審計就能保平安,與第三方安全公司建立長期的合作至關重要

7月30日的最新鏈上數據表明,礦工正在準備出售比特幣(BTC)。根據Glassnode的數據顯示,過去24小時內,礦工流入交易所的比特幣數量明顯增加.

1900/1/1 0:00:00昨日整個白天,比特幣價格整體維持上行,雖然未創出新高,但在前期漲幅這么快且大的情況下,還能維持最頂部位置的震蕩,本身就只比繼續突破的強勢稍微差一些.

1900/1/1 0:00:00今早聽聞Defi領域再次出現一個辣子雞YAM,不禁想去嘗試一番,看了早上的新聞,覺得YAM一定會火.

1900/1/1 0:00:00近期比特幣的所謂“ 囤幣趨勢HODLwave”創下了歷史新高。該指標表示過去12個月里比特幣區塊鏈上從未移動過的比特幣數量。它通常表明投資者正在逐漸囤積這種占主導地位的加密數字貨幣.

1900/1/1 0:00:00德國金融行為監管機構BaFin已要求該國最大的比特幣ATM供應商之一KKT UG停止運營。據TrustNodes報道,BaFin解釋稱,比特幣ATM供應商必須依據德國銀行法規獲得專有的交易許可證.

1900/1/1 0:00:00本文主要講的是NFT交易市場,尤其是藝術品NFT交易,這是一個新興的市場,交易的體量不算大,關注的人不算多,已經關注到的人很多也是霧里看花.

1900/1/1 0:00:00