BTC/HKD-0.39%

BTC/HKD-0.39% ETH/HKD-2.43%

ETH/HKD-2.43% LTC/HKD-2.42%

LTC/HKD-2.42% ADA/HKD-3.95%

ADA/HKD-3.95% SOL/HKD-3.38%

SOL/HKD-3.38% XRP/HKD-5.18%

XRP/HKD-5.18%By:?九九&Zero

據慢霧安全團隊情報,2023年3月13日,Ethereum鏈上的借貸項目EulerFinance遭到攻擊,攻擊者獲利約2億美元。慢霧安全團隊第一時間介入分析,并將結果分享如下:

相關信息

EulerFinance是以太坊上的一個非托管的無許可借貸協議,幫助用戶為他們的加密貨幣資產賺取利息或對沖波動的市場。

當用戶在EulerFinance上進行存款抵押時會收到對應的EToken作為憑證,后續贖回抵押品和進行借貸時都是通過EToken。EToken的設計使用戶可以通過鑄造EToken并直接使用新的EToken作為抵押品來借出更多的資產并增加債務,即以疊加杠桿的方式進行自我借貸(selfborrow)。

Euler的軟清算機制是允許清算人靈活的幫被清算人償還其債務,而不是只能按照固定的系數進行清算。

以下是本次攻擊涉及的相關地址:

攻擊者EOA地址:

0x5f259d0b76665c337c6104145894f4d1d2758b8c

0xb2698c2d99ad2c302a95a8db26b08d17a77cedd4

攻擊合約地址:

https://etherscan.io/address/0xeBC29199C817Dc47BA12E3F86102564D640CBf99

NFT市場LooksRare聚合器第一階段已上線:金色財經報道,NFT 市場 LooksRare 聚合器第一階段現已上線,用戶可以將 NFT 添加到購物車,從 LooksRare 與 OpenSea 批量購買,并從 OpenSea 查看交易活動而無需離開網站。此后,用戶可以使用 LooksRare V2 協議進行批量購買。未來,LooksRare 聚合器將支持更多 NFT 市場的購買與批量購買,并支持查看其他 NFT 市場活動,支持其他市場的全球實時地板價與特征數據。目前,LooksRare 聚合器智能合約已經過 Peckshield 正式安全審計與 Code4rena 審計競賽。[2023/3/23 13:20:30]

https://etherscan.io/address/0x036cec1a199234fC02f72d29e596a09440825f1C

https://etherscan.io/address/0x036cec1a199234fC02f72d29e596a09440825f1C

攻擊交易:

https://etherscan.io/tx/0xc310a0affe2169d1f6feec1c63dbc7f7c62a887fa48795d327d4d2da2d6b111d

https://etherscan.io/tx/0x71a908be0bef6174bccc3d493becdfd28395d78898e355d451cb52f7bac38617

外媒:韓國加密交易所Gopax向項目方收取上幣費用:2月13日消息,韓國5大加密交易所之一的Gopax被爆一直在向加密項目收取上幣費用。該媒體稱其獲得的Gopax上市詢價郵件顯示,Gopax向項目方收取上市費,作為項目方的代幣在交易所上市的條件。郵件發件人為Gopax普通員工,抄送Gopax總監級高管。經證實,他們負責該交易所的營銷和業務。根據項目的不同,Gopax要求收取的金額從數萬韓元到數億韓元不等,并要求以美元或等值的比特幣支付金額。

Gopax并沒有否認收取上市費用的事實。Gopax的相關人士解釋說:“這是以運營費的名義收取的。如果在上幣審查過程中項目被取消上幣,就全額返還費用,上幣時還會發放稅務發票。”

此前2月3日消息,幣安已通過“行業復蘇計劃”收購韓國加密交易所Gopax的多數股權。(IT Chosun)[2023/2/13 12:03:48]

https://etherscan.io/tx/0x62bd3d31a7b75c098ccf28bc4d4af8c4a191b4b9e451fab4232258079e8b18c4

https://etherscan.io/tx/0x465a6780145f1efe3ab52f94c006065575712d2003d83d85481f3d110ed131d9

https://etherscan.io/tx/0x3097830e9921e4063d334acb82f6a79374f76f0b1a8f857e89b89bc58df1f311

BTC礦工余額創14個月低點:12月7日消息,Glassnode數據顯示,BTC礦工余額達到1,818,615.826,創14個月低點。[2022/12/7 21:28:28]

https://etherscan.io/tx/0x47ac3527d02e6b9631c77fad1cdee7bfa77a8a7bfd4880dccbda5146ace4088f

攻擊核心點

此次攻擊的主要原因有兩點:

1.將資金捐贈給儲備地址后沒有檢查自身是否處于爆倉狀態,導致能直接觸發軟清算的機制。

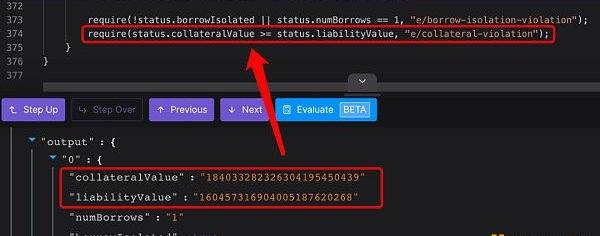

2.由于高倍杠桿觸發軟清算邏輯時,被清算者的健康系數會降低到1以下,導致清算者的清算獲利可以完全覆蓋其負債。因此由于清算后獲得的抵押資金的價值是大于負債的價值,所以清算者無需進行額外的超額抵押即可成功通過自身的健康系數檢查(checkLiquidity)而提取獲得的資金。

具體細節分析

這里以攻擊交易0xc310a0af進行分析,其他攻擊的手法均一致:

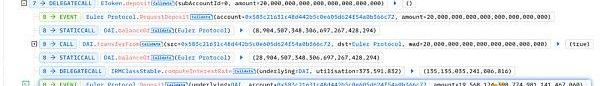

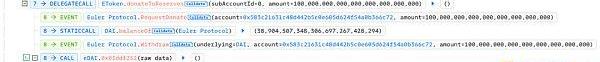

1.攻擊者首先從Aave中閃電貸出30,000,000枚DAI,并創建了兩個子攻擊合約(0x583c21)和(0xA0b3ee),為后續攻擊做準備。

2.其次將20,000,000枚DAI通過deposit函數存入Euler中,獲得了19,568,124.3枚抵押物憑證代幣eDAI。

Bit2Me未來12個月將員工人數翻倍并進行三項收購:金色財經報道,西班牙加密貨幣交易所Bit2Me聯合創始人兼首席執行官Leif Ferreira表示,計劃在未來12個月內增加250名員工,使其員工人數增加一倍。Ferreira補充說,該公司還簽署了三項收購的諒解備忘錄,包括收購一家拉丁美洲交易所90%的股份,以及收購一家總部位于西班牙的金融科技公司和一家軟件開發商。更多細節將在今年晚些時候公布。(coindesk)[2022/7/8 1:59:26]

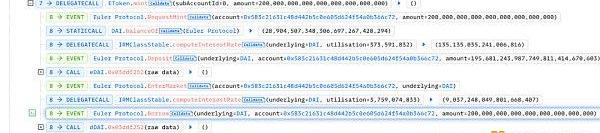

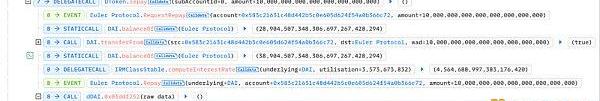

3.之后調用mint函數(selfborrow)進行借款,借出了195,681,243枚eDAI和200,000,000枚債務代幣dDAI。

4.緊接著調用repay函數用剩余的10,000,000枚DAI進行還款,其目的是為了減輕債務并增加抵押物價值,以便再次進行借貸。

5.再次調用mint函數(selfborrow)進行第二次借款,借出了195,681,243枚eDAI和200,000,000枚dDAI,此時該賬戶中大約410,930,612枚eDAI與390,000,000枚dDAI。

美國運通將和Abra合作提供消費賺取加密貨幣:金色財經消息,在Consensus2022大會上,信用卡巨頭美國運通(American Express)表示將與加密資產管理公司Abra合作提供加密獎勵。Abra加密卡將允許用戶在消費中賺取加密貨幣,持卡人可以從Abra平臺支持的100多種加密貨幣中任意選擇獎勵,無需支付年費或境外交易費。該卡還將附帶美國運通的購物、旅行、餐飲和服務優惠,以及預售門票的權限和購買保護。[2022/6/11 4:18:34]

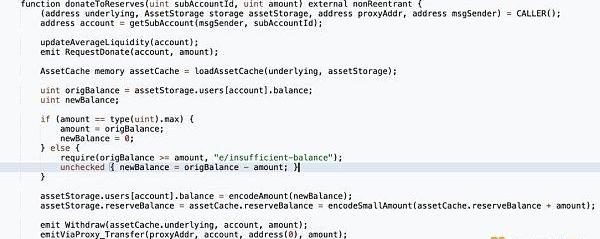

6.然后調用donateToReserves函數將100,000,000枚eDAI捐贈給儲備地址,此時賬戶中的eDAI剩下310,930,612枚,而債務代幣dDAI有390,000,000枚,此刻賬戶處于爆倉狀態,但donateToReserves函數并沒有檢查賬戶的健康系數。

7.通過另一個子攻擊合約0xA0b3ee調用清算函數去清算上一步中處于可被清算狀態下的賬戶0x583c21。

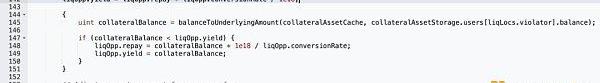

清算過程中將0x583c21賬戶的259,319,058枚dDAI的負債轉移到0xA0b3ee上,并獲取了該賬戶的310,930,612枚eDAI。

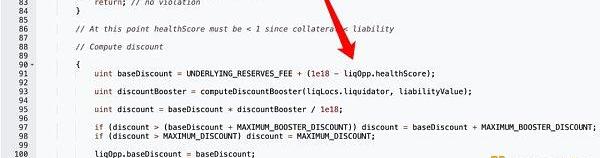

可以看出清算人僅承擔較少的債務卻可以獲得絕大部分的抵押品,這是因為Euler的軟清算機制:當清算人開始進行清算時,將會根據債務人的健康系數計算折扣。根據這個特性當健康系數越低時,折扣越大,所能轉移抵押品越多,最終只要能覆蓋本身的債務既可完成獲利。

由于清算后0xA0b3ee賬戶獲得的抵押品是超過債務數量的,所以能成功通過清算檢查。

8.最后通過調用withdraw函數進行提款上一步清算中得到的資金,并歸還閃電貸獲利。

MistTrack鏈上追蹤

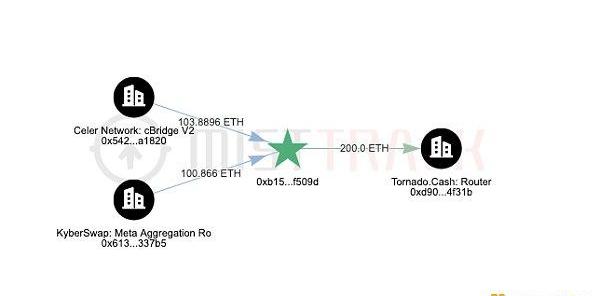

截止發文時間,100ETH已經被黑客轉移到TornadoCash。

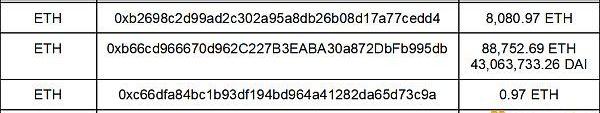

剩余資金作為余額保留在黑客地址,以下為詳情:

值得注意的是,此次攻擊事件共有6筆攻擊交易,除了第一筆攻擊交易為攻擊者EOA地址1發起的外,其他的攻擊交易發起人均為攻擊者EOA地址2。

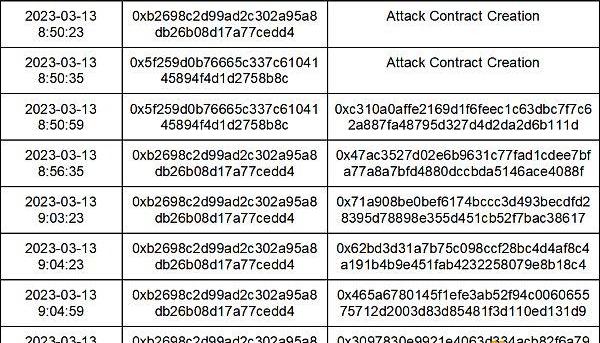

以下是6筆攻擊交易的時間線:

2023-03-1311:38:11UTC,攻擊者EOA地址1將獲利的8,877,507.34DAI提款到攻擊者EOA地址2的獲利地址。

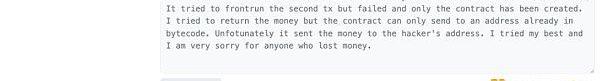

2023-03-1312:08:35UTC,攻擊者EOA地址1發起鏈上喊話交易,喊話內容為:攻擊者EOA地址1自稱為MEV機器人,搶跑了攻擊者EOA地址2的第一筆攻擊交易,嘗試搶跑其他的攻擊交易但失敗。更不幸的是,它創建的攻擊合約只能提款到攻擊者EOA地址2的獲利地址。

根據MistTrack鏈上分析團隊分析,攻擊者EOA地址1的手續費來源地址是30天前在BSC鏈采用閃電貸攻擊手法攻擊EPMAX項目的黑客地址,攻擊獲利346,399.28USDT。

攻擊獲利后,EPMAX黑客地址通過cBridge跨鏈到ETH鏈后將獲利資金轉移到TornadoCash。EPMAX黑客使用到的平臺工具有Multichain,FixedFloat,cBridge,1inch和KyberSwap。

攻擊者EOA地址2的手續費來源是TornadoCash。

總結

綜上所述,我們可以發現其實單獨看donate操作,不檢查捐贈用戶的流動性是沒有問題的。當用戶捐贈后處于爆倉狀態時,自然會有套利機器人進行清算。而單獨看軟清算的特性反而可以減輕過度清算以及清算不足的情況,正常清算的情況下是要求清算者需要有一定的抵押物,以避免完成清算后無法通過流動性檢查。

但當捐贈操作與軟清算相結合時就發生了奇妙的化學反應,攻擊者通過杠桿(selfborrow)與捐贈特性將本身的健康系數降低到1以下,這就直接導致了清算者在完成清算后的獲利可以覆蓋其負債。

此次攻擊事件的根本原因在于涉及用戶資金的關鍵函數缺少流動性檢查,并與動態更新折扣的清算機制構成了套利空間,導致攻擊者無需抵押或償還債務即可套取大量的抵押品。慢霧安全團隊建議借貸類型的協議在涉及用戶資金的函數需要做好必要的健康檢查,并且需要考慮到不同模塊組合后會形成的安全風險,設計安全的經濟模型與業務模型。

隨著NFT生態系統的不斷發展,零收費或低收費的市場不斷涌現,許多創作者面臨著二次銷售的版稅收入減少。 因此,面臨的挑戰是,在這個版稅趨于不支付的新環境中,產生可持續的收入流.

1900/1/1 0:00:00作者:OpenAI&TheVerge&Techcrunch翻譯&分析:阿法兔 *本文6000字左右 GPT-4可以接受圖像和文本輸入,而GPT-3.5只接受文本.

1900/1/1 0:00:00加密貨幣交易銀行Silvergate在周三發布的一份報告中稱,虧損可能會使運營資金不足,其正在評估自身持續經營的能力.

1900/1/1 0:00:00隨著美聯儲出手,市場出現了翻天覆地的變化。財政部、美聯儲和FDIC發布聯合聲明: 全文: 今天,我們正在采取果斷行動,通過增強公眾對我們銀行系統的信心來保護美國經濟.

1900/1/1 0:00:00文/GustavoLobo,TheTIEResearch譯/金色財經xiaozou 1、前言 在快速發展的去中心化金融世界中,穩定幣市場經歷了顯著的增長,越來越多樣化.

1900/1/1 0:00:00本篇旨在系統講解LSD賽道從上游到下游的全景及競爭概況,從質押邏輯到后續推演和投資機會均有涉及.

1900/1/1 0:00:00