BTC/HKD+0.79%

BTC/HKD+0.79% ETH/HKD+2.14%

ETH/HKD+2.14% LTC/HKD+2.39%

LTC/HKD+2.39% ADA/HKD+1.98%

ADA/HKD+1.98% SOL/HKD+0.65%

SOL/HKD+0.65% XRP/HKD+0.55%

XRP/HKD+0.55%編者按:LUNA、3AC、FTX此前的加密巨人都相繼倒下,與之相關的參與各方都損失慘重。無數案例都在告訴我們:Web3存在黑暗森林,始終有人會作惡。此時的我們,等不到監管的明確,更不能指望陌生人的善意,唯一可行的辦法是提升自身認知,進行自救。本文為舊文重發,是慢霧創始人余弦編撰的《區塊鏈黑暗森林自救手冊》導讀部分。

前言

區塊鏈是個偉大的發明,它帶來了某些生產關系的變革,讓「信任」這種寶貴的東西得以部分解決。但,現實是殘酷的,人們對區塊鏈的理解會存在許多誤區。這些誤區導致了壞人輕易鉆了空子,頻繁將黑手伸進了人們的錢包,造成了大量的資金損失。這早已是黑暗森林。

基于此,慢霧科技創始人余弦傾力輸出——區塊鏈黑暗森林自救手冊。

本手冊大概3萬7千字,由于篇幅限制,這里僅羅列手冊中的關鍵目錄結構,也算是一種導讀。完整內容可見:

https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook

我們選擇GitHub平臺作為本手冊的首要發布位置是因為:方便協同及看到歷史更新記錄。你可以Watch、Fork及Star,當然我們更希望你能參與貢獻。

好,導讀開始...

引子

如果你持有加密貨幣或對這個世界有興趣,未來可能會持有加密貨幣,那么這本手冊值得你反復閱讀并謹慎實踐。本手冊的閱讀需要一定的知識背景,希望初學者不必恐懼這些知識壁壘,因為其中大量是可以“玩”出來的。

慢霧:Rubic協議錯將USDC添至Router白名單,導致已授權合約用戶USDC遭竊取:12月25日消息,據慢霧安全團隊情報,Rubic跨鏈聚合器項目遭到攻擊,導致用戶賬戶中的USDC被竊取。慢霧安全團隊分享如下:1. Rubic是一個DEX跨鏈聚合器,用戶可以通過RubicProxy合約中的routerCallNative函數進行Native Token兌換。在進行兌換前,會先檢查用戶傳入的所需調用的目標 Router是否在協議的白名單中。

2. 經過白名單檢查后才會對用戶傳入的目標Router進行調用,調用數據也由用戶外部傳入。

3. 不幸的是USDC也被添加到Rubic協議的Router白名單中,因此任意用戶都可以通過RubicProxy合約任意調用USDC。

4. 惡意用戶利用此問題通過routerCallNative函數調用USDC合約將已授權給RubicProxy合約的用戶的USDC通過transferFrom接口轉移至惡意用戶賬戶中。

此次攻擊的根本原因在于Rubic協議錯誤的將USDC添加進Router白名單中,導致已授權給RubicProxy合約的用戶的USDC被竊取。[2022/12/26 22:07:00]

在區塊鏈黑暗森林世界里,首先牢記下面這兩大安全法則:

零信任:簡單來說就是保持懷疑,而且是始終保持懷疑。

持續驗證:你要相信,你就必須有能力去驗證你懷疑的點,并把這種能力養成習慣。

慢霧:疑似Gemini相關地址在過去5小時內共轉出逾20萬枚ETH:金色財經消息,慢霧監測顯示,疑似加密交易所Gemini相關地址(0xea3ec2a08fee18ff4798c2d4725ded433d94151d)已在過去5小時內歸集并轉出逾20萬枚ETH(超3億美元)。[2022/7/19 2:22:08]

關鍵內容

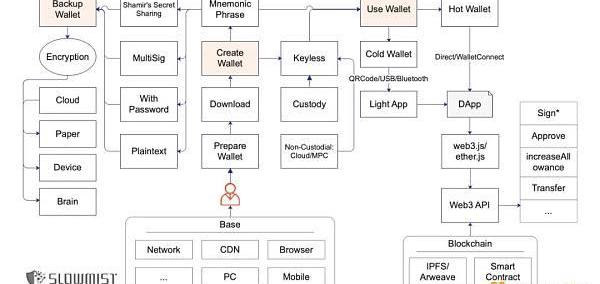

一、創建錢包

Download

1.找到正確的官網

a.Google

b.行業知名收錄,如CoinMarketCap

c.多問一些比較信任的人

2.下載安裝應用

a.PC錢包:建議做下是否篡改的校驗工作

b.瀏覽器擴展錢包:注意目標擴展下載頁面里的用戶數及評分情況

c.移動端錢包:判斷方式類似擴展錢包

d.硬件錢包:從官網源頭的引導下購買,留意是否存在被異動手腳的情況

e.網頁錢包:不建議使用這種在線的錢包

MnemonicPhrase

創建錢包時,助記詞的出現是非常敏感的,請留意你身邊沒有人、攝像頭等一切可以導致偷窺發生的情況。同時留意下助記詞是不是足夠隨機出現

聲音 | 慢霧:采用鏈上隨機數方案的 DApp 需緊急暫停:根據近期針對EOS DApp遭遇“交易排擠攻擊”的持續性威脅情報監測:EOS.WIN、FarmEOS、影骰、LuckBet、GameBet、Fishing、EOSDice、STACK DICE、ggeos等知名DAPP陸續被攻破,該攻擊團伙(floatingsnow等)的攻擊行為還在持續。在EOS主網從根本上解決這類缺陷之前,慢霧建議所有采用鏈上隨機數方案的DAPP緊急暫停并做好風控機制升級。為了安全起見,強烈建議所有競技類DAPP采用EOS官方很早就推薦的鏈下隨機種子的隨機數生成方案[2019/1/16]

Keyless

1.Keyless兩大場景

a.Custody,即托管方式。比如中心化交易所、錢包,用戶只需注冊賬號,并不擁有私鑰,安全完全依托于這些中心化平臺

b.Non-Custodial,即非托管方式。用戶唯一掌握類似私鑰的權力,但卻不是直接的加密貨幣私鑰

2.MPC為主的Keyless方案的優缺點

二、備份錢包

助記詞/私鑰類型

1.明文:12個英文單詞為主

2.帶密碼:助記詞帶上密碼后會得到不一樣的種子,這個種子就是之后拿來派生出一系列私鑰、公鑰及對應地址

3.多簽:可以理解為目標資金需要多個人簽名授權才可以使用,多簽很靈活,可以設置審批策略

聲音 | 慢霧安全團隊:門羅幣不小心創造了一個網絡和平世界:據火訊財經報道,慢霧安全團隊表示:“門羅幣不小心創造了一個網絡和平世界,因為其CPU/GPU算力友好,對抗職業礦機(比如ASIC芯片),且門羅是最早的一批,算是匿名幣的龍頭,地下黑客入侵大量服務器,以前是勒索、竊取機密,現在大規模做CPU挖礦,所發布的典型蠕蟲病修補了相關漏洞入口,殺掉了蠕蟲對手,安全加固了相關機制,然后它僅挖礦,不少企業入侵事件的發現不是因為發現蠕蟲,而是發現服務器或主機卡了,這些蠕蟲挖的主要就是門羅。”[2018/7/3]

4.Shamir'sSecretSharing:Shamir秘密共享方案,作用就是將種子分割為多個分片,恢復錢包時,需要使用指定數量的分片才能恢復

Encryption

1.多處備份

a.Cloud:Google/Apple/微軟,結合GPG/1Password等

b.Paper:將助記詞抄寫在紙卡片上

c.Device:電腦/iPad/iPhone/移動硬盤/U盤等

d.Brain:注意腦記風險

2.加密

a.一定要做到定期不定期地驗證

b.采用部分驗證也可以

c.注意驗證過程的機密性及安全性

三、使用錢包

AML

1.鏈上凍結

慢霧區:又有200ETH被盜:據慢霧“以太坊黑人節”專題網站監控顯示,又有近200 ETH 被盜。攻擊者(0x957cd…)在受害人收到 199 ETH 入賬約三小時后,把受害人錢包內余額全部盜走。[2018/4/27]

2.選擇口碑好的平臺、個人等作為你的交易對手

ColdWallet

1.冷錢包使用方法

a.接收加密貨幣:配合觀察錢包,如imToken、TrustWallet等

b.發送加密貨幣:QRCode/USB/Bluetooth

2.冷錢包風險點

a.所見即所簽這種用戶交互安全機制缺失

b.用戶的有關知識背景缺失

HotWallet

1.與DApp交互

2.惡意代碼或后門作惡方式

a.錢包運行時,惡意代碼將相關助記詞直接打包上傳到黑客控制的服務端里

b.錢包運行時,當用戶發起轉賬,在錢包后臺偷偷替換目標地址及金額等信息,此時用戶很難察覺

c.破壞助記詞生成有關的隨機數熵值,讓這些助記詞比較容易被破解

DeFi安全到底是什么

1.智能合約安全

a.權限過大:增加時間鎖/將admin多簽等

b.逐步學會閱讀安全審計報告

2.區塊鏈基礎安全:共識賬本安全/虛擬機安全等

3.前端安全

a.內部作惡:前端頁面里的目標智能合約地址被替換/植入授權釣魚腳本

b.第三方作惡:供應鏈作惡/前端頁面引入的第三方遠程JavaScript文件作惡或被黑

4.通信安全

a.HTTPS安全

b.舉例:MyEtherWallet安全事件

c.安全解決方案:HSTS

5.人性安全:如項目方內部作惡

6.金融安全:幣價、年化收益等

7.合規安全

a.AML/KYC/制裁地區限制/證券風險有關的內容等

b.AOPP

NFT安全

1.Metadata安全

2.簽名安全

小心簽名/反常識簽名

1.所見即所簽

2.OpenSea數起知名NFT被盜事件

a.用戶在OpenSea授權了NFT

b.黑客釣魚拿到用戶的相關簽名

3.取消授權

a.TokenApprovals

b.Revoke.cash

c.APPROVED.zone

d.Rabby擴展錢包

4.反常識真實案例

一些高級攻擊方式

1.針對性釣魚

2.廣撒網釣魚

3.結合XSS、CSRF、ReverseProxy等技巧

四、傳統隱私保護

操作系統

1.重視系統安全更新,有安全更新就立即行動

2.不亂下程序

3.設置好磁盤加密保護

手機

1.重視系統的安全更新及下載

2.不要越獄、Root破解,除非你玩安全研究,否則沒必要

3.不要從非官方市場下載App

4.官方的云同步使用的前提:賬號安全方面你確信沒問題

網絡

1.網絡方面,盡量選擇安全的,比如不亂連陌生Wi-Fi

2.選擇口碑好的路由器、運營商,切勿貪圖小便宜,并祈禱路由器、運營商層面不會有高級作惡行為出現

瀏覽器

1.及時更新

2.擴展如無必要就不安裝

3.瀏覽器可以多個共存

4.使用隱私保護的知名擴展

密碼管理器

1.別忘記你的主密碼

2.確保你的郵箱安全

3.1Password/Bitwarden等

雙因素認證

GoogleAuthenticator/MicrosoftAuthenticator等

科學上網

科學上網、安全上網

郵箱

1.安全且知名:Gmail/Outlook/QQ郵箱等

2.隱私性:ProtonMail/Tutanota

SIM卡

1.SIM卡攻擊

2.防御建議

a.啟用知名的2FA工具

b.設置PIN碼

GPG

1.區分

a.PGP是PrettyGoodPrivacy的縮寫,是商用加密軟件,發布30多年了,現在在賽門鐵克麾下

b.OpenPGP是一種加密標準,衍生自PGP

c.GPG,全稱GnuPG,基于OpenPGP標準的開源加密軟件

隔離環境

1.具備零信任安全法則思維

2.良好的隔離習慣

3.隱私不是拿來保護的,隱私是拿來控制的

五、人性安全

Telegram

Discord

來自“官方”的釣魚

Web3隱私問題

六、區塊鏈作惡方式

盜幣、惡意挖礦、勒索病、暗網交易、木馬的C2中轉、洗錢、資金盤、等

SlowMistHacked區塊鏈被黑檔案庫

七、被盜了怎么辦

止損第一

保護好現場

分析原因

追蹤溯源

結案

八、誤區

CodeIsLaw

NotYourKeys,NotYourCoins

InBlockchainWeTrust

密碼學安全就是安全

被黑很丟人

立即更新

總結

當你閱讀完本手冊后,一定需要實踐起來、熟練起來、舉一反三。如果之后你有自己的發現或經驗,希望你也能貢獻出來。如果你覺得敏感,可以適當脫敏,匿名也行。其次,致謝安全與隱私有關的立法與執法在全球范圍內的成熟;各代當之無愧的密碼學家、工程師、正義黑客及一切參與創造讓這個世界更好的人們的努力,其中一位是中本聰。最后,感謝貢獻者們,這個列表會持續更新,有任何的想法,希望你聯系我們。

作者:Degg_GlobalMacroFin1、金融時報剛剛披露了一份據稱是FTX最后時刻的資產負債表,看起來像是SBF在向潛在投資者展示FTX的財務狀況.

1900/1/1 0:00:00北京時間11月10日凌晨,幣安官宣放棄收購陷入危機的競爭對手FTX,30歲SamBankman-Fried締造的加密帝國再度"命懸一線".

1900/1/1 0:00:00金色財經報道,穩定幣發行商Circle已獲得新加坡金融管理局(MAS)的原則性許可證,允許其作為支付公司在新加坡運營.

1900/1/1 0:00:0011月15日消息,據外媒報道,全球超過16家加密貨幣和DeFi交易所創建了其平臺幣,這些代幣的總市值超過620億美元.

1900/1/1 0:00:00文章轉載自Substack 作者:肖小跑 原文鏈接:https://wenli.substack.

1900/1/1 0:00:00本文是CoinbaseVentures團隊親自講述的CoinbaseVentures簡史以及CoinbaseVentures的加密生態系統投資版圖.

1900/1/1 0:00:00