BTC/HKD+0.11%

BTC/HKD+0.11% ETH/HKD+0.15%

ETH/HKD+0.15% LTC/HKD+0.04%

LTC/HKD+0.04% ADA/HKD+0.07%

ADA/HKD+0.07% SOL/HKD+0.06%

SOL/HKD+0.06% XRP/HKD+0.18%

XRP/HKD+0.18%文/Lisa&Kong

近期,我們發現多起關于eth_sign簽名的釣魚事件。

釣魚網站1:https://moonbirds-exclusive.com/

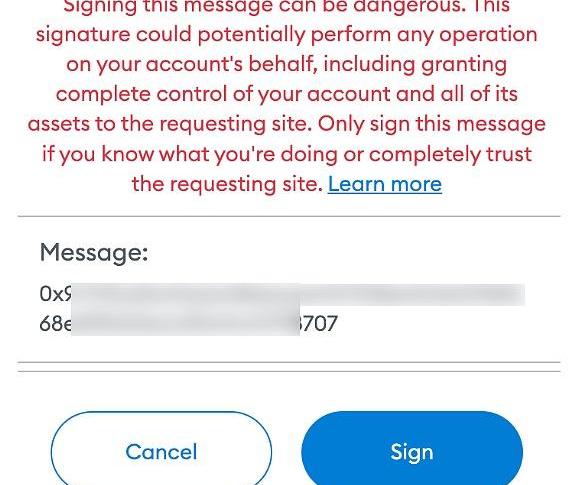

當我們連接錢包后并點擊Claim后,彈出一個簽名申請框,同時MetaMask顯示了一個紅色提醒警告,而光從這個彈窗上無法辨別要求簽名的到底是什么內容。

其實這是一種非常危險的簽名類型,基本上就是以太坊的“空白支票”。通過這個釣魚,騙子可以使用您的私鑰簽署任何交易。

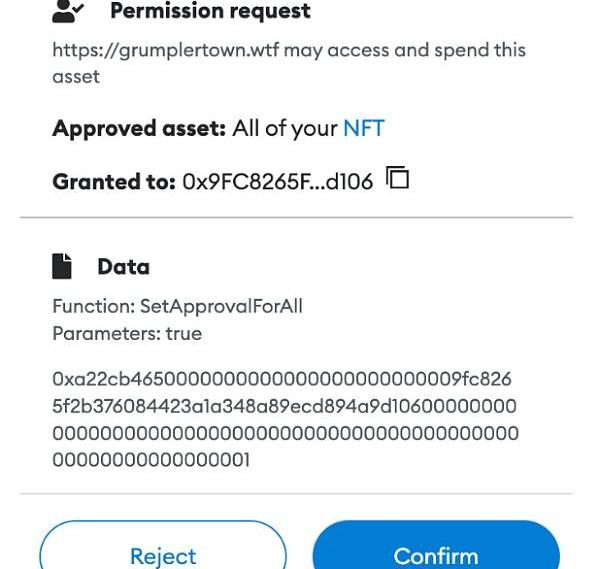

除此之外,還有一種釣魚:在你拒絕上述的sign后,它會在你的MetaMask自動顯示另一個簽名框,趁你沒注意就騙到你的簽名。而看看簽名內容,使用了SetApprovalForAll方法,同時Approvedasset的目標顯示為AllofyourNFT,也就是說,一旦你簽名,騙子就可以毫無節制地盜走你的所有NFT。如下:

慢霧:Apple Store惡意釣魚程序可模仿正常應用程序,盜取賬號密碼以繞過2FA:7月25日消息,慢霧首席信息安全官23pds發推提醒用戶注意Apple ID出現的最新攻擊案例,其中Apple Store出現惡意釣魚程序,通過模仿正常應用程序盜取用戶賬號和密碼,然后攻擊者把自己的號碼加入雙重認證的信任號碼,控制賬號權限,用來繞過蘋果的2FA。“加密貨幣用戶務必注意,因為目前有不少用戶、錢包的備份方案是iCloud備份,一旦被攻擊,可能造成資產損失”。[2023/7/25 15:56:56]

釣魚網站2:https://dooooodles.org/

慢霧:Inverse Finance遭遇閃電貸攻擊簡析:據慢霧安全團隊鏈上情報,Inverse Finance遭遇閃電貸攻擊,損失53.2445WBTC和99,976.29USDT。慢霧安全團隊以簡訊的形式將攻擊原理分享如下:

1.攻擊者先從AAVE閃電貸借出27,000WBTC,然后存225WBTC到CurveUSDT-WETH-WBTC的池子獲得5,375.5個crv3crypto和4,906.7yvCurve-3Crypto,隨后攻擊者把獲得的2個憑證存入Inverse Finance獲得245,337.73個存款憑證anYvCrv3Crypto。

2.接下來攻擊者在CurveUSDT-WETH-WBTC的池子進行了一次swap,用26,775個WBTC兌換出了75,403,376.18USDT,由于anYvCrv3Crypto的存款憑證使用的價格計算合約除了采用Chainlink的喂價之外還會根據CurveUSDT-WETH-WBTC的池子的WBTC,WETH,USDT的實時余額變化進行計算所以在攻擊者進行swap之后anYvCrv3Crypto的價格被拉高從而導致攻擊者可以從合約中借出超額的10,133,949.1個DOLA。

3.借貸完DOLA之后攻擊者在把第二步獲取的75,403,376.18USDT再次swap成26,626.4個WBTC,攻擊者在把10,133,949.1DOLAswap成9,881,355個3crv,之后攻擊者通過移除3crv的流動性獲得10,099,976.2個USDT。

4.最后攻擊者把去除流動性的10,000,000個USDTswap成451.0個WBT,歸還閃電貸獲利離場。

針對該事件,慢霧給出以下防范建議:本次攻擊的原因主要在于使用了不安全的預言機來計算LP價格,慢霧安全團隊建議可以參考Alpha Finance關于獲取公平LP價格的方法。[2022/6/16 4:32:58]

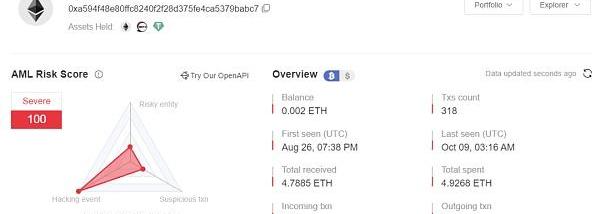

我們使用MistTrack來分析下騙子地址:

慢霧:BSC項目Value DeFi vSwap 模塊被黑簡析:據慢霧區情報,幣安智能鏈項目 Value DeFi 的 vSwap 模塊被黑,慢霧安全團隊第一時間介入分析,并將結果以簡訊的形式分享,供大家參考:

1. 攻擊者首先使用 0.05 枚 WBNB 通過 vSwap 合約兌換出 vBSWAP 代幣;

2. 攻擊者在兌換的同時也進行閃電貸操作,因此 vSwap 合約會將兌換的 vBSWAP 代幣與閃電貸借出的 WBNB 轉給攻擊者;

3. 而在完成整個兌換流程并更新池子中代幣數量前,會根據池子的 tokenWeight0 參數是否為 50 來選擇不同的算法來檢查池子中的代幣數量是否符合預期;

4. 由于 vSwap 合約的 tokenWeight0 參數設置為 70,因此將會采用第二種算法對池子中的代幣數量進行檢查;

5. 而漏洞的關鍵點就在于采用第二種算法進行檢查時,可以通過特殊構造的數據來使檢查通過;

6. 第二種算法是通過調用 formula 合約的 ensureConstantValue 函數并傳入池子中緩存的代幣數量與實時的代幣數量進行檢查的;

7. 在通過對此算法進行具體分析調試后我們可以發現,在使用 WBNB 兌換最小單位(即 0.000000000000000001) vBSWAP 時,池子中緩存的 WBNB 值與實時的值之間允許有一個巨大的波動范圍,在此范圍內此算法檢查都將通過;

8. 因此攻擊者可以轉入 WBNB 進行最小單位的 vBSWAP 代幣兌換的同時,將池子中的大量 WBNB 代幣通過閃電貸的方式借出,由于算法問題,在不歸還閃電貸的情況下仍可以通過 vSwap 的檢查;

9. 攻擊者只需要在所有的 vSwap 池子中,不斷的重復此過程,即可將池子中的流動性盜走完成獲利。詳情見原文鏈接。[2021/5/8 21:37:37]

0xa594f48e80ffc8240f2f28d375fe4ca5379babc7

慢霧:Polkatrain 薅羊毛事故簡析:據慢霧區消息,波卡生態IDO平臺Polkatrain于今早發生事故,慢霧安全團隊第一時間介入分析,并定位到了具體問題。本次出現問題的合約為Polkatrain項目的POLT_LBP合約,該合約有一個swap函數,并存在一個返傭機制,當用戶通過swap函數購買PLOT代幣的時候獲得一定量的返傭,該筆返傭會通過合約里的_update函數調用transferFrom的形式轉發送給用戶。由于_update函數沒有設置一個池子的最多的返傭數量,也未在返傭的時候判斷總返傭金是否用完了,導致惡意的套利者可通過不斷調用swap函數進行代幣兌換來薅取合約的返傭獎勵。慢霧安全團隊提醒DApp項目方在設計AMM兌換機制的時候需充分考慮項目的業務場景及其經濟模型,防止意外情況發生。[2021/4/5 19:46:39]

聲音 | 慢霧:采用鏈上隨機數方案的 DApp 需緊急暫停:根據近期針對EOS DApp遭遇“交易排擠攻擊”的持續性威脅情報監測:EOS.WIN、FarmEOS、影骰、LuckBet、GameBet、Fishing、EOSDice、STACK DICE、ggeos等知名DAPP陸續被攻破,該攻擊團伙(floatingsnow等)的攻擊行為還在持續。在EOS主網從根本上解決這類缺陷之前,慢霧建議所有采用鏈上隨機數方案的DAPP緊急暫停并做好風控機制升級。為了安全起見,強烈建議所有競技類DAPP采用EOS官方很早就推薦的鏈下隨機種子的隨機數生成方案[2019/1/16]

通過分析,騙子多次調用SetApprovalForAll盜取用戶資產,騙子地址目前已收到33個NFT,售出部分后獲得超4ETH。

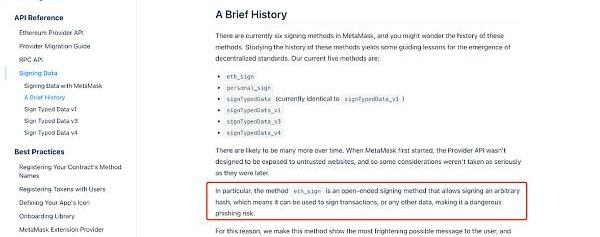

回到正題,我們來研究下這種釣魚方法。首先,我們看看MetaMask官方是如何說明的:

也就是說,MetaMask目前有六種簽名方法,只有一種方式會出現MetaMask警告,發生在eth_sign的簽名情況下,原因是eth_sign方法是一種開放式簽名方法,它允許對任意Hash進行簽名,這意味著它可用于對交易或任何其他數據進行簽名,從而構成危險的網絡釣魚風險。

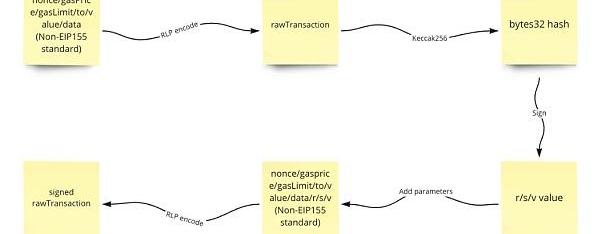

根據MetaMask官方文檔說明,eth_sign方法是可以對任意哈希進行簽名的,而我們在簽署一筆交易時本質上也是對一串哈希進行簽名,只不過這中間的編碼過程都由MetaMask替我們處理了。我們可以再簡單回顧下從編碼到交易廣播的過程:

在進行交易廣播前,MetaMask會獲取我們轉賬的對象、轉賬的金額、附帶的數據,以及MetaMask自動幫我們獲取并計算的nonce、gasPrice、gasLimit參數進行RLP編碼得到原始交易內容。如果是合約調用,那么to即為合約地址,data即為調用數據。

rlp=require('rlp');//Usenon-EIP115standardconsttransaction={??nonce:'',??gasPrice:'',??gasLimit:'',??to:'0x',??value:'',??data:'0x'};//RLPencodeconstrawTransaction=rlp.encode();

隨后再對此內容進行keccak256哈希后得到一串bytes32的數據就是所需要我們簽名的數據了。

//?keccak256?encodeconst?msgHex?=?rawTransaction.toString('hex');const?msgHash?=?Web3.utils.keccak256('0x'+?msgHex);

我們使用MetaMask對這串數據簽名后就會得到r,s,v值,用這三個值再與nonce/gasPrice/gasLimit/to/value/data進行一次RLP編碼即可得到簽名后的原始交易內容了,這時候就可以廣播發出交易了。

rlp=require('rlp');consttransaction={??nonce:'',??gasPrice:'',??gasLimit:'',??to:'',??value:'',??data:'',??v:'',??r:'',??s:''};//RLPencodeconstsignedRawTransaction=rlp.encode();

而如上所述,eth_sign方法可以對任意哈希進行簽名,那么自然可以對我們簽名后的bytes32數據進行簽名。因此攻擊者只需要在我們連接DApp后獲取我們的地址對我們賬戶進行分析查詢,即可構造出任意數據讓我們通過eth_sign進行簽名。

這種釣魚方式對用戶會有很強的迷惑性,以往我們碰到的授權類釣魚在MetaMask會給我直觀的展示出攻擊者所要我們簽名的數據。如下所示,MetaMask展示出了此釣魚網站誘導用戶將NFT授權給惡意地址。

而當攻擊者使用eth_sign方法讓用戶簽名時,如下所示,MetaMask展示的只是一串bytes32的哈希。

總結

本文主要介紹eth_sign簽名方式的釣魚手法。雖然在簽名時MetaMask會有風險提示,但若結合釣魚話術干擾,沒有技術背景的普通用戶很難防范此類釣魚。建議用戶在遇到此類釣魚時提高警惕,?認準域名,仔細檢查簽名數據,必要時可以安裝安全插件,如:RevokeCash、ScamSniffer等,同時注意插件提醒。

Tags:SWAPETAMASTAMPactSwapWETA價格metamask官網下載安卓版metamask錢包app下載

本文轉自微信公號:老雅痞 作者:237 以太坊合并完成,ETHW嶄露頭角2022年9月15日14時,史詩級的以太坊合并終于宣告順利完成,自此,以太坊正式踏入新的紀元.

1900/1/1 0:00:00頭條 ▌報告:中國數字藏品市場規模五年內預計達到280億元金色財經報道,艾瑞咨詢發布《中國數字藏品行業研究報告》.

1900/1/1 0:00:00加密貨幣市場經歷了多年的考驗和磨難,作為新的資產類別持續存活發展。但是,如何評估加密項目的價值仍然是一個很棘手的問題.

1900/1/1 0:00:00當人人都是“司馬遷”,是否能改寫“歷史由勝利者決定”的局面?作者:HistoryDAO9月15日,以太坊順利完成了合并,其PoW的最后一個區塊被VanityBlock鑄造成了NFT.

1900/1/1 0:00:00文/JPKoning,Moneyness美國當局不應該制裁代碼,而應針對人這一中間角色。?美國政府是否有比其最終采用的方式更好的辦法,打擊Tornado?Cash上的犯罪活動??是否有可能不使用.

1900/1/1 0:00:002022年,波譎云詭,在愁云慘淡的整頓潮、裁員潮中,Web3逆勢為大環境開辟了一條新的路。根據相關數據顯示,僅2022年一季度,Web3領域的投資額就達到了近百億美元,是去年同期水平的兩倍多.

1900/1/1 0:00:00