BTC/HKD+1%

BTC/HKD+1% ETH/HKD+2.04%

ETH/HKD+2.04% LTC/HKD+1.3%

LTC/HKD+1.3% ADA/HKD+2.66%

ADA/HKD+2.66% SOL/HKD+1.49%

SOL/HKD+1.49% XRP/HKD+0.81%

XRP/HKD+0.81%本篇主要集中解讀RoninNetwork安全事件反洗錢分析及工具方法介紹。

事件背景

3月29日,AxieInfinity側鏈RoninNetwork發布社區預警,RoninNetwork出現安全漏洞,共17.36萬枚ETH和2550萬枚USDC被盜,損失超6.1億美元。據官方發布的信息,攻擊者使用被黑的私鑰來偽造提款,僅通過兩次交易就從Roninbridge中抽走了資金。值得注意的是,黑客事件早在3月23日就發生了,但官方據稱是在用戶報告無法從bridge中提取5kETH后才發現這次攻擊。本次事件的損失甚至高于去年的PolyNetwork被黑事件,后者也竊取了超過6億美元。

事情背景可追溯到去年11月,當時SkyMavis請求AxieDAO幫助分發免費交易,由于用戶負載巨大,AxieDAO將SkyMavis列入白名單,允許SkyMavis代表其簽署各種交易,該過程于12月停止。但是,對白名單的訪問權限并未被撤銷,這就導致一旦攻擊者獲得了SkyMavis系統的訪問權限,就能夠通過gas-freeRPC從AxieDAO驗證器進行簽名。SkyMavis的Ronin鏈由九個驗證節點組成,其中至少需要五個簽名來識別存款或提款事件。攻擊者通過gas-freeRPC節點發現了一個后門,最終攻擊者設法控制了五個私鑰,其中包括SkyMavis的四個Ronin驗證器和一個由AxieDAO運行的第三方驗證器。美國調查機構認為朝鮮黑客組織LAZARUSGROUP是此事件的幕后黑手。

報告:受益于Cash App和Chivo,過去一年閃電網絡支付額增長逾400%:4月14日消息,根據市場分析公司Arcane Research發布的報告,過去一年閃電網絡上發生的支付數量翻了一番,而這些支付的總價值(以美元計算)翻了兩番。該報告警告稱,用于衡量閃電網絡采用情況的熱門公共指標(最常見的是TVL)低估了其網絡規模,因為它們無法計算私有通道和不可見節點。此外,這些指標并不能反映現實世界中閃電網絡的使用情況,而明確查看支付量可以更清楚地了解閃電網絡的實際應用情況。

支付激增的部分原因是最近獲得閃電網絡訪問權限的用戶數量大幅增加。這是通過薩爾瓦多的Chivo Wallet和美國支付應用程序CashApp等應用程序實現。

Arcane Research估計,在2021年8月,大約100000名用戶可以使用閃電支付。截至今年3月,超過8000萬人能夠通過閃電網絡進行支付,這表明有很大的潛在用戶群。

報告發現,大約50%的支付金額來自個人之間的直接交易,也就是點對點(P2P)交易。近三分之一的支付金額來自交易所充值和提現,其余20%來自通過某種形式利用供應商進行的購買交易。(Cointelegraph)[2022/4/14 14:23:39]

工具及方法

在正式開始反洗錢分析之前,先介紹一個高效的工具和一套有效應對復雜洗錢情況的分析方法。

基礎工具-MistTrack

報告:數字貨幣(除比特幣)總市值還未突破前高:LongHash發文稱,據Coinmarketcap數據顯示,目前市值排名第一的比特幣和排名第二的以太坊價格均已經突破2017年牛市高點。但與2017年普漲不同的是,這次其他主流數字貨幣的價格普漲并不同步,而是更加反映各項目的基本面的變化。

據Coinmarketcap數據顯示,截至1月20日,除比特幣外的數字貨幣總市值約3562億美元,距3年前的歷史高位5390億美元下降33.9%,并未突破3年前的數字貨幣牛市周期的市值高點。

隨著比特幣不斷突破前高,大多數主流數字貨幣價格卻依然未能恢復到上一輪牛市的高點。根據計算,截至01月22日市值排名前15的主流數字貨幣現價對比2017-18年牛市最高價變化率,僅BNB、BTC、LINK三個項目了突破2017年的高點。

隨著市場參與者和市場基礎設施的成熟,數字貨幣板塊的周期迭代將會加快速度,具有良好基本面的項目則更容易進行價值捕獲。總之,2017到2018年的板塊紅利將難以復制。[2021/1/25 13:28:27]

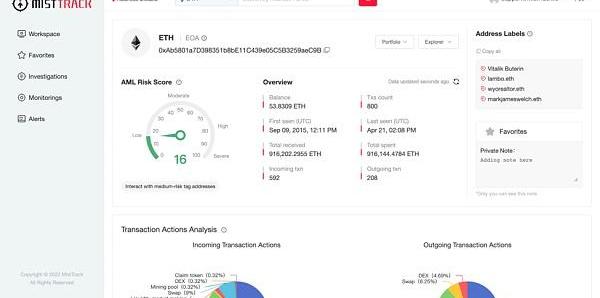

MistTrack反洗錢追蹤系統是一套由慢霧科技創建的專注于打擊加密貨幣洗錢活動的SaaS系統,具有資金風險評分模塊、交易行為分析模塊、資金溯源追蹤模塊、資金監控模塊等核心功能。

國際貨幣基金組織報告:只有40個國家被允許發行央行數字貨幣:1月14日,國際貨幣基金組織(IMF)在其官網上發布報告稱,根據各種調查,越來越多的央行正在探索擁有央行數字貨幣(CBDC)的可能性。然而,全球近80%的央行要么根據其現行法律不被允許發行數字貨幣,要么法律框架不明確。IMF聲稱,其一份新的工作文件中審查了174個成員國的央行法律,發現只有大約40個成員國被合法允許發行數字貨幣。IMF還強調,如果一個國家發行數字貨幣,該司法轄區內的每個人都必須能夠方便地訪問該支付系統,這可能會對金融基礎設施構成一定的挑戰。[2021/1/17 16:21:43]

AMLRiskScore

MistTrack反洗錢追蹤系統主要從地址所屬實體、地址歷史交易活動、慢霧惡意錢包地址庫三方面為其計算AML風險評分。當地址所屬實體為高風險主體或地址與已知的風險主體存在資金來往時,系統會將該地址標記為風險地址。同時,結合慢霧惡意錢包地址庫中的惡意地址數據集,對已核實的勒索、盜幣、釣魚欺詐等非法行為的涉案地址進行風險標記。

AddressLabels

MistTrack反洗錢追蹤系統積累了超2億個錢包地址標簽,地址標簽主要包含3個分類:

它歸屬于什么實體,如Coinbase、Binance

它的鏈上行為特征,如DeFi鯨魚、MEVBot以及ENS

報告:比特幣4年及8年投資回報率遠超于黃金和熱門股票:1月2日消息,Ecoinometrics近日的報告對幾種受歡迎的股票期權、黃金和比特幣的表現進行了比較,在1年圖表上,比特幣僅次于特斯拉(Tesla),特斯拉同比漲幅為698%。但比特幣仍遠高于其他熱門股票,而黃金、納斯達克和標準普爾500指數均創出微弱的兩位數高位。然而,在4年和8年圖表上進行比較時,比特幣的表現沒有受到影響。比特幣的總回報率在4年期間為2675%,特斯拉以1406%的回報率排名第二,AMD以695%的回報率排名第三。而在8年圖表上,雖然特斯拉、英偉達、AMD和亞馬遜的投資回報率都相當可觀,但比特幣史無前例地增長了20238%。(AMBcrypto)[2021/1/2 16:14:14]

一些鏈下情報數據,如曾使用過imToken/MetaMask錢包

Investigations

追蹤和識別錢包地址上的加密資產流向,實時監控資金轉移,將鏈上和鏈下信息整合到一個面板中,為司法取證提供強有力的技術支持。

通過標記1千多個地址實體、2億多個地址標簽,10萬多個威脅情報地址,以及超過9000萬個與惡意活動相關的地址,MistTrack為反洗錢分析和研究提供了全面的情報數據幫助。通過對任意錢包地址進行交易特征分析、行為畫像以及追蹤調查,MistTrack在反洗錢分析評估工作中起到至關重要的作用。

現場丨外灘大會德勤報告:區塊鏈轉賬成為菲律賓數字支付市場的黑馬:金色財經現場報道,9月25日,外灘大會第二日,德勤報告指出,菲律賓是全球最大的勞務輸出國之一,對于很多普通的菲律賓海外務工人員和家庭而言,方便、快捷、便宜的跨境匯款渠道非常重要。而區塊鏈跨境轉賬帶來了數字金融模式。報告顯示,2018年AlipayHK提供了全球首個基于區塊鏈技術的電子錢包跨境匯款服務,幫助大量在香港從事家政服務的菲律賓人向國內匯款。AlipayHK與GCash合作,通過渣打銀行負責日終的資金清算以及外匯兌換,成功實現了跨境匯款的實時到賬、即刻取款。除了GCash,Ripple、Send Friend都紛紛開發提供區塊鏈轉賬交易服務,區塊鏈轉賬成為菲律賓數字支付市場的黑馬。[2020/9/25]

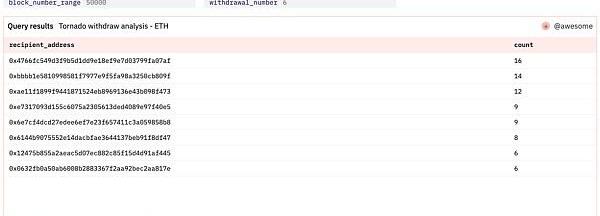

拓展方法-數據分析

MistTrack可以滿足常見的反洗錢分析場景,而遇到復雜特殊的情況就需要其他的方法輔助分析。從區塊鏈反洗錢資金態勢中我們可以看到很多被黑事件發生后,在ETH/BSC鏈上的資金都不約而同地流向了一片灰暗之地——Tornado.Cash,Tornado.Cash已成為ETH/BSC鏈上反洗錢的主戰場。

新的洗錢手法需要新的分析方法,對Tornado.Cash轉出分析的需求變得越來越普遍,此處我們將提出一個針對Tornado.Cash資金轉出的分析方法:

記錄目前已知的信息,已知信息包括轉入Tornado.Cash總數,第一筆Tornado.Cash存款時間,第一筆Tornado.Cash存款的區塊高度。

將參數填入我們準備的分析面板。

得到初步的Tornado.Cash提款數據結果,再使用特征分類的方式對數據結果做進一步篩選。

篩選后的結果是一批疑似黑客轉出的結果集,取概率最高的結果集并對它進行驗證。

Tornado.Cash轉出分析結論。

通過這個Tornado.Cash資金轉出的分析方法,我們已成功分析出RoninNetwork等多個安全事件從Tornado.Cash轉出后的資金詳情。

顯而易見,這個Tornado.Cash資金轉出的分析方法同樣存在局限性:

轉入Tornado.Cash的數量分類也是一個匿名集,資金量越大相應的匿名集數量越少,資金量越小則相反。所以對于資金量小的分析難度更大。

而在BTC鏈上,通過區塊鏈反洗錢資金態勢我們可以看到ChipMixer和Blender是黑客的常用洗錢平臺。Blender目前已被美國財政部制裁,站點已不可用,這里不再做進一步的探討。

ChipMixer流入洗錢資金量巨大,我們同樣需要提出一個針對ChipMixer資金轉出的分析方法。

識別ChipMixer的提款特征。

輸入地址類型

輸出地址類型

輸入數額特征

版本

鎖定時間

bech32(bc1q...)

bech32(bc1q...)

所有的輸入數額都滿足Chips(即0.001?*2的n次方,n<14)的要求

2

區塊高度-1/區塊高度-2/區塊高度-?3

根據上述提款特征對相應時間段的結構化區塊數據進行掃描和篩選,得到這個時間段內ChipMixer的提款記錄。

對提款記錄數據歸類結果集,取概率最高的結果集并對它進行驗證。

ChipMixer轉出分析結論。

反洗錢分析詳述

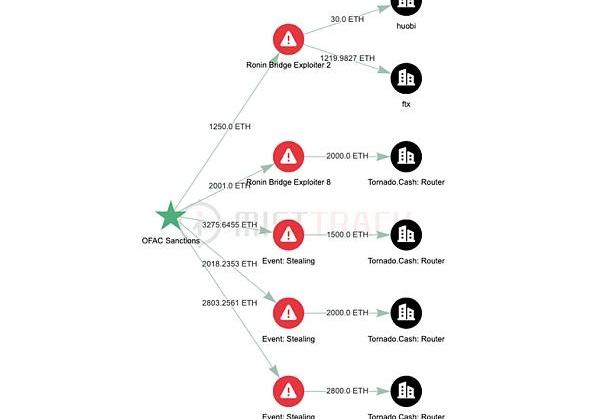

根據上述方法,針對RoninNetwork安全事件做出以下分析:

黑客地址:0x098B716B8Aaf21512996dC57EB0615e2383E2f96

被盜時間:3月23日

損失統計:173,600ETH、25,500,000USDC

攻擊手續費來源:SimpleSwap

資金轉移:

ETH資金轉移:

黑客將攻擊獲利的25,500,000USDC兌換為了8,562.6801ETH,所以黑客需要洗幣的總額為182,163.737ETH。

黑客獲利資金流向主體詳情如下表:

注:其他未做統計的流向資金為洗幣過程損失。

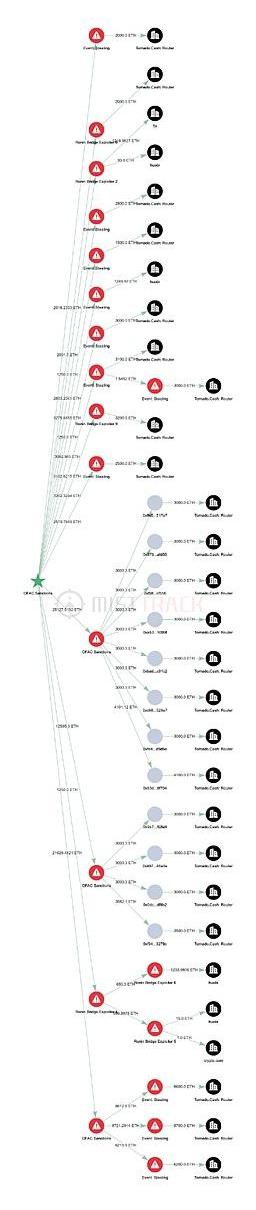

Tornado.Cash資金轉移:

黑客總計轉入Tornado.Cash175,100ETH,經過分析,我們得出Ronin黑客從Tornado.Cash提款符合下列特征:從Tornado.Cash轉出后直接或轉移一層后使用1inch或Uniswap兌換為renBTC,通過renBTC跨鏈到BTC鏈。

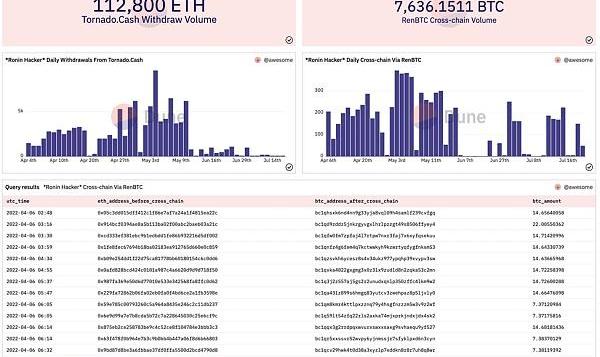

通過DuneAnalytics,我們將符合上述特征的Tornado.Cash提款和跨鏈到BTC鏈的數據篩選出來,并進行有效的可視化展示,如下圖:

根據上面的分析圖,得到Tornado.Cash轉出資金情況如下表:

注:數據有效時間截止于7月20日。

BTC資金轉移:

根據對Tornado.Cash資金轉移的分析,我們得到符合特征的共計8,075.9329BTC的資金跨鏈到BTC鏈。其中的6,191.2542BTC經過分析確認與Ronin黑客相關,再加上從Huobi和FTX提款的439.7818BTC,確認共計6,631.036BTC為Ronin黑客所屬資金。此部分資金的進一步轉移情況如下表:

注:0.1BTC以下轉移額不做統計。

ChipMixer資金轉移:

根據BTC資金轉移可以看到3460.6845BTC轉移到了ChipMixer,通過對BTC鏈上數據監控以及對ChipMixer的提款數據進行分析,識別出Ronin黑客從ChipMixer共計提款2,871.03BTC。此部分資金的進一步轉移情況如下表:

注:0.1BTC以下轉移額不做統計。

總結

以上便是關于RoninNetwork安全事件反洗錢分析以及工具方法介紹的全部內容,至此,關于?2022?上半年區塊鏈安全及反洗錢分析報告的四篇完整解讀已全部完成,可以直接點擊頂部專題合集#區塊鏈安全與反洗錢報告瀏覽查看。

完整報告下載:

https://www.slowmist.com/report/first-half-of-the-2022-report.pdf

回想過去幾個月買賣數字藏品的經歷,23歲的小賀仿佛經歷“大夢一場”。他去年大學畢業,今年經同學介紹入場,經歷行情暴漲、暴跌,曾經一夜富貴,也在下跌過程中趕緊逃離,8月24日,他在接到記者電話時說.

1900/1/1 0:00:00深入研究“什么是DAO”的問題,并提出5個不同的概念視角,使我們能夠更有效的用于對現有組織機構的協調和研究.

1900/1/1 0:00:00文/MarioGabriele?TheGeneralist創始人如果你只有幾分鐘的閱讀時間,下面的內容是作為投資者、運營商或創始人的你應該了解的:關于當前最令人興奮的加密趨勢.

1900/1/1 0:00:00兩個月時間,以太坊原生資產ETH在熊市中完成了價格翻倍,從881美元的低點一度漲超2000美元。本輪ETH上漲背后缺乏鏈上生態壯大的動能支撐.

1900/1/1 0:00:00Web3為我們提供了重要的機會來改善工作條件和認可方法,以更包容和有效地吸引和留住人才。關注什么以及如何留住貢獻者對「傳統」員工滿意度的研究反復表明,工作中有五個關鍵因素:任務享受、對任務重要性.

1900/1/1 0:00:00“15位投資者分享了加密貨幣最具潛力的項目,包括Cosmos、Toucan、Farcaster、MapleFinance、Axelar等.

1900/1/1 0:00:00