BTC/HKD+0.75%

BTC/HKD+0.75% ETH/HKD+1.8%

ETH/HKD+1.8% LTC/HKD+1.89%

LTC/HKD+1.89% ADA/HKD+1.21%

ADA/HKD+1.21% SOL/HKD+0.36%

SOL/HKD+0.36% XRP/HKD+0.18%

XRP/HKD+0.18%據慢霧區情報,發現NFT項目verb釣魚網站如下:

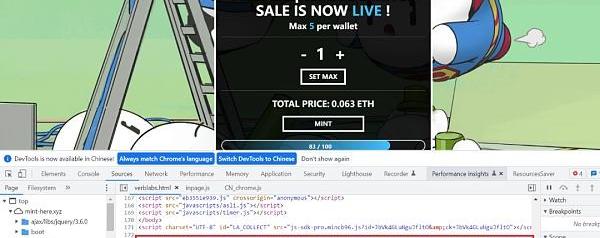

釣魚網站1:https://mint-here.xyz/verblabs.html

釣魚網站2:https://verb-mint.netlify.app

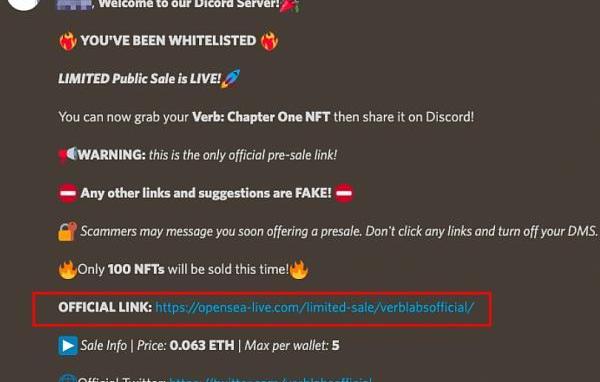

我們先來分析釣魚網站1:

查看源代碼,發現這個釣魚網站直接使用HTTrack工具克隆

http://opensea-live.com/limited-sale/verblabsofficial/站點。

此被克隆的站點非常可疑,似乎也是釣魚網站。

慢霧:仍有大部分錢包支持eth_sign,僅少部分錢包提供安全風險警告:金色財經報道,在加密貨幣NFT板塊,越來越多的釣魚網站濫用 eth_sign 簽名功能來進行盲簽欺詐,提醒或禁用這種低級的簽名方法對于保護用戶安全是至關重要的,不少 Web3 錢包已經采取相關措施來對這種危險的簽名方法進行安全提示和限制。仍有一大部分加密錢包支持 eth_sign,其中少部分錢包提供 eth_sign 安全風險警告。如果用戶仍想要使用 eth_sign,他們可以選擇支持該功能的加密錢包。但是,用戶在使用這些錢包時需要特別注意安全警告,以確保其交易的安全性。[2023/5/11 14:57:14]

慢霧:Titano Finance被黑因池子被設置成惡意PrizeStrategy合約造成后續利用:據慢霧區情報消息,2月14日,BSC鏈上的Titano Finance項目遭受攻擊,損失約190萬美元,最初獲利地址為0xad9217e427ed9df8a89e582601a8614fd4f74563,目前被黑資金已被攻擊者轉移到其他23個錢包。該攻擊主要由于owner角色可以任意設置setPrizeStrategy函數,導致了池子被設置成惡意的PrizeStrategy合約造成后續利用。[2022/2/14 9:51:14]

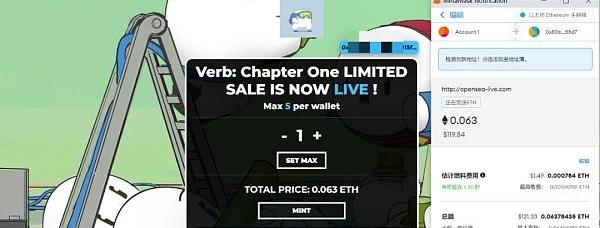

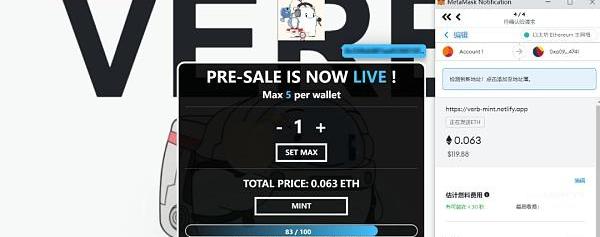

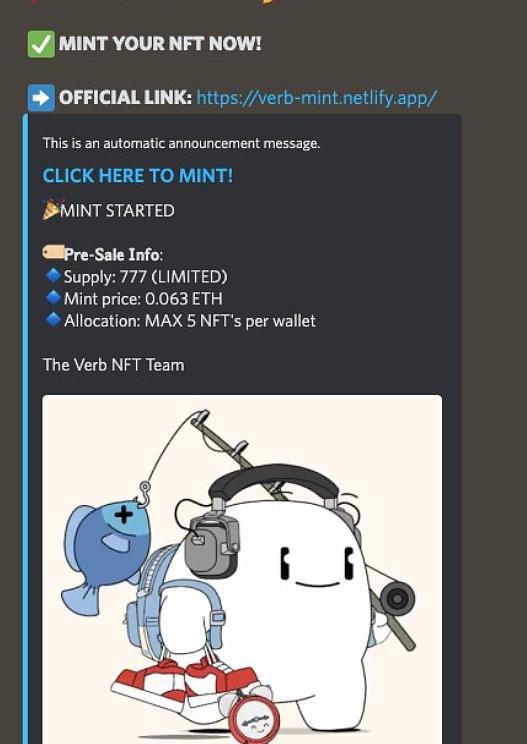

再來看下釣魚網站2:

動態 | 慢霧:巨鯨被盜2.6億元資產,或因Blockchain.info安全體系存在缺陷:針對加密巨鯨賬戶(zhoujianfu)被盜價值2.6億元的BTC和BCH,慢霧安全團隊目前得到的推測如下:該大戶私鑰自己可以控制,他在Reddit上發了BTC簽名,已驗證是對的,且猜測是使用了一款很知名的去中心化錢包服務,而且這種去中心化錢包居然還需要SIM卡認證,也就是說有用戶系統,可以開啟基于SIM卡的短信雙因素認證,猜測可能是Blockchain.info,因為它吻合這些特征,且歷史上慢霧安全團隊就收到幾起Blockchain.info用戶被盜幣的威脅情報,Blockchain.info的安全體系做得并不足夠好。目前慢霧正在積極跟進更多細節,包括與該大戶直接聯系以及盡力提供可能需求的幫助。[2020/2/22]

這三個站點仿佛都是一個模版生成出來的。

分析 | 慢霧:韓國交易所 Bithumb XRP 錢包也疑似被黑:Twitter 上有消息稱 XRP 地址(rLaHMvsPnPbiNQSjAgY8Tf8953jxQo4vnu)被盜 20,000,000 枚 XRP(價值 $6,000,000),通過慢霧安全團隊的進一步分析,疑似攻擊者地址(rBKRigtRR2N3dQH9cvWpJ44sTtkHiLcxz1)于 UTC 時間 03/29/2019?13:46 新建并激活,此后開始持續 50 分鐘的“盜幣”行為。此前慢霧安全團隊第一時間披露 Bithumb EOS 錢包(g4ydomrxhege)疑似被黑,損失 3,132,672 枚 EOS,且攻擊者在持續洗幣。更多細節會繼續披露。[2019/3/30]

對照三個釣魚網站分別揪出釣魚地址:

聲音 | 慢霧:警惕“假充值”攻擊:慢霧分析預警,如果數字貨幣交易所、錢包等平臺在進行“EOS 充值交易確認是否成功”的判斷存在缺陷,可能導致嚴重的“假充值”。攻擊者可以在未損失任何 EOS 的前提下成功向這些平臺充值 EOS,而且這些 EOS 可以進行正常交易。

慢霧安全團隊已經確認真實攻擊發生,但需要注意的是:EOS 這次假充值攻擊和之前慢霧安全團隊披露過的 USDT 假充值、以太坊代幣假充值類似,更多責任應該屬于平臺方。由于這是一種新型攻擊手法,且攻擊已經在發生,相關平臺方如果對自己的充值校驗沒有十足把握,應盡快暫停 EOS 充提,并對賬自查。[2019/3/12]

釣魚地址1:0xe7b2AAa70D6133c78006A078b95dF8Be3613385E

釣魚地址2:0xa096356DeB502d1F5670A2E26a645eA4dbAA4741

釣魚地址3:0x80eE5caDf0f04058b9dF853017542Ab3dF9D88d7

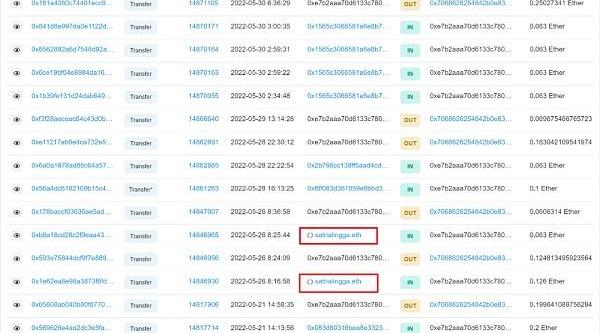

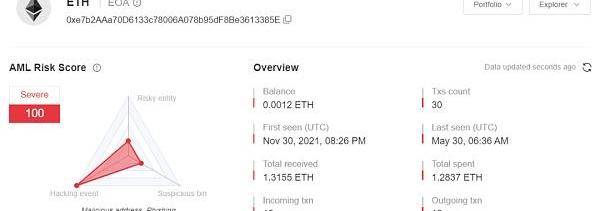

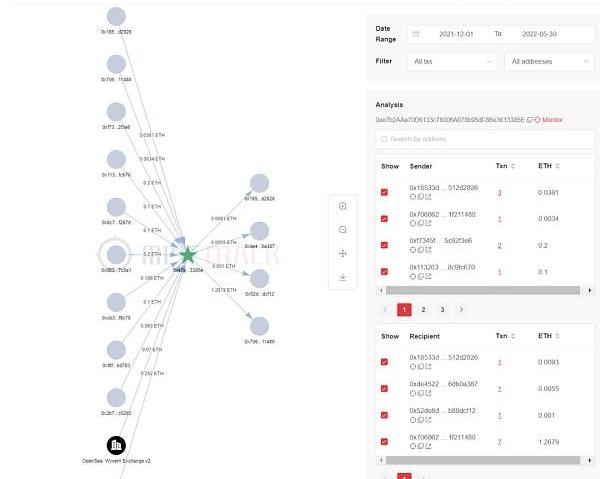

先分析釣魚地址1(0xe7b…85E):

發現地址satrialingga.eth?轉入過兩筆ETH,分別是0.063和0.126。

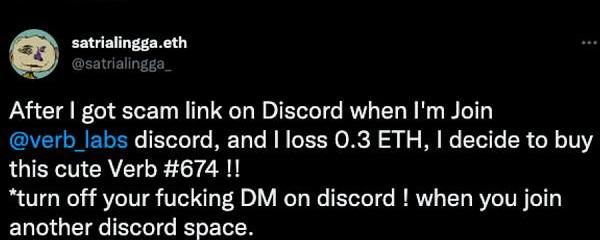

隨后在Twitter上找到了用戶@satrialingga_,發現該用戶在5月26日6:48PM發文稱自己被騙了0.3枚ETH,并提醒大家在加入Discord時要關閉私信。顯然是遭遇了私信釣魚。

根據用戶@satrialingga_的信息,我們加入@verb_labs的Discord,剛加入就有2個機器人發私信進行釣魚詐騙。

騙子直接留了個釣魚形象的NFT圖片,生怕別人認不出來這是釣魚網站么?

接著,我們使用MistTrack分析釣魚地址1:

發現盜來的錢基本被立馬轉走。

查看交易數較大的這個地址:

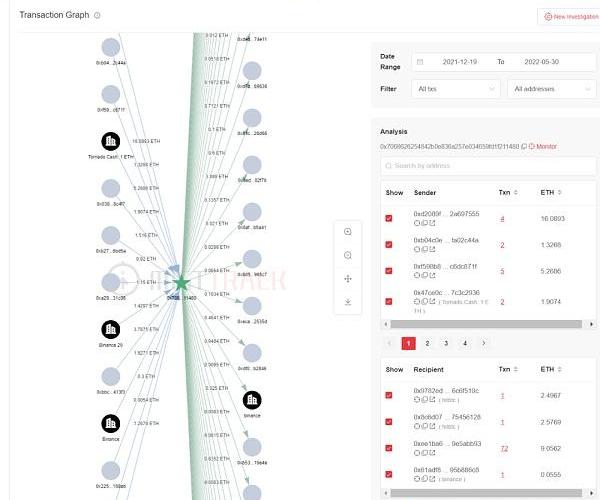

0x7068626254842b0e836a257e034659fd1f211480:

該地址初始資金來自TornadoCash轉入的兩筆1ETH,總共收到約37ETH,并通過189筆轉出洗幣,有從Binance提幣和入金的交易記錄。

接著,我們來分析釣魚網站2。

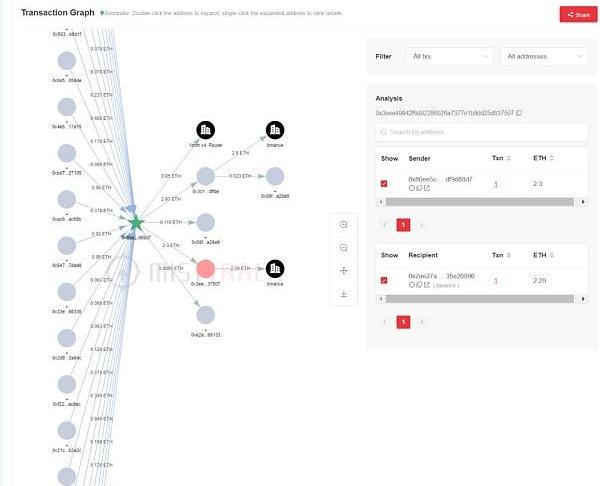

發現地址2將盜來的大部分ETH都被換成USDT,并轉到地址0xf44c65d285d6282c36b85e6265f68a2876bf0d39,目前未轉移。

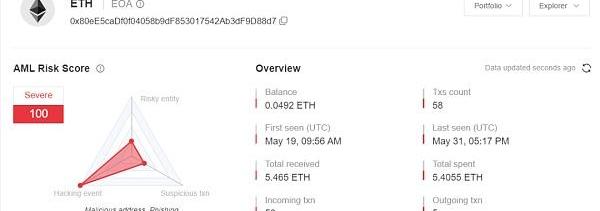

來看看最后一個釣魚網站3:

經MistTrack分析,地址3共收到約5.5ETH,入金交易有53筆,看來被騙的人挺多。

繼續追蹤,發現大部分ETH轉入Binance地址

0x2ae27a28ffa6b08d4568133632268d1335e26996:

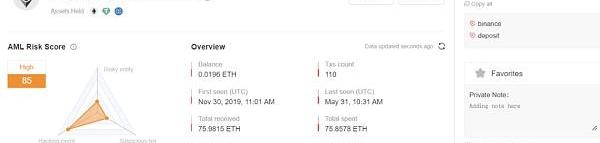

此地址在MistTrack的風險等級為高風險,共收到約76ETH。

以上就是本次關于Verb釣魚網站的全部分析內容。

總結

本文主要是說明了由兩個小釣魚網站分析出一個大釣魚網站的事件。NFT釣魚網站層出不窮,制作成本非常低,已經形成流程化專業化的產業鏈,這些騙子通常直接使用一些工具去copy比較出名的NFT項目網站,誘騙用戶輸入私鑰助記詞或者是誘導用戶去授權。建議大家在嘗試登錄或購買之前,務必驗證正在使用的NFT網站的URL。同時,不要點擊不明鏈接,盡量通過官方網頁或者官方的媒體平臺去加入Discord等,這也能避免一些釣魚。

By:耀&Lisa

隨著Crypto和元宇宙逐漸出圈,Web3成為熱門話題,并被冠以「互聯網下一個時代」的宏大愿景。與此同時,Web3社交賽道開始興起,對中心化的Web2社交平臺造成沖擊.

1900/1/1 0:00:00NFT誕生至今已有10年左右發展史,從最初的藝術創作、思想實驗到近2年NFT與市場開始深度融合,逐漸顯示出NFT市場的周期性.

1900/1/1 0:00:00轉自:老雅痞 游戲行業正在慢慢地被區塊鏈技術喚醒。它將極大地改變游戲格局,使游戲玩家受益。每個節點都必須驗證用戶在區塊鏈上發送給網絡的每個計算的有效性.

1900/1/1 0:00:00在本文中,我們將通過以下四個部分來探討NFT游戲領域:1.為什么游戲是NFT最明顯的用例?2.?深入探討NFT游戲與傳統游戲的不同之處3.?確定潛在市場的規模4.?探討NFT游戲的前景5.?識別.

1900/1/1 0:00:00加密貨幣,像互聯網一樣,已經成為了新的「大勢所趨」。「加密貨幣,其實和互聯網沒什么兩樣」——MarcAndreessen,a16z早在20世紀90年代初,那個也許我們只能稱之為Web0.5的時代.

1900/1/1 0:00:001.金色觀察|深度解析四種類型的跨鏈橋及其風險你聽說過像?Synapse、Multichain、Stargate、Thorchain、Cosmos這些跨鏈橋嗎.

1900/1/1 0:00:00