BTC/HKD+0.06%

BTC/HKD+0.06% ETH/HKD-0.64%

ETH/HKD-0.64% LTC/HKD+0.22%

LTC/HKD+0.22% ADA/HKD-1.35%

ADA/HKD-1.35% SOL/HKD-0.62%

SOL/HKD-0.62% XRP/HKD-1.74%

XRP/HKD-1.74%

北京時間2022年2月3日凌晨1點58分,Solana跨鏈橋項目蟲洞遭受攻擊者發起的攻擊。黑客繞過了Solana上的WormholeBridge驗證過程,并為自己鑄造了WormholeETH(wETH)。

此次事件中,攻擊者通過注入一個欺騙性的sysvar帳戶繞過了系統驗證步驟,并成功生成了一條惡意“消息”,指定要鑄造12萬枚wETH。最后,攻擊者通過使用惡意“消息”調用了“complete_wrapped”函數,成功鑄造了12萬枚wETH,價值約3.2億美元。

該事件造成的損失金額之大,令其成為了DeFi史上第二大黑客攻擊事件。

蟲洞簡介

蟲洞,又稱愛因斯坦-羅森橋,也譯作蛀孔。是宇宙中可能存在的連接兩個不同時空的狹窄隧道。

言歸正傳,其實Solana的跨鏈橋蟲洞協議,確有蟲洞在科學乃至科幻小說里相同的意思和定位。

首發 | imKey正式支持Filecoin,成為首批Filecoin硬件錢包:12月1日,隨著imToken2.7.2版本上線,imKey同步支持Filecoin,成為業內首批正式支持FIL的硬件錢包。Filecoin作為imKey多鏈支持的優先級項目之一,成為繼BTC、ETH、EOS和COSMOS四條公鏈后的第五條公鏈。

據悉,imKey團隊已在Q4全面啟動多鏈支持計劃,計劃實現imToken已經支持的所有公鏈項目,本次imKey升級更新,無需更換硬件,不涉及固件升級,通過應用(Applet)自動升級,即可實現imKey對Filecoin的支持及FIL的代幣管理。[2020/12/2 22:52:32]

蟲洞可連接兩個不同時空的隧道,從而節約時間進行“傳送”。而Solana的跨鏈橋蟲洞協議,是連接以太坊的橋。簡單來說,它幫助我們節約了交易的時間和周期,避開以太坊的擁堵從而體驗到Solana的快速交易。

漏洞利用交易

鑄幣12萬枚WormholeETH:?

首發 | 火幣集團全球業務副總裁:監管將決定區塊鏈技術和加密貨幣的落地速度:1月21日,火幣集團全球業務副總裁Ciara Sun在達沃斯世界經濟論壇上表示,對區塊鏈和數字貨幣的監管態度,2019年是重要的一年。在美國,到2019年底,針對加密貨幣和區塊鏈政策有21項法案,這些法案包括稅收問題,監管結構,跟蹤功能和ETF批準,哪些聯邦機構監管數字資產等。歐盟(EU)在2020年1月10日實施了一項新法律,要求加密貨幣平臺采取更嚴格的反洗錢做法。瑞士,日本,立陶宛,馬耳他和墨西哥通過法律,要求交易所必須根據KYC和AML準則獲得許可。中國,土耳其,泰國等國家正在計劃自己的中央銀行數字貨幣(CBDC)。而監管將決定區塊鏈技術和加密貨幣的落地速度。[2020/1/22]

https://solscan.io/tx/2zCz2GgSoSS68eNJENWrYB48dMM1zmH8SZkgYneVDv2G4gRsVfwu5rNXtK5BKFxn7fSqX9BvrBc1rdPAeBEcD6Es?

首發 | DVP: Bitstamp交易所存在漏洞 可導致大量KYC等信息被泄露:金色財經訊,近日,DVP收到安全人員提交的全球知名交易所Bitstamp的漏洞,攻擊者可以利用該漏洞查看大量用戶ID、銀行卡等敏感信息,嚴重威脅用戶信息安全。為避免發生KYC泄露的惡性事件,DVP安全團隊在收到該漏洞后,第一時間通知該平臺進行修復,但未收到回應。DVP提醒相關用戶關注個人信息安全,以免造成損失。[2019/8/13]

將代幣轉到以太坊:?

https://etherscan.io/address/0x629e7da20197a5429d30da36e77d06cdf796b71a#internaltx?

漏洞攻擊流程

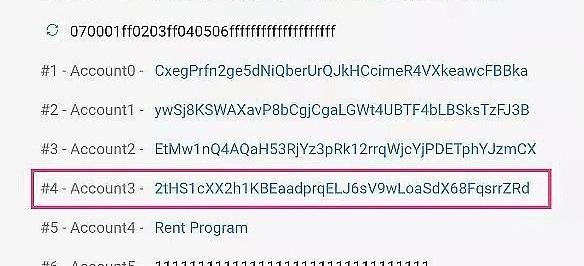

步驟一:攻擊者使用假sysvaraccount調用“verify_signatures”函數:https://solscan.io/tx/25Zu1L2Q9uk998d5GMnX43t9u9eVBKvbVtgHndkc2GmUFed8Pu73LGW6hiDsmGXHykKUTLkvUdh4yXPdL3Jo4wVS①以偽造的“sysvaraccount”作為參數調用的“verify_signatures”函數:

首發 | 百度推動246家博物館線上藏品上鏈:金色財經訊,近日,百度超級鏈聯合百度百科,基于區塊鏈技術創建 “文博藝術鏈”,推動百科博物館計劃中的246家博物館線上藏品上鏈。基于“文博藝術鏈”,百度將與博物館共同推動線上藏品版權的確權與維護,同時探索線上藏品版權數字化交易方式,為合作的博物館提供更全面的服務和更多的權益。據介紹,此項目將分階段進行,一期將完成線上藏品的入鏈確權,為每一件藏品生產專屬的版權存證證書。讓每一名用戶可以在百度百科博物館計劃的PC端和WAP端的藏品頁查看證書。后續,百度還將推動AI與區塊鏈技術在文博領域的結合應用,用來保障上鏈數據與藏品相匹配,為后續進行藏品圖像版權數字化交易奠定基礎。[2019/1/30]

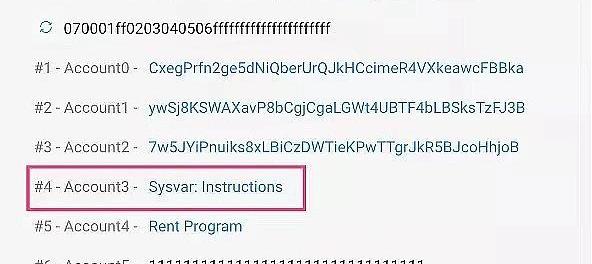

相比之下,以下截圖是以真實的“sysvaraccount”作為參數的“verify_signatures”函數:

IMEOS首發 EOS Go公布新增兩條復選條件 :據金色財經合作伙伴IMEOS報道:今日,EOS Go在 steemit上公布新增的兩條復選條件為:

1. 保證安全的計劃:候選節點是否在steemit上發布文章介紹該節點的安全方法和計劃,“安全方法”標準是向EOS選民展示安全最佳實踐知識和組織實施計劃的機會;

2. 立場:描述該節點分享通脹獎勵和/或向EOS代幣持有人派發股息的立場(候選節點在steemit發布)。主要闡述以下兩個問題:

該組織是否會出于任何原因向EOS令牌選民提供支付,包括BP選舉和社區建議?

該組織是否有書面的無票付款政策?如果是這樣,請提供一個鏈接。[2018/4/27]

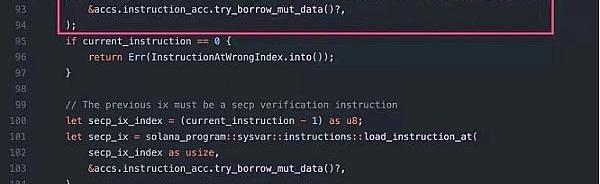

②?“verify_signatures”函數從sysvar(L92)加載當前指令。

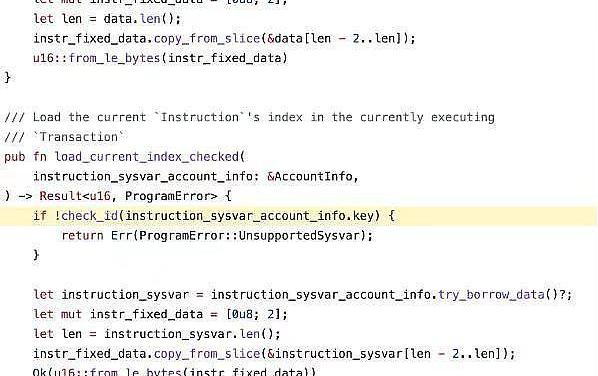

③?然而,函數“load_current_index”并不能驗證“sysvaraccount”是否真的是“systemsysvar”。由于從“sysvar”中檢索到的當前指令是由攻擊者控制的,因此它可以順利通過以下驗證過程。

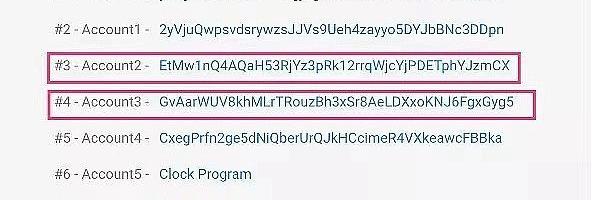

步驟二:攻擊者隨后使用上一步驗證的簽名調用“post_vaa”函數,并創建一個惡意消息帳戶,聲明要鑄造12萬枚wETH:https://solscan.io/tx/2SohoVoPDSdzgsGCgKQPByKQkLAXHrYmvtE7EEqwKi3qUBTGDDJ7DcfYS7YJC2f8xwKVVa6SFUpH5MZ5xcyn1BCK

①Account2是通過“verify_signatures”指令生成的簽名集。②Account3是將在“complete_wrapped”函數中使用的消息帳戶。

步驟三:攻擊者調用“complete_wrapped”函數讀取惡意消息賬戶中的數據并鑄造12萬枚wETH:https://solscan.io/tx/2zCz2GgSoSS68eNJENWrYB48dMM1zmH8SZkgYneVDv2G4gRsVfwu5rNXtK5BKFxn7fSqX9BvrBc1rdPAeBEcD6Es

①?Account3是“post_vaa”函數生成的消息賬戶。

②?Account6是“收件人”地址,用于接收鑄造的WormholeETH。③Account9是WormholeETH的鑄幣機構,是一個PDA。這就是為什么在簽名驗證通過后,攻擊者可以直接鑄造代幣。

步驟四:部分鑄造的wETH被轉移到以太坊,其余的被交換到USDC和SOL:

https://solscan.io/tx/j3jUDG43di8Dsg7Q3jQhstamtBovu1GLqnDJ7yNvM3r4pnK9e7uqgt9uBobCjT5S1BKhZZFQNQwDxypEYqLknec

https://solscan.io/tx/5UaqPus91wvAzKNve6L8YAHsESomZQ7GWi37gPFyzTHcXNMZA641bb8m8txo7bS7A5cAnzKDKYyiKcQC8GgDcAuf

https://solscan.io/tx/3AugXqrXunBa96YfqENhPBiWZWpnSnJdqAHS64qcHTVU9KtfGon8cN9cUuXsDmBobBBXjYUtuRxnYxgERS42nh6G

https://solscan.io/tx/2SndtH3tU4j6v14HJzEde3d3dnpdHqTPn4VnvhTj4zKLo26H5kmtCwjn2nANfjXNVbmFsyEGtD4Jte25azsPwaRk

合約漏洞分析

這個漏洞的根本原因是在驗證簽名過程中,程序使用了一個在Solana更新至1.8.0時即被廢棄的“load_current_index”函數。該函數不會驗證輸入的“sysvaraccount”是否真的是“systemsysvar”,從而攻擊者可以趁機偽造這個關鍵帳戶。

為了防止將來此類問題的發生,必須檢查并驗證函數使用的所有帳戶。特別是在該案例中,由于部分檢查過程依賴于外部調用,而外部調用的可靠性被過度信任,從而引入了風險。

總結

目前,Wormhole團隊已修復漏洞并已恢復網絡。在此,CertiK給開發者提出如下幾點建議:

開發者在使用外部依賴的函數時,需要對這個函數有足夠的了解。

隨時關注外部依賴代碼庫的重要更新,在有重大版本變動時及時對自己的代碼庫做出相應的調整。

當代碼版本更新時,也需及時進行全面審計,并將審計后的代碼及時更新到已部署上鏈的代碼中。

農歷破五將至,希望大家“破五窮”。同時也希望每一個項目在經過嚴格的審計之后上線部署從而獲得更高的安全性并減少財產損失的可能。好運從新的一年起開始不斷“循環”;安全從嚴格的審計開始,每個項目都有更好的“開端”!

迄今為止,CertiK已獲得了2500家企業客戶的認可,保護了超過3110億美元的數字資免受損失。歡迎點擊CertiK公眾號底部對話框,留言免費獲取咨詢及報價!

之前MadNFTs社區為大家帶來過一篇干活滿滿的關于NFT工具Discord的文章,此次我們為大家帶來另外一個在NFT空間中經常使用的工具,甚至已經成為很多人與NFT交互方式中不可或缺的一部分.

1900/1/1 0:00:00繼CryptoPunks、BoredApeYachtClub之后,頭像類NFT賽道迎來爆發,每天都有新的限量發行的,與眾不同的頭像類NFT項目上線,這些NFT的價格也在以瘋狂的速度攀升.

1900/1/1 0:00:00道路千萬條,安全第一條:1)不要共用密鑰2)密鑰離線保存 3)開發和測試分開 4)不要下載來歷不明的軟件5)立即檢查授權6)進行授權前.

1900/1/1 0:00:00?如朋友們所熟悉的,國內主流數字藏品銷售平臺,出于合規考慮,不支持數字藏品的二次交易。近日,我們注意到已經落地的一個商業場景——國內某公司電商平臺開放了數字作品版權二次交易.

1900/1/1 0:00:00這是20世紀兩位貨幣經濟學偉人之間的一場傳奇辯論。爭論的焦點是“挑戰者貨幣”是否會取代政府支持的標準貨幣,成為全球最受歡迎的支付媒介.

1900/1/1 0:00:00目錄 前?? 2021現貨市場概況 2021前五幣種表現 2021前三?幣種市值占?2021前五穩定幣數據表現 ?特幣分析 ?特幣價格與交易量 ?特幣算? ?特幣算?國家/地區分布?特幣價格表現.

1900/1/1 0:00:00