BTC/HKD-0.44%

BTC/HKD-0.44% ETH/HKD-1.18%

ETH/HKD-1.18% LTC/HKD-1.28%

LTC/HKD-1.28% ADA/HKD-1.37%

ADA/HKD-1.37% SOL/HKD-0.22%

SOL/HKD-0.22% XRP/HKD-1.94%

XRP/HKD-1.94%2021年5月,加密資產市場頗為動蕩,BTC從5萬美元上方最低跌至29000美元,幾近腰斬,大多數加密資產最大跌幅超過50%。

二級市場巨震之下,鏈上生態也不太平。5月份,DeFi市場發生至少13起黑客攻擊事件,多集中在幣安智能鏈上,折損資金達到2.7億美元,超過了2020年所有DeFi安全事件的資產損失。BSC官方認為,一個有組織的黑客團隊盯上了BSC。

為何BSC鏈上項目集中失竊?黑客又如何做到快速捕捉項目漏洞?區塊鏈安全公司PeckShield發現,很多被攻擊的項目都存在同源漏洞。

比如,在BSC收益聚合器PancakeBunny被攻擊后,Fork自PancakeBunny的AutoShark和MerlinLabs在接下來的一周內接連失竊;而被攻擊的BurgerSwap和JulSwap,代碼都是Fork自Uniswap,但它們似乎在進行改動時產生了漏洞。

PeckShield相關安全負責人告訴蜂巢財經,這些Fork出的協議被攻擊主要是在沒有完全理解原協議背后的邏輯下,進行微創新,導致一個小的更新或小的組合就可能產生漏洞。

Angle Protocol:受黑客攻擊影響的USDC約1752萬美元,DAO仍持有近2000萬美元代幣:3月15日消息,去中心化穩定幣協議 Angle Protocol 已根據鏈上信息準備 Euler Finance 黑客攻擊事件后協議的詳細概述,其中受影響的 USDC 約為 1752 萬美元,目前 DAO 所持有的代幣總價值(包含 agEUR)約 1959 萬美元,團隊正在密切監視情況并與當局合作,提供所能提供的一切幫助來調查黑客攻擊,將在收到更新后立即分享。[2023/3/15 13:05:57]

屢次發生的安全事件再度給協議開發者提了個醒,在進行DeFi的模式創新時,不應忽視底層代碼的安全性。

12個項目被攻擊?折損2.7億美元

屋漏偏逢連夜雨。在加密資產市場跌勢不止時,鏈上協議的安全事故頻發。

5月30日,BSC上的穩定幣兌換協議BeltFinance遭遇閃電貸攻擊,損失620萬美元。根據區塊鏈安全公司PeckShield的追蹤,此次攻擊源于攻擊者在PancakaSwap完成8筆閃電貸后,通過重復買入賣出BUSD,利用bEllipsisBUSD策略余額計算中的漏洞操縱beltBUSD的價格進行獲利。

PeckShield:Web3項目TRQ疑似被黑客攻擊:金色財經報道,PeckShield監測顯示, Web3項目TRQ疑似被黑客攻擊,導致$TRQ價格大幅下跌。對此,官方放在社交媒體上稱,感謝社區的大力支持。請耐心等待,由于一些特殊原因,交易已經暫停。官方正在處理中。請耐心等待官方進一步公告。[2022/12/11 21:36:45]

被攻擊后,BeltFinance就閃電貸攻擊事件發推致歉并發表報告,其表示將進行進一步審計,并將在48小時內發布用戶補償計劃。

受此影響,BeltFinance治理代幣BELT大幅下跌,從28日的58美元高點跌至27美元,短期跌幅達到53.44%。

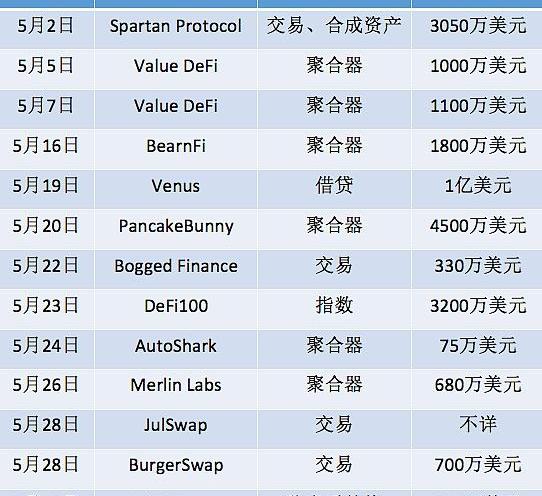

這已是5月份第12個被攻擊的BSC鏈上項目。蜂巢財經統計,自5月2日以來,SpartanProtocol、ValueDeFi、BearnFi、Venus、PancakeBunny等項目接連失竊,共計損失2.7億美元資金,ValueDeFi更是兩次遭攻擊。

成都鏈安:國內天穹數藏宣稱遭黑客攻擊,黑客利用虛假余額購買盜取用戶的藏品:5月17日消息,據成都鏈安“鏈必應-區塊鏈安全態勢感知平臺”安全輿情監控數據顯示,天穹數藏宣稱遭黑客攻擊,藏品售價異常高達近千萬元。根據平臺公告稱:平臺數據遭遇大量惡意攻擊,黑客利用虛假余額購買盜取用戶的藏品,導致數據異常,目前已恢復,平臺已第一時間報警處理。成都鏈安安全團隊初步分析,導致本次攻擊的原因猜測為:攻擊者通過傳統網絡安全攻破了平臺方數據庫,惡意篡改賬戶余額,導致大量用戶高價掛單仍可成交,最終導致數據異常。成都鏈安安全團隊建議:

1、 國內數字藏品平臺方在設計、實現和部署的過程中,要關注通信與網絡安全、主機安全、數據庫安全、移動安全等傳統安全領域,做好安全防護;

2、 國內數字藏品平臺方在運維的過程中,要做好金融風控的設計和實施,避免出現大規模資金異動而不自知的情況;

3、 數字藏品消費者在選擇交易平臺時,需要關注平臺合規風險,注意保障自身財產安全;

4、 數字藏品消費者警惕炒作風險和市場泡沫,避免泡沫破裂時造成財產損失。[2022/5/17 3:22:51]

BSC被攻擊項目一覽

EOS網絡基金會成立Recover+核心工作組,建立完善黑客攻擊危機處理框架:1月5日消息,EOS網絡基金會領導者Yves La Rose宣布成立第六個核心工作組,該工作組命名為Recover+,由EOS生態DeFi項目Pizza領導,旨在建立危機處理框架,通過制定緊急聯絡、反應機制、DAO保險和白帽獎勵等措施,幫助EOS項目方在遭遇黑客攻擊后以更合理有效的方式應對危機及追回丟失資產。

12月8日,黑客利用溢出漏洞攻擊Pizza,并在短時間內創建了一百三十余萬個賬戶分散資金。Pizza聯合慢霧、各大節點、交易所共同進行追查,于12月12日與黑客達成和解。

此前,EOS網絡基金會已資助成立API+、Wallet+、Core+、Audit+和EVM+五個核心工作組。五個工作組將于2022年第一季度各自提交一份黃皮書,幫助完善EOS網絡基礎設施和規劃未來發展藍圖,助力EOS網絡成為開發者首選開發平臺。[2022/1/5 8:27:42]

2.7億美元的資產損失已經超過了2020年所有DeFi安全事件的損失。根據此前PeckShield發布的數據,2020年DeFi安全事件達到60起,損失逾2.5億美元。

聲音 | Wired:朝鮮黑客攻擊加密交易所以資助核武器計劃:據bitcoinexchangeguid報道,Wired最近發布一份報告稱,朝鮮黑客組織APT 38正在攻擊加密貨幣交易所,以資助該國的核武器計劃。[2019/4/4]

短短一個月時間,BSC鏈上連續不斷遭到黑客光顧,顯得頗為蹊蹺。壓力之下,BSC官方不久前在社交平臺發文稱,最近已經接連發生超過8起針對BSC鏈上項目的閃電貸攻擊,「我們認為現在有一個有組織的黑客團隊盯上了BSC。」

BSC官方呼吁所有DApp防范風險,建議鏈上項目與審計公司合作進行健康檢查,如果是分叉項目,需反復檢查相對原始版本進行的更改;采取必要的風險控制措施,實時主動監控異常情況,一旦出現異常及時暫停協議;制定應急計劃,以防出現最壞的情況;如果條件允許可設定漏洞賞金計劃。

的確,復盤12起安全事件,閃電貸攻擊是黑客最常用的手段。SpartanProtocol、PancakeBunny、BoggedFinance、BurgerSwap、JulSwap等項目都是閃電貸攻擊的受害者。

需要明確的是,閃電貸本身并非是一種攻擊手段,它只是一種高效的借貸模式,能夠放大任何人的本金。正如ChainlinkCMOAdelynZhou所言,「閃電貸不會在DeFi內部產生漏洞——它只是揭示了已經存在的漏洞。」

在DeFi經過了高速發展后,BSC上仍有如此多項目在短時間內暴露出漏洞,令鏈上用戶感到心驚。不禁要問,為什么這些安全事件集中爆發在BSC鏈上?又為何黑客能夠快速找到這么多項目的漏洞并實施攻擊?

Fork隱患爆發事發項目多遭同源攻擊

今年以來,BSC異軍突起,作為以太坊的側鏈,它憑借更高效的交易處理效率和低廉的手續費,吸引了大量的項目和鏈上玩家入駐,巔峰時期,其鏈上總鎖倉價值超過344億美元,是僅次于以太坊的第二大DeFi集結地。

BSC生態的快速崛起,搶占鏈上先發紅利,大量項目扎堆部署。由于此前,以太坊上大多項目已經開源,不少開發者采用了Uniswap、Curve等成熟項目的開源代碼,經過簡單修改后便在BSC上快速上架。而這種匆忙地Fork成了BSC鏈上項目成批量被黑客攻擊的隱患。

據PeckShield披露,近期被攻擊的BurgerSwap和JulSwap,代碼都是Fork自Uniswap。PeckShield指出,「但它們似乎并沒有完全理解Uniswap背后的邏輯。」

根據事發后BurgerSwap的報告,攻擊者自發「假幣」,隨后與協議的原生代幣BURGER形成交易對,改變了后者的價格。很顯然,分叉自Uniswap的BurgerSwap在某些方面不夠成熟,被黑客鉆了空子。

Fork協議的來源不僅是以太坊,BSC鏈上一些早期協議應用也被后來者Fork上鏈。AutoShark和MerlinLabs兩個聚合器協議,皆因Fork了PancakeBunny被黑客洗劫。從時間線來看,5月20日,PancakeBunny遭到閃電貸攻擊,此次攻擊源于攻擊者利用該協議操縱了LPTokenBNB-BUNNY和BNB-BUSDT的價格。

看到PancakeBunny被攻擊后,AutoShark發文強調自己的安全性,表示其做了4次代碼審計,其中2次正在進行中。但打臉接踵而至,僅僅4天后,AutoShark遭遇閃電貸攻擊,其代幣SHARK瞬間下跌99%。根據PeckShield的分析,此次攻擊手法與PancakeBunny被攻擊的手段相似。

被打臉的還有MerlinLabs,在被攻擊前,它也曾發文表示已經反復執行代碼的審核,為潛在的可能性采取了額外的預防措施。但5月26日,黑客就「乘勝追擊」,洗劫了MerlinLabs。

PeckShield認為,這是攻擊PancakeBunny后的模仿案,攻擊者都不需要太高技術和資金的門檻,只要耐心地將同源漏洞在Fork出的協議上重復試驗,就能撈上可觀的一筆。「Fork的DeFi協議可能尚未成為Bunny挑戰者,就因同源漏洞損失慘重,被嘲笑為『頑固的韭菜地』。」

此外,在BeltFinance被攻擊的案例中,黑客利用了bEllipsisBUSD策略余額計算中的漏洞,操縱了beltBUSD的價格,而Ellipsis則Fork自以太坊知名協議Curve。

PeckShield相關安全負責人告訴蜂巢財經,這些Fork的協議被攻擊主要是在沒有完全理解原協議背后的邏輯,進行微創新,導致一個小的更新或小的組合就可能產生漏洞。

該負責人表示,從已知的漏洞下手是攻擊者對尚處發展階段的DeFi領域常用的「覓食」方法。對于項目方來說,對DeFi協議安全的重視,不是嘴上說說而已,而是要做到「吾日三省代碼」:協議上線前有沒有做靜態審計?其他協議遭到攻擊后,有沒有自查代碼,檢查是否出現類似漏洞?交互的協議有沒有安全風險?

從上述案例來看,BSC鏈上一批項目集中失竊,主要是黑客找到了多個協議的同源漏洞,只需模仿攻擊手段,就能「舉一反三」,在短時間內完成對多個項目的剽竊。

屢次發生的安全事件也給協議開發者提了個醒,在進行DeFi的模式創新時,不應忽視底層代碼的安全性。

對此,PeckShield建議,新合約上線前要進行審計,也需要注意排查與其他DeFi產品進行組合時的業務邏輯漏洞。同時要設計?定的風控熔斷機制,引?第三?安全公司的威脅感知情報和數據態勢情報服務,完善防御系統。「所有DeFi協議都存在變數,即使?個協議進行了多次審計,?個小的更新也會使審計變得無用,因此即使?個小的更新都要重新進行審計。」

一鏈通門戶正式上線 http://aioc-portal.paas.cmbchina.com一鏈通:招行區塊鏈品牌,致力于在數字經濟時代為用戶提供可信金融基礎設施,為客戶提供更加優質的金融服務.

1900/1/1 0:00:00NFT的本質 前文有說到,NFT的本質是智能合約+智能合約ID,是一種標記數字資產所有權的方法。即,通過智能合約將資產數字化,并通過合約ID確定其所有權.

1900/1/1 0:00:00內蒙新疆 內蒙和新疆都屬于資源豐富型省份,內蒙有大量的煤炭資源,新疆的煤炭和天然氣資源也不少,以前這些資源運輸到發達沿海地區的成本其實并不低.

1900/1/1 0:00:00Circle是正在快速增長的美元掛鉤穩定幣USDC背后的開發公司,剛剛宣布已經籌集了4.4億美元的新資金.

1900/1/1 0:00:00編者按:本文由?CabinVC聯合Flow和TheSandbox撰寫并發布,Odaily星球日報聯合發布NFT?即非同質化代幣,具不可拆分替代、非標準化等特質.

1900/1/1 0:00:00近日,南京純白矩陣科技有限公司宣布完成了新一輪近億元融資,本次A輪融資由螞蟻集團領投,易方科達以及南京江北新區科技投資集團跟投.

1900/1/1 0:00:00