BTC/HKD+0.13%

BTC/HKD+0.13% ETH/HKD+0.26%

ETH/HKD+0.26% LTC/HKD+0.8%

LTC/HKD+0.8% ADA/HKD-1.8%

ADA/HKD-1.8% SOL/HKD+1.82%

SOL/HKD+1.82% XRP/HKD-1.15%

XRP/HKD-1.15%前言

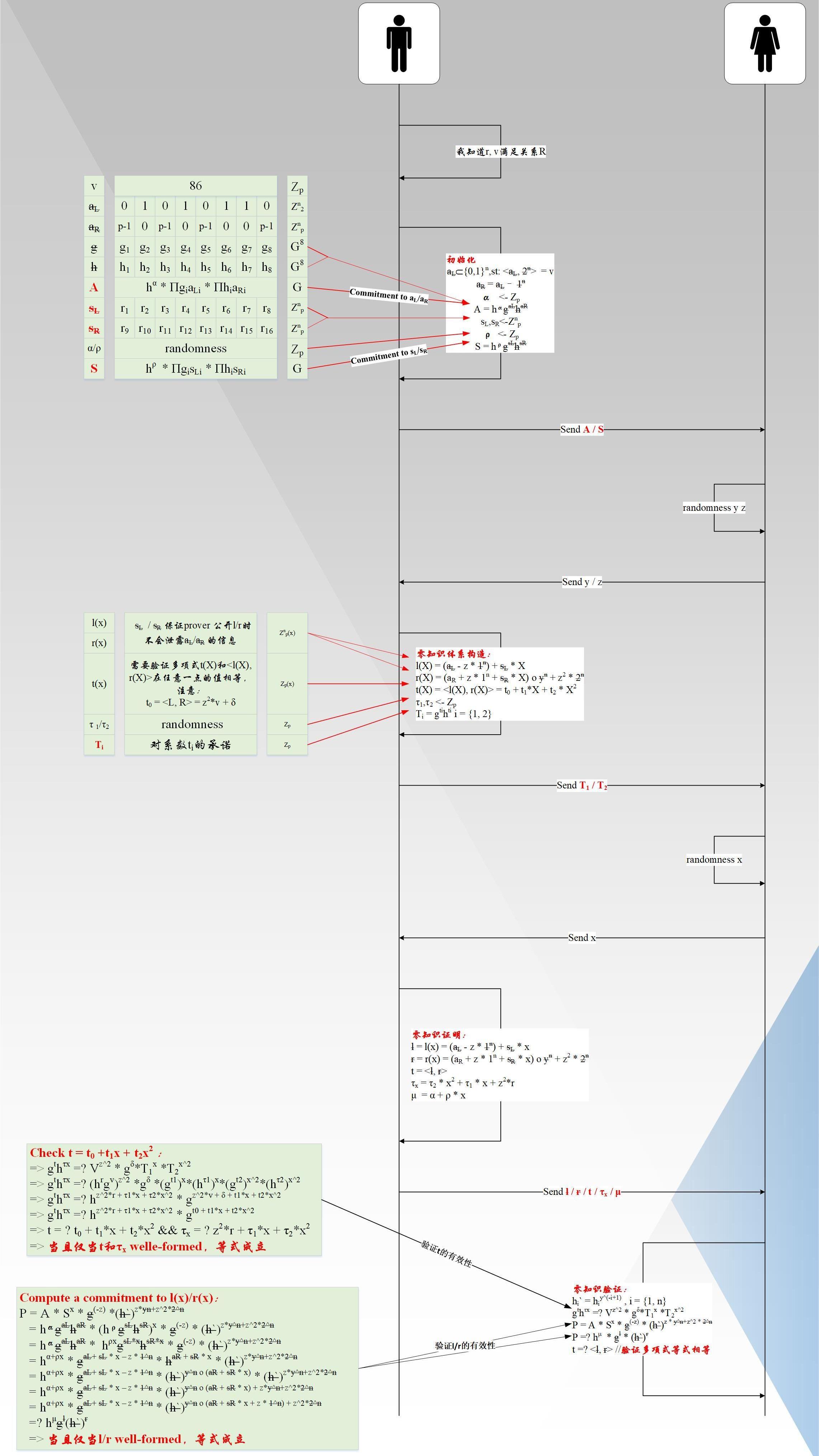

Bulletproofs,又一個有意思的零知識證明算法,相信讀者已經很熟悉它了。和zk-snark相比,它不需要可信設置;和zk-stark算法相比,它具有較小的proofsize。根據論文,它有兩個方面的應用:1.用于rangeproof;2.用于一般算術電路的零知識證明。下面,讓我們先看一下Bulletproofs是如何高效的實現第一點。

Rangeproof

1.?預備知識

aL:表示向量{a1,a2……an}

2n:表示向量{20,21…2n-1}

<a,b>:表示向量內積∑ai*bi,結果是一個值

aob:向量對應位相乘,{a1*b1……an*bn},結果是一個向量

2.?證明

Alice想要證明

v?

=>則,需要證明一個relation得成立,如下所示:

{:V=grhv^v?}

public-x??????????witness-wrelation-R

即,對于公開信息x,Alice有隱私信息w,使得關系R成立。

令aL為金額v的在范圍內的二進制形式,則aL={a1,a2……an}?{0,1}n,且滿足<aL,2n>=v。因此,證明者需要證明以下幾個等式相等:

《比較》研究部主管陳永偉:數字經濟的三個關鍵詞分別是數字技術、數據和平臺:9月18日晚8點,火幣大學名師前沿課邀請到《比較》研究部主管、經濟學博士陳永偉以《理解數字經濟》的主題為學員們帶來分享。

陳永偉表示,數字經濟的三個關鍵詞,分別是數字技術、數據和平臺,他們是數字經濟的技術基礎、生產要素和組織形式。前兩個層次是生產力層面,后一個層次是生產關系的層面。數字經濟正在以指數級的速度發展,基于地域和營業時間的傳統商業邏輯被打破,任何場景下的任何兩個主體形成可瞬時達成交易的數字化統一市場,數字經濟帶來對生產的創新,建立了創新的商業體系和“新的商業平臺”,重構了工業生產。[2020/9/18]

V=grhv????(1)

<aL,2n>=v???(2)

aLoaR=0n??(3)

aR=aL-1n???(4)

等式(1)確保了承諾V和金額v的綁定關系,等式(2)確保了v的范圍,等式(3)(4)確保了a

L元素只屬于{0,1}。等式(2)/(3)/(4)總共包含了2n+1個約束,其中公式(2)1個,公式(3)(4)各n個。接下來,為了效率,我們需要把2n+1個約束轉換成1個約束。

3.?2n+1個約束轉換成1個約束

=>預備:從Zp中任意選擇一個數y,則b=0n是等式<b,yn>=0成立的充分條件;因為當b!=0n,等式成立的概率僅有n/p,p是有限域,遠大于n。因此,如果有<b,yn>=0,那么驗證者愿意相信b!=0n。

RocketFuel與Sila合作推動區塊鏈支付技術:基于區塊鏈的電子商務和實體商戶結賬解決方案RocketFuel與內置ACH和數字錢包API提供商Sila已經合作整合雙方的服務。此次合作將使RocketFuel基于電子商務區塊鏈的結賬技術平臺與Sila內置數字錢包及關聯的銀行賬戶集成,以吸引新客戶和銷售渠道。

據悉,RocketFuel正在開發以客戶數據保護為重點的結賬解決方案,使消費者能夠在線支付商品,而不會向第三方泄露消費憑證和其他個人數據。Sila提供銀行和支付基礎設施即服務,其受監管的支付和銀行API使用內置的穩定幣SILA在用戶賬戶之間移動資金。(The Paypers)[2020/4/20]

利用這個理論,我們把等式(2)/(3)/(4)做以下轉換:

1.驗證者隨機選取一個數y發送給證明者;

2.證明者要證明:

<aL,2n>=v(5)

<aL,aRoyn>=0???????(6)

<aL-1n-aR,yn>=0???(7)

同理,等式(5)確保了v的范圍,等式(6)(7)確保了a

L元素只屬于{0,1}。此時2n+1個約束轉換成3個約束,接下來,還需要做進一步的處理:

1.驗證者隨機選取一個數z發送給證明者:

杭州“野生動物保護”專項舉報小程序將融合區塊鏈等技術,實現線索溯源:從杭州市人民檢察院了解到,該院已聯合支付寶安全中心上線“野生動物保護”專項舉報小程序。據了解,杭州“野生動物保護”專項舉報小程序及線索處理后臺還將融合人工智能、云計算、區塊鏈等新技術,逐步實現線索溯源、證據固定、數據分析等全鏈路功能的線上化、智能化,用科技手段助力檢察公益訴訟提質增效。(中新網)[2020/3/26]

2.證明者利用z對公式(5)(6)(7)進行線性組合,得到如下公式:

z2*<aL,2n>+z*<aL-1n-aR,yn>+<aL,aRoyn>=z2*v???(8)

至此,我們已經把2n+1個約束轉換成1個約束。下面我們對公式(8)做進一步的優化,把三個點積優化成1個點積

4.?三個點積優化成1個點積

=>z2*<aL,2n>+z*?<aL-1n-aR,yn>+<aL,aRoyn>=z2*v

=><aL,z2*2n>+<aL,z*yn>-<z*1n,yn>-<z*aR,yn>+<aL,aRoyn>=z2*v

=><aL,aRoyn+z*yn+z2*2n>-<z*1n,yn>+<z*1n,ynoaR>=z2*v

聲音 | 河北省長許勤:推動能源產業與區塊鏈等數字技術深度融合:1月14日、15日,河北省長許勤分別到廊坊市、石家莊市,深入企業和項目現場,調研檢查科技創新、縣城規劃建設、生豬養殖、市場供應等工作,看望慰問退役軍人、企業家、一線職工和建設者。在新奧集團,許勤看望慰問民營企業家和企業員工,充分肯定企業打造“泛能網”、創建清潔能源生態圈的創新探索。他鼓勵企業發揮下游分銷、中游貿易儲運、上游生產的全產業鏈優勢,推動能源產業與物聯網、人工智能、區塊鏈等數字技術深度融合,以創新型智慧企業為創新型河北建設貢獻力量。(河北日報)[2020/1/16]

=><aL,aRoyn+z*1noyn+z2*2n>-<z*1n,yn+ynoaR>=z2*v

=><aL,(aR+z*1n)oyn+z2*2n>-?<z*1n,yn+ynoaR>=z2*v

=><aL,(aR+z*1n)oyn+z2*2n>-?<z*1n,(aR+z*1n)oyn+z2*2n-z*1n*yn+yn-z2*2n>?=?z2*v

=>?<aL-z*1n,(aR+z*1n)oyn+z2*2n>-<z*1n,-z*1n*yn+yn-z2*2n>=?z2*v

=>?<aL-z*1n,(aR+z*1n)oyn+z2*2n>=z2*v+<z*1n,-z*1n*yn+yn-z2*2n>

動態 | Akshaya Patra基金會試用區塊鏈等技術進行質量監控:據rediff消息,Akshaya Patra基金會正在班加羅爾新建的Jigani廚房試用數據分析、區塊鏈和物聯網等技術,以在其不斷擴大業務規模的同時確保質量安全。Akshaya Patra基金會是印度的一個非營利組織,在印度各地開展學校午餐計劃。[2018/10/11]

=>?<aL-z*1n,(aR+z*1n)oyn+z2*2n>=z2*v+<z*1n,(-z*1n+1n)*yn>-<z*1n,?z2*2n>

=>?<aL-z*1n,(aR+z*1n)oyn+z2*2n>=z2*v+(z–z2)*<1n,yn>-z3*<1n,2n>???(9)

=>?令

L=?aL-z*1n

R=?(aR+z*1n)oyn+z2*2n

δ=?(z–z2)*<1n,yn>-z3*<1n,2n>

5.驗證:

1.證明者把L/R/V發送給驗證者;

2.驗證者事先算好δ

3.驗證者根據L算出來aL,根據<aL,2n>=v算出v

4.驗證者根據L,R,v,δ驗證等式<L,R>=z2*v+δ

因為y,z都是驗證者提供,因此如果驗證者如果能驗證公式(9)成立,則相信等式(5)(6)(7)成立,則相信等式(2)(3)(4)成立,則相信v滿足關系v?。

但是,可以看到上述過程,泄露了v的信息,因此需要一個零知識證明協議。

6.?一個零知識證明協議

由于L,R包含了v的相關信息,因此,我們需要添加兩個盲因子s

L

、s

R來隱藏a

L,a

R。如公式(10)(11)所示:

l(X)=(aL-z*1n)+sL*X)??(10)

r(X)=(aR+z*1n+sR*X)oyn+z2*2n???(11)

此時,定義公式(12)

t(X)=<l(X),r(X)>=t0+t1*X+t2*X2???(12)

可以看出系數t

0是l(x)和r(x)常數項的乘積,即滿足:

t0=<L,R>=z2*v+δ

因此,問題由證明:

<L,R>=z2*v+δ

轉化成了,在任意一點x,驗證者驗證多項式值l(x),r(x),t(x)滿足關系:

<l(x),r(x)>=t(x)

多項式值l(x),r(x),t(x)由證明者提供,為了保證l(x),r(x)well-formed,即:

l(x)=(aL-z*1n)+sL*x)

r(x)=(aR+z*1n+sR*x)oyn+z2*2n

需要校驗:

P=A*Sx*g(-z)*(h`)z*yn+z^2*2^n

=hαgaLhaR*(hρgsLhsR)x*g(-z)*(h`)z*y^n+z^2*2^n

=hαgaLhaR*?hρxgsL*xhsR*x*g(-z)*(h`)z*y^n+z^2*2^n

=hα+ρx*gaL+sL*x–z*1^n*haR+sR*x*(h`)z*y^n+z^2*2^n

=hα+ρx*gaL+sL*x–z*1^n*(h`)y^no(aR+sR*x)*(h`)z*y^n+z^2*2^n

=hα+ρx*gaL+sL*x–z*1^n*(h`)y^no(aR+sR*x)+z*y^n+z^2*2^n

=hα+ρx*gaL+sL*x–z*1^n*(h`)y^no(aR+sR*x+z*1^n)+z^2*2^n

=?hμgl(h`)r

=>當且僅當l/rwell-formed,等式成立

為了保證t(x)well-fromed,即:

t=t0+t1x+t2x2

需要校驗:

=>gthτx=?Vz^2*gδ*T1x*T2x^2

=>gthτx=?(hrgv)z^2*gδ*(gt1)x*(hτ1)x*(gt2)x^2*(hτ2)x^2

=>gthτx=?hz^2*r+τ1*x+τ2*x^2*gz^2*v+δ+t1*x+t2*x^2

=>gthτx=?hz^2*r+τ1*x+τ2*x^2*gt0+t1*x+t2*x^2

=>t=?t0+t1*x+t2*x2&&τx=?z2*r+τ1*x+τ2*x2

=>當且僅當t和τxwelle-formed,等式成立

具體的協議流程圖如下圖所示:

總結

從上述流程可以看出,一次rangeproof,證明者需要發送總共{

l/r/t/

τ

x

/

μ

/T1/T2/A/S}個元素給驗證者,總共2n+3個Z

p元素,4個G元素。下一篇文章將細講,Bulletproofs如何將交互復雜度降低到對數級O(log(n))

附錄

1.Bulletproofs論文:

chrome-extension://cdonnmffkdaoajfknoeeecmchibpmkmg/assets/pdf/web/viewer.html?file=https%3A%2F%2Feprint.iacr.org%2F2017%2F1066.pdf

Tags:區塊鏈PROROOProof區塊鏈如何購買props幣停止運營了還能買嗎Proof Of PepeProof Of Degen

來源:Medium_Cobo官博 編譯:頭等倉 編者注:原標題為《觀點:硬件錢包應該開源嗎?》作為開源軟件的熱情倡導者,我們非常尊重那些將他們的工作分享給全世界的先驅開發者,毫無疑問.

1900/1/1 0:00:00前言:有人認為比特幣沒有實際支撐。而本文則認為,任何貨幣體系的真實支撐只有一個,就是其貨幣屬性的可信度.

1900/1/1 0:00:00來源:小蔥區塊鏈 今年上半年,LTC獎勵減半顯然是整個加密貨幣世界中除了比特幣大幅上漲強勢逆轉18年熊市以外最具話題性的事件,而LTC的價格也確實因為市場的炒作取得了相當可觀的上漲.

1900/1/1 0:00:00作者:LawrenceLundy,OutlierVentures合伙人及研究部門主管 翻譯:鄧菁亦、宋子蓓 在比特幣的誕生超過11年之后,2020年會繼續遵循技術擴散S曲線的走勢.

1900/1/1 0:00:00來源:intotheblock翻譯:頭等倉(First.VIP) 編者按:此前藍山資產管理公司的分析師兼知名作家MichaelJ.Mauboussin在論文《誰在另一邊?》中.

1900/1/1 0:00:00作者:IOSG?Jasmine 來源:IOSG 編者注:原標題為《德國區塊鏈生態真繁榮的背后|德國政府區塊鏈的探索之旅》本文旨在傳遞更多市場消息,不構成任何投資建議.

1900/1/1 0:00:00