BTC/HKD+0.89%

BTC/HKD+0.89% ETH/HKD+0.79%

ETH/HKD+0.79% LTC/HKD+0.86%

LTC/HKD+0.86% ADA/HKD+1.3%

ADA/HKD+1.3% SOL/HKD+1.46%

SOL/HKD+1.46% XRP/HKD+1.48%

XRP/HKD+1.48%多鏈生態的繁榮催生了用戶對跨鏈的需求。鏈與鏈之間的跨鏈交互的日益增加,但與此同時跨鏈安全事件頻頻發聲,跨鏈安全成為市場關注的焦點。根據成都鏈安等聯合發布的《2022年全球Web3區塊鏈安全態勢報告及加密行業監管政策總結》,2022年Web3領域因各類攻擊造成的總損失達到了36億美元,其中跨鏈應用安全事件造成的損失占比52.5%,居所有項目類型損失第一位。

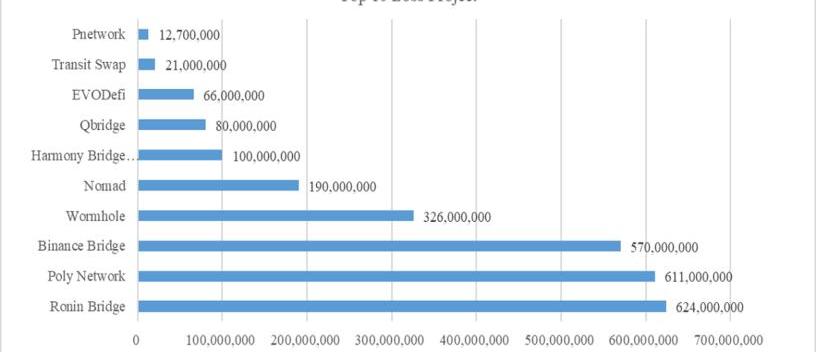

根據公開數據整理,2021年和2022年共發生25起跨鏈應用安全事件,19個跨鏈橋項目遭到攻擊,總損失額達到26.46億美元。黑客攻擊導致損失上億美元的跨鏈項目包括RoninBridge、PolyNetwork、BinanceBridge、Wormhole、Nomad、HarmonyBridge(Horizon),損失金額分別達到了6.24億美元、6.11億美元和5.7億美元、3.26億美元、1.9億枚美元和1億美元。

圖1損失金額排名前10的跨鏈項目

通常情況下跨鏈項目匯集了大量資產,所擁有的TVL遠遠超過一般的區塊鏈協議,這就使得跨鏈項目很容易成為黑客攻擊的首選目標。跨鏈的安全性至關重要。

安全性不僅來源于跨鏈解決方案本身帶來的安全性,還根植于項目決策者為預防和防控安全危機的發生所設計的安全政策。

當前市場對跨鏈的需求主要面向數字資產,但跨鏈不僅局限于資產的轉移和交換,隨著區塊鏈承載的職能越來越豐富,區塊鏈的跨鏈一定會從當前的資產跨鏈,發展到消息跨鏈和功能跨鏈,從單一類別數據的跨鏈發展到通用數據的跨鏈。

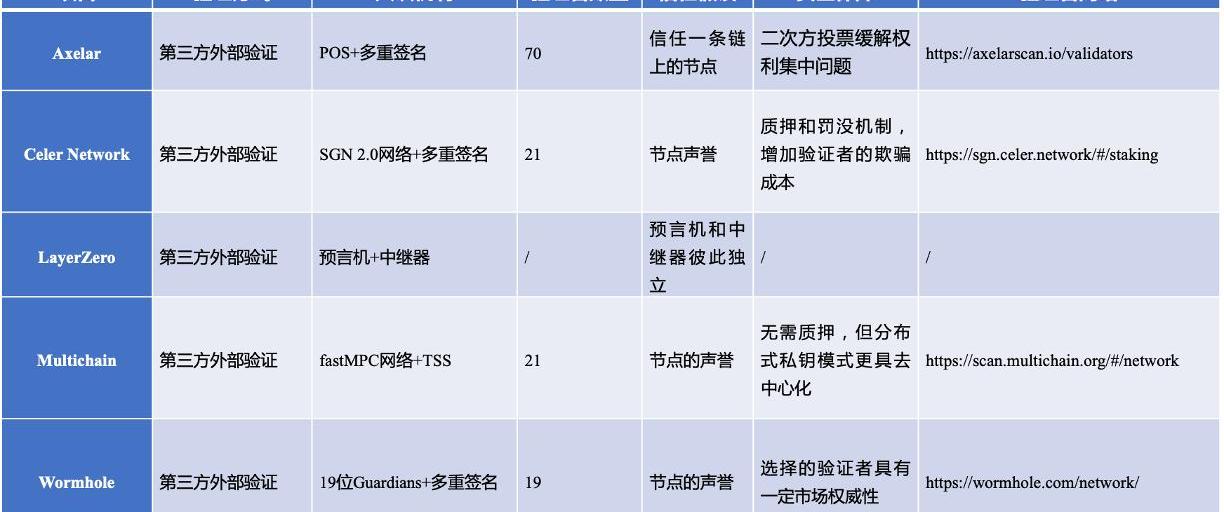

目前市場已有跨鏈項目開始布局消息跨鏈領域。如Axelar、CelerNetwork、Layerzero、Multichain、Wormhole、ChainlinkCCIP、PolkadotXCMP以及CosmosIBC等。由于ChainlinkCCIP的開發開發仍在進行中,PolkadotXCMP以及CosmosIBC主要適用于同構區塊鏈之間的跨鏈,因此本文主要對Axelar、CelerNetwork、Layerzero、Multichain和Wormhole這5個更具有拓展性的消息跨鏈項目進行安全性相關內容的梳理和總結。

一、跨鏈解決方案帶來的安全性

跨鏈技術主要解決的是不同區塊鏈之間資產或者信息無法交互的問題。一筆跨鏈流程由多個不同區塊鏈交易組成,分別運行在不同的區塊鏈系統,由于不同鏈之間存在共識機制、規則等差異,因此在跨鏈過程中,需要對跨鏈的內容進行驗證,以保障跨鏈過程中的安全性。

跨鏈安全屬性與跨鏈橋的去信任化水平息息相關,去信任水平體現在跨鏈項目如何驗證起始鏈狀態以及將交易傳輸到目標鏈過程中。每個跨鏈解決方案都有自己的安全和信任機制。

1.Axelar

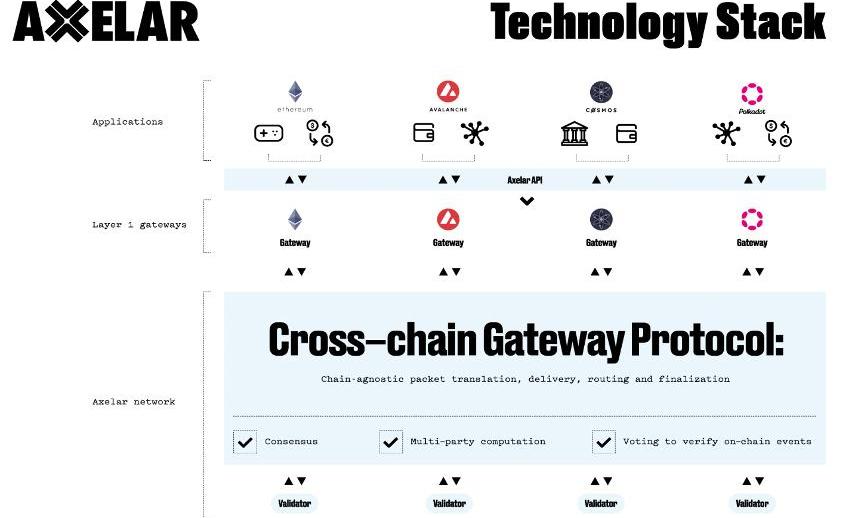

Axelar是一個旨在為WEB3提供安全跨鏈通信的通用覆蓋網絡,2022年5月,Axelar在其主網上啟動了通用消息傳遞。通過Axelar通用消息傳遞功能,可以跨所有鏈啟用多對多通信,允許用戶組合DeFi功能、移動代幣和NFT,以及在各種生態系統的dApp之間執行任何類型的多鏈調用。Axelar通過部署多層防御來解決復雜的網絡安全問題。其安全堆棧始于POS共識和多樣化的節點技術堆棧。

美股短線走低,標普500指數跌1.79%:金色財經報道,美股短線走低,道指跌超2%,納指跌1.18%,標普500指數跌1.79%。[2023/3/16 13:06:31]

圖2Axelar技術堆棧圖

Axelarnetwork本身是一條基于Pos共識的L1區塊鏈,Axelar由去中心化網絡的驗證人、安全網關合約、統一翻譯、路由架構以及一套適用于協議和應用的編程接口組成。

Axelar通過其網絡的驗證者運行不同鏈的節點獲取并同步各個區塊鏈系統中的狀態信息。驗證者由Token持有者選舉產生,并按比例獲得投票權,投票權重由委托權益加權計算得出。目前Axelar網絡已經激活的驗證者有70個,并且必須獲得超過66.67%的多數投票才能簽署消息。

此外,投票權偏斜會降低PoS系統的安全性。Axelar為PoS為緩解驗證者的不均衡性問題,防止投票權利過于集中,采用了二次方投票的方案,簽名權重將與驗證人質押的Token數量的平方根成正比。當驗證者不斷增加質押數量,投票權累計變得更加困難。

2.CelerIM

CelerIM是CelerNetwork面向開發者的工具和基礎設施,cBridge可以看作是建立在CelerIM上的資產橋梁。

Celer為所有用戶設置了雙重安全保障。

首先是cBridge的安全由StateGuardianNetwork保障。SGN是一個基于tendermint的PoS區塊鏈,CelerNetwork旗下的其他產品,包括cBridge和CelerIM,在跨鏈交易中都高度利用了SGN的PoS安全性、快速確認和低成本的特征。

SGN有21個驗證者,一條信息必須由2/3的驗證者批準,想要成為SGN的驗證者需要質押代幣CELER。此外Axelar設置了質押和罰沒機制。如果驗證著出現故障或者被惡意破壞,將承擔罰沒的風險,質押CELR的數量越多,網絡越安全。

目前,Celer狀態守衛者網絡2.0已成功升級。相較于SGN1.0,SGN2.0著重優化了其從交易中捕獲價值的能力:對于cBridge而言,SGN捕獲的價值基于其在cBridge資金池模式中每次處理交易量的大小;對于CelerIM而言,價值捕獲基于跨鏈消息的大小。

中間延遲是Celer為Dapps專門設置的一個額外保障。即使大部分SGN被黑,如果沒有資產真實發送,Celer可以通過中間延遲的方式打斷在目標鏈上的鑄造,Dapps可以在延遲的抉擇上做出不同的選擇與權衡。在這個延遲期間,dApps可以實現或委托SGN節點作為一個監護人服務,對消息進行雙重認證,在這個過程中監護人需要保持誠實和功能。

3.Layerzero

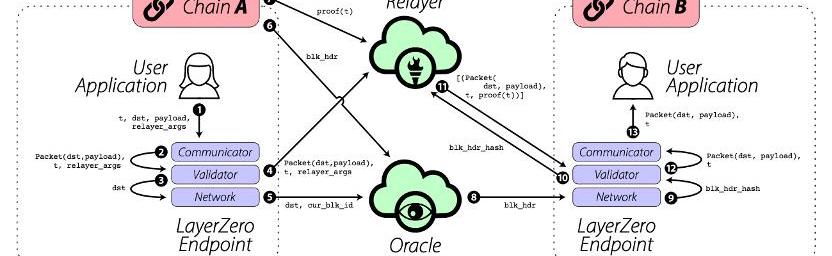

LayerZero是一種全鏈互操作性協議,專注于鏈與鏈之間的數據消息傳遞LayerZero也是一個傳輸層協議,并沒有應用層,LayerZero的架構主要包含端點,中繼節點和預言機。

以太坊鯨魚“BlueWhale0237”買入4048枚wstETH:2月26日消息,據WhaleStats監測,排名第50位的以太坊鯨魚“BlueWhale0237”剛剛買入4048枚wstETH,價值7,183,412美元。[2023/2/26 12:30:38]

圖3Layerzero的通信過程

LayerZero通過將消息及消息證明傳遞和驗證Relayer傳遞交易兩者做分割,確保跨鏈過程的安全。Relayer負責傳遞消息及消息證明,Oracle負責根據消息所在區塊,按需從源鏈獲取區塊頭,然后目標鏈上的終端根據Oracle獲取的區塊頭驗證Relayer傳遞的交易。layerzero對區塊頭本身的驗證由作為外部驗證人的第三方Oracle網絡來完成的,驗證過程發生在鏈下,本質上仍是需要信任第三方的一種行為。此外Layerzero跨鏈消息的有效傳送需要其中繼節點和預言機互相獨立,需要假設預言機和中繼器之間不竄在惡意的勾結。

4.MultichainanyCall

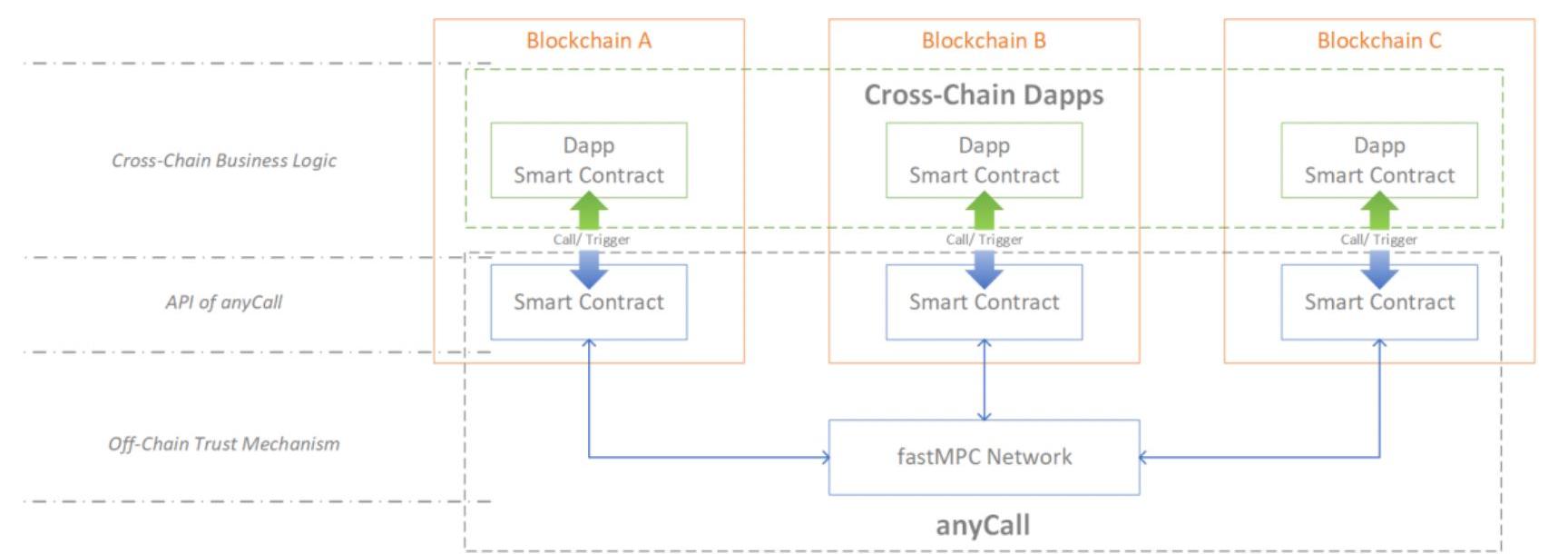

Multichain的前身是Anyswap,是一個專注于跨鏈賽道的基礎設施,致力于成為Web3的終極路由器。anyCall是Multichain在其Bridge和Router產品基礎上抽象出的新一代綜合消息跨鏈交互協議。

Multichain的跨鏈技術方案采用了安全多方計算解決方案,通過獨有的密鑰分片技術,密鑰分片分布在不同的節點上,每個節點獨立擁有部分私鑰,完整的私鑰在整個MPC網絡生命周期內都不會出現,通過SMPC安全多方計算+TSS門限簽名技術,確保密鑰生成、存儲和驗簽的全程安全,并在這種安全保證基礎上實現節點之間的互操作。

根據anyCall白皮書內容,anyCall由位于下層的鏈外信任機制和上層的部署在鏈上的調用/觸發API組成。其中由鏈外信任機制負責對源鏈“消息”鑒證共識,并按照指定的邏輯執行目標鏈尋址,并構建相應操作。

圖4anyCall技術架構

底層fastMPC去中心化的信任機確保了anyCall的綜合消息跨鏈交互協議的去中心化屬性。目前Multichain網絡由21個節點組成,由不同的機構運行,并且需要大多數節點來共同驗證消息。Multichain的安全性依賴于節點的聲譽。SMPC節點成員不需要質押,且相對固定,AnyCall的安全建立在對SMPC節點的信任假設基礎上。

目前Multichain已經將底部信任層從SMPC網絡升級到了fastMPCNetwork。fastMPC節點的執行速度比原有的SMPC1.0快4-5倍,是更快速、更流暢的跨鏈解決方案,同時由于fastMPC向社區公眾開放,這種開放式的模式去中心化優勢更加突出。

5.Wormhole

Wormhole是一種通用的消息傳遞協議,Wormhole的信任層采用PoA機制構建,由一組受信任的Guardians負責鏈間消息的驗證、傳輸和處理從一個區塊鏈到另一個區塊鏈的消息。Guardians是特定的具有資本背書和聲譽背書的主體,包括JumpCrypto、Everstake和ChorusOne等知名機構。目前守護者網絡有19名守護者,守護者負責Wormhole網絡上的交易驗證,2/3的守護者需要共同驗證,一旦共識達成,證明將會發送至目標網絡進行交易或者特定合約執行。

安全公司:DegenClub_DMC項目損失約1.9萬美元:2月6日消息,據區塊鏈安全審計公司Beosin旗下Beosin?EagleEye安全風險監控、預警與阻斷平臺監測顯示,2023年2月6日, DegenClub_DMC項目遭受黑客攻擊,Beosin安全團隊分析發現,攻擊原因為項目方的DMC代幣合約中存在外部可調用的mintFromStaking函數,它允許任意人都可以通過該函數增加指定地址的余額,攻擊者通過mintFromStaking函數增加指定地址的余額,再通過交易對中把DMC代幣兌換成WBNB實現獲利。

累計造成損失約1.9萬美元,Beosin Trace追蹤發現目前獲利資金已被攻擊者轉移至Tornado.cash中。[2023/2/6 11:49:51]

圖5跨鏈解決方案帶來的安全性

值得說明的是,基于SMPC的跨鏈方案和多重簽名方案相比更具有去中心化的特性。多重簽名方案需要驗證者擁有完整的私鑰對交易進行簽署,而在基于SMPC的方案中,整個密鑰管理周期內,完整的私鑰從未真正出現過,驗證時并不獨立擁有完整的私鑰,簽名確認交易只需湊齊幾個私鑰分片的簽名即可,不存在泄露完整私鑰的問題。

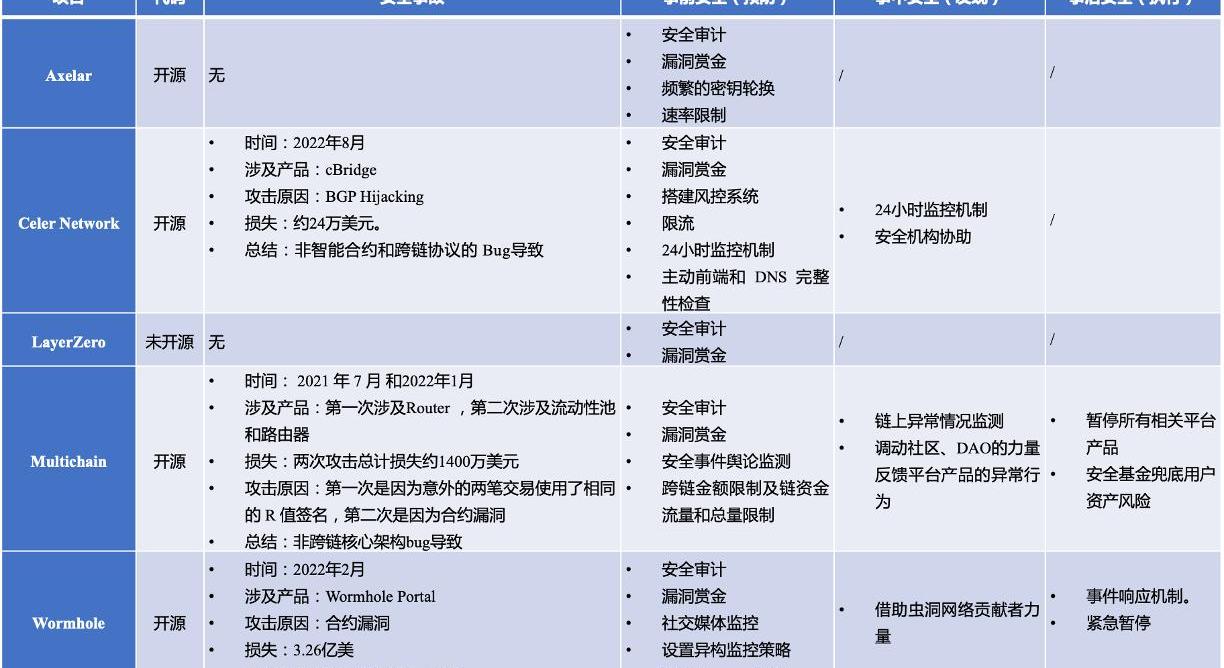

二、安全事件應對政策

跨鏈項目自身的跨鏈解決方案不意味著可以規避所有的風險,為積極防范和應對安全風險需要增加其他安全政策。安全政策的設計可以為用戶提供更加強大的安全保障,安全政策應貫穿安全事件發生前、發生中和發生后。

安全事件發生前:這個階段項目可能存在安全隱患,但沒有被發現或利用。項目按照事先確定的安全政策開展項目的安全性運營。

安全事件發生中:這個階段安全事件正在發生,但項目方可能還未察覺,采取何種措施讓項目及時發現該安全事件非常重要。

安全事件發生后:這個階段可能涉及資產損失,項目在知悉攻擊發生且了解到漏洞存在后需要進一步采取的措施以減少攻擊波動的范圍,避免造成更多的損失出現。用戶補償方案的確定,如何更快地讓業務恢復正常運營以及反思安全過程中存在的問題并提出進一步的安全保障機制,也發生在這一階段。

1.Axelar

Axelar的安全事件應對政策主要集中在安全事件發生前,主要要措施包括進行安全審計,開啟漏洞賞金、頻繁的密鑰輪換和進行速率限制。

安全審計。目前Axelar的安全審計覆蓋涵蓋其核心協議、智能合約、密碼庫、前端和后端代碼等,從2021年8月到2022年8月,Axelar已進行27余次審計,審計機構包括AckeeBlockchain、Chaintroopers、Certik等。詳見https://github.com/axelarnetwork/audits。

漏洞賞金。自2022年3月10日開始,Axelar與Immunefi的合作,設立了最高225萬美元的賞金計劃,詳見https://immunefi.com/bounty/axelarnetwork/。Axelar還在其官方文檔中,明確了提交漏洞的方式,但是通過提交至security@axelar.network的漏洞,Axelar明確表示最高獎勵100美元詳見https://docs.axelar.dev/bug-bounty。

加密基金出現12周內最大的資金流出:金色財經報道,在SBF的FTX交易所倒閉并蔓延至其他公司后,負面情緒彌漫在數字資產市場,加密基金出現了三個月來最大的一周資金流出。根據CoinShares周一的一份報告,加密投資產品的資金流出總額為2300萬美元,是12周以來的最高金額,并且與連續兩周的資金流入出現逆轉。

在FTX崩潰后的幾周內,隨著加密貨幣價格暴跌,投資者紛紛買入數字資產基金的股票,但隨著上周價格趨于穩定,這一趨勢似乎已經逆轉。流出的總體數字比看起來更悲觀,因為本周約有920萬美元流入“做空比特幣”基金,或那些旨在從最大加密貨幣價格進一步下跌中獲利的基金。與今年早些時候加密貸款機構Celsius破產后出現的約2億美元贖回相比,資金流出仍然很小。比特幣基金的流出總額為1000萬美元。即使比特幣今年迄今價格下跌65%,比特幣在2022年仍凈流入3.22億美元。[2022/11/29 21:08:19]

頻繁的密鑰輪換。攻擊者可能會嘗試通過依次破壞驗證器來積累惡意密鑰密鑰輪換可以保護Axelar網絡免受頑固的攻擊者的攻擊。

速率限制。Axelar的ERC-20合約具有速率限制功能,Axelar可以對在給定時間間隔內可以傳輸多少資產設置上限。這可以最大限度地減少攻擊,能減少攻擊時可能被盜的資金數量。

2.CelerNetwork

CelerNetwork的安全事件應對政策主要集中在安全事件發生前和安全事件發生中。

安全事件發生前Celer的主要要措施包括進行安全審計、開啟漏洞賞金、搭建風控系統、應用層限流、24小時監控和主動前端和DNS完整性檢查。

安全審計。針對Cbridge,Celer目前只進行了3次審計,合作的審計機構為CertiK、PeckShield和SlowMist。詳見https://cbridge-docs.celer.network/reference/audit-reports。針對Celer?IM,Celer目前進行了2次審計,合作的審計機構為PeckShield和SlowMist。詳見https://im-docs.celer.network/audit-reports。

漏洞賞金。自2021年11月18日,Celer與Immunefi的合作,設立了最高200萬美元的賞金計劃。詳見https://immunefi.com/bounty/celer/。

搭建風控系統。通過風控系統可以監控橋的整體流動性,資產信息以及變化。

限流功能。Celer在應用層設置的安全屏障,使單位時間內不能超過某一個特定的閾值,超過了會順延時遞。

24小時監控機制。可第一時間發現可疑問題。

主動前端和DNS完整性檢查。這是Celer針對2022年8月發生的攻擊事件添加的功能,以防止類似事件再次發生。

在發現安全事件的過程中,根據慢霧安全團隊對2022年8月對cBridge跨鏈橋事故真相的分析,可以發現除了自身的24小時監控機制,Celer聯合了慢霧安全團隊。詳見https://mp.weixin.qq.com/s/SInU_o3Ct-7A6pFbKLqzHQ。

3.Layerzero

Glassnode:以太坊非零地址數創歷史新高:7月8日消息,據Glassnode數據顯示,以太坊非零地址數達到83,595,439個,創歷史新高。同時,以太坊上持幣量大于0.01地址數為23,432,651,同樣創歷史新高。[2022/7/8 2:00:25]

Layerzero的安全事件應對政策主要集中在安全事件發生前,主要要措施包括進行安全審計和開啟漏洞賞金。

安全審計。LayerZeroLabs表示其已經委托了35次以上的審計,但LayerZero在代碼部署方面相對不透明,且其安全審計內容在其Github上也不能公開查詢,詳見https://github.com/LayerZero-Labs/Audits。

漏洞賞金。在layerero官方文檔中表示將設立最高賞金為1500萬美元實時漏洞賞金計劃,并給出了報告提交地址。詳見?https://layerzero.gitbook.io/docs/bug-bounty/bug-bounty-program。

此外,LayerZero曾在2022年4月宣布與Immunefi合作,設立1500萬美元漏洞賞金計劃。但迄今為止在Immunefi平臺上仍未能檢索到該項目。

4.Multichain

2022年8月,Multichain算法&安全官XChang曾在其官方博客中明確提到Multichain的安全策略,以黑客攻擊事件發生的時間點分為三個階段,即:發生前,發生時,發生后,且每個階段都有對應的應對步驟與策略。

安全事件發生前的安全措施包括安全公司審計與內部開發者審計、開啟漏洞賞金、安全事件輿論監測和跨鏈金額限制及鏈資金流量和總量限制。

全公司審計與內部開發者審計。截至目前,Multichain累計進行了大量外部審計,外部審計的合作伙伴包括BlockSec、Certik、Dedaub、PeckShield、SlowMist、TrailofBits、Verichain等多家知名機構。Multichain上線的anyCall、RouterV7、VeMulti、MultichainV6、Threshold-DSA、V5ERC20、CrossChain-Bridge等產品都經歷了嚴格的外部審計。詳見https://github.com/anyswap/Anyswap-Audit/。同時Multichain團隊設置了周期性的內部審計會議,至少為每月1次。

漏洞賞金。Multichain運行著兩個漏洞賞金計劃,首先是自2022年3月16日起,Multichain正式與Immunefi建立合作,設立了最高200萬美元的賞金計劃,且根據提交漏洞的嚴重程度具體分析,賞金上不封頂。詳見https://immunefi.com/bounty/multichain/。此外Multichain還提供了一個可選擇的漏洞賞金方案,Multichain?將為符合條件的漏洞發現提供最高100萬美元的獎勵。詳見https://docs.multichain.org/getting-started/security/bug-bounty-alternative。

安全事件輿論監測。通過設置關鍵詞在主要媒體平臺進行輿論監測,以期第一時間能夠獲取到行業內最新發生的安全事件,并舉一反三,反思Multichain產品是否存在有類似的問題,及時作出事件應對反應。

跨鏈金額限制及鏈資金流量和總量限制。對于大額資金的跨鏈交易,平臺采取延遲到賬的規則。對于新開發鏈或安全評級略低的鏈,限定在某一時間段內,跨入或跨出的總量限制在一定范圍內。

安全事件發生中的安全措施包括鏈上異常情況監測和調動社區、DAO的力量,反饋平臺產品的異常行為。

鏈上異常情況監測。通過設置了一系列鏈上監測策略Watchdogs,希望及時監測到數據異常行為。

調動社區、DAO的力量,反饋平臺產品的異常行為。分調用社區用戶、DAO的力量,對Multichain產品的異常情況進行反饋,團隊在分析異常行為驗證后做出及時響應措施。

安全事件發生后的安全措施包括暫停所有相關平臺產品以及安全基金兜底用戶資產風險。

暫停所有相關平臺產品。第一時間了解到漏洞存在后,及時、有效的關閉產品。

安全基金兜底用戶資產風險。Multichain設置了安全基金,約定將跨鏈手續費的10%拿出,用以補償用戶在特殊情況下受到的資金損失,給平臺用戶的資產帶來安全保障。Multichain安全基金于2022年3月設立,截至2023年第一季度,Multichain安全基金已累計金額超144萬美元。具體安全政策詳見https://medium.com/multichainorg/detailed-disclosure-of-multichain-security-policy-bde0397accf5。

5.Wormhole

Wormhole的安全事件應對政策主要集中在安全事件發生前和安全事件發生后。安全事件發生前的安全措施包括安全審計、開啟漏洞賞金、社交媒體監控、設置異構監控策略和推出Governor功能。

安全審計。Wormhole也非常重視安全審計,與Certik,Coinspect,Hacken,Halborn,Kudelski,Neodyme,OtterSec,TrailofBits,Zellic展開安全審計方面的合作。詳見https://medium.com/@wormholecrypto/wormhole-security-program-end-of-year-update-212116ecfb91。

漏洞賞金。Wormhole項目也運行兩個漏洞賞金計劃,首先是自2022年2月11日開始與Immunefi的合作,設立了最高250萬美元的賞金計劃。詳見https://immunefi.com/bounty/wormhole/。另外也可在其官網上瀏覽相關信息并提交報告。詳見https://wormhole.com/bounty/。另外Wormhole提供了使用?Wormhole的策略列表,這可以降低白帽黑客在Wormhole中發現安全漏洞的門檻。

社交媒體監控。Wormhole維護著一個社交媒體監控程序,以便Wormhole項目獲悉依賴項中的漏洞可能會對Wormhole、其用戶或Wormhole所連接的鏈產生負面影響。

設置異構監控策略。Wormhole在Guardian中設置異構監控策略,增加檢測欺詐活動的可能性。Wormhole期望所有守護者都開發和維護自己的安全監控策略。

推出Governor功能。創建和部署此功能的核心原因是幫助防范智能合約或L1妥協的存在風險。此功能允許WormholeGuardians具有可選功能,可以在每條鏈的基礎上對任何已注冊的資產的名義價值流量進行速率限制。

Wormhole在安全事件發生中的安全措施不明確,但是在2022年2月的Wormhole攻擊事件是蟲洞網絡貢獻者在例行檢查中注意到未償資金的差異,并立即開展調查確定的漏洞。

安全事件發生后的安全措施包括建立事件響應機制和緊急暫停。

事件響應機制。Wormhole維護著一個事件響應程序,以響應對Wormhole、其用戶或其連接的生態系統的漏洞或活動威脅。

緊急暫停。Wormhole項目評估了具有安全功能的概念,允許Wormhole智能合約在存在危機狀態期間暫停而無需合約升級。

此外,在針對2022年2月2日遭黑客攻擊事件發布的報告中,Wormhole提到將進一步加強跨鏈消息傳遞和橋接的安全措施,主要包括隔離各個鏈風險的會計機制、動態風險管理、持續監控和早期發現事件。

圖6安全事件應對政策

三、更去信任化的方案探索

目前跨鏈市場上驗證方式可以分為三種,即原生驗證、本地驗證和外部驗證。這三類驗證方式都有自身的局限性,難以兼顧去信任化、可拓展性和通用性。

外部驗證方案是通用性非常高且可擴展的跨鏈計算方案,可以支持更復雜的跨鏈應用。本文中所提到的Axelar、CelerNetwork、Layerzero、Multichain和Wormhole都屬于外部驗證者一類,他們可以在鏈下完成驗證,可拓展性較高,能覆蓋不同技術架構的區塊鏈,并且可以實現通用的消息跨鏈。但是由于用戶必須信任這一組外部節點構成的中繼網絡,其在安全程度上要弱于無需信任的本地驗證和原生驗證方案。

最安全的跨鏈橋設計應該是最小化信任。但目前市面上存在的原生驗證方案,如Hop和Connext通用性差,不適用于通用消息跨鏈,CosmosIBC和PolkadotXCMP這類原生驗證方案可拓展性較弱,更多適用于同構區塊鏈,難以兼容Ethereum、Solana等眾多異構鏈。

ZKP技術則為安全的跨鏈通信帶來了新的路徑。ZKP跨鏈作具有去信任化,通用性強,成本低等優勢。相對于目前通過信任第三方實現的跨鏈通信的跨鏈方案,ZKP跨鏈不引入任何信任假設,用戶只需要信任源鏈共識和目標鏈共識,屬于原生驗證方案一類。而且ZKP通過生成簡潔的ZKP證明,減少Gas費用的需求,使得目標鏈可以高效地驗證目標鏈交易,鏈上驗證成本降低。

HyperOracle、Succinct、Nil.foundation等通過ZKP技術入局跨鏈市場也印證了ZKP技術用于實現更安全跨鏈方案的潛力。目前Multichain、CelerNetwork和Wormhole已經開始布局ZKP跨鏈。

圖7ZKP跨鏈新布局

此外,通過Axelar、Celer、Layerzero、Multichain和Wormhole公開的信息,梳理其對安全事件的應對政策,可以發現存在以下幾點問題。

創新性方案非常匱乏。Multichain設立安全基金,用于補償用戶因多鏈系統和服務漏洞而造成的任何潛在損失。這種具有兜底性質的安全方案在行業中尚不多見。

并不是每一個跨鏈項目都覆蓋事前事中事后的安全政策。在本文所選的5個項目中,只有Multichain明確了事前事中事后的安全政策。

安全保障機制尚不完善。開啟漏洞賞金和進行安全審計是安全事件發生前的常見操作。但跨鏈項目缺少全面的綜合性的安全應對解決方案和安全機制,相關的安全措施往往是在安全事故發生后才提出,事先并沒有完整性的安全標準和危機應對流程。如Wormhole、Multichain是在安全事件發生后才與Immunefi合作開啟漏洞賞金計劃。

跨鏈技術目前仍處于初步探索階段,行業內也尚未形成統一的跨鏈標準和穩定的跨鏈體系。雖然跨鏈項目對于跨鏈安全付出了很多努力,但依賴于跨鏈項目本身的解決方案以及采取的非技術安全措施無法一勞永逸解決跨鏈安全的難題。防范安全攻擊是一項永無止境的任務,雖然ZKP給予了解決跨鏈安全問題的新思路,但整體來看,ZK跨鏈項目普遍沒有經歷大規模的市場檢驗,合約的安全性仍需要進一步跟蹤和觀察。各種跨鏈方案在在發展過程中也會遇到各種安全性挑戰,如網絡安全挑戰、技術本身存在的挑戰、無法避免出現的智能合約漏洞等。跨鏈安全的道路任重而道遠!

Tags:WORCHAChainAINRevault NetworkChatCoinEthsidechainDomain Coin

GPTHK雙箭齊發,2.0APP重磅來襲,GPTHK社區招募令耀世啟航!更有價值百萬福利獎金,人人有份.

1900/1/1 0:00:00注:本文來自@YeruiZhang推特,其是HashKeyCapital的投資經理,原推文內容由MarsBit整理如下:無可奈何花落去,似曾相識燕歸來Consensus開完了卻沒產生任何共識.

1900/1/1 0:00:00據MarsBit統計,5月6日至5月12日期間,加密市場共發生26筆投融資事件,其中基礎設施領域3筆、?DeFi領域4筆、資管領域2筆、鏈游和NFT領域7筆、Web3領域4筆.

1900/1/1 0:00:00原文:paradigm 編輯:GWEIResearch4月2日,一名惡意的以太坊網絡參與者利用mev-boost-relay中的漏洞竊取了一位MEV搜索者的2000萬美元.

1900/1/1 0:00:00本文節選自國盛證券研究所于2023年5月10日發布的報告《OpenAI創始人的Web3愿景:Worldcoin打造AI數字通行證》,具體內容請詳見相關報告.

1900/1/1 0:00:00注:原文來自Paradigm?,MarsBit整理編譯。我們很高興地宣布,我們正在開源Artemis,這是一個用Rust編寫MEV?Bot的框架。Artemis具有簡單性、模塊化和高性能等特點.

1900/1/1 0:00:00